译者 | 陈峻

如果我问你,哪些方面与资讯科技基础设施、业务管理和 DevOps有关,你可能能够通过“系统整合”逃脱。的确,系统整合不仅是具有多样性基础设施的大型资讯科技团队的日常任务之一,它也可以为系统保护提供广泛的安全功能。

下面,我将和你讨论系统整合是什么,整合的重要性,整合的标准,以及 Chef如何帮助 DevSecOps团队快速和容易地整合异质系统。

什么是系统加固?

系统整合是降低服务器、应用程序、硬件和其他面向网络的漏洞的系统级漏洞。防止网络攻击的方法。系统整合通常通过基础设施和安全管理工具完成.这些工具将有助于审计各种系统, 检测潜在攻击向量, 并尽量减少攻击面.

鉴于网络安全攻击对于企业的各种影响,系统加固可以做出针对攻击者的一种战略性防御,去弥补那些经常被用来攻击系统、以及访问敏感数据的系统级漏洞。下面是一些与系统加固相关的关键性操作:

- 不再使用的系统删除或关闭

- 限制各种权限

- 删除过剩的应用程序、端口、功能和用户帐户

- 监控各种漏洞

理想情况下,运行漏洞扫描是系统整合的最佳起点。因为他们会发现各种丢失的补丁和安全更新,开放的港口可以作为攻击入口。系统整合还需要更改服务和应用程序默认密码,使用严格的防火墙规则来限制或控制交通,启用帐户锁定机制,并进行持续的遵守审计。由于系统整合是一个持续的动态过程,因此,我们需要先确定负责的团队,和长期系统整合战略。

目前,大多数企业都会遵循由CIS(Center for Internet Security,互联网安全中心)、NIST(National Institute of Standards and Technology,美国国家标准与技术研究院)、以及ENISA(欧洲网络与信息安全局)等组织颁布的严格的系统加固准则。不过,这种标准不会使企业永远保持稳定.企业必须继续建立多层次的深度安全保障原则,在不减少应用和操作系统的特点和功能的基础上,以减少网络攻击的范围。

一般来说,系统整合可以分为以下类型:

- 服务器加固:旨在保护服务器上的端口、功能、数据、以及权限。涉及到的技术包括:对服务器软件予以定期更新、打补丁,以及使用强密码机制。

- 软件增强:通过编辑或更新应用程序代码来应对各种攻击,提升所有应用程序的安全措施。

- 操作系统整合:确保在所有终端上运行的操作系统的安全。有关的技术包括:更新系统级补丁,以及限制访问操作系统帐户。

- 数据库整合:旨在确保数据库和数据库管理系统的安全,包括限制用户访问权、禁止不必要的服务和加密数据库中的信息。

- 网络强化:旨在确保服务器与终端之间的网络中所有通信通道的安全。

系统加固的重要性

系统增强大大降低了网络攻击的风险.在系统级的审计中,一种常见的违规原因便是那些导致“合规性漂移(compliance drift)”的配置更改。也就是说,每次我们添加新的服务器、用户和应用程序,可能有新的漏洞。

企业拥有大量可配置的硬件和软件资产时,保安人员需要手动或自动花时间,新的和旧资产按CIS等标准安排和调整.而在完成的时候,但他们不能保证不会出现新的错误。因为这些现象在所有资讯科技生态系统中都是普遍的,因此,我们需要特别注意不断变化的资讯科技基础设施,确保其动态的安全配置和持续的遵守是检查的.对此,企业经常需要工具来实现自动化,通过不断监测和审计异质IT资产,为了 确保 可能 发生 偏差,及时修理并协助加强资讯科技系统.

系统加固的优秀实践

既然系统加固是一个必不可少的过程,那么我们综合了NIST和CIS颁布的优秀实践标准,提出如下全面加固系统的策略:

- 遵守CIS、NIST、ENISA等系统增强标准

- 根据企业的具体要求,制定系统改进计划

- 使用基于CIS的安全审计工具进行持续审计和识别系统漏洞

- 使用自动化漏洞扫描和修复工具,识别丢失的补丁、错误配置、安全类更新,然后快速进行漏洞修复

- 使用强大的用户权限和访问规则,从整个基础设施中删除不必要的帐户和权限

- 使用CIS认证的自动校准工具自动生成校准偏差报告和修理建议

系统加固建议图

系统加固建议图

系统加固与Chef Compliance

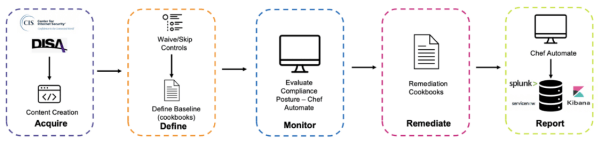

Chef Compliance是一种自动化的解决方案,这些包括CIS和DISA STIG指标,可以用于审计和修复系统中的各种漏洞,促进资讯科技生态系统的遵守和安全性.在Chef Compliance中,公司可以同时使用 Chef Infra (配置管理) 和 Chef InSpec (遵守) 模块。来实现:

- 进行持续审计,评估异质资产的现况及配置

- 根据CIS和STIG推荐标准对错误配置进行修正

- 仔细使用例外和豁免的特定管制

- 确定现有的补救办法,以满足企业的需求

- 如果安全基础受损,返回已知的最后一个可靠状态

- 从单一的 dashboard中查看所有终端的配置和遵守状况

借助Chef Compliance,企业可以在混合云环境和多云环境中保持安全,同时提高 DevOps 过程的整体效率.同时,IT团队能够在Chef的持续安全审计与修复的帮助下,执行系统加固,从而检测和修复不同 IT 组件的漏洞。因为资讯科技经理已经获得充分的可视性,因此,他们很容易适应企业的实际需求,去调整基线,并且容易维护遵守配置文件。同时,它们也可以针对大规模分布的混合与边缘基础设施,实现系统级别的强化.

获取、定义、监控、补救和报告

获取、定义、监控、补救和报告

Chef用于系统整合的优点

从安全性和合规性的角度来看,Chef用于系统整合的优点主要体现在:

- 安全状况改善:通过CIS和STIG的标准化配置文件,持续进行审计和修理以确保系统数据泄漏、使用漏洞、恶意软件安装、未经授权访问等风险降低。

- 更好的可审计性:Chef精心规划的配置文件,能够使得复杂的安全审计,变得更容易、更快速、更透明,进而能够交付出适用于主流平台和操作系统的、易于阅读的代码。

- 改进的系统功能:凭借着无差错(error-free)的自动化、针对流程的提速、配置的一致性、以及全面安全的基础设施,Chef提高了系统的整体效率、以及DevOps团队的生产力。

通过 Chef InSpec扫描检查系统增强情况

如果您正在寻找系统整合的自动化工具,以确保异质IT资产的兼容性,请下载免费的 Chef Workstation并运行Windows或Linux系统开放源代码的 Chef InSpec配置文件。

无需额外安装,您只能在目标节点上使用下面提供的DevSec基线,分析Linux和Windows的系统状况.因为下列命令将从GitHub中提取内容,所以你不需要克隆存储器。提供有关的SH或WinRM证书,您可以在本地、云和边缘系统中扫描IT资产:

Linux:

- DevSecLinux基本线

Windows:

- Windows基线

不管你的系统最初如何配置,这些简单的指示将立即报告所有通过和失败的测试结果,它可以突出易受攻击的地区。同时,Chef Automate(Chef生态系统的仪表板)的用户也可以利用各种默认的、或自定义的系统加固配置文件,使用Chef Compliance去安排定期扫描。

译者介绍

陈峻 (Julian Chen),51 CTO社区编辑,有十年以上资讯科技项目实施经验,善于管理内部和外部资源和风险,集中传播网络和信息安全知识和经验,以传记、专题和翻译的形式不断进行,分享最先进的技术和新知识;经常在线或非在线,举办资讯保安培训及讲座。

原文标题:System Hardening Standards and Best Practices With Chef,作者:Anugraha Benjamin