Pandora勒索恶意软件开始攻击Windows用户,

潘多拉最新的勒索软件 被归类为中度攻击勒索恶意软件它从受害人的计算机中收集信息,并加密受害人的档案。如果受害者不支付赎金,便公布窃取的数据,这是双重间谍的特征潘多拉勒索软件是否是一种新的恶意软件收藏,包括了在勒索软件中已经使用的所有机制?我们会在本文讨论:

一、勒索计划是如何试图避免被发现的

为威慑分析师而采用的若干难题和反分析战略;

3. 利用许多线索加速加工;

四. 管理文件系统;

五. 确定哪些文件已加密。

Pandora组织

Pandora勒索软件于2022年2月中旬推出。它还寻求从商业网络中获益。该小组最近宣布,它已从一个国际车辆供应商那里获得数据,并将能够从一个国际汽车供应商那里获得数据。很快就被大众熟知。就在两周前,据报道,未知的敲诈恶意软件也针对另一个汽车供应商。结果,世界顶级汽车制造商之一停止了工厂的运营。攻击团体利用双重勒索手段使受害者承受更大的压力。这表明他们不仅没有加密受害者的数据,而且没有加密受害者的数据。而且还将它们外泄,他们还威胁要尽快支付赎金否则就公布数据。

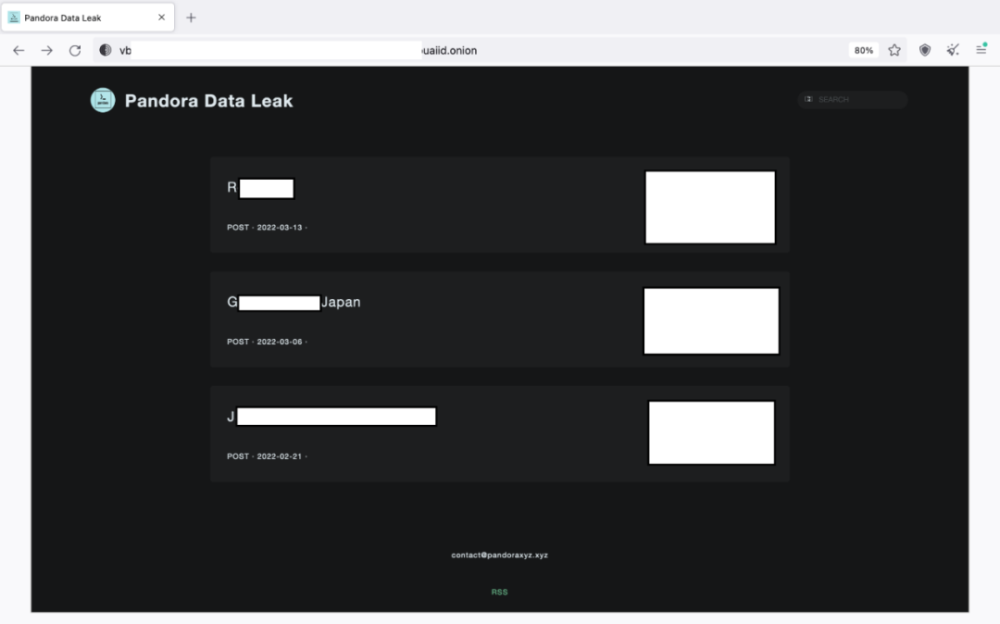

潘多拉(Pandora)在其黑暗网络(TOR网络)中有一个发布网站,公开泄露数据并导致对用户的攻击。 最近,三家公司成为了此类袭击的受害者:一家美国房地产经纪人、一家日本技术公司和美国法律办公室。

潘多拉的泄漏地点

恶意软件分析

利用SHA-256 Hash 5b56c5d86347e164c6e571c86dbf5b1535ee6b979feede6ed66b01e79ea33b7b对样本进行了检查。这是Windows PE 64比特文件这是勒索软件本身,因此,当这份文件被用于攻击时,袭击者可能曾试图广泛接触受害者网络,但他们未能这样做。他们拿走了用来勒索你的情报这个抽样例子缺乏与攻击者沟通的能力。它唯一的功能是查找和加密文件。然而,它以一种令人感兴趣和复杂的方式完成的。

此后,研究人员将经历恶意软件的一些令人感兴趣的特征。

攻击流程

攻击步骤如下:

请注意,括号内的“T”后面的数字是指MITRE ATT&CK技术ID。

一. 压缩:样本是UPX包装纸,已经更新(T1027)(002)包装,因此第一步是减少实际材料的压缩并跳入内存。

第二,它发明了TheIsMutexa,一个交叉锁。

三. 禁用安全功能:它可以删除Windows副本(T1490)、绕过AMSI(T1562)和禁用事件日志记录(T1562),这些都是我所指的特征。

四. 集合系统信息:GetSystemInfo()功能用于从当地系统获取信息。

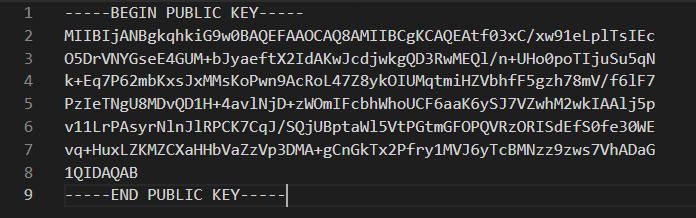

五. 装载硬码的公用钥匙: 恶意软件样本的公用钥匙是加密的硬码。

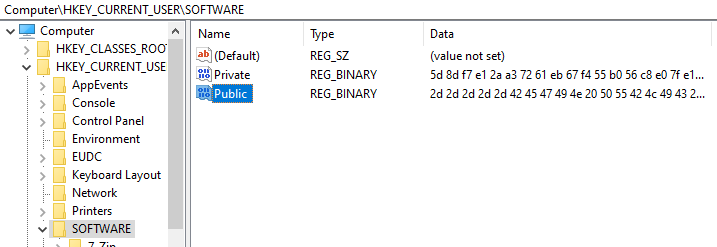

第六,在登记册中储存私人钥匙和公用钥匙:建造私人钥匙、硬码公用钥匙和新生产的私人钥匙(T112)。

七. 搜索驱动器:它搜索系统,搜索未安装的驱动器,安装并最后加密(T1005)。

设置多行:此示例加密器带有功能线条。

9. 记录系统:工作线从身份识别驱动器文件系统(T1083)开始。

10 取消赎金通知:赎金通知以txt格式在每个文件夹中以Reconst_My_Files.com.提供。

十一. 检查文件/ 文件夹名的黑名单: 检查每个文件和文件夹的文件/ 文件夹名的黑名单。 如果文件/ 文件夹在黑名单中, 它们将不会加密 。

12. 检查文件扩展名黑名单:每个文件都与文件扩展名黑名单比较,如果扩展名列在名单上,文件将不加密。

13. 解锁文件: 如果文件被锁定在一个运行过程中, 示例将使用 Windows Restart 管理器 (T1489) 打开它 。

工作线加密文件( T1486) 并将其写回原始文件 。

15. 重新命名文件: 在加密后, 文件被重新命名 [原件_ 文件名]. Pandora 。

防逆向工程技术

潘多拉敲诈勒索方案最重要的功能是广泛使用反向工程技术。 这不是恶意软件的新特征,但潘多拉在软件中花费了大量资金。

利用压缩技术

Pandora压缩机使用更新的UPX压缩软件,并用检测容易检测来探测UPX。

E连可以识别UPX的话题

但是,传统的 UPX 减压程序没有发挥作用,这表明制造者改变了包装程序,因此不能使用通用工具来降低压缩压力。

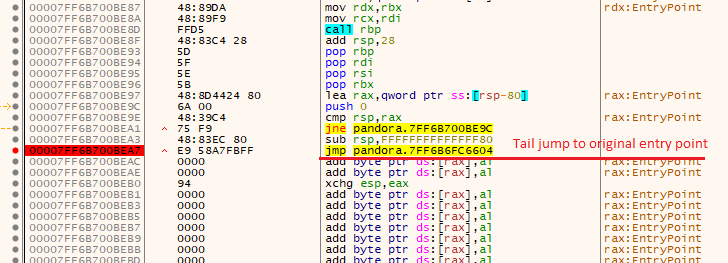

代码会以跳跃结束 。 这是一个典型的压缩程序, 当原始代码被压缩时, 它会跳跃到记忆中的位置, 而不是从主函数返回 。

解压缩结束时的跳转

我们可以从记忆中存储 PE 文件, 包括减压代码, 在旋转结束时设置断点 。 我们还可以使用静态分析工具, 使用垃圾文件进行敲诈勒索 。

Control-Flow Flattening

当联署材料代码曲解加密时它通常用来指“控制流的缩放”。它被称为控制低平坦的英语。换句话说,灵活的平坦控制。这是一种混淆技术,通过改变控制流 程序的结构可能会被伪装在最简单的情况下,一台国家机器替代每个函数的典型控制流。因此,分析人员难以迅速掌握每项职能的业务原则。潘多拉通过更精密的平整来控制水流使控制流更加复杂。

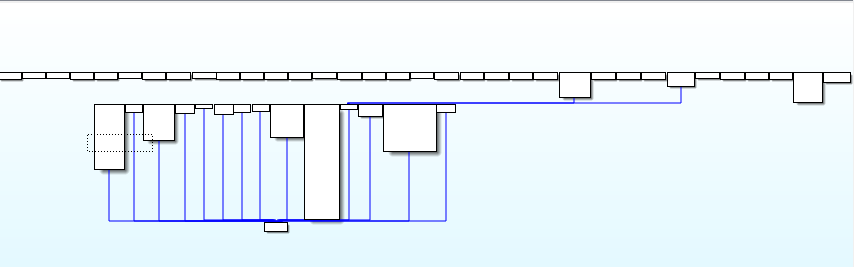

main() 概况

显示压缩代码中主函数的图形表示。显然,这不是典型的函数控制流。这似乎是一个冗长的转换情况说明。国家机器是平板控制流的结果。然而,在潘多拉的例子中大多数基本区块没有任何联系。这是不透明行动的结果。在冲刺期间,基本区块之间大部分的跳跃都是计算出来的。如下图所示。

运行jmp 并计算其地址

最初的时间是检查国家机器的目前状况。并且根据当前状态计算基块端的 Rdx 注册值。由于这一静态分析工具,例如,开发协会Pro公司不知道控制流将持续到何处。因此,将图4的基本组成部分联系起来是无法想象的。

在某种程度上,模拟可用于理解控制流,但必须广泛采用调试方法,以确定如何实施流动。

字符串编码

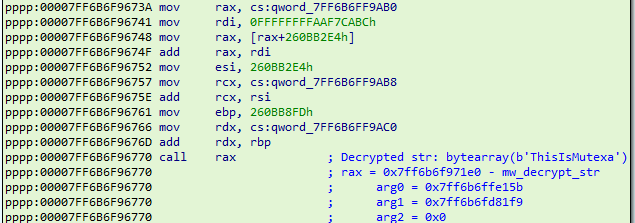

压缩后, 某些文本可以在二进制文件中发现, 但通常是在静态链接库中。 尽管如此, 有助于我们理解代码中发生的事情的字符串会被编码。 下面的图像显示如何引用字符串解密程序之一 。

援引字符串解密功能。

执行时,将确定解密函数(通过 rax 调用) 和编码字符串的地址。这样,当你孤立地看这个代码时没有办法知道发生了什么。右手评论是 IDAPython 脚本的结果 。脚本模拟代码并计算函数使用耀斑- emu 工程调用的地址。以及模拟解密函数。这种办法在收回二元编码文本方面相当有效。解密具有独特或解码的目的。每个编码字符串都有解密密钥。此外,恶意程序还使用一些解密功能。研究人员发现了14个独立的解码程序

混淆函数调用

如前一节所述,大多数功能要求发件人而不是直接地址,其价值在执行时确定。

使用上述例子,rax中的地址确定如下:

如前所述,这是通过模拟完成的。通过模拟函数,我们可以在呼叫指令中确定注册值,从而允许功能呼叫的大规模冷凝。

Windows API 调用周围的混杂

与其他类型的有害软件不同,Windows API 方法的名称未编码 。相反,又采用了另一种困惑的方法来掩盖其使用。如图 7 所示,用于安排 Windows API 函数的跳桌 。每个地点的jmp 命令都转向图书馆功能。

Windows API 方法跳到桌子上。

API 函数使用用于理解该函数的相同的耀斑- emu IDAPython 脚本来解析 API 函数。当呼唤者指向jmp命令时,而不是函数的开头,研究人员相信它是指 API 功能。因此,研究人员使用跳跃作业数量的名称。并使用它来要求就各项职能提出评论意见。

在模仿脚本中恢复 API 函数的名称

回收的脚本是 OpenMutexA 的函数调用 。

多线程

Pandora通过使用许多线索加快加密进程。为此,它利用了Windows IO的完成港口构想。这样可以让线索在 IO 补全端口队列中等待文件/ 网络控件到达 。并处理它们。Pandora通过使用断开的 IO 完成端口 。然后使用OVELAPED结构通过它传输任何数据。在这种情况下,线索将提供用于处理的驱动器和文件路径(编号或加密)。采用创造性的IO完成港() API 方法来设置IO完成港。如下图所示。提供 INVALID_HANDLE_ VALUE 作为第一个参数( rcx = 0xff 建立了一个完全独立的IO完成港口。数字当前路径是第四个参数 。确定为4(r9=0x4)。此 IO 最多可以用四条线完成端口 。

IO 完整港口初始化

在此之后,主函数将启动新线索 。Get Queed Complitive Status () 和 后 Queed Complitive status () API 电话被用来进行跨线通信。下图描述如何发现文件( Pydisas.py), 并排在“ Queued Complletion Status () ” 之后 。GetQueed 完整状态 () 将在另一线索上做这项工作 。因为它被给了文件的整个路径 。因此,它将对文件进行加密和重新命名。

将文件路径添加到 IO 完成端口队列 。

重启管理程序

Windows的一个功能是重新启动管理软件。可以限制安装和延长期间必要的重新启动次数。一般来说,重新启动是必要的,因为需要修改的文档被困在操作过程中。要解锁目标文件, 重新启动管理器可以保存状态并终止锁定程序 。一旦更新完成,它有能力重新启动闭厂程序。Pandora 使用重新启动管理工具加密文件, 即使是目前锁定的文件 。对于每个文件,执行以下进程:

一. 利用 " 露天会议 " ( " )启动新的行政会议。

2. 使用RmRegisterResource () 将目标文件登记为资源。

使用 RmGetList (), 确定目标文件是否被任何进程锁定 。

四,如果是这样,停止锁定操作。

应利用RmEndSession()结束重新启动的管理会议。

加密

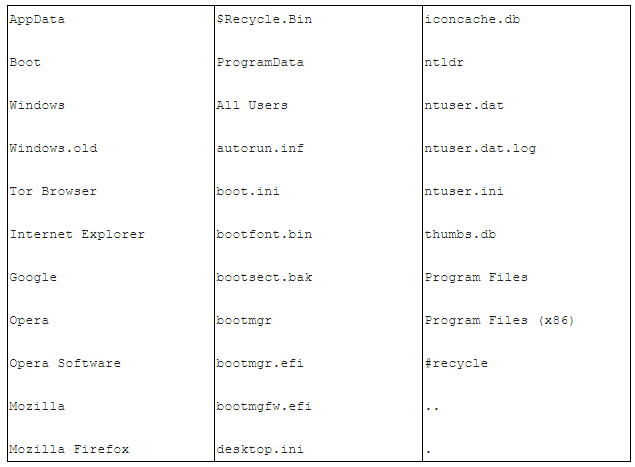

Pandora 在加密文档前先进行以下检查, 以确保它不会使设备无法操作 。 在下面的文件和文件夹名称的黑名单中检查每个目标文件 。 Pandora 如果在列表中, 将不会加密目标文件 。

如果文件外部端在列表中, 文件将不会加密 :

.hta .exe .dll .cpl .ini .cab .cur .drv .hlp .icl .icns .ico .idx .sys .spl .ocx

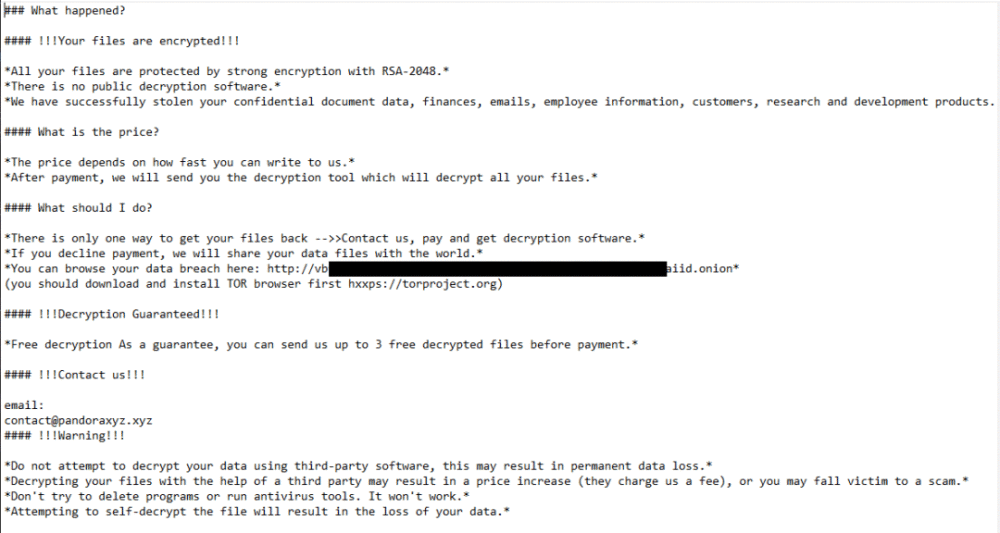

如下图所示,赎金通知承诺用RSA-2048加密,由恶意软件的公用钥匙RSA-2048加以验证。

赎金通知

硬编码使用RSA公用密钥。

同时,还制作了私人钥匙,并在HKCUSOFTWARE[私人、公共]登记表中保存了这两把钥匙。

密码密钥保存在登记册中 。

与 Mbed TLS 加密库的静态链接包含在降压二进制文件中 。

文件在内存中加密后,会被复制到磁盘中。文件随后被重新命名。在 pandora 结尾处有一个扩展名 。

禁用安全功能

目标装置上的某些安全特征可能因潘多拉敲诈恶意软件而被禁用。

删除卷影副本

和许多其他形式的勒索软件一样Pandora删除了Windows电影的复制件这将有助于操作员将装置恢复到感染前状态。下图描述了SherllExecuteW () 的通话,并附有运行时间参数( T1059 ) 。我们可以看到它正被吸血鬼利用。

使用 ShellExecuteW, 删除影片副本 。

AMSI绕过

AMESI(防软件扫描接口)能够使更安全的货物与Windows更好地结合,尽管这不可能实现。他们可以扫描各种各样的物品例如Powershell脚本、JavaScript、VBScript和其他脚本语言。通过绕过AMSI,恶意软件有能力绕过操作安全系统。

Pandora 正在逐个恢复记忆。 AmsiScanBuffer () 的 dll 方法绕过 AMSI 。

禁用事件日志

与如何避免美洲空间安全倡议相似,可以通过修补视窗内核来修复潘多拉(ntdll) 。 EtwEventWrite () 在 dll 中禁用视窗事件跟踪( ETW) 。如下文所示,该函数的初始字节由 0xC3 取代。即 ret 指令。这使得 EtweventWrite () 方法无效 。每次呼叫后,它会立即返回,而不会记录事件。

确保 EtwEventWrite 方法立即返回 。

总结

新的潘多拉敲诈勒索方案包括先进的敲诈软件能力。近年来发起了一些倡议,以尽量减少艾滋病毒/艾滋病在全国的流行。此外,攻击者还小心翼翼地打开档案,以达到全部加密覆盖。同时,机器可以继续运行。除此之外,研究与开发人员也可行使一些绕过安全产品的职能。没有证据表明Pandora是作为勒索软件或服务(RaaS)运作,而且该软件甚至没有可用性。但是,他们很可能是朝这个方向走的。最新的黑客和泄漏 可能是他们用手摸眼球的方法如果他们后来采用RaaS范式,他们可以利用这个机会

我不确定你在说什么, 忘了吧。 本文是我们特别报导全球之声在线网站(Global Voices Online)的部分内容, com/blog/revironment-research/booking-in-side-Pandora's-Box.