WMI(窗口管理投资)是实施微软的网络企业管理(WBEM)和分配管理工作队(DMTF)公共信息模式标准。这使管理员能够以综合方式管理一系列系统。允许他们查阅有关该系统的信息,包括其目前的状况和运行情况。正因为如此,若干攻击者利用它进行列入名单的横向攻击和持续攻击。防御和保安公司也充分利用了这一设施。事实上,如果没有它,多数孔隙扫描仪将无法完成在Windows主机上履行的许多功能。

PSGumshhoe Powershell模块是该研究人员首次创建的,目的是协助发现和应对威胁。

执行方法

许多年前提出的倡议之一,我的理解是,通过利用其他项目访问审计设置并跟踪每个WMI命名空间的分类方法,WMI可以运行甚至搜索。一位知识丰富的Windows管理员可以跟踪我的查询和方法执行。并且通过使用某些高效的过滤器 来控制我的活动这些过滤器检测到任何操作 与他周围的正常系统行为不同

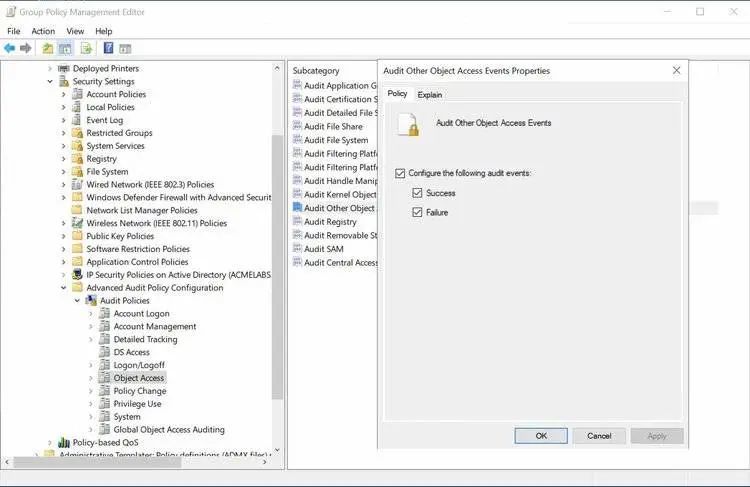

配置GPO时,请在“计算机配置-> Windows设置->安全设置->高级审核策略配置->审核策略->对象访问”下进行设置

审核设置

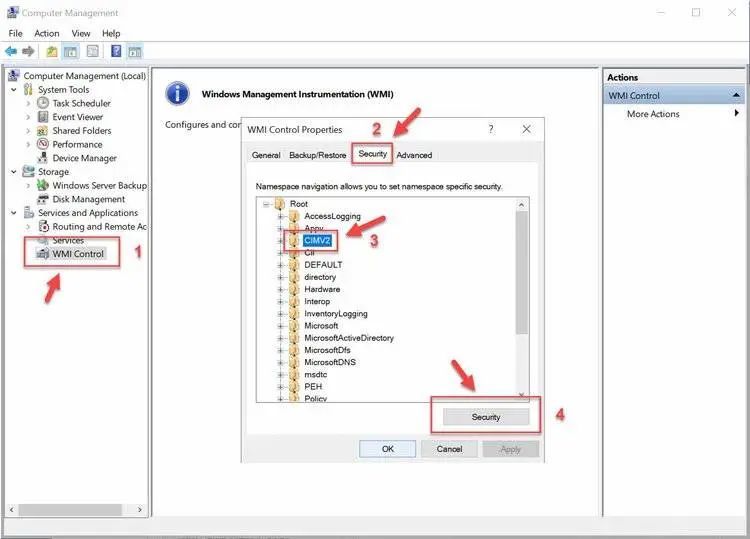

在GPO设置和推进式清理设置之后,需要登录脚本或手动程序来设置相关审计设置,以追踪所提供的命名空间上的操作。

WMI控制MMC或计算机管理MMC开放,并显示WMI控制属性。

选择安全选项卡,然后选择您想要应用编辑设置的名称空间,最后单击安全选项卡。

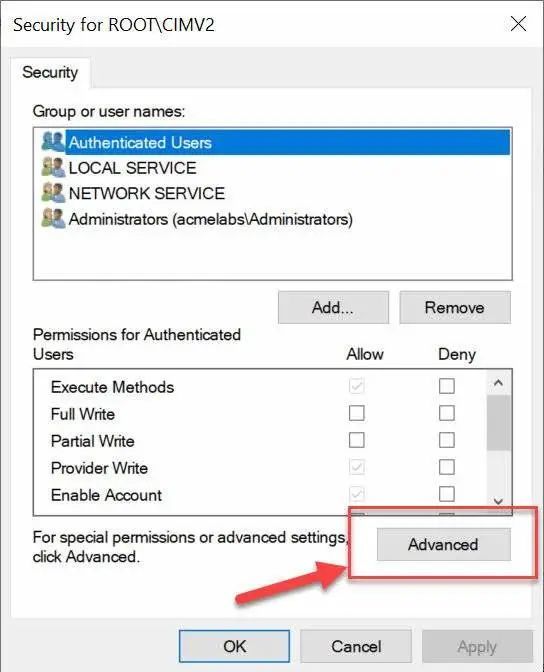

单击下一个窗口中的高级 。

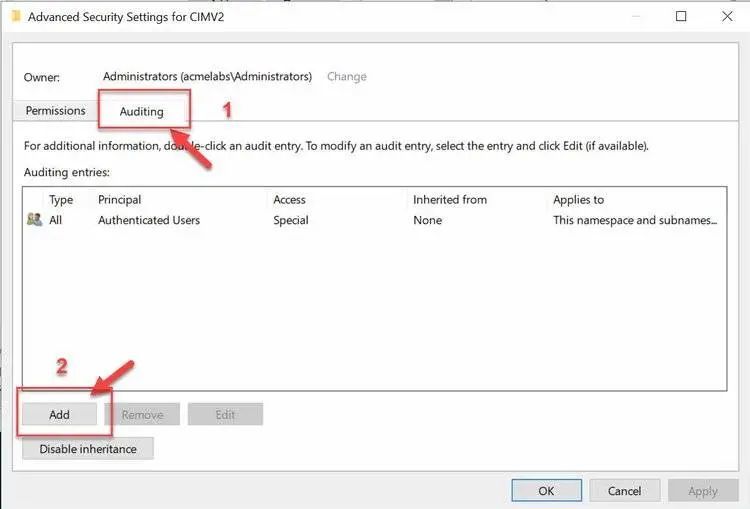

在命名空间高级安全设置中,我们执行以下程序:

一. 选择审计标签;

2.点击Add;

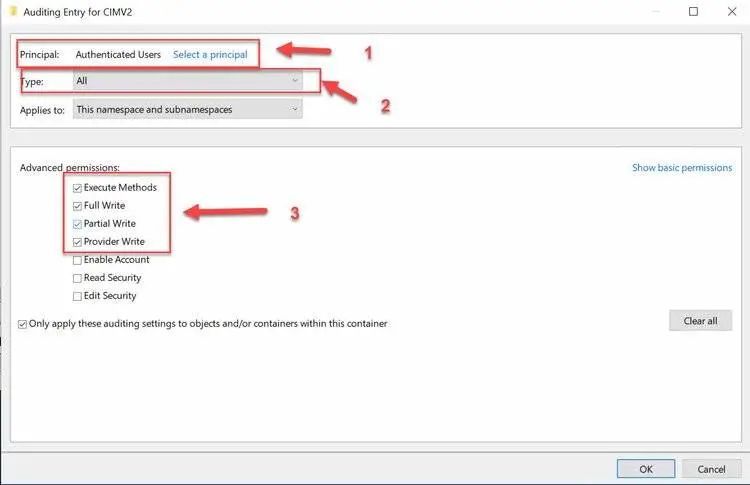

在“ 审计条目” 窗口中执行以下操作 :

1. 选择原则将适用的对象,我的建议是 " 人人 " 或 " 机构用户 " ;

二,我们在字体中选择了全部,因为我们既希望成功,也希望失败。

3.在高级权限中,我建议从执行方法开始在检测类随后的迁徙和全作家的案例中,恶意 WMI 提供商在根/注册名称空间之外设立了一个类或持久性事件组件。也帮助测试C频道:http://2014. I'm not sure what you're talking about, Hackitoergosum. 在一篇名为“世界杯”的文章(http://ww.un.org/slides/day1_WMI_Shell_Andrei_Dumitrescu.html)中,

提出的备选方案不包含查询,而且没有程序或能力来评价和筛选事件,然后将其送交SIEM, 而在实际情况下,SIMEM会太大声。

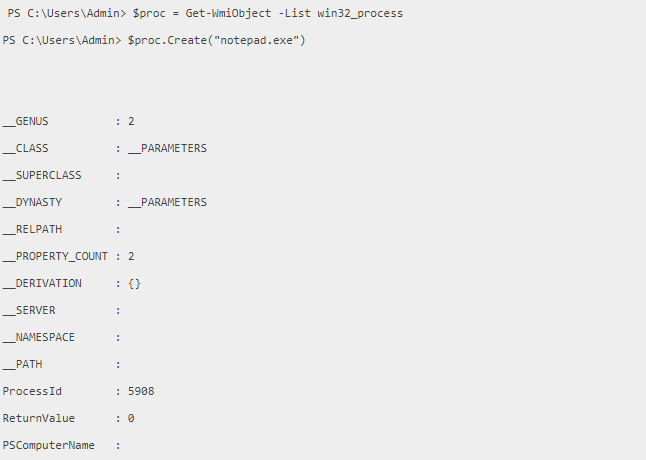

在应用设置后,任何试图利用本地 Win32_Process clas New () 功能使用 WMI 创建程序干扰父子关系的做法都将被记录下来,如下文所示,任何试图利用本地 Win32_Process clas New () 功能使用本地 Win32_Process New () 创建程序中断父子关系的做法都将记录在案。

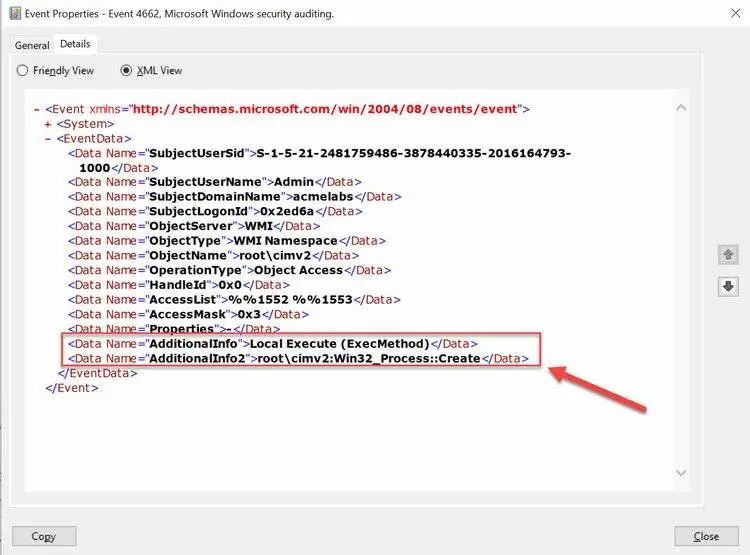

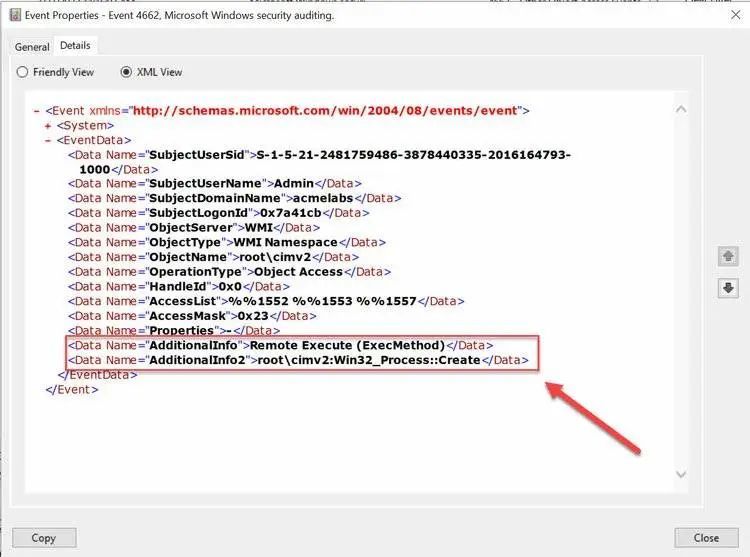

当我们检查保安的日志时,我们看到我们会查看4662事件的身份证明WMI将是目标服务员。事件发生时的命名空间和发生时的用户环境将列入事件。在添加信息字段中,输入我们会查出是本地还是远程的 名字是什么

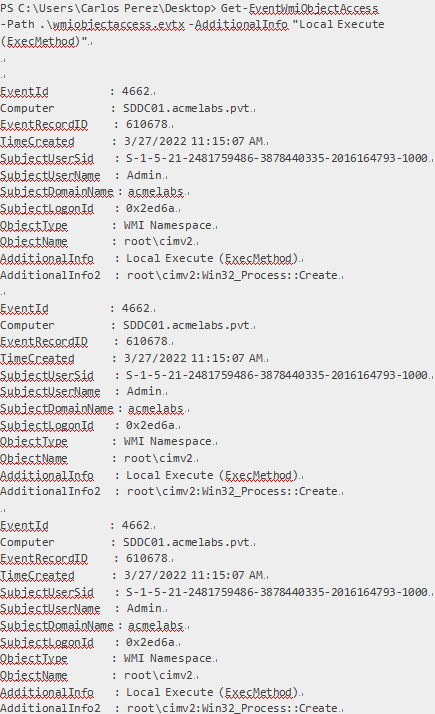

本地方法执行

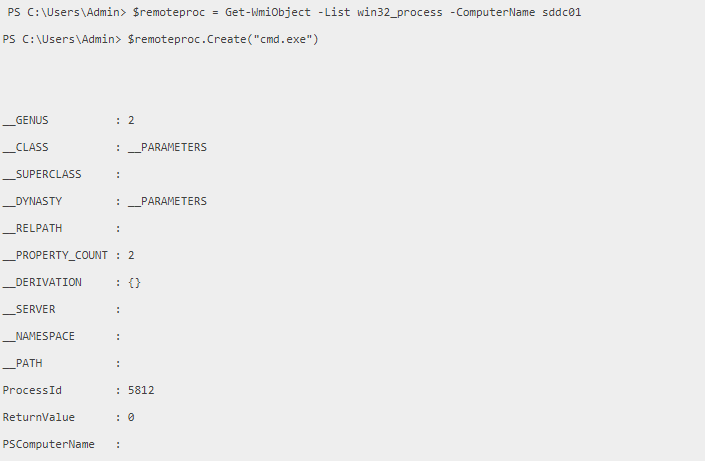

当从远处系统调用主机方法时,日志将显示该方法被远程调用,如下文示例所示。

在AddalInfo下 我们会发现 执行方法就是远程执行

远程方法执行

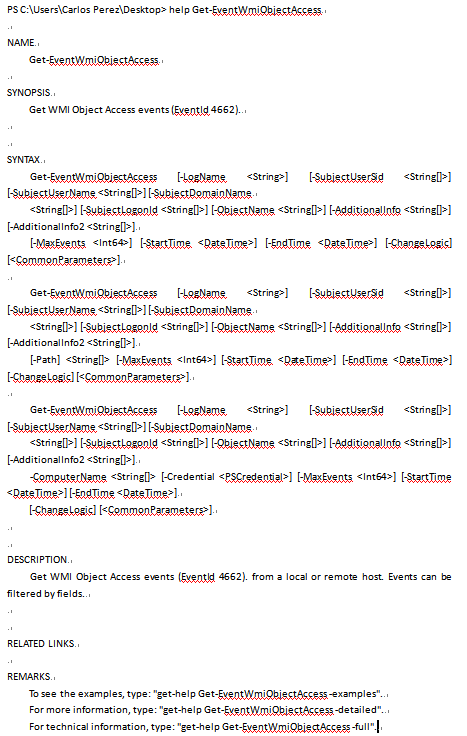

海委会在PSGumshoe的功能被用来协助发现这种海委会形式。

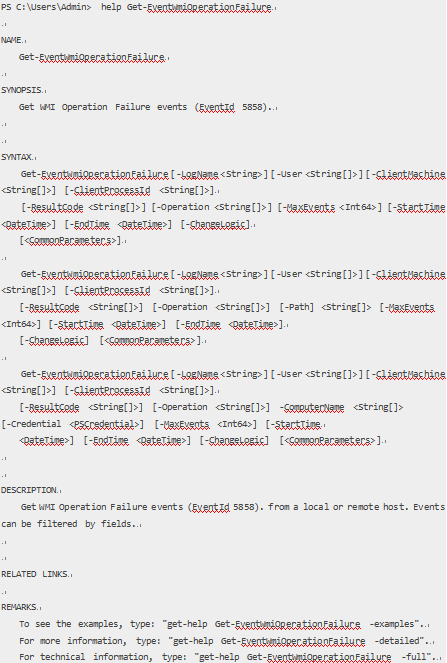

如帮助信息所示,该函数允许我们过滤某些字段中的事件,并发送一个或多个 EVTX 文件,使我们能够远程或本地运行该功能。

在下面的例子中,我们看到的是一个EVTX文件 从系统上提取出来, 我们在当地运行过滤算法。

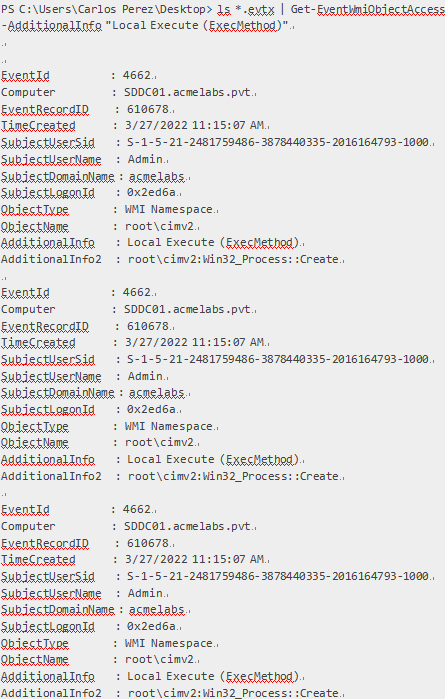

许多EVTX文件样本是通过管道发送的。

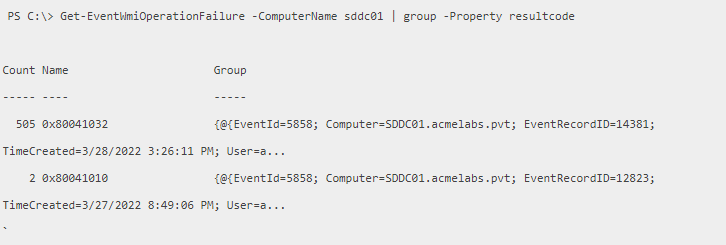

WMI 操作中的错误

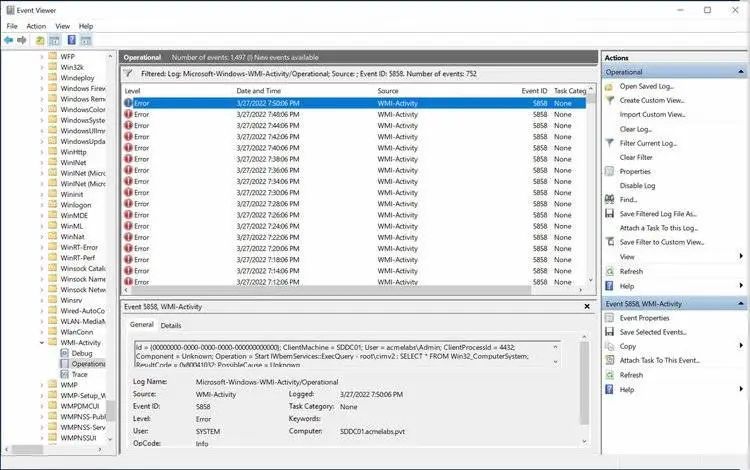

Microsoft-WMI-活动/组织日志默认情况下,Windows记录所有与WMI有关的操作问题。事件编号是58585在Windows正常功能中,它还受到操作系统安装的软件的影响。错误的数量很高。如果SIEM系统允许您在传输前过滤日志, 请这样做 。这将有助于改善所传送事件的字母对音频比率。在下图中,我们可以在我的实验室VM上观察错误数量很高。

PSGumshoe 包括搜索和过滤错误日志的Get-Event WmiperodiveError方法。攻击者可能犯错误或无权进行导致记录错误的行动。届时将使用计算机和处理PID。不仅创造当地活动的进程,而且正在产生地方活动。它还为遥控制造事件。

3⁄4 ̄ ̧漯B

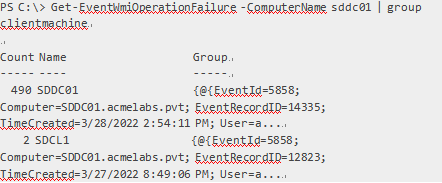

我们可以使用ClieentMachine小组从其他主机中搜索远程主机的活动。 在这个例子中,我们可以看到SDCL1有两个操作问题。

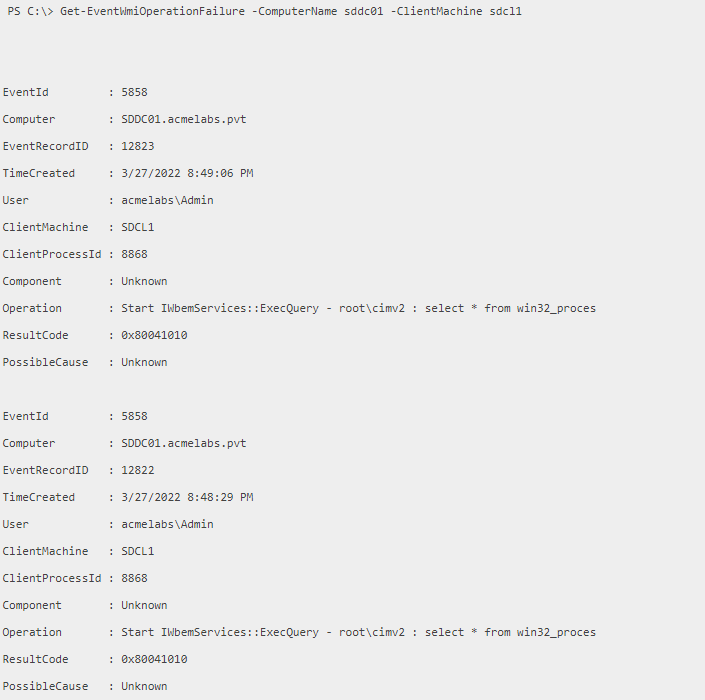

我们可以核实主机是否匹配 只有可疑的ClieentMachine事件。

我们可以根据结果代码进行分类,结果代码是错误编号, 我们可以使用微软文档中的错误常量引用来查找任何相关信息。

WMI提供程序加载

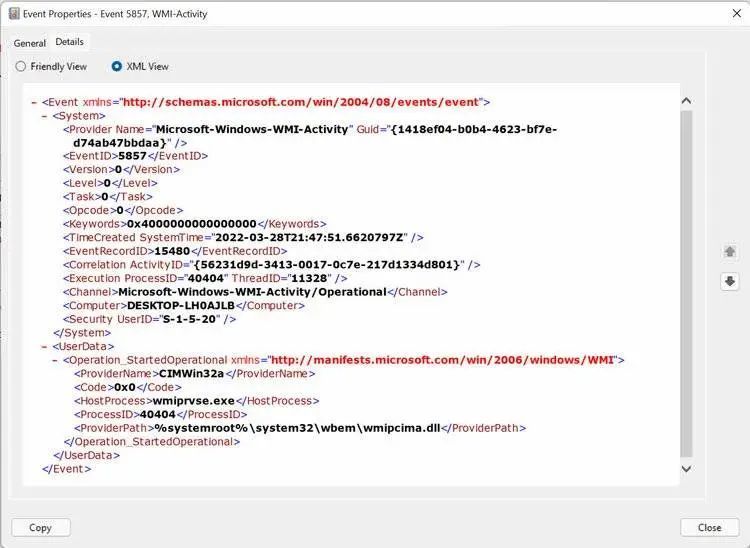

WMI持久性供应方案是一种可贵但很少使用的技术。在系统上,攻击者安装了WMI供应应用程序。当你们接触其中的一种或多种种类时,它会加载它,它履行任何被编程的功能。以系统运行程序 。Casey Smith建造并摧毁了第一个公开披露技术的公开概念证明(PoC)。贾里德·阿特金森也公开了POC

启动程序,然后将事件编号5857 添加到微软-窗口-WMI-活动/组织。出生和出生时间是关键的领域。因为它可能与提供不同形式的准入的时间表相配合。因为提供软件只有在 wmiiprvse 需要进行执行活动时才装入。

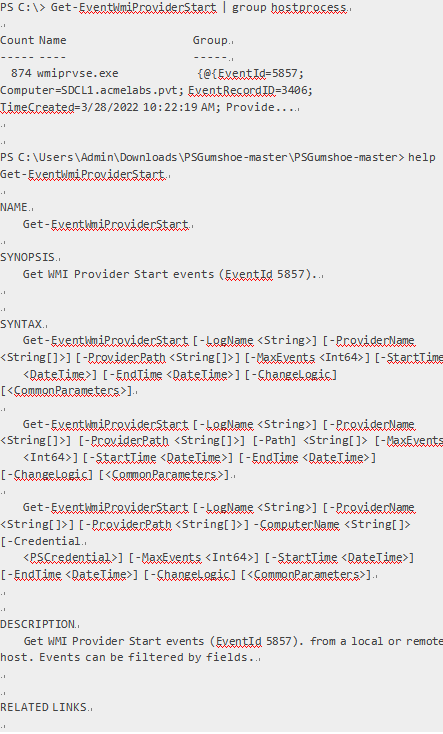

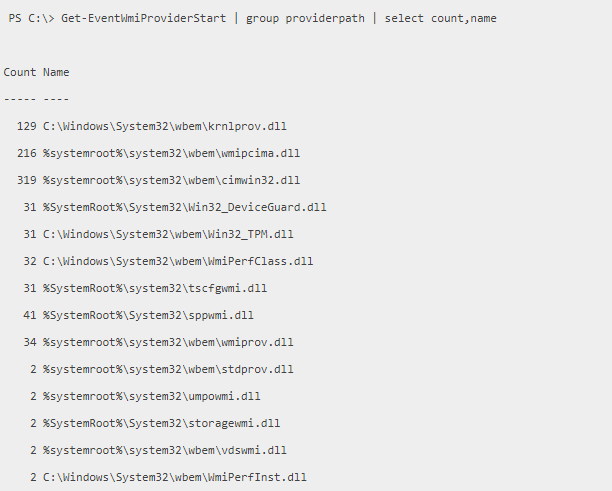

为查询此事件, PsGumshoe 提供了 Get- EventWmiProviderStart 方法 。

这是一个实例,说明每个供应程序装载了多少次,这可能有助于查明有问题的供应业务。

WMI永久事件

WMI长期活动自Windows 200/XP以来就被滥用,由三部分组成:

关于我们感兴趣的事件的过滤器-WQL查询;

- 触发过滤器时执行的客户行动;

装订要求向消费者登记过滤器。

每个组成部分代表一个阶级。此类生成并保存在 CIM 数据库( objects. data) 中, 名称为空间根或 root/ 订阅 。在开展消费者活动时,在 wmiprvse 情况下,操作系统运行。因此,我们必须独立地构建每个组成部分,并将其保存在CIM数据库中。因此,它们必须使用更多的能源。然而,大多数攻击者只是使程序自动化。其缺点在于它只提供了消费者行为的有限部分。

当事件提供给它时, 活动ScriptEventCumpasser 以任何脚本语言执行指定的脚本。 这个用户可以使用 Windows 200 和更高版本 。

当事件被发送到它时, 本地系统环境的任意进程将启动。 此用户可以在 Windows XP 和以后版本中找到 。

当事件被传送到文本日志文件时, 此用户会将一个自定义的字符串写入它。 此用户可以在 Windows XP 中使用, 以后再使用 。

NTEventLogEventConventSummer - 当事件被传送到 Windows NT 事件日志时, 将会登录特定信息。 此用户可以在 Windows XP 中使用, 以后也可以使用 。

SMPEventCumper - 当事件被发送到它时,通过 SMTP 发送电子邮件信息。 这个用户可以在Windows 200 和以后使用。

对于事件过滤器对象,将在 WMI CIM 数据库中进行查询,以监测内部或外部事件,而任何种类的事例都可以创建、编辑或删除,或者订阅将为生成事件生成过滤器对象的具体活动提供一个程序,在 WMI CIM 数据库中将进行查询,以监测任何种类的事例可能创建、编辑或删除的内部或外部事件,或者订阅将为生成事件的具体活动提供一个程序。

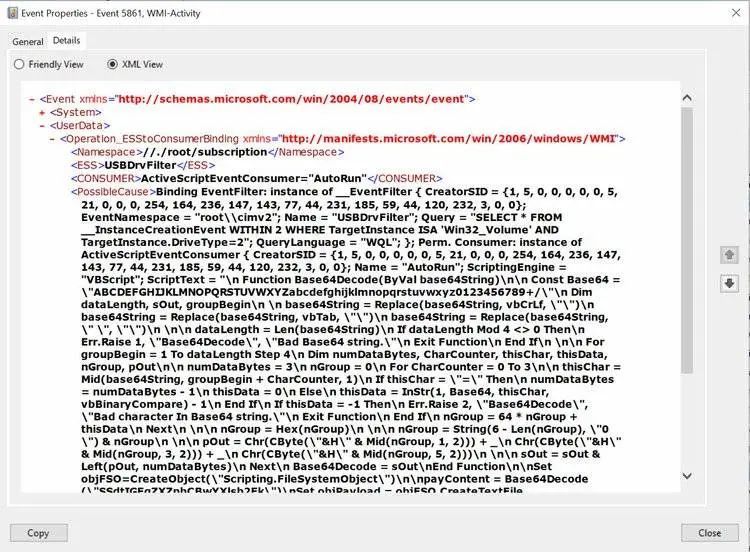

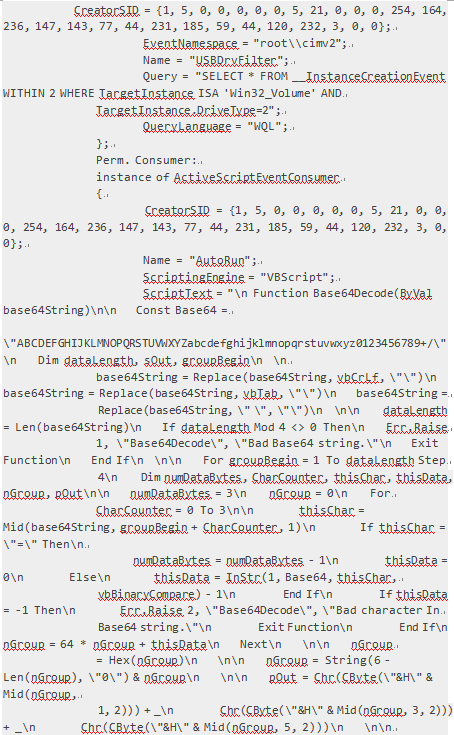

当在WMI CIM数据库中生成 Binder 实例时,使用 _EventFilter 和任何消费者类型对象来创建持续事件,如果下列个人违约,则没有必要在Microsoft-Windows-WMI-activity/Operational 中为 ID 5861 设置事件日志条目,以便进行任何审查。如果任何组成部分类别示例被更改,该活动也将以修改的方式加以发展。即使在“用户数据”元素内,它也可能是子元素的来源,活动还将包括永久对象的所有信息。

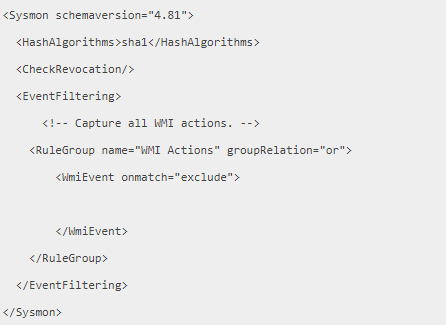

如果我们利用Sysmon 并设置它来赶上WMI事件,我们就可以使用它。将记录生成的每个组件Sysmon的好处是能够定位对现有约束过滤器或用户的修改。以便融合到环境中。我们观察了APT28中的用户和过滤器 用来改变目标环境下面的设置将涵盖所有事件。

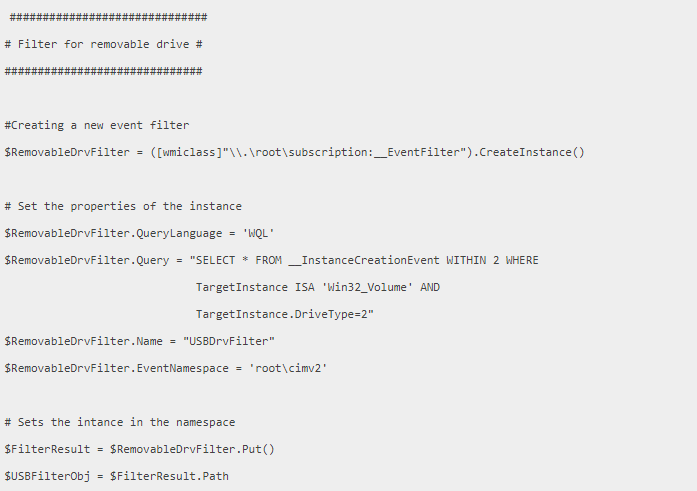

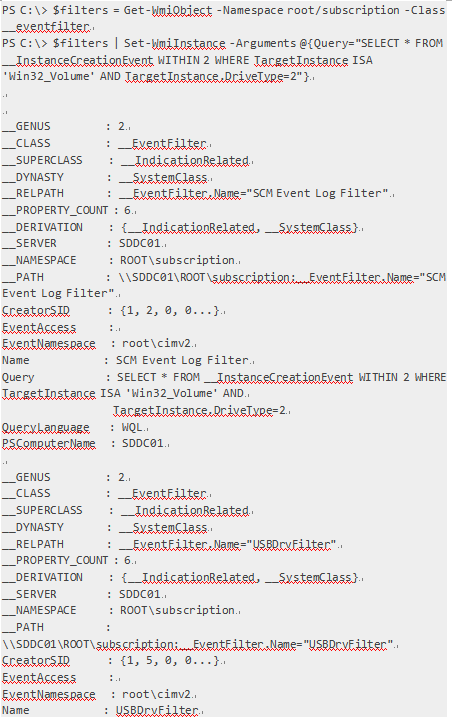

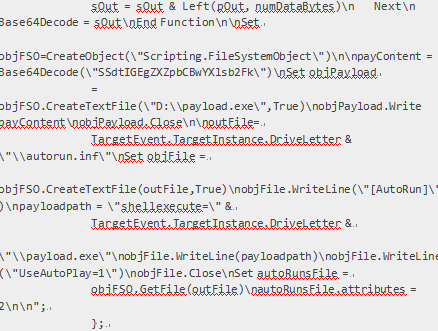

在下面的例子中,我们将使用PowerShell来构建每个组件,当USB设备连接到时,永久事件将探测到一个USB设备,将可执行文件复制到该设备,并设置自动运行。I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I-I

现在,我们将开发一个事件过滤示例, 当向主机添加可移动音量时, 将会触发此示例 。

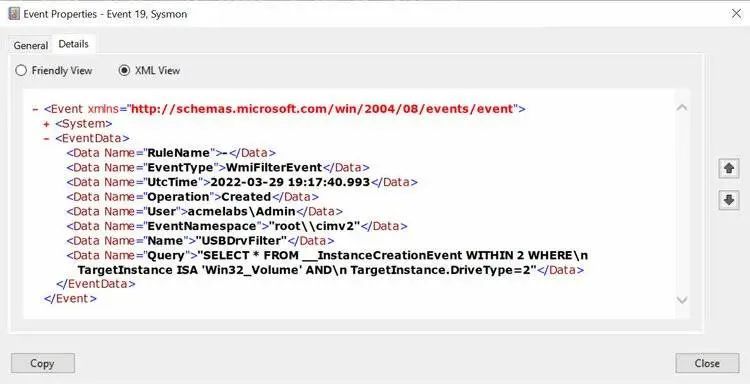

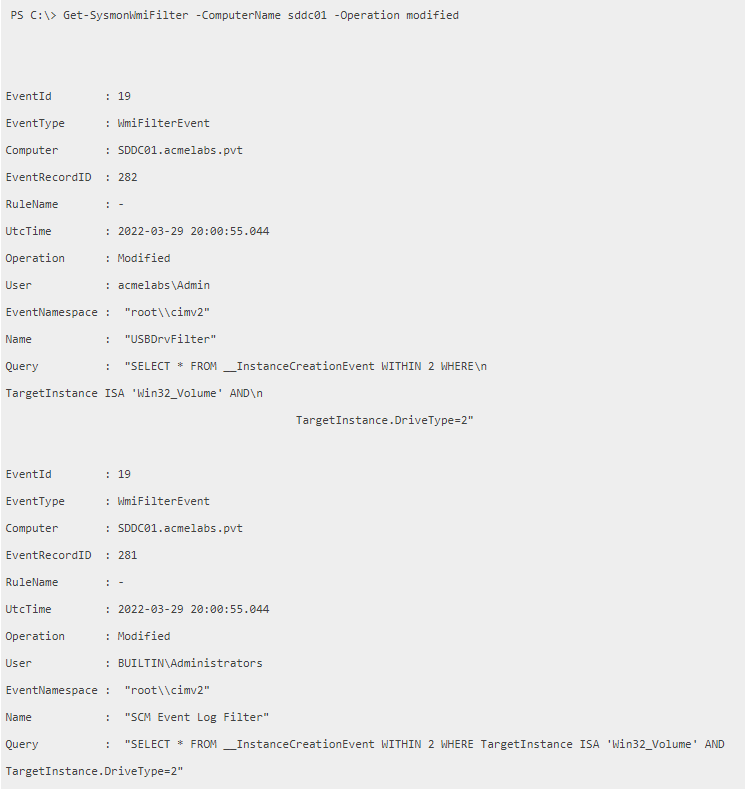

我们可以看到这个操作记录在 Sysmon 日志中, 事件编号19, 包括过滤事件的所有部分, 以及操作已经创建 。

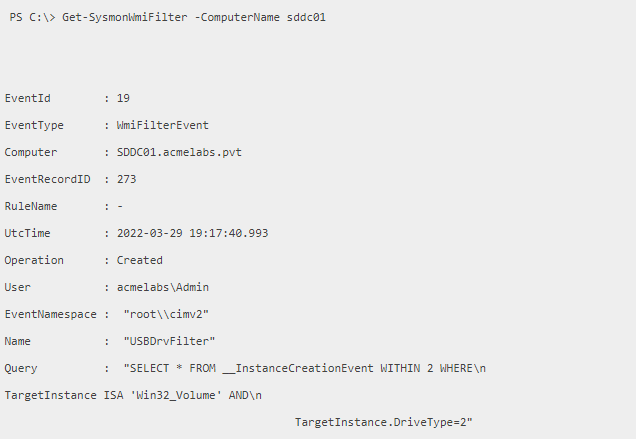

PSGumshoe 包含一个设置的sysmonwmfilter命令, 允许我们查询此事件, 并将结果作为对象返回 。

如前所述,攻击者可以修改当前事件过滤器和替代查询。 Sysmon 可以跟踪这一修改。 让我们更改查询, 以便没有线条断断续续地声明, 攻击者可以修改当前事件过滤器并替换查询。 Sysmon可以跟踪这一修改。 让我们更改查询, 这样就不会有线断断开 。

可以看出,Sysmon用同样的身份证记录了修改,但操作说修改过。

因为PSGumshoe中的方法能让我们通过字段过滤, 我们只能寻找已经改变的事件。 我们已经观察到 Sysmon 产生了两个事件, 一个在变化之前, 一个在变化之后。

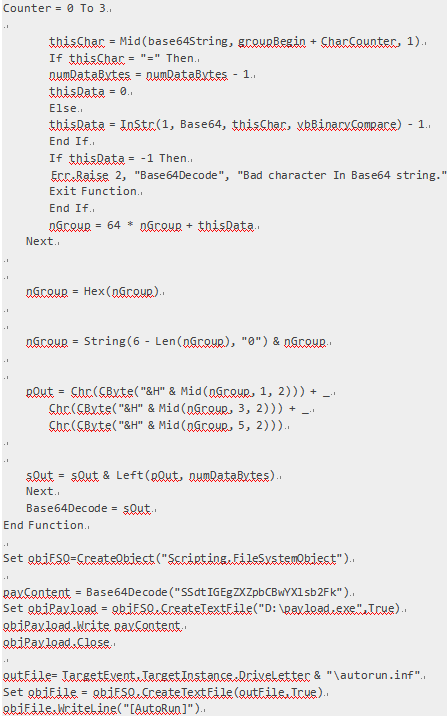

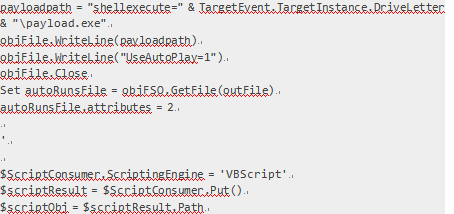

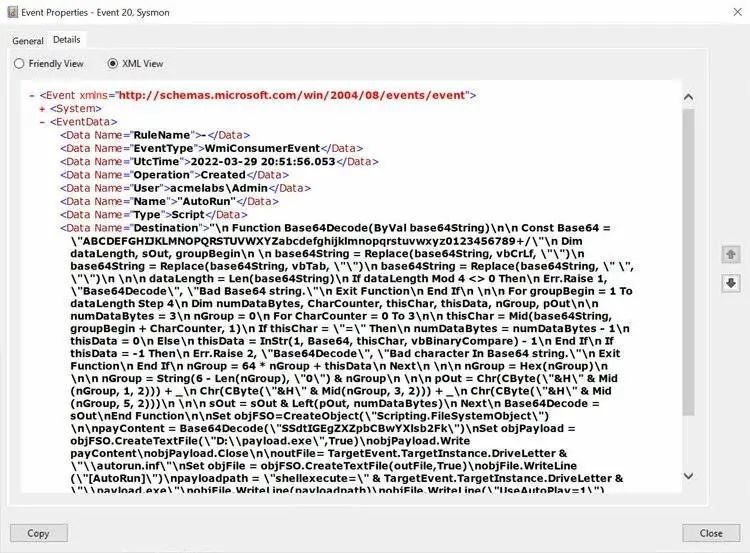

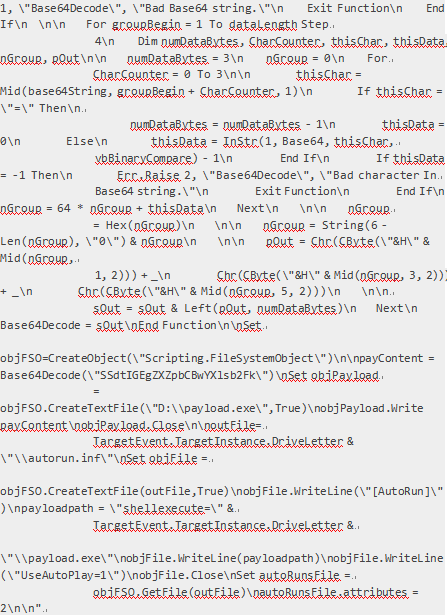

现在我们将发展一个消费者的例子。ActionScript是消费者类型。它会运行VBScript脚本。该脚本解码了 Base64 二进制文件, 并将其保存到闪存驱动器 。我不确定它是否也会自动运行 我不确定把它藏在硬盘上

Sysmon将把操作记录为事件编号20, 并将包含来自行动标牌消费者的完整脚本 。

为了查询事件,我们可以使用Get-SysmonWmiCumamer方法。在消费者中,Sysmon只捕捉了行动脚本和公司Line事件。其他消费者没有记录。因为它们不构成安全关切。

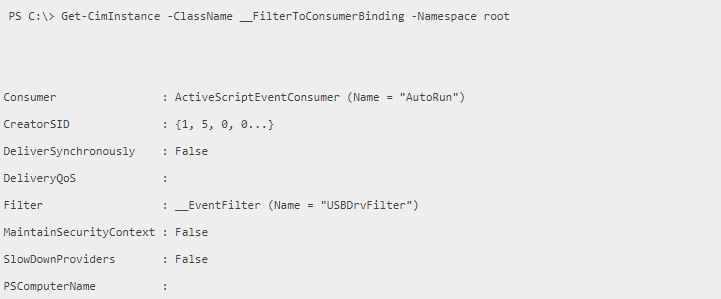

为了连接过滤器到消费者,我们必须首先发展一个Binder的例子。这个例子同时使用两个过滤器。它可以在根名称空间或根/订阅中组成。让我们从根/订阅名称空间的简单例子开始。这是这种类型的典型例子。

所有具有约束力的活动将由Windows记录,每个组成部分的综合信息将作为第5861号事件下活动的一部分。

为了查询这一事件,我们可以使用Get-EventWmi Al-Event方法。

Sysmon 还将事件记录为事件编号21, 但只引用每个组件的路径。 要检索事件, 请使用 Get- SysmonWmiBinding 方法 。

必须记住,在根地建立具有约束力的事件将避免WMI-activity和Sysmon,并检查在Wmiprvse下发生可疑过程时可能隐藏在根线上的永久事件。

临时事件

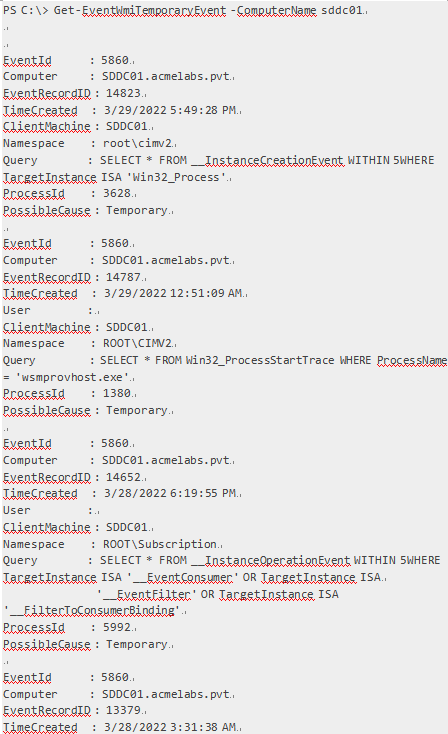

一些参与者已开始利用虚构事件消费者。它们符合C++、Net、WSH和PowerShell。它们使WMI事件过滤器能够启动特定应用程序的活动。最大的优势是,我们可以使用用来创造临时活动的同样词汇。不仅仅是 Windows 脚本主机和命令行工具。为了跟踪这些事件,我们可以使用第5860号事件编号。一旦申请登记了消费者活动,事件就被创建了。Sysmon没有测试这些事件。

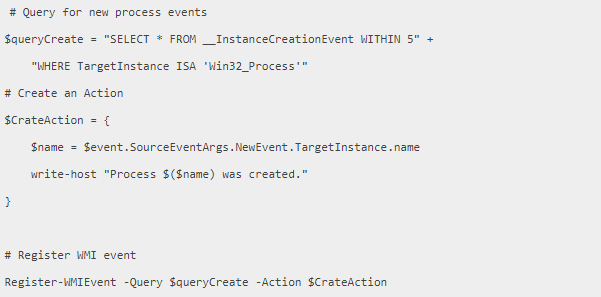

以下是PowerShell临时活动用户的一个例子,

当 " 消费者事件 " 使用登记簿-WmiEvent进行登记时,该系统记录下列事件。

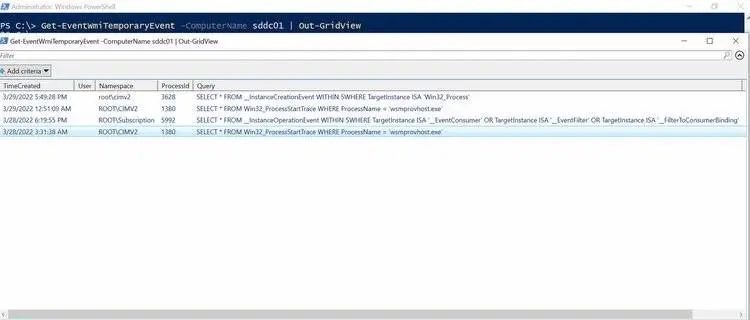

此事件可能会使用 Get- EventWmi Temporary Event 方法查询。 正如我们可以看到的那样, Windows 经常使用这种事件 。

为了改进产出的可视化,我们可以通过管道将物品输送到外部GridView。

我们可以看到,PID进程是5992,当我们看这个进程时,我们可以看到,订阅是由Sysmon服务执行的。

总结

PSGumshoe Powershell 模块在检查Windows 和 Sysmon 造成的 WMI 类型事件时给了您很多自由。 您可以在 Powershell 图书馆和 GitHub 上找到它 。

对不起,亲爱的,这是我们特别报导全球之声的一部分。com/blog/2022/3/27/trace-wmi-active - with -psgumshoe