Pseudo Manuscrypt, 一个新的间谍计划, 研究人员已经追踪到。由于它与Lazarus先进持续威胁(APT)的马诺斯加密病毒相同,仅今年一年就影响到195个国家/地区的35 00多个系统。

他在Kobakski研究人员于星期四发表的一篇文章中指出:从1月20日到11月10日所有感染了危险软件的PC至少7.2%是企业在工程、建筑自动化、能源、制造、建筑、公用事业和水管理方面使用的工业控制系统的一部分。这些工业主要集中在印度、越南和俄罗斯。几乎三分之一的非ICS计算机(29.4%)位于俄罗斯(10%)、印度(10%)和巴西(9%),分别是俄罗斯(9%)和巴西(9%)。

Manuscrypt,它被称为纽凯斯佩德。这是一套有害的软件工具。过去,它曾被用来从事间谍活动。例如,2月与Lazarus有关的叉鱼捕捞作业就是一例。为了攻击国防工业,该运动使用了来自Manuscrypt恶意软件家族的“SreatNeedle”工具包。

假冒盗版安装程序

Pseudo Manuscrypt的操作员正在通过假的海盗软件安装文件 向目标机器下载间谍恶意软件

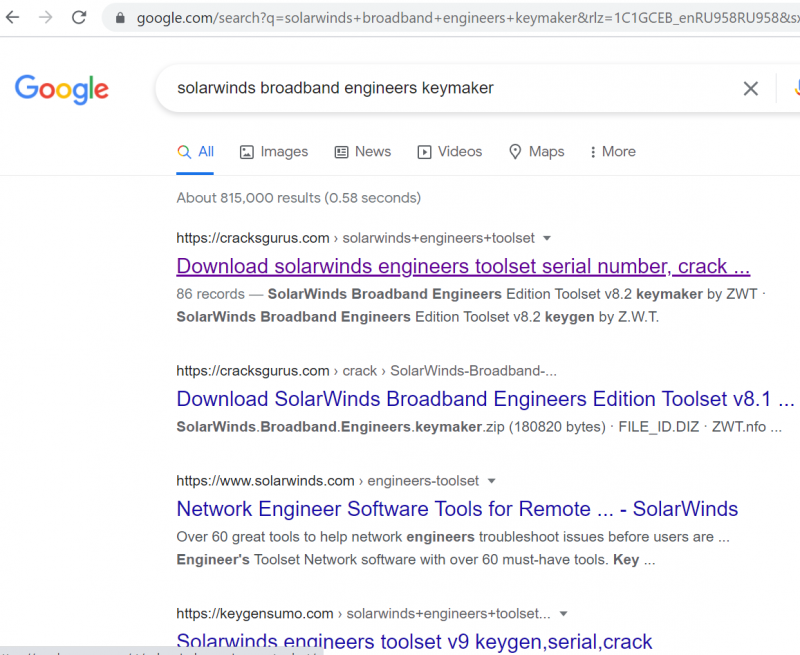

ICS专用伪造软件的安装应用程序。例如,设计MODBUS主设备以接受PLC[程序逻辑控制 数据的应用。以及更多通用软件。尽管如此,在OT网络上,这个程序仍在使用中。研究者解释道, “例如,太阳能窗口工具的关键发电机, 供网络工程师和系统管理员使用,

他们假定,威胁行为者正在从恶意软件或服务平台获取欺诈性安装程序,除PseudoManuscrypt外,这些软件或服务平台还向许多有害活动的经营者提供这些设备。

另一方面,Kabaski提供了通过谷歌搜索发现的若干假安装应用程序的图像(见下文)。

Kabaski概述了该单元的两种变式。他们都装备了精密的间谍软件一个版本是通过臭名昭著的Gluupteba僵尸网络获得的:一个由100万僵尸组成的网络,由破碎的Windows和IOT装置组成。Google威胁分析组(TAG)本月初终止了这个网络。

据研究人员说,与Gluppteba的关系表明,Pseudo Manuscrypt源自MaaS平台,因为僵尸网络的主要安装工具“同样通过海盗软件安装程序平台传播”。

上海系统配备了全面的间谍软件

专家认为,这两个单元都具有复杂的间谍软件功能。

..窃取 VPN 连接信息

・ 记录击键

拍摄屏幕截图和录制屏幕录像。

..还有窃听和录音的麦克风装置

删除剪贴板数据

盗窃OMS事故日志数据--这也允许盗窃远程桌面协议识别数据。

换句话说,它可能完全管理被感染的机器, 研究人员认为:“本质上, 普瑟多·曼诺斯克rypt的功能 使攻击者几乎完全控制了被感染的系统。”

这是给班德的APT吗?

从对全世界系统的35 00次攻击中可以看出,这是防止酷刑协会的不寻常组合:广泛传播并不意味着它是目标。 研究人员认为,“许多被攻击的系统都不是拉扎勒斯或防止酷刑协会袭击的内在组成部分。 ”

Pseudo Manuscrypt网站指出, “许多工业和政府企业, 包括军工综合企业及研究设施,

类似于 Manuscrypt

6月,Kabaski ICS-CERT小组发现PseudoManuscrypt攻击事件。当时,感染引发了抗病毒测试,以调查Lazarus的行为。然而,数以万计的 不寻常的,无目标的网络攻击,并不是所有铅点都指向拉扎鲁斯

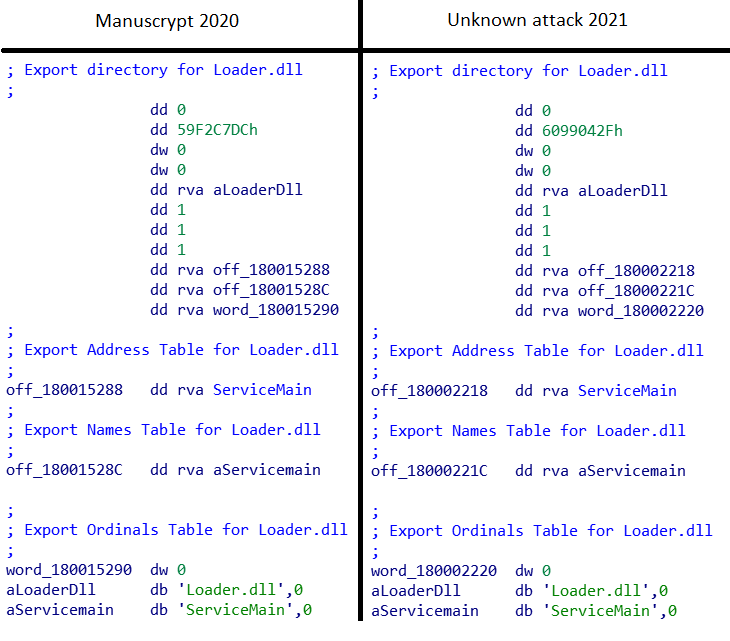

然而,Kabaski后来发现新的PseudoManuscrypt赎金软件与Lazarus Manuscrypt恶意软件有相似之处。

据研究人员称,PseudoManuscrypt 恶意软件从系统登记册上装载其负荷,并使用每个受感染系统独有的登记册位置进行解密。

“两个渎职程序都从系统登记册上装载和解码有效载荷;在这两种情况下,使用CLASID格式的特殊值来确定有效载荷在登记册中的位置。”

这两个恶意软件还使用相同的可执行文件命名惯例。

Kabaski认为,两种恶意软件变体的另一个共同特征是普塞乌多·马努斯克rypt所针对的公司与Lazarus DrewNeedle业务的受害者之间的经济和生产联系。

卡巴斯基发现,关于普塞乌多·曼诺斯克rypt的作业的地理区域,它和世界其他地区不一样 它和世界其他地区不一样 它和世界其他地区不一样 它和世界其他地区不一样 它和世界其他地区不一样 它和世界其他地区不一样 它和世界其他地区不一样这与ICS计算机的分布方式相似。

他们总结说,“许多系统被击中了”。我不知道我该怎么办 因为我们对某些工业实体 缺乏明确的关注“然而,事实上,在这次事件中,世界各地有大量ICS计算机成为攻击目标(仅根据我们的遥测,其中数百台计算机肯定更多)。这显然使它成为值得负责车间系统安全和持续运作的专业人员注意的威胁。我不知道我该怎么办。

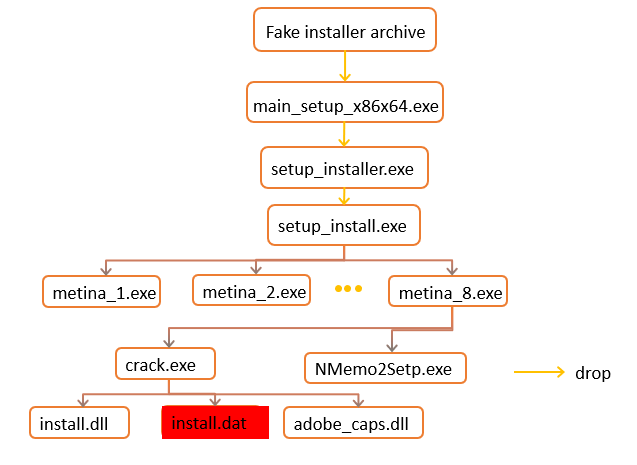

执行流程

Kobaksky的研究人员在ICS-CERT网站上进行了严格的深入研究。据报告,Pseudo Manuscrypt的安装技术有多种不同版本。其他恶意软件则由恶意软件安装软件下载和执行。间谍软件、后门应用程序、加密货币提取程序以及广告软件就是例子。

同样,他们看到大量单独的拖拉机安装和模块下载,设计了几个模块以窃取数据,每个模块每个步骤都有自己的指挥和控制(C2)服务器。

以下是两个Kabaski变体之一的执行程序:Gluupteba Zombie网络结构和一个病毒安装工具。

研究人员发现了BitDefender披露的PseudoManuscrypt安装恶意软件的另一种变异。2021年5月17日, 变异使用与 hxps://jom 的链接。 我不知道该怎么办, 但我不知道我在说什么。 [下载现场/userf/2201/google- game]

卡巴斯基说:「在不同的时间里, URL可能被用来下载来自不同家庭的恶意软件,

令人头疼

Kabaski在总结其报告时指出:工业企业已成为金融驱动的竞争者和网络情报的吸引力目标。这早已不是新闻了。"工业组织是网络罪犯最常见的目标"这对经济收益和情报收集来说都是如此 我不确定我该怎么办该文章指出,“众所周知的APT团体Lazarus和APT41对工业组织特别感兴趣”,

APT41,又称Bior, Winnti, Wicked Panda, 和Wicked Spider, 是一个危险集团,与被承认为国家赞助的网络情报和金融犯罪的国家大家庭有联系。

但卡巴斯基表示,很难说普塞乌多·曼诺斯克rypt的行为是“寻求犯罪的雇佣军的目的,还是与某些政府的利益相关联”。然而,专家指出,“这个目标系统包括来自许多国家知名公司的机器。”由于这个原因,我们确定 威胁程度是"高" 我不知道我该怎么办。

“相当数量的工程计算机,包括3D和物理建模系统,都成为攻击目标, 数字双胞胎的建立和使用引起了工业间谍问题,

com/pseidomanuscrypt-mas-spyware-campaign/177097/。