关键词

微软云服务器

研究人员发现微软 Azure Service Fabric 服务中有一个漏洞,其中最严重的漏洞可能导致 Azure 包执行器甚至接管包。

该漏洞于6月被微软修复,并于本周被安全公司帕洛阿尔托24的研究团队发现,以提供详细信息。

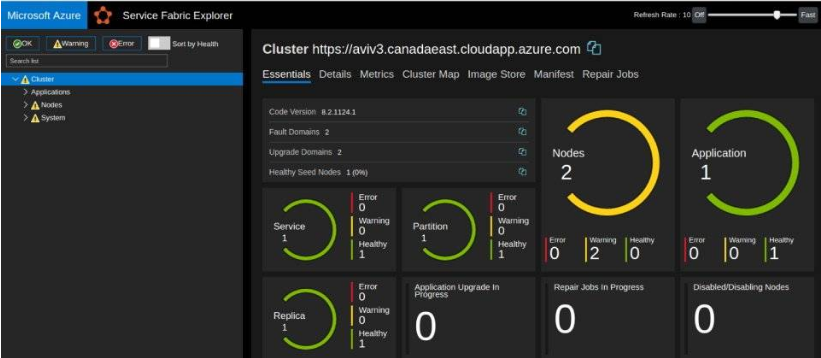

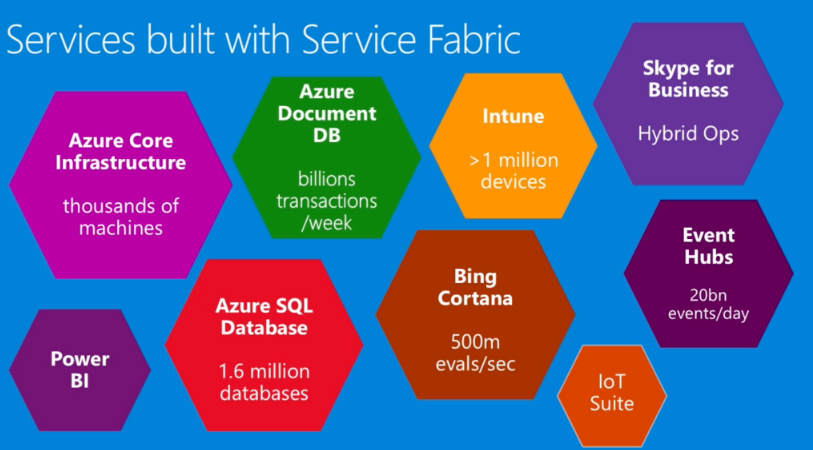

该漏洞影响了Microsoft Azure Service Fabric应用程序平台。在服务织物上,Azure Cloud的应用程序可以分为许多微型服务,以便在非端层架构的情况下独立更新和维护。微软表示,Service Fabric已经处理了超过100万个应用程序,每天进行数百万核心操作。它也是许多Azure服务的底部,包括 Azure Service Fabric 、 Azure SQL Database 和 Azure CosmosDB,以及其他微软服务,如Cortana和Power BI。

当微软在6月修补了CVE-2022-30137漏洞时,它只描述它为容器许可扩展漏洞,并将其列为中级风险。

Service Fabric是一个容器实现的应用程序,在每次启动容器时,Service Fabric创建一个新的日志目录,每个容器都有读写权限。所有日志目录也与Service Fabric Data Collection Agent(DCA)捆绑,以便以后执行。为了访问所有目录,DCA具有执行所有节点的根权限的特权,另一方面,DCA处理的文件也可以修改成容器,只要你能修改这些文件,即可造成容器逃逸,获取该节点的根执行权限。

该漏洞在DCA中生成了一个函数(GetIndex),它读取文件,检查内容格式,并修改和覆盖文件的内容。该函数还使用两个子函数来读取(LoadFromFile)和修改(SaveToFile)行为。研究人员指出,这是赛马赛。使容器中的攻击者首先装载恶意文件(或不知情用户执行文件),在DCA中,阅读和覆盖处理,利用DCA根权限,以恶意文件覆盖节点文件系统中的文件.结果是用户在节点中执行恶意程序,或者攻击者占领了容器甚至包。

然而,研究人员指出,虽然这些行为可以在Linux和Windows容器中观察,但开发漏洞只能在Linux容器中实现,因为未经授权的攻击者无法在Windows容器中创建符号链接。

研究人员发现没有成功地利用该漏洞的案例,微软建议没有启动自动更新的客户升级Linux集群到最新版本

END

阅读推荐

如果它看起来不错,你可以分享,如果它有用,就给它一个赞美

支持“安全循环”并设置三个字符串!