恶意软件往往要求机器拥有完全的行政权利,以便采取更强有力的行动。考虑绕过反病毒软件测试、加密安全档案或将编码输入相关系统程序。即使目标用户有管理权限,由于用户账户控制受到欢迎,恶意软件往往隐含中性。这阻碍了未经授权以更完整的方式书面获取资源。要绕过这个限制,攻击者将需要一种方法来悄悄地提高廉正水平,而不需要用户干预(无UAC提示)。绕过用户账户控制是这种方法的技术术语。由原文和情况决定。大部分以 Windows mount 特性为基础。

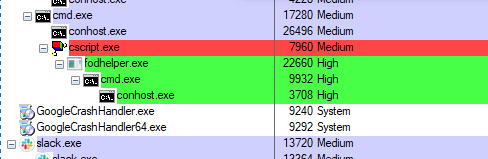

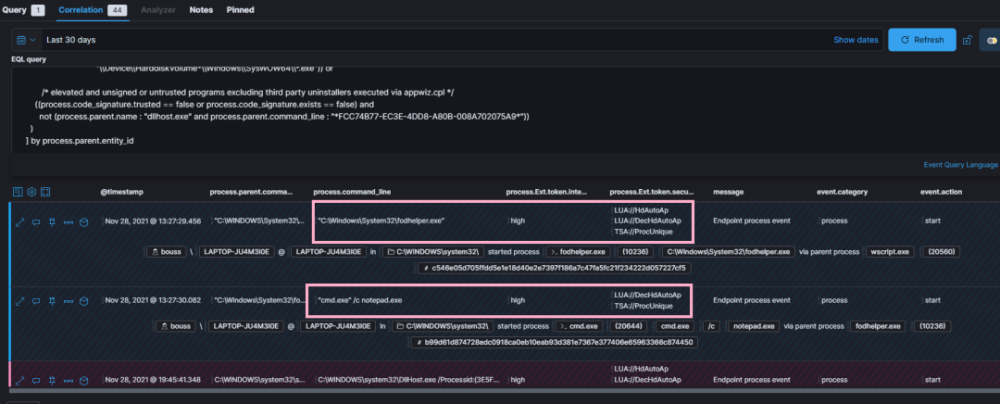

以 Minde 使用 UAC 绕行 提供高整齐的 cmd 示例 。

应用信息(AppInfo)服务中应用了UAC的大多数验证逻辑,在本节中,我们将描述UAC绕行物的收集情况,以及这些绕行物所依赖的一些重要语言和如何评价它们。

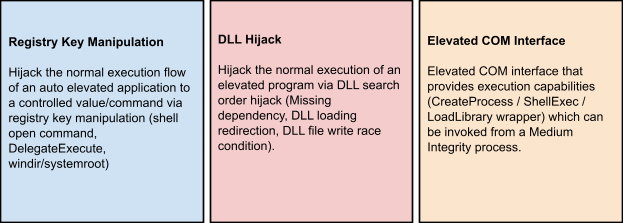

UAC 绕过方法

UAC绕行法往往通过生成恶意儿童程序或装载恶意模块,提高目标应用的完整性水平,从而劫持升级后的程序的正常执行程序。

存在其他极端现象,但最典型的劫持手法如下:

注册表键操作

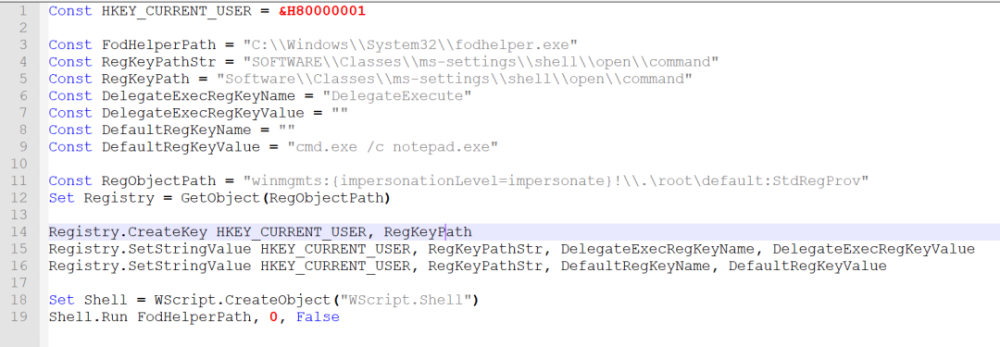

注册密钥的功能是将升降过程转向控制命令。 最常用的密钥与某个扩展的空壳开放命令( 取决于目标应用) 或 windir/ systemroot 环境变量的操作有关 :

HKCUSOF 软件Classesshell Open 命令( 远程执行或默认) ;

HKCU\Environment\windir;

HKCU\Environment\systemroot;

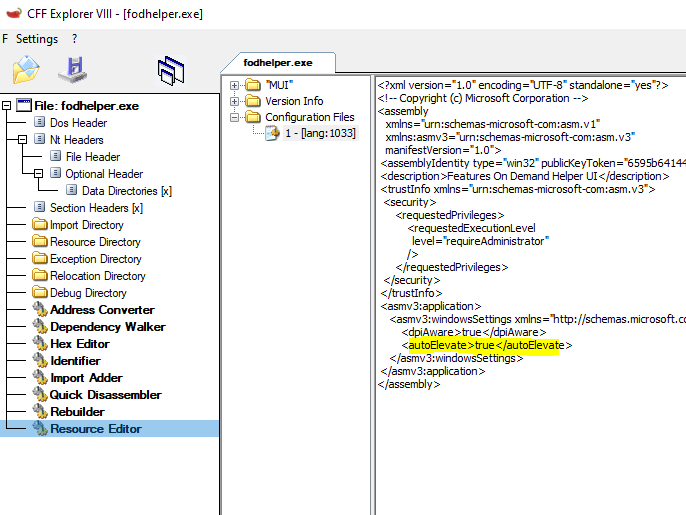

例如,Whenfodhelfer( Windows 的二进制文件)当恶意程序作为 " 中等完整性 " 程序启动时,在没有用户账户控制(UAC)提示的情况下得以更新。Windows 自动更新 Fodhelfer 进程, 从中等完整性到高度完整性 。然后,设置 ms- 设置文件试图由高整容的Fodhelfer 使用其默认处理器打开 。因为中度强度的恶意软件 已经接管了这个程序,作为一个高度正直的过程,最新的Fodhelfer执行攻击者选定的命令。

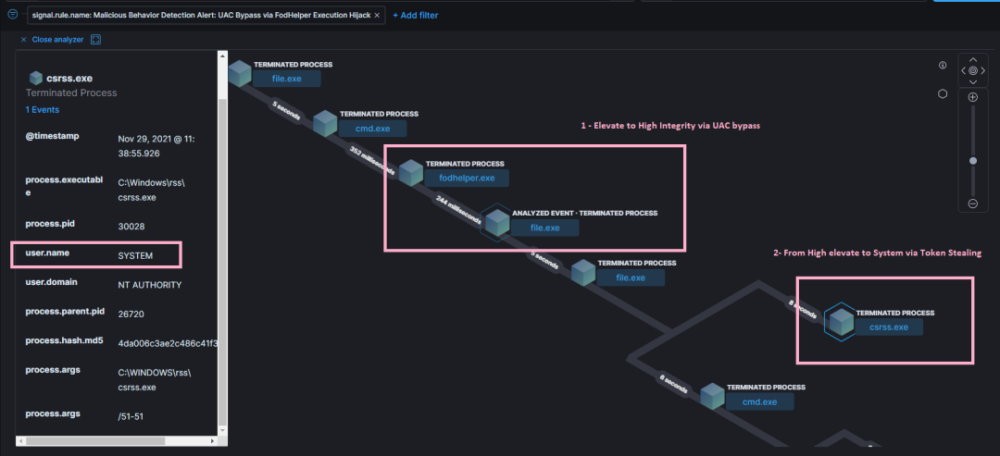

以下是Gluppteba恶意软件的例子,它利用这一机制从中间完整性过程到高完整性过程,然后从高完整性过程到系统完整性,通过象征性操纵(签名盗窃):

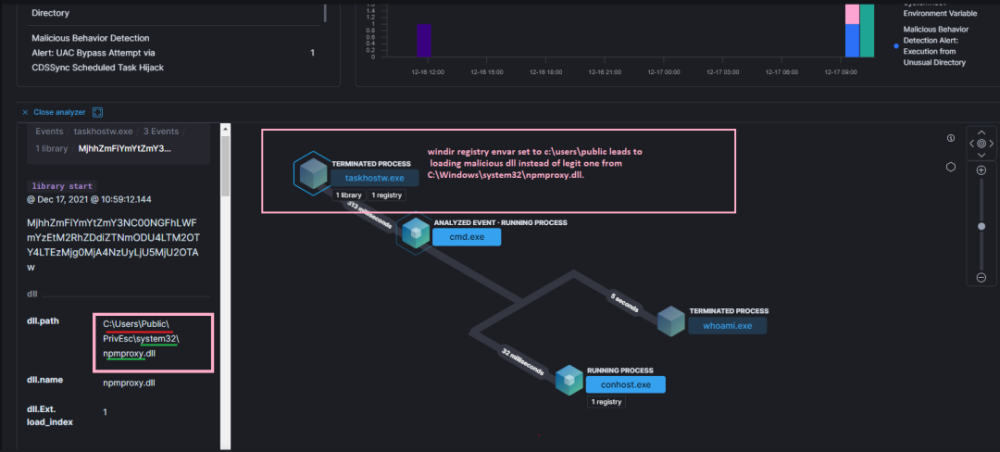

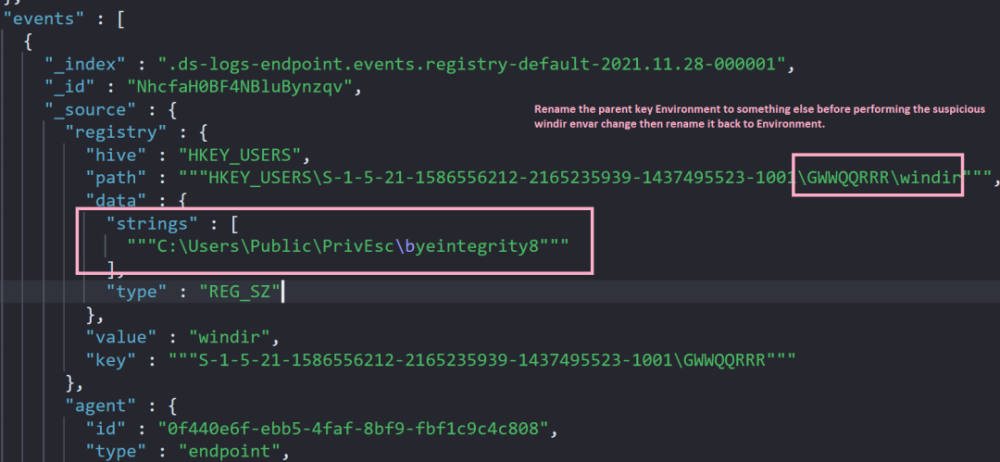

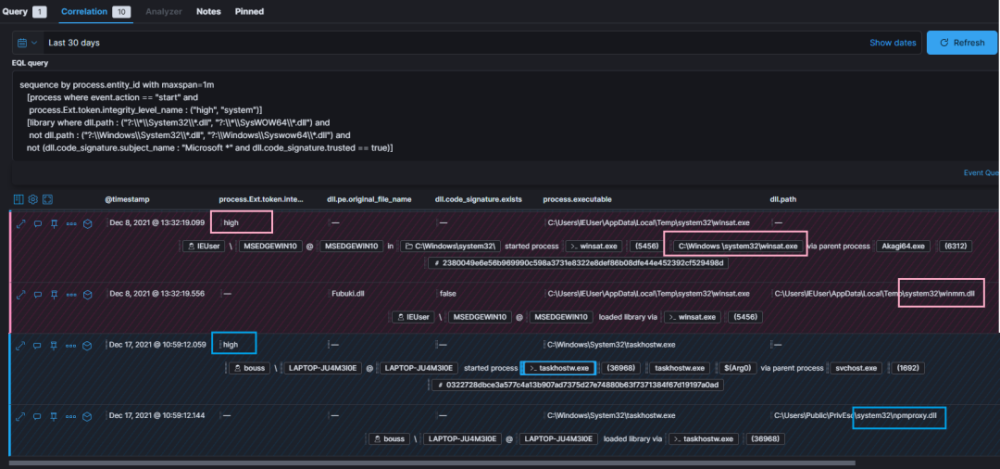

Bytolity5 是UAC避免 Windows 环境变量登记键的例子。为了说明这一点,使用这种原用语言,这绕过了CDSSync项目工作的典型执行程序(假定经最大许可后运行)。并提升完整性级别,如下所示。

CDSSync计划的工作正在进行中,任务hostw 试图从 %windir%System32 文件夹装入 npmproxy。 玩家、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally、 dally但是,因为恶意软件控制 %windir,它可以通过装入带有 npmpproxy.dll 名称的 DLL 来转移任务主机的路线 。如下所示。

当 UAC 设定总是通知时( UAC 的最高水平),依赖环境因素的UAC绕行法大多数时候都起作用。因为它们一般不涉及将文件保存到安全地点或启动自动升级程序。更新SystemRoot 或 Windir, 从目前的用户登记册更新到意外值非常可疑。这是强烈信心的象征

DLL 劫持

寻找丢失的 DLL( 通常为丢失的受抚养人物品) 是一种常见的 DLL 劫持方式 。或者,您可以通过在升级过程中插入恶意的 DLL 来赢得 DLL 写入进程 。如果启用了 UAC, 但却不总是通知它,如果您有能力创建、复制或重命名 DLL 文件,或将它传输到可信任的地点( 系统32), 您可以执行改进的 IFile 操作( 没有 UAC 警告 ) 。启动电梯的软件然后装载恶意DLL而不是预期DLL。

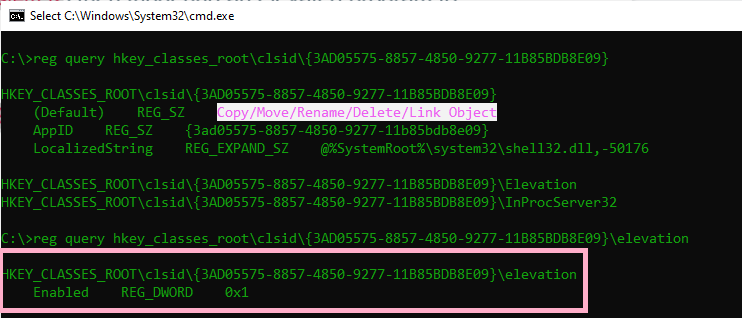

如果 dllhost (COM 代理) 执行 IFile Operation, 那么。 compand_ line 有类Id 。

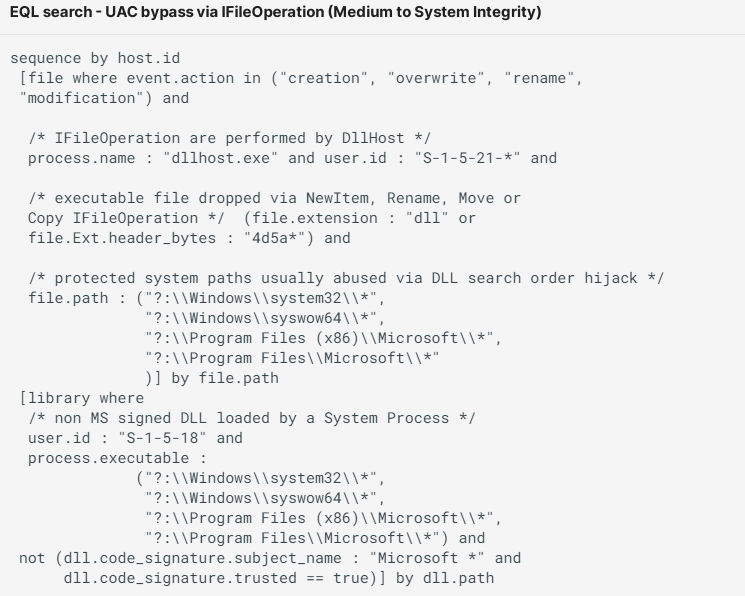

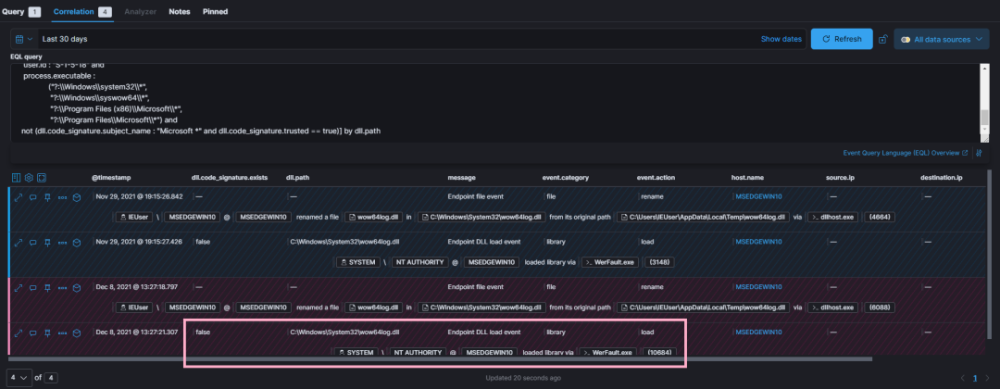

我们可以使用以下 EQL 附加装置将任何文件连接到 dllhost, 然后将没有 Microsoft 签名的 DLL 装入系统完整性进程 :

UACME 30 会Waw64log的测试。 当系统运行时, 浮标会向WerFault( 从中度到系统完整性, 从中度直飞到系统完整性, ) 的示例倾斜, 如下文所示 。

如果您有UAC设置 总是通知,这是找到丢失的 DLL 或取胜文件的可行替代方法,以便对可写入中整体过程的路径适用竞争条件。这是UAC绕过SilentCleanup项目任务(在一份文件中写上竞争术语)的一个实例。该工作将产生一个高强度的后代过程,即DismHost,来自AppData子目录(可以以中等完整性写成)。这是另一个使用 相同的灵活任务。但是,这里没有Api -m -win -win -yon -core -core -centle -core -cle -cle -cle -leacy -l1.

也可以利用这一技术来创造一种当地语言来赋予权力。防止错误在受保护位置创建文件夹( 许可访问控制列表),例如,在这项工作中,Jonas Lykkeg Rd解释了从删除目录到系统外壳的材料。

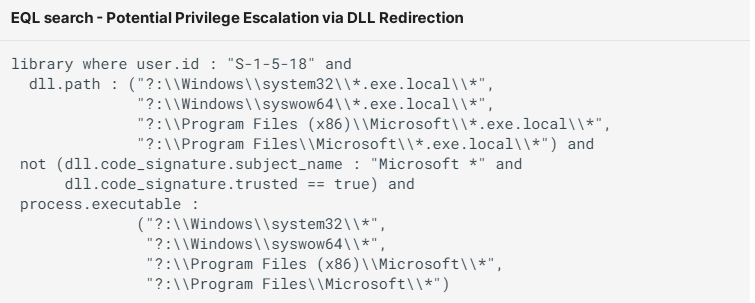

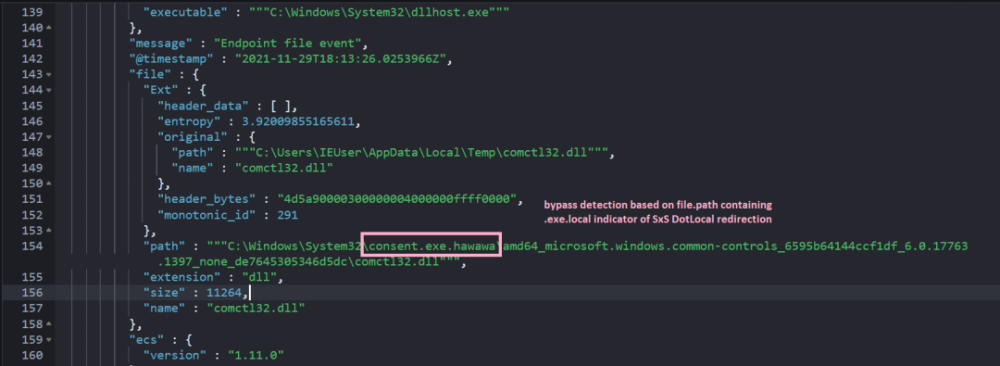

此查询与 UACME 方法 22 相对应, 该方法针对调子( 运行为系统), 并欺骗它从 SxS Dot 本地目录装入 compl32 。 Doll 而不是 System32 :

值得指出的是,大多数避免UAC的以DLL为基地的绑架也有利于持久,并可能避免自动操作测试(已知档案和登记表格的永久位置)。

COM 界面升级

这种方法与之前的方法略有不同。这意味着不会直接调整业务方向。相反,它依赖于找到一个COM 界面升级,该接口可在一定程度上实施(即包装(CreateProcess/ ShellExec)。它可以用来启动一种特权程序,这种程序已经通过中间完整性进程的参数。

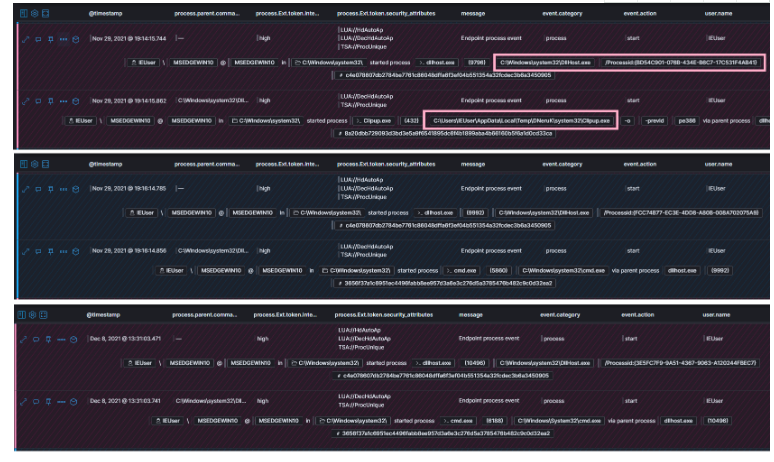

从操作的角度来看,这些COM接口往往是在dllhost(COM代理)背景下实施的。这是真的,这是真的,这是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,是真的,真的,是真的,是真的,,是真的,,是真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,,真的,真的,真的,真的,真的,真的,,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,,真的,,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,真的,当然,当然,当然,当然,,真的,真的,真的,真的,真的,真的,,真的,这往往导致形成高度完整的次程序。

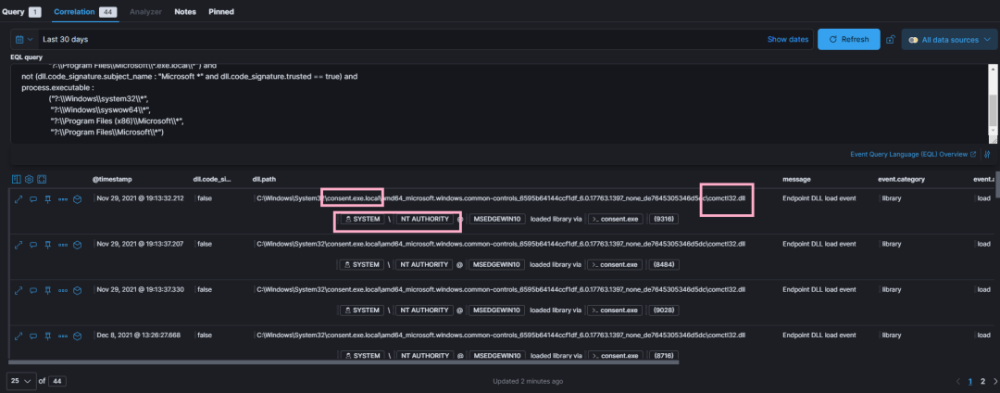

以下是一些不同类型恶意软件的例子,这些恶意软件利用这一战略来避免UAC(例如敲诈软件家庭DarkSide和LockBit),在启动加密和规避能力之前,通过提高完整性是无法避免的:

令牌安全属性

James Forshaw审查了利用流程象征性安全特征的可能性,以确定未来世代开始的流程,作为自动升级应用程序的深度。

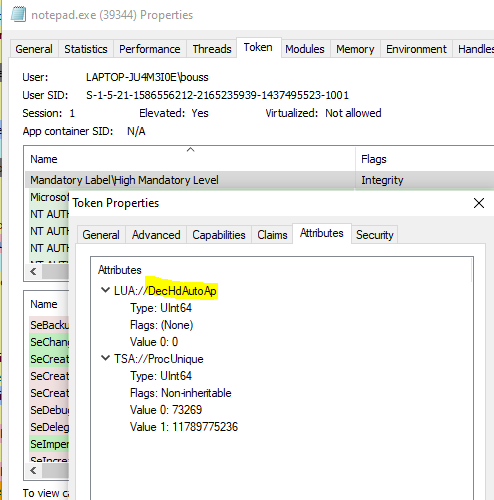

此类型的信息也由 ProcessHacker 捕捉 。 下面是用来绕过使用 Fodhelfer UAC 的启动笔记本板示例的象征性特性示例 。

LUA://HdautoAp 属性表明,应用程序已自动更新(其中还包含改进的 COM 对象和 AppInfo 硬编码白列表程序)。DeHuedAutoAp表示它是自动升级应用软件的后代。这对追踪UAC绕过形成的过程树非常方便。

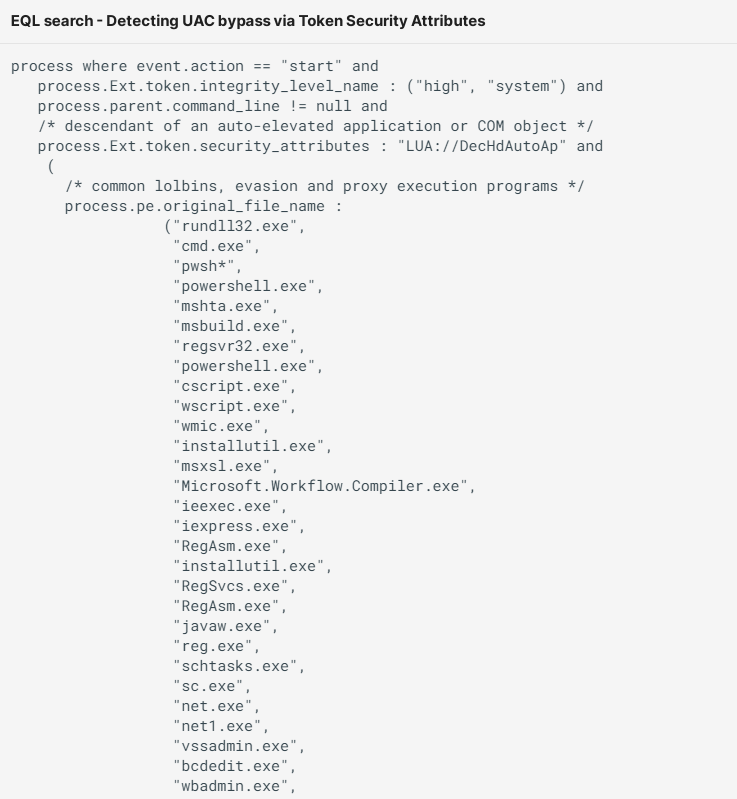

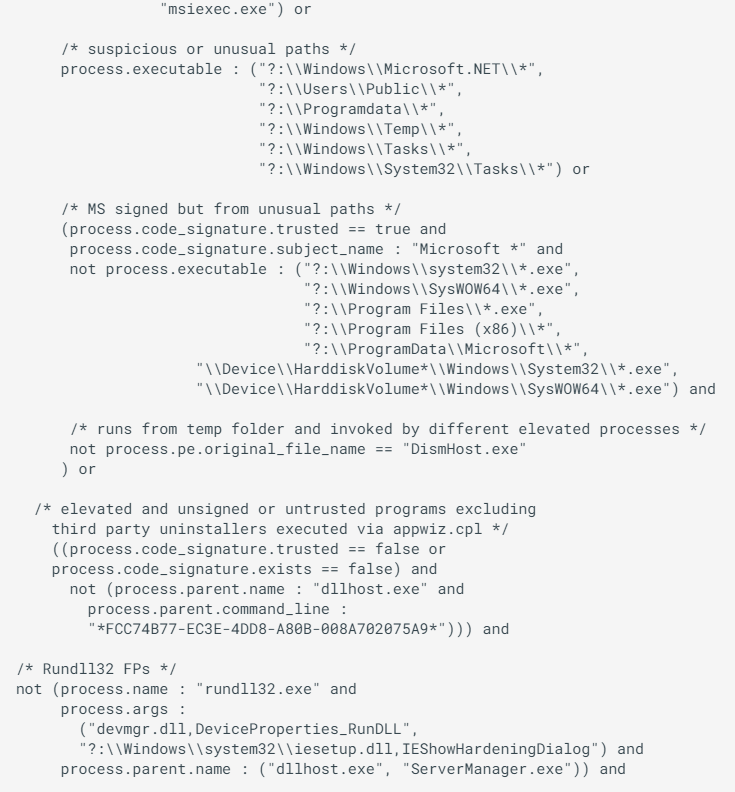

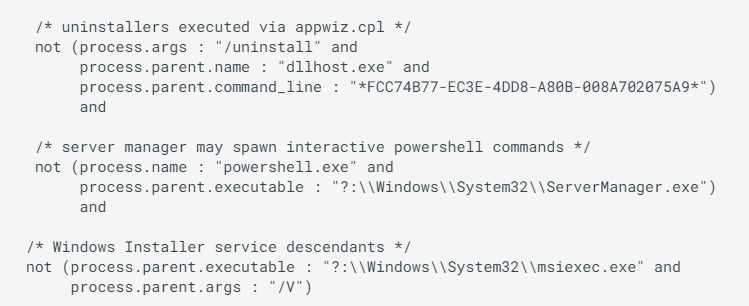

不寻常的APP子进程:

上述查询还匹配了后代所有UAC进程,而不仅仅是直接次进程。

在注册密钥后,我们可以观察到这种监测fodhelfer的技术:

以下是UAC绕行的一个例子,

以下是使用高端COM接口可匹配的三种可能 UAC 绕行:

逃避检测

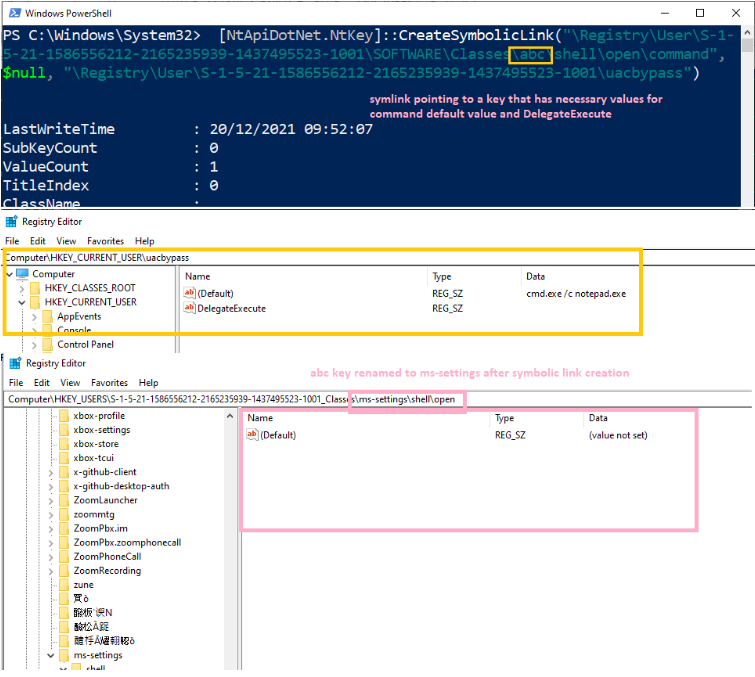

一位研究人员撰写了一篇论文,并发表了论文。有人建议采取若干不仅限于避免UAC的逃避战术。例如,重新命名文件夹或登记键,登记为符号链接,以干扰通过改变或根据某一文件路径/登记键的不同链接而发现同一逻辑过程的事件。然而,大多数恶意软件家庭缺乏改变和调整这些方法的动机。

如何通过重命名目录( UACME 22) 来防止文件监测( UACME 22) 。

以下是用于监测登记钥匙(Byyeinterity 8)路线的关键重新命名实例。

可用于调整空壳默认处理器方向的CurVer子密钥最近被引入UACME v. three. Five.7。 这实际上回避了对硬编码可疑登记表路径/价值的搜索:

DLL 与DLL劫持有关的文件测试,见日志不是缩微软签名的 DLL, 所以使用 DLL 装载事件( Elistic Endpoint security 7) 16 代替 。对于注册表来说,需要混合注册表。字符串和值名应该比整个密钥路径更能适应。

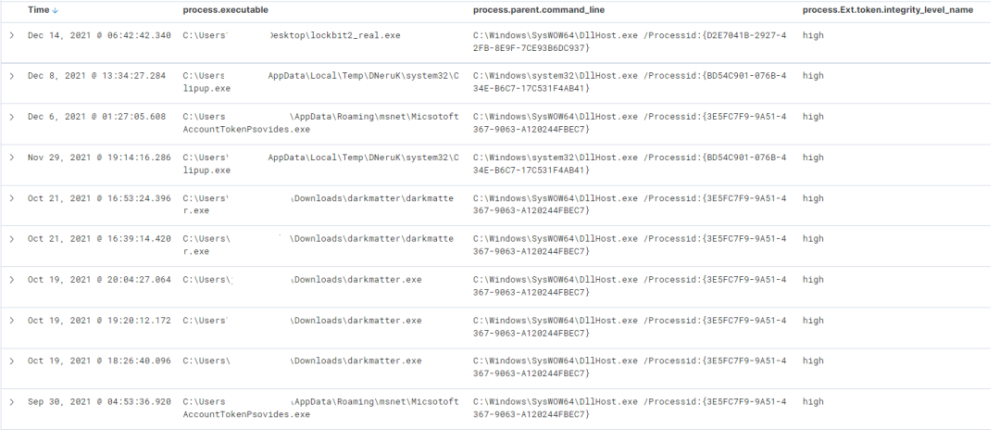

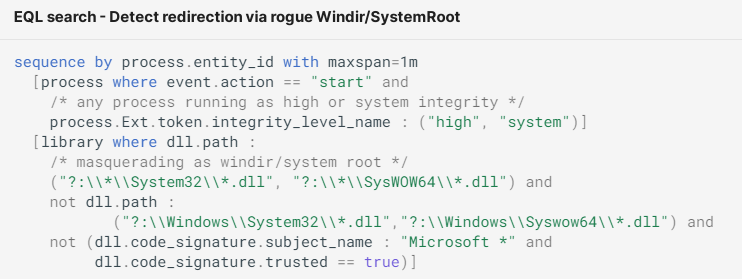

以下EQL示例展示了如何在伪装成系统32的目录中识别DLDD的装载(即由于Windows/Systeroot环境变量的变化):

这个样本显示了两种不同的匹配战略(登记关键操作和通过假Windir劫持DLDD):

以下示例将登记表符号链接和登记钥匙结合起来,以防止搜索助手UAC因登记钥匙改变监视(设置或空控)而绕过探测:

UACME v. three. 这种规避需要使用登记键的方法的方法的方法已在版本5和以上版本中完成。

您可以在 Elastic Endpoint 或 Sysmon 日志中查找注册表符号链接的创建, 查找登记表的修改, 其值名称与符号链接Value 相同 。

以下示例用于识别这个逃离的 KQL 查询: 登记册. S-1-5- 21-15Classes*: “ SymblicLinkValue” 和登记册。 Key: S-1-5- 21-15

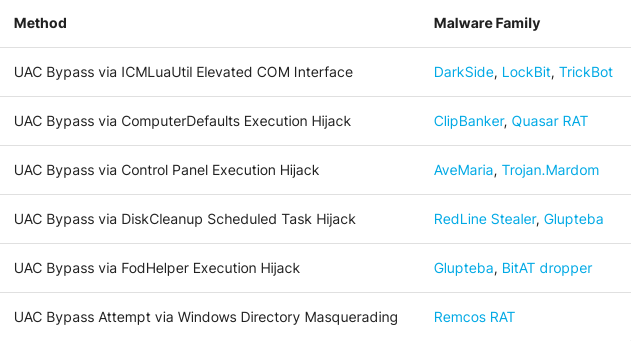

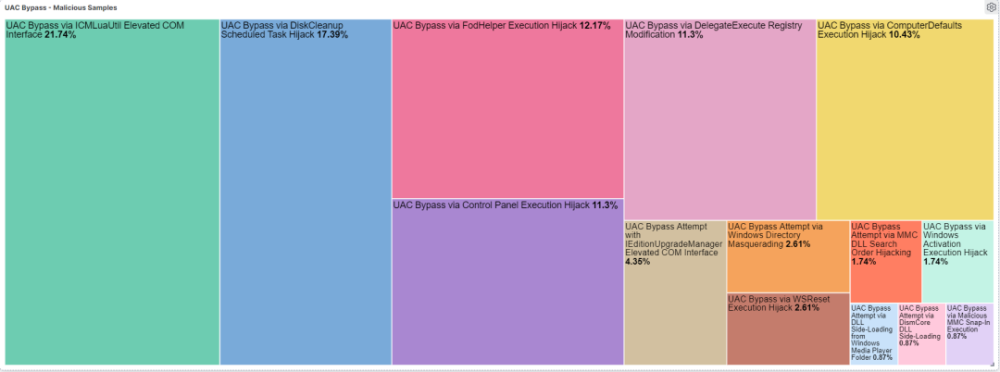

最常用的 UAC 绕行

外地使用的恶意软件家庭将随时间而变化。 这是该领域使用的恶意软件家庭雇工恶意软件家庭使用的UAC绕过机制, 将随时间而变化。 这是恶意软件家庭使用的UAC绕过机制 :

UAC最经常省略的处决令是恶意软件重新生效或高度正直的防御性避免战术,例如:

操纵防病毒防御战略;

写下香港劳工局保护的登记密钥;

篡改系统恢复设置;

总结

以及如何补充这个过程的象征性安全功能, 以使我们能够发展更大的探测逻辑, 与未知的绕道相匹配。

这篇文章是我们特别报导《世界之声在线》的一部分。