Windows Exploit Suggester

Wes. Py 脚本是Python 2/3的效用它利用漏洞根据操作系统版本和已装入的补丁列表界定文件和检查缺失补丁。WES-NG 然后自动更改补丁链 。开始利用我们 我不知道你在说什么 Py要开始, 请使用 -- 更新( 简化: u) 选项下载最新的定义文件 。此参数将使定义更新。 下载 Zip 文件到当前目录 。接下来,文件执行, Wes. 我不确定你在说什么, py. 您可以使用先前提取的系统info. txt 文件和可选 qfe. txt 文件 。并使用已安装的 KB 列表作为参数支持的所有参数的综合列表,包括各种示例,Wes.py-help(简单:-h),请做到这一点。

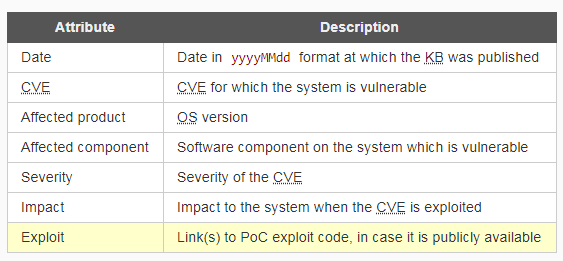

执行时,抱歉, Wes. Py 将首先使用 tratininfo. txt 来识别操作系统版本 。对不起,但我不知道我在说什么, 我不知道我在说什么, 我不知道我在说什么, 我不知道我在说什么, 我不知道我在说什么, 我不知道我在说什么, 我不知道我在说什么, 我不知道我在说什么, 我不知道我在说什么, 我不知道我在说什么, 我不知道我在说什么, 我不知道我在说什么, 我不知道我在说什么。从此列表中删除目前安装在系统上的所有 KB 。其中包括为 KB 安装的替换 KB 。这一程序是逐步进行的。因此,被已安装的KB所取代的整个KB链条将被销毁。检查所有与操作系统版本相关的 KB 。只有未安装的 KB 将被标记为丢失 。最后,对于每个 KB,都会确定 CVE,如果安装了 KB,这些脆弱经济体将受到关注。接下来,在列出这些CVES之后,包括以下信息。

过滤

此外,WES-NG 输出也可以为孔过滤。例如,如果攻击者在寻找可能导致远程代码执行的缺陷,或者只有窃听器密码的缺陷,这将非常有用。为此原因,可以使用影响“远程代码执行”(简化:-i)和(简化:-e)参数(简化:-e)。此外,您也可以使用 -- 隐藏选项来隐藏某些产品结果coceal 也可以使用 -- 隐藏选项来隐藏特定产品结果 。相反,使用 -- 多重(同时:s)选项,只给出一定重力的结果。若要全面说明参数,包括实例,请在此说明。请审查 -- help 命令的结果 。该命令也载于CMDLINE.md。

WES-NG 将结果默认出口到控制台。 然而,为了进一步分析,WES-NG 还可以使用 -- 输出(简化:o)参数来保存 CSV 格式的磁盘上的结果,例如:

请见下面的演示动画, 它显示从收集操作系统版本和缺失的补丁到使用 WES- NG 识别缺失补丁, 包括多个过滤器和使用描述的 csv 输出选择 。

消除误报

在审查WES-NG的调查结果时,不幸的是,它也发生了误报。例如,即使是在严刑拷打的系统上,WES-NG可能仍然显示一些 KB 失踪 。这是因为WES-NG为产生其定义而使用的MSRC执行摘要往往缺乏关于替代KB的足够资料。

另一个需要铭记的是,WES-NG假定所有功能都已安装。例如,如果您检查一个系统info 输出文件, 不为标准 Windows 服务器安装任何角色或函数, 您就会注意到它可能表明操作系统中安装的KB没有IIS错误。这是因为,除了操作系统版本和已安装的KB之外,WES-NG不知道安装了哪些角色和功能。因此,所报告的未安装部件的缺口可以安全地忽略。

为消除误报,可采取各种战略。

如上所述,每月发布安全最新情况。在扫描缺失补丁的系统时一种简单的方法是查看安装在机器上的最新 KB 的发布日期。据推测,此后没有再进行新的更新。如果由于海安会的替换问题,上一个 KB 仍然被显示为缺失,有理由相信,这些是欺诈性报告。因为最近安装了一个 KB 。抱歉 Wes 。 py -- usekbate (简化:- d) 徽标将执行这些指示 。它删除输出中可能存在的任何旧 kb 。例如:

手动验证

另一种可能性是使用WES-NG。微软更新目录输出的结尾处, 缺少的 KB 列表会手动检查 。要做到这一点,可以寻找失踪的KB,确定KB替换了哪个KB,以及KB是否真正安装在系统中。如果是这样,WES-NG报告失踪,但KB显然显示已安装。结果,WESN-NG没有显示该系统在未安装 KB时发现的缺陷。这样,如果MSRC数据浓度不存在,则无法替换该浓度。怀 - 年利用 -p的争论,你可以向我们提供KB。比如说 Wes 我道歉 Py lastinfo. Txt-p KB4487029对怀疑失踪的每一 KB 重复使用此方法,其中一个 -p 参数允许您使用空格分隔多个 KB 。例如, -p KB 4487029 KB 4345421。关于对WES-NG产出的人工验证的深入解释,查看WES-NG wiki的删除错误页面以获取更多信息 。

自动验证

由于人工核查仍然是一个耗费时间的程序。@DominicBreuker的功能贡献良好。通过扫描网页并自动在历史链中移动,该工具使微软更新目录中的替换搜索自动化。要使用此函数, 请使用 uss. Py 脚本提供的 -- muc- lookup 参数 。在利用海商会数据集确定缺失的补丁后,它会捕捉创建的缺失补丁, 并自动验证微软更新目录中的每个补丁 。

请点击此处查看审定程序。

除了手工和自动认证替换器和以微软更新目录外,还有一种寻找缺失补丁的全新技术,将在下一节讨论。

微软更新

使用微软进行更新是一种完全不同的技术,用以识别错过的 KB 。没有必要使用已安装的安全更新中提及的系统信息或其他方法来确定操作系统的版本和目前安装的版本。或者,您可以利用Windows的内在能力检测当前时间系统中是否仍然缺少 KB 。

missingkbs.vbs

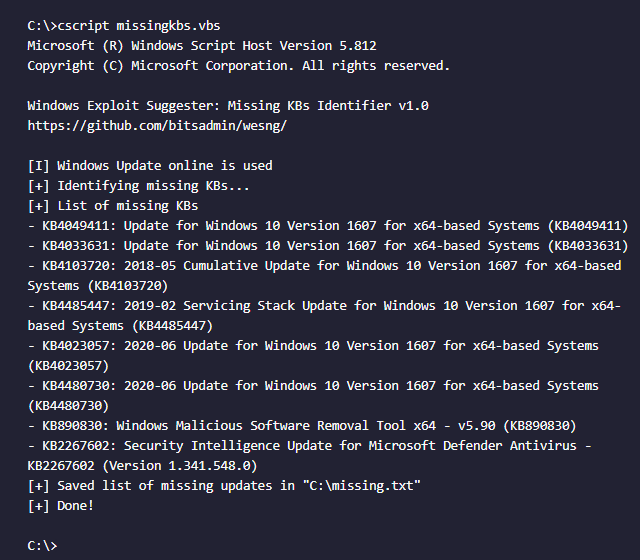

缺少的 KB 可以在 Windows 更新控制面板小程序或 Windows 更新现代控制面板页面中列出, 可以用作辅助此进程的工具 。然而,重新进入调查结论可能是乏味的。它还需要一个可能无法使用的图形用户界面。出于这个原因,WES-NG 存储库现在包含一个脚本 。允许命令线提供必要的信息: 缺失kbs。 对不起, vbs。

您可以使用 -- 丢失( 简单: - m) 参数向我们提供丢失的 KB 结果文件。 我不知道你在说什么, Py 。为了正确确定系统易感染的CVE,因此,MSC的不完善替代信息被用来防止任何困难。此外,与从系统信息中获取的已安装补丁列表相比,请接受我的道歉, messkbs。 vbs 实际应用程序还显示只安装功能的缺失 KBs 。

为了找到失踪的KBs对不起,Misskbs. 软件应用软件在水库里用到微软。我道歉,更新。利用该 COM 对象的函数,我正在研究 缺失的kbs.vbs 有用的软件 需要升级到命令提示支持的所有参数的综合列表,包括各种示例,请运行缺少 kbs. vbs/ Help 的脚本( 短手: /? ))。

当 vbs 时, 执行缺失的 kbs 。它将使用在线 Windows 更新服务器 。或者您是否设置了 WSSUS 服务器, 通常在商业环境中使用 。由于WSSUS服务器有能力防止客户升级,因此,WSSUS服务器可能表明系统中没有缺少任何纠正方法。在现实中,没有足够的修补方法。此外,如果系统不与互联网连接(直接),检查缺失知识库的能力仍然有帮助。

因此,实用软件可能利用Windows更新离线数据扫描。基于此文件, 您应该能够识别丢失的 KB 。而不是使用 Microsoft 更新/ WSSUS 服务器 。对不起, Canows update. 图片来自Flickr用户pic. Twitter. com/microsoftupated/v6/wsuscan/wsusscn2. - 哦,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,

或者,您也可以使用缺失的 kbs, 由 vbs 实用程序使用 / D 选项下载。接下来,能够插入 wsusscn2.Cab 文件和丢失 kbs。 vbs 实际应用程序将同时传输到无法连接互联网的系统 。要启动缺失的 kbs.vbs 实用应用程序, 请使用高级命令提示 。提供离线(简化:/F)设置。在使用前扫描下载的文件: 刻录丢失的 kbs. vbs/ F如果需要,要指定扫描文件的完整路径,请使用 / I 参数。例如:

上述 COM 对象将启动并指示使用扫描文件检测本地系统中丢失的 KB 。 执行后, 丢失的 KB 列表将报告在控制台上, 并保存在当前目录. txt 文件中 。

wes.py -m

根据失踪的KBs名单发现系统的安全缺陷仍很困难。因此,我们现在可以把它当作一份供我们阅读的三重结果文件。 为了获得这种理解,我们很愿意这样做。这是2011年埃及抗争特别报导的一部分。为了使这一程序更加容易,我们在我们的.py中添加了 -- -- 缺失(简单:- m)和 -- -- os 参数。

可点击此处查看该程序。

在某些情况下,WES-NG没有丢失任何 KB 信息。 在这种情况下,您可以利用安全更新栏表所示的微软,协助页面获取 KB 信息。

因此,我们可以从系统info 输出.vbs中检索已安装的 KBs 列表和更可靠的缺失 kbs 列表 。在这两种情况下,我们发现,这两个产出都可以发送到WES-NG,我们可以加以利用。然后WES -NG展示CVE,如果可用,包括漏洞,系统容易受到攻击。

下一节将更深入地介绍WES-NG为获取所有此类信息而使用的数据来源。

数据集

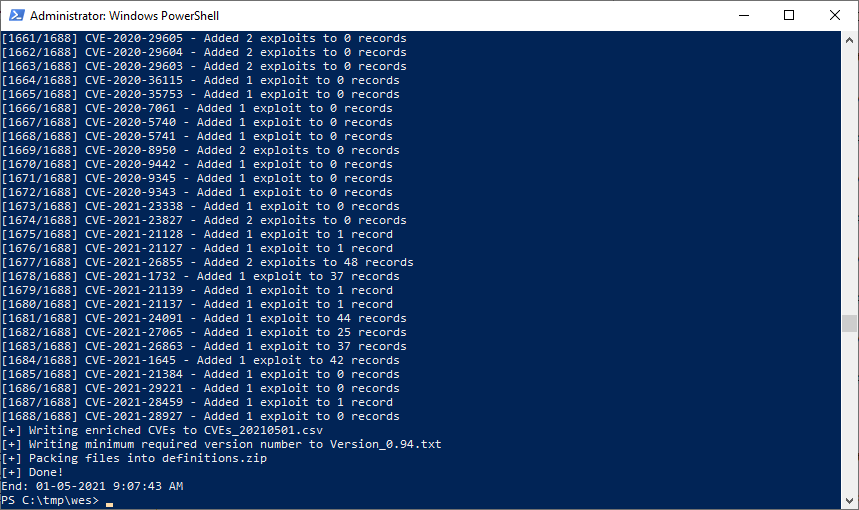

我不知道你在说什么,Wsi。Py脚本基于 GitHub. Zip 文件的 wsi 项目页面的定义。这些定义通常每周更新一次。这将提供最新的 KB、 CVE 和泄漏访问 URL 。因此,也建议我们经常通过它。pi -u 经常更新本地版本的定义。在查明失踪人员时,遵循安保更新科的指示。指定 Wesng 仓库的三个收藏器文件夹在文件中保存的信息。 PowerShell 脚本会被收集并合并 。本节将介绍三个数据来源。

安全公告

微软公司已开始在其网站上以公告的形式发布所谓的安全通知。简报Search.xlsx是一个Excel电子表格。在2017年年初之前可以使用这些工具。微软继续利用当时的微软安全反应中心安全更新指南披露有关安全缺陷的信息。到2017年完成与视窗系统平面评估连接的OSCP培训或其他任务的个人或许你还记得萨姆·伯特拉姆的GDSSeturity的Windows Exploit建议21。它利用《公报》搜索xlsx文件。由于海安会最新安全指南不包括早先的缺陷,因此,WES-NG收集器包括收集_bulletin.ps1脚本,收集这一信息并将其储存在公报.csv输出文件中。

MSRC

MSRC《安全更新指南》是对安全公报的补充。它提供网站前端以及宣传资料,以提供有关差距的信息。WES-NG 收藏家在其收藏_msrc.ps1 收藏脚本中使用此 API 。属性被收集并保存在 MSRC.csv 输出文件中。这些属性包含 KB ID、 CVE ID、 受影响货物、 风险信息 和被替换的 KB ID 。

NVD

美国国家标准和技术研究所维护的国家差距数据库收集了共同差距和暴露数据。这些条目有一个单一的身份证。其中包括关于已知安全缺陷的详尽资料。例如,供应商是详细资料。CVE 应用程序名称和版本,CVSS(一般差距评级制度)得分,提供了详细资料,说明如何容易获得漏洞及其影响。最后,它提到关于缺陷的更彻底的通报以及任何已公布的《刑事诉讼法》。

由于CVE标准被软件和安全供应商广泛使用,微软公司也提到CVE ID,KB(和早先的安全公告)对此的理解是。因此,这些CVE用于连接来自NVD数据集的信息和Wes-NG的收集_nvd.Ps1收集脚本中的微软数据集的信息。它增加了KB信息,增加了与代码(如果有的话)的链接,指出存在概念差距的证据。

Custom

如前所述,MSRC数据集往往包含的替换信息不足。因此,它已经进步到自定义。 csv 文件包含一条线, 用于手动加增它 。例如,MS17-010(永久蓝)KB已根据定制替换信息更新。当海安会不足的时候,该系统还经常被用来确定一个系统是否脆弱。此外,为了利用联系和缺陷,可能存在其他漏洞。然而,可取的替代办法是向麻省理工学院提交更新请求。为了补充许多企业和人民使用的数据集,不仅仅是WES-NG工具的数据集。

在收集程序结束时,丰富的数据集和定义。 Py 脚本和自定义。 csv 文件所需的最小文本文件存储在文档中。 Zip 文件 。下一步, 将此定义文件张贴到 WES- NG GitHub 仓库 。当 WES-NG 使用 -u 标记更新时, 此文件将会被检索 。

总结

本篇文章首先解释了视窗操作系统的生命周期。接下来,会上介绍了收集Windows操作系统信息和在当地和远方计算机上安装或丢失KB的多种方法。然后利用这一信息来评估该系统在安全方面的弱点,以及任何现有的公共弱点。Wes. 哦, Py, 和缺失的kbs.vbs) 来提高流程效率。最后,报告解释了WES-NG工具的内部工作原则和局限性。

http://bitsadm.com.