使用 Windows 事件转发帮助进行入侵检测 (Windows 10) - Windows security | Microsoft Docs

了解有关从组织的设备中收集事件的方法。 本文同时讨论了正常操作情况下以及怀疑有入侵时的事件。

Windows 事件转发 (WEF) 读取组织中设备上的任何操作或管理事件日志,并将选择的事件转发到 Windows事件收集器 (WEC) 服务器。

为了实现此功能,客户端设备有两种不同的订阅 - 基线订阅和可疑订阅.登记机构所有设备的登记,“怀疑”的订阅只包括您添加的设备。嫌疑人订阅会收集更多的事件,为帮助生成系统活动的上下文,并可快速更新以适应新事件和/或计划,如需要,它不影响基线操作。

该实现帮助区分最终存储事件的位置。可以向具有连接分析功能的设备发送基线事件,例如,安全事件管理员(SEM),也可以将事件发送到MapReduce系统(如HDInsight或Hadoop)进行长期存储和更深入的分析。由于音量和低信号/噪声比,怀疑的订阅中的事件将直接发送到MapReduce系统上,这些事件主要用于主机证明分析。

SEM具有检查、关联事件、并用计算机速度作为已知的模式方法和警报安全人员生成警报的优点。

MapReduce 系统 (年比 SEM) 的保留时间更长,) 每天 (数百 TB 的入口能力更大,并且能够对数据执行更复杂的操作,例如统计和趋势分析、模式聚类分析或应用机器学习算法。

以下 是 WEF 活动 的 简要 摘要 :

| 事件/第二个范围 | 数据存储 |

|---|---|

| 0 - 5,000 | SQL 或 SEM |

| 5,000 - 50,000 | SEM |

| 50,000+ | Hadoop/HDInsight/Data Lake |

设备上的事件生成必须单独启用,或作为世界粮食计划署(WEF)执行的GPO的一部分,包括启用已禁用的事件日志和设置通道权限。 有关详细信息,请参阅 附录C-事件通道设置(启用和通道访问)方法 。这个条件是因为WEF是事件日志的被动系统。它不能更改事件日志文件的大小、启用被禁事件通道、更改通道权限或调整安全审计策略。WEF只查询一个现有事件的事件通道。 此外,如果在设备上发生了事件,可以更全面地收集事件,这生成了一个完整的系统活动的历史记录。 否则,限制GPO和WEF订阅续期周期的速度,更改在设备上生成的内容。 在现代设备上,增加事件通道和增加事件日志文件大小并不会导致显著的性能差异。

有关建议的最低审核策略和注册表系统 ACL 设置,请参 阅附录A-建议的最低审计策略 和 附录 B - 建议的最低注册表系统 ACL 策略 。

注:这些只是满足WEF订阅选项内容所需的最低值。

从WEF订阅管理的角度来看,提供的事件查询应用于两个单独的订阅,以便利维护:只允许满足某些条件的目标订阅的计算机访问,而这个访问权限由算法或分析员的指示决定。所有设备应有访问基线订阅。

这个双重订阅系统意味着创建两个基本的订阅:

- 基本的WEF订阅。从所有主机收集的事件;这些事件包括特定角色的事件,这些事件将仅由这些计算机发送。

- 目标WEF订阅。由于异常活动和/或对这些系统的认识增加,从有限的主机集收集的事件。

每个都使用下面各自的事件查询。 对于目标订阅,应将启用“读取现有事件”选项设置为 true,以允许从系统收集现有事件。 默认情况下,WEF 订阅只会转发客户端接收 WEF 订阅后生成的事件。

在 附录E-批次基本订阅事件查询 和 附录F-有批次的可疑订阅事件查询 中,创建WEF订阅时将包含事件查询XML。这些 订阅 将 为 查询 和 澄清 提供 。 可以删除或编辑单个 <查询> 元素,它不会影响查询的其他部分。

常见 WEF 问题

该节对资讯科技专业人士和客户提出了常见问题。

用户会注意到电脑是否为WEF启用或WEF遇到错误 吗?

简短的回答是:否。

更长的答案是: Eventlog-forwardingPlugin/Operational事件频道记录了设备上现有的WEF订阅相关的成功、警告和错误事件。除非用户打开事件查看器并进入频道,否则,他们不会通过资源消耗或图形用户界面显示窗口注意到WEF。即使 WEF 订阅 遇到 问题,不会出现用户交互或性能下降的问题。所有成功、警告和失败都记录在该操作事件频道中。

WEF要推力还是拉力?

WEF订阅可以配置为传送或提取,但两者都不能同时完成。使用传送或源启动的订阅可以提供最简单、最灵活、最可扩展的IT部署。WEF客户端使用GPO来配置,并激活内部传输客户端。 对于请求,收集器已启动,WEC服务器上的订阅设置为将要选择事件的WEF客户端设备的名称。预先配置这些客户,允许在订阅中使用的证书通过添加证书到事件日志阅读器内嵌入的本地安全组(远程访问其事件日志)。一个有用的方案: 密切监视一个特定的计算机集.

WEF是通过VPN或RAS运行的吗?

WEF 很好地处理 VPN、RAS 和 DirectAccess 方案,并在重新建立与 WEF 收集器的连接时重新连接并发送任何累积的事件积压。

如何跟踪客户进度?

WEC服务器在其注册表中维护每个WEF订阅的每个事件源的签名信息和最后检测信号时间。当事件源重新连接到WEC服务器时,最后的书签位置将被发送到设备上,作为恢复继电器事件的起点。如果WEF客户端没有发送事件,然后,WEF客户端定期连接,以发送检测信号到WEC服务器上,表示它处于活跃状态。这个检测信号值可以为每个订阅单独配置。

WEF是否适用于IPv4、IPv6或混合IPv4/IPv6环境?

哦,是的,WEF是一个未知的传输,它将通过IPv4或IPv6。

WEF事件是加密的吗?我看到HTTP/HTTPS选项!

在域设置中,用于传输WEF事件的连接使用Kerberos加密,默认情况下,(NTLM作为后退选项,它可以用GPO来禁用。只有WEF收集器才能解密连接. 此外,无论身份验证类型 (Kerberos 或 NTLM.) 有 GPO 选项可强制身份验证仅使用 Kerberos,WEF客户端与WEC服务器之间的连接是相互认证的。

HTTP 或 HTTPS 是否选定, 此验证和加密将执行。

如果使用基于证书的身份验证,则 HTTPS 选项是可用的,在这种情况下,基于 Kerberos 的相互身份验证不是一个选项。 SSL 证书和预配的客户端证书用于提供相互身份验证。

WEF客户端有单独的事件缓冲器 吗?

当连接到WEC服务器丢失时,WEF客户端计算机本地事件日志是WEF缓冲区。为了增加缓冲区的大小,请增加指定事件日志文件的最大文件大小。 有关详细信息,请参阅 附录C – 启用事件通道设置(通道访问)方法 。

当事件日志覆盖现有事件 (导致数据丢失(如果设备未连接到事件收集器) )时,不会向 WEF 收集器发送从客户端丢失事件的通知。 也没有指示在事件流中遇到间隙的指示器。

用于传输事件的格式是什么?

WEF有两个转移事件模式。默认值是"表示文本",包括事件的文本描述,就像您在事件查看器中看到的。包含这个注释意味着事件大小实际上根据提示注释的大小增加一或三倍。 替代模式是“事件” (有时也称为“二进制”格式) - 这只是以二进制 XML 格式发送的事件 XML 本身 (,因为它将被写入 possiblyx文件。这个格式很紧凑,它可以超过一个WEC服务器能容纳的事件的数量的两倍。

可以通过 WECUTIL 实用工具将订阅“testSubscription”配置为使用事件格式:

syntax复制

WEF事件的传播频率是多少?

事件传输选项是WEF订阅配置参数的一部分 - 有三个内置订阅传输选项: 正常 、 最小带宽和最小延迟.第四个叫做“自定义”的捕获工具是可用的,然而,事件查看器不能通过WEF UI选择或配置。必须使用WECUTIL. EXE命令行应用程序选择和配置定制交付选项。所有订阅选项定义最大事件数目和最大事件年龄,如果你超过了这两个限度,累积的事件将被发送到事件收集者。

下表概述了内置交付选项:

| 事件传递优化选项 | 描述 |

|---|---|

| 正常 | 此选项确保事件的可靠传输,并且不要设法节省带宽。 这是适当的选择,除非带宽使用情况需要更严格地控制或传输事件需要尽快传输。它使用拖放模式,一批五项项目,并安排15分钟的批发加班。 |

| 最大程度地减少带宽 | 此选项确保对事件传输的网络带宽使用进行严格控制。如果你想限制为传输事件设置的网络连接频率,这是一个恰当的选择。它使用向前转移模式,并安排一个6小时的批次加班。 此外,它使用六小时检测信号间隔。 |

| 最大程度地减少延迟 | 此选项可确保以最小延迟传递事件。 如果要收集警报或关键事件,这是一个恰当的选择。它使用向前转移模式,并设置 30 秒的批次超时。 |

有关传输选项的更多信息, 请参见 配置高级订阅设置.

主要区别在于从客户端发送事件的延迟。如果内置选项不满足要求,您可以从升级命令提示设置指定订阅的自定义事件转移选项:

syntax复制

我如何控制哪些设备可以进入WEF订阅?

对于源赞助的订阅:每个WEF订阅在WEC服务器上都有自己的ACL,计算机帐户或包含计算机帐户(而不是用户帐户)的安全组明确允许它参与订阅或明确拒绝访问。该协议仅适用于单个WEF订阅(,由于在指定的WEC服务器上可以有多个WEF订阅,其他WEF会员都有自己的独立的ACL。

对于收集器发起的订阅:订阅包含 WEC 服务器要从中收集事件的计算机列表。 此列表在 WEC 服务器上进行管理,用于订阅的凭据必须有权从 WEF 客户端读取事件日志 - 凭据可以是计算机帐户或域帐户。

客户端能与多个WEF事件收集器通信 吗?

是。 如果需要High-Availability环境,请使用同样的订阅配置来配置多个WEC服务器,并将两个 WEC Server URI 发布到 WEF 客户端。如果事件有适当的访问权限,WEF客户端将同时将事件转移到在WEC服务器上配置的订阅。

WEC服务器的限制是什么?

有三个因素限制了 WEC 服务器的可伸缩性。 商品硬件上稳定 WEC 服务器的一般规则是,所有配置的订阅平均每秒规划 3,000 个事件。

磁盘 I/O。WEC服务器不处理或验证收到的事件,而不是推翻所收到的事件,然后记录到本地事件日志文件(EVTX文件)。记录EVTX文件的速度是由写到磁盘的速度所限制的。将EVTX文件分离为自己的集或使用高速磁盘可以增加一个WEC服务器每秒接收到的事件的数量。

网络连接。尽管WEF源没有保持永久的永久连接到WEC服务器,但它不会在发送事件后立即切断连接。这个宽度意味着可以同时连接到WEC服务器的WEF源的数量仅限于WEC服务器上可用的开放的TCP端口。

注册表大小。每台连接到WEF订阅的单一设备,具有一个注册表项的FQDN(与创建的WEF客户端有关),用于存储签名和源检测信号信息。如果此信息不被删除以删除不活跃的客户端,这个登记项目组可能随着时间的推移而增长到无法管理的大小。

- 当订阅的运营生存期(也称为生存期 WEF 源)有 >1000 个 WEF 源连接到它时,在左侧导航中选择订阅节点时,事件查看器可能会变得无响应几分钟,但之后会正常运行。

- 在 >50,000 个生存期 WEF 源中,事件查看器不再是一个选项,并且必须使用 Windows) 中包含的wecutil.exe (来配置和管理订阅。

- 在 >100,000 个生存期 WEF 源中,注册表不可读,并且可能需要重新生成 WEC 服务器。

订阅信息

下面列出为每个订阅收集的所有项目,并且实际的订阅XML在附录中可用。这些项目分为基线和目标项目。目的是将所有主机订阅到基线,然后根据需要注册(和删除)主机。

基线订阅

尽管这个订阅似乎是最大的,但实际上是每个设备的最低数量。 (异常应允许异常的异常 - 执行复杂开发人员相关任务的设备可能会创建异常大量的进程创建和 AppLocker 事件。此订阅不需要客户端设备上的特殊配置来启用事件频道或修改频道权限。

订阅基本上是一个用于事件日志的查询声明的集合。这种订阅意味着它是模块化的,您可以删除或更改指定的查询语句,它不会影响订阅中的其他查询声明。 此外,禁止对特定事件的判决进行筛选,仅适用于查询语句,不适用于整个订阅。

基线订阅要求

为了从基准订阅中获得最大值,我们建议在设备上设置下列要求,以确保客户端生成了需要从系统中传输的事件。

应用安全审核策略,该策略是建议的最低审核策略的超级集。 有关详细信息,请参阅 附录 A – 建议的最小最低审核策略 。 此策略可确保安全事件日志生成所需的事件。

至少在设备上应用 Audit-Only AppLocker策略。

- 如果使用AppLocker允许或限制事件,则满足此要求。

- AppLocker事件包含有用的信息,如文件 Hash和可执行文件和脚本的数字签名信息。

启用禁用事件频道,为新事件文件设置最小尺寸。

目前,没有用于启用或设置新式事件文件最大大小的 GPO 模板。 必须使用 GPO 定义此阈值。 有关详细信息,请参阅 附录C – 启用事件通道设置(通道访问)方法 。

可在以下内容中找到带批注的事件查询。 有关详细信息,请参阅 附录 F – 带批注的可疑订阅事件查询 。

来自Microsoft Antimalware或Windows Defender的反恶意软件事件。 如果这些事件写入 Windows 事件日志,则可以轻松地为任何给定的反恶意软件产品配置这些事件。

安全事件日志过程创建一个事件。

AppLocker进程创建事件(EXE、脚本、包应用程序安装和执行)。

注册表修改事件。 有关详细信息,请参阅 附录 B – 建议的最低注册表系统 ACL 策略 。

OS 启动和关闭

- 启动事件包括操作系统版本、服务包级别、QFE版本和启动模式。

服务安装

- 包括服务名称、视频路径和安装该服务的人。

证书发行人审计事件

- 这些事件仅适用于安装证书颁发机构角色的系统。

- 记录证书请求和答复。

用户配置文件事件

- 使用临时配置文件或无法创建用户配置文件可能表明入侵者正在交互地登录到设备,但不想留下永久配置文件。

服务启动失败

- 故障代码是本地化的,所以您必须检查消息DLL中的值。

网络共享访问事件

- 选择预期和干扰的IPC$和/NetLogon文件共享.

系统关闭启动请求

- 了解为什么启动设备被重新启动。

用户发起的交互性取消事件

连接、重新连接或切断远程桌面服务会话。

如果安装了EMET,则为EMET事件。

事件转发插件事件

- 用于监测WEF订阅操作,例如一些成功的事件。该事件可以用于诊断部署问题。

网络共享创建和删除

- 可检测未经授权的共享创建.

备注

当设备启动时,所有共享将重新创建。

- 可检测未经授权的共享创建.

登录会话

- 本地及远程交互/远程桌面交互(登录成功)

- 适用于非内部帐户服务(如LocalSystem、LocalNetwork等),以便成功登录。

- 成功登录批量处理会议

- 登录会话已关闭。这是非网络会话的取消事件。

Windows错误报告(只有应用程序崩溃事件)

- 这个讨论会有助于使用目标恶意软件来检测入侵者对企业环境不熟悉的早期迹象。

事件日志服务事件

- Windows事件日志服务错误,启动事件,和停止事件。

清除事件日志(包括安全事件日志)

- 这个事件可能指的是入侵者正在掩盖其路径。

分配给新登录的特殊特权

- 这个分配表明,当登录时,用户要么是管理员,要么有足够的访问权来成为管理员。

部署远程桌面服务会议尝试

- 潜入者可能的海滩头可以看见

系统时间已更改

SMB客户端(地图驱动器连接)

帐户凭据验证

- 域控制器上的本地帐户或域帐户

该用户已从本地管理员的安全组中添加或删除。

访问加密API私钥

- 连接到使用本地存储的私钥签名对象。

在任务调度器中创建和删除任务

- 任务调度器允许入侵者在指定的时间运行代码,并使用LocalSystem身份。

使用显式凭据登录

- 使用入侵者更改来检测证书,以便访问更多资源.

智能卡持有人核查活动

- 该事件检测智能卡在使用时。

可疑订阅

此订阅增加了一些可能与入侵者有关的活动,以帮助分析员进一步优化他们确定设备状态。

为网络会议创建登录会话

- 启用网络图时间序列分析.

RADIUS和VPN事件

- 如果使用 Microsoft IAS RADIUS/VPN 实现,则很有用。 它显示用户-> IP 地址分配,以及连接到企业的远程 IP 地址。

加密API X509对象和生成链 events

- 检测已知的坏证书、CA或子CA

- 检测CAPI的异常使用过程

分配给本地登录的组

- 为启用帐户范围访问权限的组提供可视性

- 允许更好的规划和纠正工作

- 不包括已知的内部系统帐户。

登录会话退出

- 指定网络登录会话.

客户端DNS搜索事件

- 返回执行DNS查询的过程,并从DNS服务器返回的结果。

进程退出

- 检查意外终止的进程.

验证本地证书或使用显式证书登录

- 当要验证的帐户凭据被验证时,生成本地SAM。

- 域控制器上的干扰

- 在客户端设备上,它只在本地帐户登录时生成。

注册表修改审核事件

- 仅在创建、修改或删除注册表值时。

无线电802.1x认证

- 使用等价的MAC地址检测无线连接

Windows PowerShell日志记录

- 涵盖 Windows PowerShell 2.0 及更高版本,包括使用 Windows PowerShell 对内存中攻击的Windows PowerShell 5.0 日志记录改进。

- 包括Windows PowerShell远程日志记录

用户模式驱动框架“驱动器装载”事件

- 可以检测载有多个设备驱动器的USB设备,例如载有键盘或网络驱动器的USB_STOR设备。

附录A-建议的最低审计策略

不管你的组织审计策略是否使更多的审计满足他们的需要,下面的策略设置了必要的最低审计策略,以便使基线订阅和目标订阅收集事件得以实现。

| 类别 | 子类别 | 审核设置 |

|---|---|---|

| 帐户登录 | 凭据验证 | 成功和失败 |

| 帐户管理 | 安全组管理 | 成功 |

| 帐户管理 | 用户帐户管理 | 成功和失败 |

| 帐户管理 | 计算机帐户管理 | 成功和失败 |

| 帐户管理 | 其他帐户管理事件 | 成功和失败 |

| 详细跟踪 | 流程创建 | 成功 |

| 详细跟踪 | 流程终止 | 成功 |

| 登录/注销 | 用户/设备声明 | 未配置 |

| 登录/注销 | IPsec扩展模式 | 未配置 |

| 登录/注销 | IPsec快速模式 | 未配置 |

| 登录/注销 | 登录 | 成功和失败 |

| 登录/注销 | 在用户界面中, | 成功 |

| 登录/注销 | 其他登录/注销事件 | 成功和失败 |

| 登录/注销 | 特殊登录 | 成功和失败 |

| 登录/注销 | 帐户锁定 | 成功 |

| 对象访问 | 已生成应用程序 | 未配置 |

| 对象访问 | 文件共享 | 成功 |

| 对象访问 | 文件系统 | 未配置 |

| 对象访问 | 其他对象访问事件 | 未配置 |

| 对象访问 | 注册表 | 未配置 |

| 对象访问 | 可移动存储 | 成功 |

| 策略更改 | 审核策略更改 | 成功和失败 |

| 策略更改 | MPSSVC规则级别政策更改 | 成功和失败 |

| 策略更改 | 其他策略更改事件 | 成功和失败 |

| 策略更改 | 身份验证策略更改 | 成功和失败 |

| 策略更改 | 授权策略更改 | 成功和失败 |

| 特权使用 | 敏感权限使用 | 未配置 |

| 系统 | 安全状态更改 | 成功和失败 |

| 系统 | 安全系统扩展 | 成功和失败 |

| 系统 | 系统完整性 | 成功和失败 |

附录B-拟议的最低登记制度ACL策略

Run 和 RunOnce 键可用于入侵者和恶意软件的持续性。它允许用户登录到系统时运行代码(或只运行一次,然后分别删除)。

这个意义可以轻易地扩展到 registry 中其他自动执行的起始点键。

使用下面的数字来查看如何配置这些注册表输入。

附录C-启用和访问通道)方法(事件通道设置)

默认情况下,有些通道被禁用,必须被启用。其他,如Microsoft-Windows-CAPI2/Operational,必须修改通道访问权限,以允许事件日志阅读器从内置的安全组读取。

这个自定义的建议和最有效的方法是配置基线GPO作为运行时间表任务来配置事件通道(启用、设置最大大小、调整通道访问)。此配置将在下一个GPO更新期间生效,对客户端设备产生最小的影响。

以下GPO代码片段执行下列任务:

- 启用Microsoft-Windows-Capi2/Operational事件频道。

- Microsoft-Windows-Capi2/Operational的最大文件大小为100MB。

- Microsoft-Windows-AppLocker/EXE和DLL的最大文件大小为100MB。

- 设置Microsoft-Windows-Capi2/Operational的最大通道访问权限,以包括内置事件日志阅读器安全组。

- 启用Microsoft-Windows-DriverFrameworks-UserMode/Operational事件频道。

- Microsoft-Windows-DriverFrameworks-UserMode/Operational的最大文件大小为50MB。

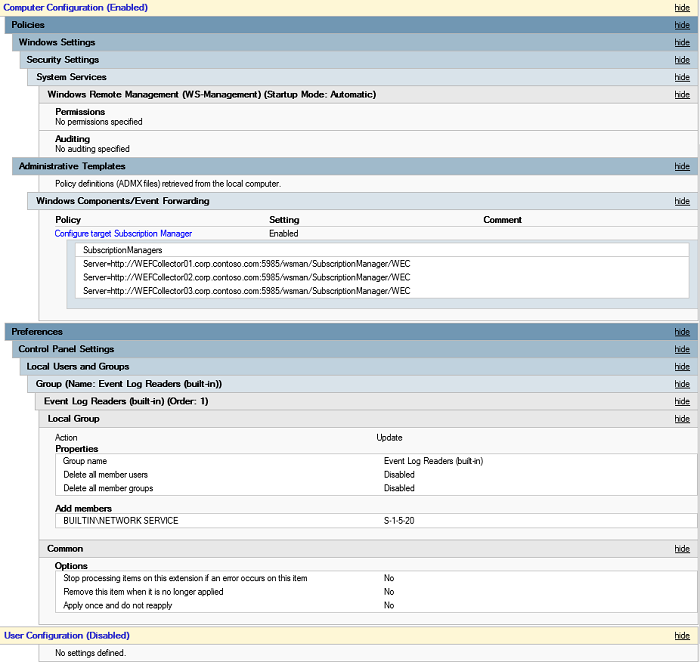

附录D-WEF客户端配置的最低GPO

以下是运行WEF的最低步骤:

- 配置收集器URI()。

- 启动WinRM服务。

- 将网络服务帐户添加到内置事件日志阅读器的安全组中。此添加允许您从安全事件频道(例如安全事件频道)阅读。

附录E-批次基本订阅事件查询

XML复制

附录F-有批次的可疑订阅事件查询

XML复制

附录G-网络资源

有关详情可从以下连结获得:

- 事件选择

- 事件查询和事件XML

- 事件查询架构

- Windows事件收集器

- 4625(F) : 未登录帐户